Siber Guvenlik Savunma Stratejileri

Siber Guvenlik Savunma Stratejileri

Siber Dünyada Güvenli Bir Kuruluş İnşa Etmek

İster ticari ister kâr amacı gütmeyen bir işletme olsun, her işletmenin güvenli bir organizasyon oluşturmanın uzun vadeli başarı için önemli olduğunu anlaması mantıklı görünmektedir. Bir işletme güçlü bir güvenlik duruşu uyguladığında ve sürdürdüğünde, çok sayıda avantajdan yararlanabilir. Güvenli bir kuruluş, güvenlik programını bir pazarlama aracı olarak kullanabilir ve müşterilerine işlerine ne kadar değer verdiğini ve bilgilerini korumak için ne derece bir duruş sergilediğini gösterebilir. Ancak en önemlisi, güvenli bir kuruluş güvenlik ihlallerini tespit etmek ve bu ihlallerin sonuçlarına müdahale etmek için zaman ve para harcamak zorunda kalmayacaktır.

Bilgi Güvenliği

A. Güvenliğin Önündeki Engeller

Güvenli bir kurum oluşturmayı zorlaştıran engellere yakından bakalım.

Güvenlik, doğası gereği zahmetlidir ve güvenlik mekanizmaları ne kadar sağlam olursa süreç de o kadar zahmetli hale gelir. Bir kuruluştaki çalışanların yapacak bir işi vardır; hemen işe koyulmak isterler. Parolalardan çok faktörlü kimlik doğrulamaya kadar çoğu güvenlik mekanizması üretkenliğin önündeki engeller olarak görülür. Güvenlik alanındaki güncel trendlerden biri de dizüstü bilgisayarlara tüm disk şifrelemesi eklemektir. Bu şiddetle tavsiye edilen bir güvenlik süreci olmasına rağmen, bir bilgisayar kullanıcısının gerçekten çalışmaya başlamasından önce ikinci bir giriş adımı ekler. Bu adım oturum açma sürecine yalnızca bir dakika eklese bile, bir yıl boyunca bu dört saatlik üretkenlik kaybına neden olur.

Güvenlik önlemlerinin yol açtığı hayal kırıklığını tam olarak anlamak için herhangi bir havaalanındaki Ulaştırma Güvenlik İdaresi (TSA) güvenlik kuyruklarını izlememiz yeterlidir. Bir yolcu uçağına binmek için geç kalırken, belirli bir eşya tarayıcıdan üçüncü kez geçirilirken yaşanan hayal kırıklığını izlemeniz yeterlidir. Güvenlik uygulamaları kayan bir ölçeğe dayanır; ölçeğin bir ucu tam güvenlik ve tam rahatsızlık, diğer ucu ise tam güvensizlik ve tam kullanım kolaylığıdır. Herhangi bir güvenlik mekanizmasını uygulamaya koyduğumuzda, güvenlik ve kullanım kolaylığı seviyesinin kurum için kabul edilebilir risk seviyesiyle eşleştiği ölçeğe yerleştirilmelidir.

Güçlü ve Karmaşık Bilgisayarlar

Ev bilgisayarları kişisel verilerin deposu haline geldi. Bilgisayarlarımız artık düğün videoları, taranmış aile fotoğrafları, müzik kütüphaneleri, film koleksiyonları ve finansal ve sağlık bilgileri içeriyor. Bilgisayarlar bu kadar tanıdık bilgiler içerdiği ve hayatın içine girdiği için ne kadar güçlü ve karmaşık cihazlar olduklarını unuttuk. Bundan çok uzun zaman önce masaüstü ve dizüstü bilgisayarlarımız kadar güçlü bilgisayarlar bir veya daha fazla büyük odayı doldururdu. Buna ek olarak, günümüz bilgisayarları dünyaya "kullanıcı dostu" bir yüz sunuyor.

ENIAC Bilgisayarı

Çoğu insan bilgisayarların gerçekte nasıl çalıştığını ve perde arkasında neler olup bittiğini bilmiyor. Windows Kayıt Defteri(Registry), bağlantı noktaları(Port) ve hizmetler(Services) gibi şeyler çoğu kullanıcı tarafından tamamen bilinmemekte ve birçok bilgisayar profesyoneli tarafından da yeterince anlaşılmamaktadır. Örneğin, birçok kişi hala Windows oturum açma parolasının bilgisayardaki verileri koruduğuna inanmaktadır. Aksine, birisi sabit sürücüyü bilgisayardan çıkarabilir, başka bir bilgisayara sürücü olarak takabilir veya bir USB sürücü muhafazasına yerleştirebilir ve tüm verilere kolayca erişilebilir.

Bilgisiz Bilgisayar Kullanıcıları

Birçok bilgisayar kullanıcısı, elektronik tablolar (excel gibi), kelime işlem belgeleri(word gibi) ve sunumlar(powerpoint gibi) oluşturma konusunda yetenekli oldukları için, kısaca ofis programları, "bilgisayarlar hakkında her şeyi bildiklerine" inanmaktadır.

Bu "Bilgili Kullanıcılar" uygulama temellerinin ötesine geçmiştir, ancak birçoğu hala temel güvenlik kavramlarını bile anlamamaktadır. Birçok kullanıcı, bu eylemlerin şirket politikalarını ihlal edebileceği gerçeğine rağmen gelişigüzel yazılım yükleyecek ve şüpheli Web sitelerini ziyaret edecektir. "Kötü adamlar", bilgisayar sistemlerinden bilgi çalmak ya da bilgisayar sistemlerine zarar vermek isteyen kişiler, son kullanıcının güvenlik zincirinde zayıf bir halka olduğunu da tespit etmişlerdir.

Son Kullanıcı Riski

Åirketler çevre savunmalarına daha fazla para yatırmaya başladıkça, saldırganlar en az direnç gösteren yolu aramaya başladılar. Zararlı yazılımları e-posta eki olarak göndererek alıcılardan eki açmalarını istiyorlar. Bilinmeyen göndericilerden gelen ekleri açmamaları ya da sadece ekleri hiç açmamaları söylenmesine rağmen, çalışanlar sürekli olarak bu politikayı ihlal ederek ağlarında hasara yol açıyor.

Kimlik Avı

Kimlik avı dolandırıcılığı bireyleri kişisel çevrimiçi bankacılık ve kredi kartı bilgilerini vermeye ikna etmede çok etkili olmuştur. Son kullanıcılar banka hesaplarının anahtarlarını vermeye fazlasıyla istekliyken bir saldırgan neden bir kurumun savunmasını aşmak için uğraşsın ki? Eğitimsiz ve dikkatsiz son kullanıcıların neden olduğu tehdidi ele almak her türlü güvenlik programının önemli bir parçasıdır.

Güvenlik Düşünülmeden Üretilen Bilgisayarlar

Kişisel bilgisayarların (PC) geliştirilmesi sırasında güvenlik konusuna hiç kafa yorulmamıştır. İlk PC'ler sınırlı işlem gücüne sahip, klavyesi olmayan ve bir dizi düğmenin çevrilmesiyle programlanan çok basit cihazlardı. Neredeyse bir merak unsuru olarak geliştirilmişlerdi. Daha gelişmiş ve karmaşık hale geldiklerinde bile, tüm çabalar daha fazla gelişmişlik ve yetenek geliştirmeye odaklandı; kimse güvenlik sorunları olacağını düşünmedi. O zamanlar güvenliğin neden bir sorun olmadığını anlamak için Berkeley Enterprises Geniac, Heathkit EC-1 veya MITS Altair 8800 gibi ilk bilgisayarlardan bazılarına bakmamız yeterlidir. Bilgisayarların geliştirilmesi ne yapabileceklerine odaklanmıştı, nasıl saldırıya uğrayabileceklerine değil!

MITS Altair 8800 â€" İlk Kişisel Bilgisayar

Bilgisayarlar birbirine bağlanmaya başladığında temel amaç bilgiyi korumak değil, bilgiyi paylaşma yeteneği sağlamaktı. İnternet başlangıçta askeri uygulamalar için tasarlanmıştı, ancak sonunda temel ilkesi bilgi paylaşımı olan kolejlere ve üniversitelere taşındı.

Mevcut Trend Korumak Değil Paylaşmak

Åu anda bile, ele geçirilen verilerle ilgili hikayelere rağmen, insanlar hala verilerini herkesle paylaşmak istiyor. Web tabanlı uygulamalar bunu, bir dosyayı e-postaya eklemekten daha kolay hale getiriyor. Meta gibi sosyal ağ platformları materyal paylaşma olanağı sağlıyor: "Arkadaşlarınıza mesajlar, dosyalar, bağlantılar ve etkinlikler gönderin. Bir arkadaş ağı oluşturun ve bir şeyler paylaşın. Ücretsiz ve kolay.

Buna ek olarak, DropSend ve FilesAnywhere gibi birçok çevrimiçi veri depolama sitesi dosya paylaşma olanağı sağlamaktadır. Bu siteler, güvenlik mekanizmalarını atlayarak özel verilerin bir kuruluşu terk etmesine yol açabilir.

Her Yerden Erişilebilir Veriler

Çalışanların veri paylaşma isteği özel bilgilere yönelik yeterince tehdit oluşturmuyormuş gibi, birçok iş profesyoneli çalıştıkları her yerden, çeşitli cihazlardan verilere erişmek istiyor. Üretken olabilmek için çalışanlar artık dizüstü bilgisayarları, masaüstü bilgisayarları, ev bilgisayarları ve mobil cihazlarındaki verilere ve iletişim bilgilerine erişim talep ediyor. Bu nedenle, bilgi teknolojisi (BT) departmanları artık verileri çok sayıda cihazla senkronize etme olanağı sağlamalıdır. BT departmanı bu olanağı sağlayamazsa ya da sağlamak istemezse, çalışanlar meseleleri kendi ellerine alma gücüne sahip.

Daha önce bahsedilen çevrimiçi depolama sitelerine hem evden hem de ofisten veya İnternet bağlantısının olduğu her yerden erişilebilir. Bu sitelerden bazılarına erişimi engellemek mümkün olsa da, hepsine erişimi engellemek mümkün değildir. Bazıları oldukça zararsız görünebilir. Birçok kişi için Google'ın ücretsiz e-posta hizmeti Gmail, ücretsiz olarak çok sağlam bir hizmet sunan harika bir araçtır. Çok az kişi Gmail'in sadece e-posta değil, dosya depolamak için de kullanılabilen depolama alanı sağladığının farkındadır. Firefox tarayıcısı için Gspace eklentisi , Firefox içinde kullanıcılara bilgisayardan Gmail hesaplarına dosya aktarma olanağı veren FTP benzeri bir arayüz sağlar. Verilerin bir şirketin kontrolü dışında kolayca aktarılabilmesi, bir kuruluşun verilerinin güvenliğini sağlamayı çok daha zor hale getirmektedir.

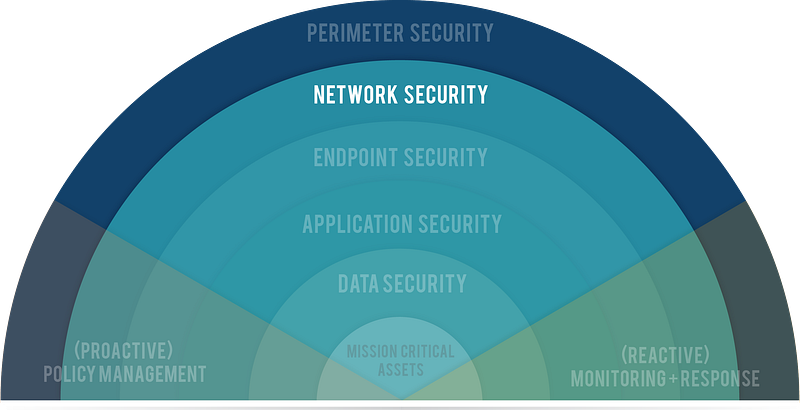

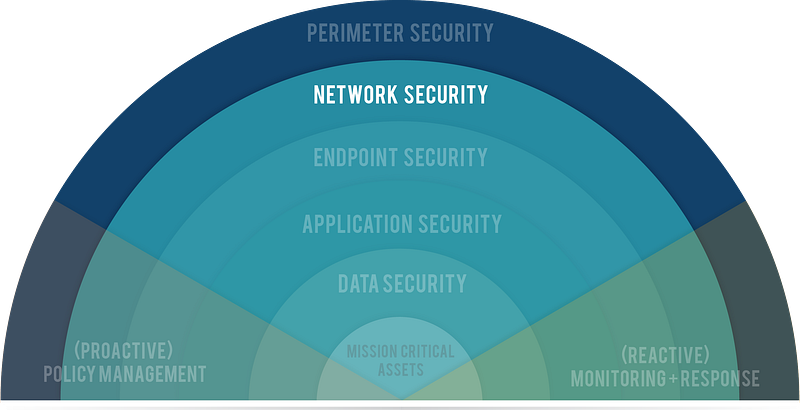

Güvenlik Donanım ve Yazılımla İlgili Değildir

Birçok işletme yeterince ekipman satın alırsa güvenli bir altyapı oluşturabileceğine inanır. Güvenlik duvarları, saldırı tespit sistemleri, antivirüs programları ve iki faktörlü kimlik doğrulama ürünleri, bir ağın ve verilerinin korunmasına yardımcı olacak araçlardan sadece birkaçıdır. Hiçbir ürün ya da ürün kombinasyonunun tek başına güvenli bir kurum yaratmayacağını akılda tutmak önemlidir. Güvenlik bir süreçtir; "kurup unutabileceğiniz" bir araç yoktur. Tüm güvenlik ürünleri ancak onları yapılandıran ve bakımını yapan kişiler kadar güvenlidir. Güvenlik ürünlerinin satın alınması ve uygulanması güvenlik bütçesinin sadece bir yüzdesi olmalıdır. Güvenlik cihazlarının bakımını yapmakla görevli çalışanlara, ürünleri düzgün bir şekilde desteklemeleri için yeterli zaman, eğitim ve ekipman sağlanmalıdır. Ne yazık ki pek çok kuruluşta güvenlik faaliyetleri destek faaliyetlerinin gerisinde kalmaktadır. Yüksek vasıflı güvenlik uzmanları genellikle unutulan şifrelerin sıfırlanması, sıkışan yazıcıların onarılması ve yeni çalışan iş istasyonlarının kurulması gibi yardım masası projeleriyle görevlendirilir.

Kötü Adamlar Çok Sofistike

Bir zamanlar bilgisayar korsanı, genellikle övünme hakkından başka bir şey için sistemlere giren, sosyal becerileri zayıf, yalnız bir genç olarak tasvir edilirdi. Ancak e-ticaret geliştikçe bilgisayar korsanlarının profili de değişti.

Artık kredi kartı numaralarının ve fikri mülkiyetin toplanabileceği geniş koleksiyonlar olduğu için, işletme olarak faaliyet göstermek üzere organize hacker grupları oluşturulmuştur. 2008'de yayınlanan bir belge bunu açıkça ortaya koyuyor: Gerçek dünya şirketleri gibi çalışan siber suç şirketleri ortaya çıkmaya başladı ve elde ettikleri karlar sayesinde giderek büyüyorlar. Bireysel hackerları ya da ortak hedefleri olan hacker gruplarını unutun. Sizin ve şirketinizin endişelenmesi gereken şey, her bir siber suçlunun kendi rolüne ve ödül sistemine sahip olduğu hiyerarşik siber suç örgütleridir.

Kurumların yüksek motivasyonlu ve yetenekli bilgisayar korsanı grupları tarafından saldırıya uğradığı günümüzde, güvenli bir altyapı oluşturmak zorunlu hale gelmiştir.

Yönetim, Güvenliği Karlılık Üzerinde Bir Yük Olarak Görüyor

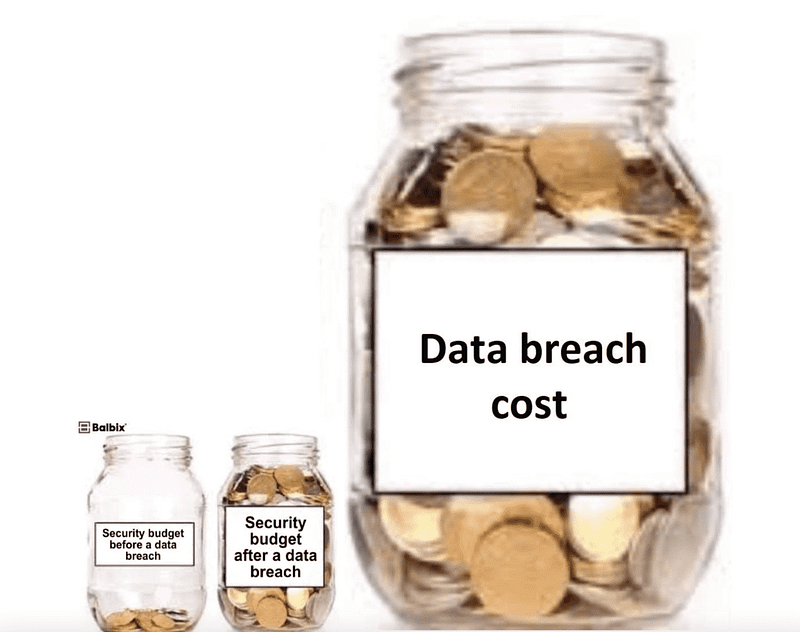

Çoğu kuruluş için güçlü bir güvenlik duruşu oluşturmanın maliyeti, sigorta satın almaya benzer şekilde gerekli bir kötülük olarak görülür. Kuruluşlar bunun için para harcamak istemezler, ancak satın alma yapmamanın riskleri maliyetlerden daha ağır basar. Bu tutum nedeniyle, güvenli bir organizasyon oluşturmak son derece zordur. Bu tutum, güvenlik araçlarına yönelik taleplerin genellikle güçlü bir güvenlik duruşunun daha somut faydalarını göstermek yerine bir güvenlik olayının ortalama maliyetini gösteren belgelerle desteklenmesinden kaynaklanmaktadır.

İhlallerin Bedeli

BT uzmanlarının yönetimden farklı bir dil konuşuyor olması sorunu daha da derinleştirmektedir. BT uzmanları genellikle teknolojiye odaklanırlar, nokta. Yönetim ise gelire odaklanır. Kârlılık, varlık amortismanı, yatırımın geri dönüşü, gerçekleştirme ve toplam sahip olma maliyeti gibi kavramlar yönetimin temel dayanaklarıdır. Bunlar çoğu BT profesyoneli için yabancı kavramlardır.

Gerçekçi olmak gerekirse, yönetimin bilgi teknolojisinin bazı temellerini öğrenmek için adım atması yararlı olsa da, BT uzmanları inisiyatif almalı ve bazı temel iş kavramlarını öğrenmelidir. Bu kavramları öğrenmek kurum için faydalıdır çünkü teknik altyapı uygun maliyetli bir şekilde uygulanabilir ve BT uzmanları için kariyer gelişimi açısından faydalıdır.

Google'da "BT uzmanları için iş becerileri"("business skills for IT professionals") üzerine yapılacak bir arama, yararlı olabilecek çok sayıda eğitim programını getirecektir. Bir sınıfa katılmak için zamanı veya eğilimi olmayanlar için, bazı çok faydalı materyaller çevrimiçi olarak bulunabilir.

Hangi yaklaşım benimsenirse benimsensin, yeni güvenlik ürünleri, araçları veya politikaları talep edilirken her türlü somut maliyet tasarrufundan veya gelir yaratımından yararlanılması gerektiğini unutmamak önemlidir. Güvenlik uzmanları genellikle Web portallarını çalışanlar için açık tutmanın değerini göz ardı ederler. Bir satış personeli tarafından sözleşmeleri veya satın almaları girmek veya envanteri kontrol etmek için kullanılan bir veritabanı, kesinti süresi yoksa daha fazla gelir elde edilmesine yardımcı olacaktır. Erişilemeyen veya saldırıya uğrayan bir veritabanı gelir elde etmek için işe yaramaz.

Güçlü güvenlik, pazarda rekabet avantajı elde etmek için kullanılabilir. Haftanın yedi günü, günün 24 saati erişilebilen güvenli sistemlere sahip olmak, bir kuruluşun müşterilerine ve potansiyel müşterilerine daha verimli bir şekilde ulaşabileceği ve onlarla iletişim kurabileceği anlamına gelir. Müşteri kayıtlarının ve bilgilerinin iyi bir koruyucusu olarak tanınan bir kuruluş, güvenlik kaydını markasının bir parçası haline getirebilir. Bu, bir otomobil şirketinin güvenlik siciliyle tanınmasından farklı değildir. Örneğin, otomobil ve güvenlik tartışmalarında Volvo her zaman adı geçen ilk üreticidir.

Yönetimle yapılacak her türlü görüşmenin amacı, onları içinde yaşadığımız son derece teknik ve birbirine bağlı dünyada güvenli bir ağa ve altyapıya sahip olmanın "iş yapmanın tartışılmaz bir gerekliliği" olduğuna ikna etmektir." Hem BT uzmanları hem de yöneticiler için bu konular hakkında fikir verebilecek mükemmel bir kaynak CERT'in Kurumsal Güvenlik için Yönetim başlıklı teknik raporudur . https://insights.sei.cmu.edu/documents/344/2007_019_001_54375.pdf

B. On Adımda Güvenli Bir Kuruluş Oluşturmak

Güvenli bir kurum oluşturmanın önündeki bazı zorlukları belirledikten sonra şimdi de başarılı bir şekilde güvenli bir kurum oluşturmanın 10 yolunu inceleyelim. Aşağıdaki adımlar bir işletmeyi sağlam bir güvenlik duruşuna sokacaktır.

1. Risk ve Tehditleri Değerlendirin

Güvenli bir kurum oluşturmaya çalışırken nereden başlamalısınız? Yaygın inanışlardan biri, öncelikle varlıklarınızı belirlemeniz ve güvenlik kaynaklarını her bir varlığın değerine göre tahsis etmeniz gerektiğidir. Bu yaklaşım etkili olsa da bazı önemli güvenlik açıklarına yol açabilir. Örneğin bir altyapı varlığı yüksek bir değere sahip olmayabilir, ancak yüksek değerli bir varlıkla aynı çabayla korunmalıdır. Aksi takdirde, ağınıza bir giriş noktası olabilir ve değerli verilere erişim sağlayabilir.

Bir başka yaklaşım da kuruluşunuza ve verilerinize yönelik tehditleri değerlendirerek işe başlamaktır.

Başlamak için ilk yer, bir kuruluşun altyapı modeline dayalı riskleri belirlemektir. İşletmenin operasyonel ihtiyaçlarını desteklemek için gerekli olan altyapı nedir? Tek bir ofiste faaliyet gösteren küçük bir işletme, çok sayıda tesiste faaliyet gösteren, çeşitli el cihazları kullanan mobil bir işgücüne sahip olan ve Web tabanlı bir arayüz üzerinden ürün veya hizmet sunan bir kuruluşa kıyasla daha az riske sahiptir. Çok sayıda uzaktan çalışanı olan bir kuruluş, potansiyel olarak şirket kontrolü dışındaki kişisel bilgisayarlarda bulunabilecek özel bilgilerini korumak için adımlar atmalıdır. Geniş çapta dağınık ve farklı sistemlere sahip bir kuruluş, tek tip sistemler kullanan merkezi bir kuruluşa göre daha fazla risk potansiyeline sahip olacaktır.

İşletmeniz için özel tehditler var mı? Üst düzey yöneticiler, hissedarların veya çalışanların işletmeye saldırmaya teşvik edecekleri uygunsuz faaliyetlerle suçlandı mı? Gerçek ya da hayali hakaretler ya da kazalar nedeniyle şirkete karşı kan davası güden kişiler var mı? Toplumun kuruluşa karşı bir düşmanlık geçmişi var mı? Bir risk yönetimi veya güvenlik ekibi, riskleri gerçek zamanlı olarak değerlendirmek için bu soruları düzenli olarak sormalıdır. Güvenlik sürecinin bu kısmı, günlük iş yüküne odaklanılması nedeniyle genellikle göz ardı edilmektedir.

Belirli sektörlere ait işletmeler, diğer sektörlerdekilere kıyasla daha sık ve daha özverili bir şekilde hedef alınmaktadır. Finans kurumları ve online perakendeciler hedef alınmaktadır çünkü "paranın olduğu yer orasıdır". İlaç üreticileri fikri mülkiyeti çalmak için hedef alınabilir, ancak aynı zamanda ilaçların canlı hayvanlar üzerinde test edilmesine inanmayanlar gibi özel çıkar grupları tarafından da hedef alınabilirler.

Küresel Tehditlerİşletmeler genellikle kendi yerel etki alanlarına o kadar dar bir şekilde odaklanırlar ki, internete bağlı bir ağa sahip olduklarında artık dünyanın geri kalanına da bağlı olduklarını unuturlar. Eğer dünyanın diğer ucunda tespit edilen bir kötü amaçlı yazılım sizin kuruluşunuzda kullanılan aynı yazılımı hedef alıyorsa, eninde sonunda bu kötü amaçlı yazılımdan etkileneceğinizden emin olabilirsiniz. Ayrıca, diğer ülkelerdeki aşırılık yanlısı gruplar sizin sektörünüzü hedef alıyorsa, siz de hedef alınacaksınız.

Tehditler ve riskler belirlendikten sonra dört adımdan birini atabilirsiniz:

- Riski görmezden gelin. Bu asla kabul edilebilir bir yanıt değildir. Bu basitçe kafanızı kuma gömmek ve sorunun ortadan kalkmasını ummaktır â€" motosiklet sürerken kask takmamanın iş dünyasındaki karşılığı

- Riski kabul edin. Riski ortadan kaldırmanın maliyeti riskin kendisinden daha fazla olduğunda, bir kuruluş genellikle riski kabul etmeye karar verecektir. Kuruluş riski değerlendirmek için gereken zamanı harcadığı sürece bu uygulanabilir bir seçenektir.

- Riski transfer etmek. Sınırlı personeli veya diğer kaynakları olan kuruluşlar riski transfer etmeye karar verebilirler. Riski transfer etmenin bir yöntemi de belirli bir riski hedefleyen özel bir sigorta satın almaktır.

- Riski hafifletmek. Çoğu kuruluş, ağlarına yönelik riskleri en aza indirmek için uygun kaynakları kullanarak riski azaltır.

Ağlarına ve bilgi varlıklarına yönelik riskleri belirlemek ve ölçmek isteyen kuruluşlar için CERT, projeye yardımcı olacak ücretsiz bir araç paketi sunmaktadır.

Yardımcı olabilecek bir başka risk değerlendirme aracı daRisk Management Framework (RMF) aracıdır.

2- Yaygın Yanlış Anlayışlara Dikkat Edin

Bir kuruluşun güvenlik ihtiyaçlarını ele alırken, profesyonellerin çok yaygın bazı yanlış anlamalara kapılması yaygındır. Belki de en yaygın yanılgı, işletmenin belirsiz, karmaşık olmayan veya sıkıcı olduğu, yani kötü niyetli faaliyetler için bir hedef olmadığıdır. İşletmeler, işletmenin türü ne olursa olsun, internete bağlı her ağın potansiyel bir hedef olduğunu anlamalıdır.

Saldırganlar çeşitli nedenlerle bir ağa ve sistemlerine erişim sağlamaya çalışırlar. Bunlardan ilki ne bulabileceklerini görmek için etrafa bakmaktır. İşletmenin türü ne olursa olsun, personel bilgileri büyük olasılıkla sistemlerden birinde saklanacaktır. Buna Sosyal Güvenlik numaraları ve diğer kişisel bilgiler de dahildir. Bu tür bilgiler her zaman bir hedeftir.

Bir başka olasılık da saldırganın bulduğu bilgileri değiştirmesi ya da sistemleri anormal davranacak şekilde yeniden yapılandırmasıdır. Bu tür saldırganlar finansal kazançla ilgilenmez; sadece camları sabunlayan, arabaları yumurtlayan ve mülkleri tuvalet kağıdıyla kaplayan gençlerin teknoloji versiyonudur. Saldırır çünkü bunu yapmayı eğlenceli bulur. Ayrıca bu saldırganlar sistemleri çocuk pornografisi ya da kredi kartı numaraları gibi çalıntı verileri depolamak için de kullanabilir. Bir sistem güvenli değilse, saldırganlar bu tür materyalleri sisteminizde depolayabilir ve boş zamanlarında bunlara erişebilirler.

Son olasılık ise bir saldırganın saldırıya uğramış sistemleri diğer korumasız ağlara ve sistemlere saldırı düzenlemek için kullanmasıdır. Bilgisayarlar hizmet reddi (DoS) saldırıları düzenlemek, spam iletmek veya kötü amaçlı yazılım yaymak için kullanılabilir. Basitçe söylemek gerekirse, hiçbir bilgisayar veya ağ saldırıya karşı bağışık değildir.

Bir başka yaygın yanlış kanı da bir kuruluşun çalışanlarının neden olduğu sorunlardan muaf olduğudur, yani "Tüm çalışanlarımıza güveniyoruz, bu nedenle enerjimizi varlıklarımızı onlardan korumaya odaklamamız gerekmiyor". Bu durum, sahiplerinin herkesi tanıdığı küçük işletmelerde yaygın olsa da, şirketlerin yalnızca "profesyonelleri" işe aldıklarına inandıkları daha büyük kuruluşlarda da görülür. İş adayları kendilerini ne kadar iyi tanıtırsa tanıtsın, bir işletmenin bir çalışanın geçmişi hakkında her şeyi asla bilemeyeceğini unutmamak önemlidir. Bu nedenle işletmelerin tüm çalışanlar için istihdam öncesi geçmiş kontrolleri yapmaları önemlidir. Ayrıca, bu geçmiş kontrollerinin düzgün ve eksiksiz bir şekilde yapılması da önemlidir.

Bir diğer yaygın yanlış anlama da bilgi teknolojisi profesyonelleriyle ilgilidir. Birçok şirket, düzgün işleyen bir teknik altyapıya sahip olmanın şirketin devam eden başarısı için önemli olduğunu anladıkları için BT personeline oldukça yüksek maaşlar öder. Personel, sistemleri ve ağları kurma ve sürdürme konusunda yetenekli olduğundan, bilgisayarlar hakkında bilinebilecek her şeyi bildikleri genel bir varsayımdır.

Bir birey çok bilgili ve teknolojik olarak gelişmiş olsa da, hiç kimsenin bilgisayarlar hakkında her şeyi bilmediğini kabul etmek önemlidir. Yönetim teknolojiyi anlamadığı için, bir kişinin alandaki bilgi ve deneyim derinliğini değerlendirmek için çok iyi bir konumda değildir. Kararlar genellikle bir kişinin kariyeri boyunca elde ettiği sertifikalara dayanır. Sertifikalar bir kişinin yeterlilik seviyesini belirlemek için kullanılabilse de, bunlara çok fazla önem verilir. Birçok sertifika, bir sertifika sınavını çalışmak ve geçmek için biraz zaman ve özveriden başka bir şey gerektirmez. Bazı eğitim şirketleri ayrıca bir kişinin sertifika sınavını geçeceğini garanti eden eğitim kampları da sunar. İnsanların, sertifika tarafından ele alınan işletim sistemleri, uygulamalar veya donanımlarla ilgili gerçek dünya deneyimi olmadan sertifika almaları mümkündür. Bir kişinin yeterliliğini değerlendirirken, öncelikle onun deneyim seviyesine ve geçmişine bakın ve eğer kişi önemli gerçek dünya deneyimine sahip olmasının yanı sıra sertifikalar da elde ettiyse, sertifika muhtemelen çalışanın gerçek yeteneklerinin bir yansımasıdır.

3- BT Personeline Güvenlik Eğitimi Sağlayın â€" Åimdi ve Her Zaman

Sağlam ve güvenli bir ortamın hayata geçirilmesi nasıl dinamik bir süreçse, güvenlik uzmanlarından oluşan yüksek vasıflı bir kadro oluşturmak da dinamik bir süreçtir. Bir kuruluşun teknik altyapısı çok sık değişmese de, düzenli olarak yeni güvenlik açıklarının keşfedildiğini ve yeni saldırıların başlatıldığını akılda tutmak önemlidir. Buna ek olarak, çok az kuruluş durağan bir altyapıya sahiptir; çalışanlar sürekli olarak yeni yazılımlar talep etmekte ve verimliliği artırmak amacıyla daha fazla teknoloji eklenmektedir. Her yeni ekleme, muhtemelen ek güvenlik açıkları ekler.

BT personelinin yeni tehditleri ve güvenlik açıklarını tespit etmeye ve bunlara yanıt vermeye hazırlıklı olması önemlidir. Derin bir güvenlik anlayışı kazanmak isteyenlerin satıcıdan bağımsız bir programla başlamaları tavsiye edilir. Satıcıdan bağımsız bir program, belirli ürünler yerine kavramlara odaklanan bir programdır. SANS (SysAdmin, Audit, Network, Security) Enstitüsü iki giriş programı sunmaktadır: Bilgi Güvenliğine Giriş (Security 301) , güvenlik alanında yeni başlayan kişiler için tasarlanmış beş günlük bir sınıf ve SANS Security Essentials Bootcamp (Security 401) , biraz güvenlik deneyimi olan kişiler için tasarlanmış altı günlük bir sınıf. Her sınıf kendi kendine çalışma programı olarak da mevcuttur ve her biri belirli bir sertifikaya hazırlanmak için kullanılabilir.

Diğer bir seçenek de CompTia Security sertifikasyon gerekliliklerini takip eden bir programla başlamaktır, örneğin Global Knowledge Essentials of Information Security. Bazı üniversiteler benzer programlar sunmaktadır.

Bir kişi güvenlik konusunda iyi bir temel altyapıya sahip olduktan sonra, öğrendiği kavramları belirli uygulamalara ve güvenlik cihazlarına uygulamak için satıcıya özgü eğitimden geçmelidir.

Bir çalışanın bilgi güvenliği kavramlarını güçlü bir şekilde kavrayıp kavramadığını belirlemenin tartışmasız en iyi yollarından biri, Sertifikalı Bilgi Sistemleri Güvenlik Uzmanı (CISSP) sertifikasına sahip olup olmadığıdır. Bu sertifika için adaylar aşağıdaki 10 bilgi alanını anlayıp anlamadıkları konusunda test edilirler:

- Access control

- Application security

- Business continuity and disaster recovery planning

- Cryptography

- Information security and risk management

- Legal, regulations, compliance, and investigations

- Operations security

- Physical (environmental) security

- Security architecture and design

- Telecommunications and network security

Bu sertifikayı bu kadar değerli kılan şey, adayın bilgi güvenliği alanında en az beş yıllık profesyonel deneyime veya dört yıllık deneyime ve üniversite derecesine sahip olması gerektiğidir. Sertifikayı korumak için, sertifikalı bir kişinin üç yıllık sertifika döngüsü boyunca 120 saatlik sürekli mesleki eğitime katılması gerekmektedir. Bu, CISSP kimlik belgesine sahip olanların güvenlik alanındaki güncel eğilimlerden haberdar olmalarını sağlar. CISSP sertifikası (ISC)2 tarafından sürdürülmektedir.

4- "Kutunun Dışında" Düşünün

Çoğu işletme için, entelektüel varlıklarına ve teknik altyapılarına yönelik tehdit, kuruluşlarının dışında oturan ve içeri girmeye çalışan "kötü adamlardan" gelir. Bu kuruluşlar güçlü çevre savunmaları kurarak esasen varlıklarını "çevrelerler". Bununla birlikte, kurum içi çalışanlar işlerini yapmak için özel bilgilere erişebilir ve bu bilgileri genellikle artık işverenin kontrolü altında olmayan alanlara yayarlar. Verilerin bu şekilde yayılması genellikle kötü niyetle yapılmaz, sadece çalışanların iş sorumluluklarını daha verimli bir şekilde yerine getirebilmeleri için verilere erişebilmelerini sağlar. Bu durum, bir çalışan işten ayrıldığında (ya da halen çalışmakta olan bir kişi özel bilgilerin depolandığı bir dizüstü bilgisayar gibi bir şeyi kaybettiğinde) ve kurum eski çalışanının elindeki özel bilgileri toplamak ya da kontrol etmek için hiçbir adım atmadığında da bir sorun haline gelir.

Fikri mülkiyete yönelik en çok göz ardı edilen tehditlerden biri, zararsız ve artık her yerde bulunan USB Flash sürücülerdir. Bilgisayarlar arasında veri aktarımı için çok uygun bir yoldur.

Bu cihazlar verilere yönelik tek tehdit değildir. USB portu aracılığıyla bilgisayara başka cihazlar da bağlanabildiğinden, dijital kameralar, MP3 çalarlar ve harici sabit diskler artık bir bilgisayardan ve bağlı olduğu ağdan veri kaldırmak için kullanılabilir. Çoğu insan harici sabit disklerin bir tehdit oluşturduğunu kabul eder, ancak diğer cihazları bir tehdit olarak görmezler.

Neyse ki Microsoft Windows, HKEY_Local_Machine\System\ControlSet00x\Enum\USBStor adlı bir Kayıt Defteri anahtarında bir sisteme bağlı aygıtları izler. Ne tür aygıtların bağlandığını görmek için kendi bilgisayarınızda bu anahtara bakmak ilginç olabilir.

USBStor Kayıt Defteri anahtarında bağlı USB aygıtlarını tanımlama

Åekilde USB Flash sürücüler, bir dijital kamera ve birkaç harici sabit disk içeren bir sisteme bağlanmış çok çeşitli aygıtları göstermektedir.

Verilerin bir kuruluşun kontrolünden çıkmasının bir başka yolu da çevrimiçi veri depolama sitelerinin kullanılmasıdır. Bu siteler, verilerin bir bilgisayardan İnternet üzerinden erişilebilen bir konuma aktarılmasını sağlar. Bu sitelerin çoğu 5 GB ya da daha fazla ücretsiz depolama alanı sağlamaktadır. Bu siteleri kara listeye almak kesinlikle mümkün olsa da, o kadar çok site var ki ve düzenli olarak daha fazlası geliştiriliyor ki, hepsine erişimi engellemek imkansız olmasa da zor.

5- Çalışanları Eğitin: Bir Güvenlik Kültürü Geliştirin

En büyük güvenlik varlıklarından biri, bir işletmenin kendi çalışanlarıdır, ancak yalnızca güvenlik politikalarına uymaları ve potansiyel güvenlik sorunlarını tespit etmeleri için uygun şekilde eğitilmişlerse.

Birçok çalışan çeşitli güvenlik politikalarının ve uygulamalarının önemini anlamıyor. Daha önce de belirtildiği gibi, bu politikaları bir rahatsızlıktan başka bir şey olarak görmezler. Çalışanların desteğini ve bağlılığını kazanmak zaman alır, ancak iyi harcanmış bir zamandır. Herhangi bir güvenlik uygulamasının arkasındaki nedenleri dikkatlice açıklayarak işe başlayın. Nedenlerden biri çalışan verimliliğini sağlamak olabilir, ancak öncelikle güvenlik sorunlarına odaklanın. Onaylanmamış yazılımların indirilmesi ve kurulması, kullanıcı sistemlerine bulaşarak bilgisayarlarının yavaş çalışmasına veya hiç çalışmamasına neden olabilecek zararlı yazılımlar yükleyebilir.

Çalışanların desteğini kazanmanın belki de en doğrudan yolu, saldırılara yanıt vermek ve kullanıcılar tarafından başlatılan sorunları gidermek için gereken paranın, zamlar ve terfiler için kullanılamayacak bir para olduğunu çalışanlara bildirmektir. Çalışanların artık "oyunda bir payları" olduğunu bilmelerini sağlamak, onları güvenlik çabalarına dahil etmenin bir yoludur. Güvenlik sorunlarına müdahale için bir bütçe ayrılırsa ve çalışanlar bütçenin aşılmamasına yardımcı olursa, harcanan para ile gerçek bütçe arasındaki fark çalışanlar arasında ikramiye olarak paylaştırılabilir. Çalışanların ağ veya sistem yavaşlaması fark ettiklerinde seslerini yükseltme olasılıkları artacağı gibi, tesiste dolaşan yabancılarla yüzleşme olasılıkları da muhtemelen artacaktır.

Bu faaliyetlerin amacı, çalışanları yönetime veya güvenlik ekibine gönüllü olarak yaklaşmaya teşvik etmektir. Bu düzenli olarak gerçekleşmeye başladığında, güvenlik ekibinizin yeteneklerini genişletmiş ve çok daha güvenli bir organizasyon yaratmış olacaksınız.

6- İşletim Sistemi ve Uygulamaların Yerleşik Güvenlik Özelliklerini Tanımlama ve Kullanma

Birçok kuruluş ve sistem yöneticisi, sınırlı kaynaklara sahip oldukları ve sağlam güvenlik araçları satın alacak fonları olmadığı için güvenli bir kuruluş oluşturamadıklarını belirtmektedir. Bu, güvenliğe yönelik saçma bir yaklaşımdır çünkü tüm işletim sistemleri ve birçok uygulama, bu araçları tanımlamak ve yapılandırmak için zaman dışında hiçbir kurumsal kaynak gerektirmeyen güvenlik mekanizmaları içerir. Microsoft Windows işletim sistemleri için müthiş bir kaynak Microsoft Learn platformudur. https://learn.microsoft.com/tr-tr/security/ Windows Server 2022 için oluşturulmuş rehbere linkten erişebilirsiniz: https://info.microsoft.com/rs/157-GQE-382/images/EN-WBNR-eBook-SRDEM134534ebook.pdf

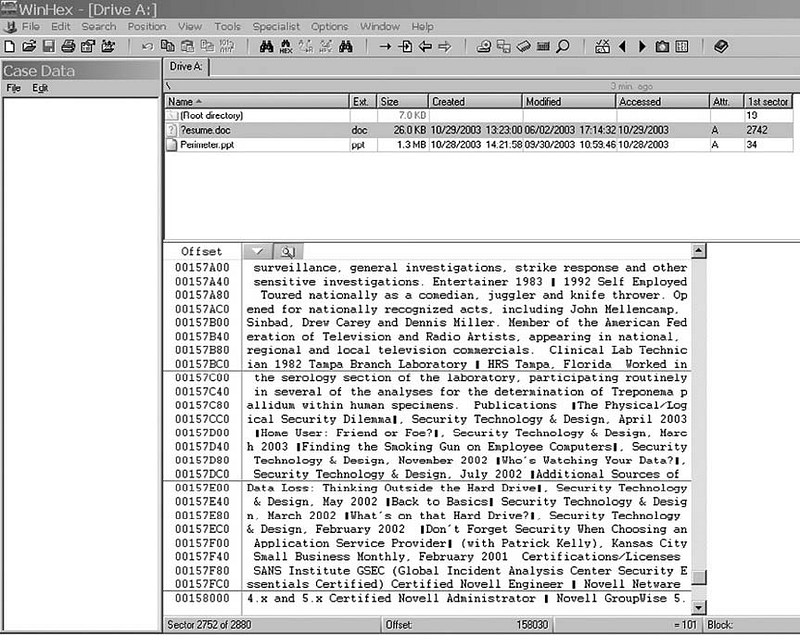

Günümüzde bir kuruluştaki en büyük endişelerden biri, sağlam çevre güvenliğine rağmen gizli bilgilerin bir kuruluşu terk edebileceği yollar olan veri sızıntılarıdır. Daha önce de belirtildiği gibi, USB Flash sürücüler veri sızıntılarının bir nedenidir; bir diğeri ise bir bilgisayarın sabit diskinin ayrılmamış kümelerinde bulunan verilerin kurtarılmasıdır. Ayrılmamış kümeler ya da yaygın adıyla boş alan, işletim sistemi ve uygulamaların artıkları ya da artık verileri attığı sabit disk alanıdır. Bu veriler bir kullanıcı arayüzü aracılığıyla görüntülenemese de, WinHex gibi bir hex editörü kullanılarak kolayca tanımlanabilir (ve bazen kurtarılabilir).

Silinen bir Word belgesinin içeriğini görüntüleyen WinHex

Bir bilgisayarın çalınması ya da bağışlanması durumunda, birisinin ayrılmamış kümelerde bulunan verilere erişmesi çok olasıdır. Bu nedenle, birçok kişi uygun bir "disk temizleme" yardımcı programı bulmakta zorlanmaktadır. Bu tür birçok ticari araç mevcuttur, ancak Microsoft Windows işletim sistemlerinde yerleşik bir tane vardır. Komut satırı programı cipher.exe, NTFS bölümlerinde depolanan dizinlerin (dosyaların) şifrelenmesini görüntülemek ya da değiştirmek için tasarlanmıştır. Çok az kişi bu komutu bilir; daha da azı /w anahtarına aşinadır. İşte programın Yardım dosyasından anahtarın bir açıklaması:

"Tüm birimdeki mevcut kullanılmayan disk alanından verileri kaldırır. Bu seçenek seçilirse, diğer tüm seçenekler yok sayılır. Belirtilen dizin yerel bir birimde herhangi bir yerde olabilir. Bir bağlama noktasıysa veya başka bir birimdeki bir dizine işaret ediyorsa, o birimdeki veriler kaldırılır."

cipher kullanımı

Cipher'ı kullanmak için Başlat Çalıştır'a tıklayın ve cmd yazın. Cmd.exe penceresi açıldığında, cipher /w:folder yazın; burada klasör, temizlemek istediğiniz birimdeki herhangi bir klasördür ve ardından Enter tuşuna basın. Åekil 1.8'de Cipher'ın bir klasörü silmesi gösterilmektedir.

Veri sızıntılarının bir diğer kaynağı da Microsoft Office dosyalarıyla ilişkilendirilebilen kişisel ve düzenleme bilgileridir. Microsoft Word'de, uygulamayı kaydetme sırasında kişisel bilgileri kaldıracak ve izlenen değişiklikler veya yorumlar içeren bir belgeyi yazdırmak, paylaşmak veya göndermek üzere olduğunuzda sizi uyaracak şekilde yapılandırabilirsiniz.

Bu özelliğe erişmek için Word'de Araçlar Seçenekler'i ve ardından Güvenlik sekmesini tıklayın. Güvenlik penceresinin alt kısmında daha önce açıklanan iki seçeneği göreceksiniz. Kullanmak istediğiniz seçenekleri seçmeniz yeterlidir.

Güçlü bir güvenlik duruşu uygulamak genellikle oturum açma sürecini daha sağlam hale getirmekle başlar. Buna giriş şifresinin karmaşıklığının artırılması da dahildir. Yeterli zaman ve kaynak sağlandığında tüm şifreler kırılabilir, ancak bir şifrenin kırılmasını ne kadar zorlaştırırsanız, şifrenin koruduğu varlığın korunmaya devam etme olasılığı da o kadar artar.

Tüm işletim sistemlerinde parolaların karmaşıklığını artırmak için bazı mekanizmalar vardır. Microsoft Windows'da bu, Başlat, Denetim Masası, Yönetimsel Araçlar, Yerel Güvenlik İlkesi'ne tıklanarak gerçekleştirilebilir. Güvenlik Ayarları altında, Hesap İlkeleri'ni genişletin ve ardından Parola İlkesi'ni vurgulayın. Sağ taraftaki panelde parola karmaşıklığını etkinleştirebilirsiniz. Bu etkinleştirildikten sonra, parolalar aşağıdaki dört parola grubundan en az üçünü içermelidir:

- Büyük harf karakterleri (A'dan Z'ye)

- Küçük harf karakterleri (a'dan z'ye)

- Rakamlar (0'dan 9'a kadar)

- Alfabetik olmayan karakterler (!, $, #, % gibi)

Tüm işletim sistemlerinin güvenliğe yardımcı olmak için gömülü araçlara sahip olduğunu bilmek önemlidir. Bunları bulmak genellikle biraz araştırma gerektirir, ancak bunları tanımlamak için harcanan zaman, ek güvenlik ürünleri satın almak veya bir güvenlik ihlalinden kurtulmak için harcanan paradan daha azdır.

7- İzleme Sistemleri

En sağlam güvenlik araçları mevcut olsa bile, sistemlerinizi izlemek önemlidir. Tüm güvenlik ürünleri insan yapımıdır ve arızalanabilir ya da tehlikeye girebilir. Teknolojinin diğer yönlerinde olduğu gibi, asla tek bir ürüne veya araca güvenilmemelidir. Sistemlerinizde log kaydetmeyi etkinleştirmek, kuruluşunuzu sorunlu alanları belirleyebilecek bir konuma getirmenin bir yoludur. Sorun şu ki, hangi log kaydedilmelidir? Bunu belirlemede yardımcı olabilecek bazı güvenlik standartları vardır. Bu standartlardan biri Ödeme Kartı Endüstrisi Veri Güvenliği Standardıdır (PCI-DSS). PCI DSS'nin 10. Gereksinimi, kuruluşların "Ağ kaynaklarına ve kart sahibi verilerine erişimi takip etmesi ve izlemesi" gerektiğini belirtir. Kart sahibi verileri ifadesi yerine gizli bilgileri koyarsanız, bu gereklilik bir log yönetimi programı için mükemmel bir yaklaşımdır. Gereksinim 10 burada yeniden türetilmiştir:

Log tutma mekanizmaları ve kullanıcı faaliyetlerini takip etme becerisi kritik öneme sahiptir. Tüm ortamlarda logların bulunması, bir şeylerin yanlış gitmesi durumunda kapsamlı izleme ve analiz yapılmasını sağlar. Sistem etkinlik logları olmadan bir tehlikenin nedenini belirlemek çok zordur.

- Sistem bileşenlerine tüm erişimleri (özellikle root gibi yönetici ayrıcalıklarıyla yapılan erişimleri) her bir kullanıcıya bağlamak için bir süreç oluşturun.

- Aşağıdaki olayları yeniden yapılandırmak üzere tüm sistem bileşenleri için otomatik denetim izleri uygulayın:

- Kart sahibi verilerine tüm bireysel kullanıcı erişimleri

- Kök veya yönetici ayrıcalıklarına sahip herhangi bir kişi tarafından gerçekleştirilen tüm eylemler

- Tüm denetim izlerine erişim

- Geçersiz mantıksal erişim denemeleri

- Tanımlama ve kimlik doğrulama mekanizmalarının kullanımı

- Denetim günlüklerinin başlatılması

- Sistem düzeyinde nesnelerin oluşturulması ve silinmesi

- Her olay için tüm sistem bileşenleri için en azından aşağıdaki denetim izi girişlerini kaydedin:

- Kullanıcı tanımlama

- Etkinlik türü

- Tarih ve saat

- Başarı veya başarısızlık göstergesi

- Etkinliğin başlangıcı

- Etkilenen veri, sistem bileşeni veya kaynağın kimliği veya adı

- Tüm kritik sistem saatlerini ve zamanlarını senkronize edin.

- Logları değiştirilemeyecek şekilde güvence altına alın:

- Logları görüntülenmesini işle ilgili ihtiyacı olanlarla sınırlayın.

- Log dosyalarını yetkisiz değişikliklere karşı koruyun.

- Log dosyalarını derhal merkezi bir günlük sunucusuna veya değiştirilmesi zor bir ortama yedekleyin.

- Kablosuz ağlar için logları dahili LAN üzerindeki bir log sunucusuna kopyalayın.

- Mevcut log verilerinin uyarı oluşturmadan değiştirilemeyeceğinden emin olmak için loglarda dosya bütünlüğü izleme ve değişiklik algılama yazılımı kullanın.

- Tüm sistem bileşenleri için logları en az log tutulacak şekilde gözden geçirin. Log incelemeleri, saldırı tespit sistemi (IDS) ve kimlik doğrulama, yetkilendirme ve hesap protokolü (AAA) sunucuları (örn. RADIUS) gibi güvenlik işlevlerini yerine getiren sunucuları içermelidir.

Not: Uyumluluğu sağlamak için Log toplama, ayrıştırma ve uyarı araçları kullanılabilir. (SIEM gibi) - Logları en az bir yıl boyunca saklayın.

Gereksinim 6 biraz zorlayıcı görünüyor, çünkü çok az kuruluşun log dosyalarını manuel olarak inceleyecek zamanı var. Neyse ki, çeşitli kaynaklardan log dosyalarını toplayacak ve ayrıştıracak araçlar var. Tüm bu araçlar bireyleri belirli bir olaydan haberdar etme yeteneğine sahiptir.

Sistemlerinizi izlemek için daha da ayrıntılı bir yaklaşım, ağınıza bir paket yakalama aracı yüklemektir, böylece trafiği gerçek zamanlı olarak analiz edebilir ve yakalayabilirsiniz. Çok yararlı olabilecek bir araç, "ağ uzmanlarından oluşan uluslararası bir ekip tarafından geliştirilen ödüllü bir ağ protokolü analizörü" olan Wireshark'tır. Wireshark orijinal paket yakalama aracı Ethereal'e dayanmaktadır. Ağ trafiğini analiz etmek önemsiz bir iş değildir ve biraz eğitim gerektirir, ancak ağınızda neler olup bittiğini belirlemenin belki de en doğru yoludur. Åekilde , Wireshark'ın bir kablosuz arayüzdeki trafiği izlemesini göstermektedir.

Wireshark

8- Güvenliği Denetlemesi için Üçüncü Bir Tarafı İşe Alın

Personeliniz ne kadar yetenekli olursa olsun, bir şeyi gözden kaçırmış veya bir cihazı ya da ayarı yanlış yapılandırmış olma ihtimali her zaman vardır. Bu nedenle, kuruluşunuzun güvenlik duruşunu gözden geçirmek için fazladan bir "göz, kulak ve el" seti getirmek çok önemlidir.

Her ne kadar bazı BT uzmanları üçüncü bir tarafın çalışmalarını incelemesi konusunda paranoyaklaşsa da, akıllı personel yabancılar tarafından yapılacak bir güvenlik incelemesinin harika bir öğrenme fırsatı olabileceğini kabul edecektir. Sistemlerinizi üçüncü bir tarafa inceletmenin avantajı, dışarıdan gelen kişilerin çeşitli sektörlerde çok çeşitli sistemleri, uygulamaları ve cihazları inceleme deneyimine sahip olmasıdır. Neyin iyi çalıştığını ve neyin işe yarayabileceğini ancak gelecekte sorunlara neden olabileceğini bileceklerdir. Ayrıca yeni güvenlik açıkları ve en son ürün güncellemeleri hakkında bilgi sahibi olma olasılıkları daha yüksektir. Neden mi? Çünkü yaptıkları tek şey bu. İdari görevler, şirket içi politikalar ve yardım masası talepleri tarafından engellenmezler. Åirket içi personelden daha objektif olacaklardır ve analizlerinden sonra tavsiyelerde bulunabilecek bir konumda olacaklardır.

Üçüncü taraf analizi iki yönlü bir yaklaşım içermelidir: Ağın saldırganlara nasıl göründüğünü ve saldırganların çevre savunmasını aşması durumunda sistemin ne kadar güvenli olduğunu belirlemelidirler. Genellikle sızma testi olarak adlandırılan harici inceleme birkaç şekilde gerçekleştirilebilir; birincisi, danışmanlara analizlerinden önce ağ ve sistemler hakkında kesinlikle hiçbir bilgi verilmeyen bilgisiz bir yaklaşımdır. Bu çok gerçekçi bir yaklaşım olsa da zaman alıcı ve çok pahalı olabilir. Bu yaklaşımı kullanan danışmanlar, test edilecek sistemleri numaralandırmaya başlamak için kamuya açık bilgileri kullanmalıdır. Bu gerçekçi bir yaklaşımdır, ancak kısmi bilgi analizi daha verimli ve daha az maliyetlidir. Bir ağ topolojisi şeması ve kayıtlı IP adreslerinin bir listesi sağlanırsa, üçüncü taraf incelemeciler incelemeyi daha hızlı tamamlayabilir ve sonuçlar çok daha zamanında ele alınabilir. Sızma testi tamamlandıktan sonra, dahili ağın incelenmesine başlanabilir. Dahili ağın denetimi açık paylaşımları, yamalanmamış sistemleri, açık portları, zayıf parolaları, hileli sistemleri ve diğer birçok sorunu tespit edecektir.

9- Temel Bilgileri Unutmayın

Birçok kuruluş çevre savunmaları için çok fazla zaman ve para harcamakta ve bazı temel güvenlik mekanizmalarını göz ardı etmektedir.

- Varsayılan Hesap Parolalarını Değiştirin

- Sağlam Parolalar Kullanın

- Gereksiz Portları Kapatın

10- Yama, Yama, Yama

Neredeyse tüm işletim sistemleri güncellemeleri otomatik olarak kontrol eden bir mekanizmaya sahiptir. Bu bildirim sistemi açık olmalıdır. Güncellemelerin otomatik olarak yüklenip yüklenmemesi gerektiği konusunda bazı tartışmalar olsa da, sistem yöneticileri en azından güncellemeler konusunda bilgilendirilmelidir. Yamaların ve güncellemelerin çözdüklerinden daha fazla soruna neden oldukları bilindiğinden, bunların otomatik olarak yüklenmesini istemeyebilirler. Bu konuda örnek olarak yakın zamanda yaşadığımız crovdtrike vakası verilebilir. https://tr.euronews.com/next/2024/07/21/crowdstrikein-neden-oldugu-kesinti-dunya-capinda-85-milyon-bilgisayari-etkiledi

Ancak, yöneticiler güncellemeleri yüklemeden önce çok uzun süre beklememelidir, çünkü bu durum sistemleri gereksiz yere saldırıya maruz bırakabilir.

İdari Görevler için Yönetici Hesaplarını KullanınSistem yöneticileri bilgisayarlarında yönetici haklarıyla oturum açmışken idari veya kişisel görevler yürüttüklerinde yaygın bir güvenlik açığı oluşur. E-postaları kontrol etmek, internette gezinmek ve şüpheli yazılımları test etmek gibi görevler bilgisayarı zararlı yazılımlara maruz bırakabilir. Bu, kötü amaçlı yazılımın yönetici ayrıcalıklarıyla çalışabileceği ve ciddi sorunlar yaratabileceği anlamına gelir. Yöneticiler, zararlı yazılımların bilgisayarlarının kontrolünü ele geçirmesini önlemek için sistemlerinde standart bir kullanıcı hesabı kullanarak oturum açmalıdır.

Fiziksel Erişimi KısıtlayınTeknolojiye odaklanıldığında, teknik olmayan güvenlik mekanizmalarını gözden kaçırmak genellikle kolaydır. Eğer bir davetsiz misafir bir sunucuya veya başka bir altyapı varlığına fiziksel erişim sağlayabilirse, davetsiz misafir kurumun sahibi olacaktır. Kritik sistemler güvenli alanlarda tutulmalıdır. Güvenli alan, yalnızca iş sorumluluklarının bir parçası olarak sistemlere erişmesi gereken kişilerin erişimini kontrol etme olanağı sağlayan alandır. Sadece sistem yöneticisine verilen bir anahtarla kilitli tutulan ve tek kopyası ofis yöneticisinin ofisindeki bir kasada saklanan bir oda iyi bir başlangıçtır. Odanın açılabilen herhangi bir penceresi olmamalıdır. Ayrıca odanın üzerinde sunucu odası ya da ağ operasyon merkezi olduğunu belirten hiçbir etiket ya da işaret bulunmamalıdır. Ekipman, diğer çalışanların, görevlilerin veya yüklenicilerin erişebileceği bir dolapta saklanmamalıdır. Güvenlik mekanizmalarınızın geçerliliği üçüncü taraf bir güvenlik açığı değerlendirmesi sırasında gözden geçirilmelidir.

**Kağıdı Unutmayın!**İleri teknolojinin gelişmesiyle birlikte, insanlar geçmişte bilgilerin kağıt üzerinde nasıl çalındığını unuttular. Kağıt belgeleri yönetmek oldukça basittir. Kilitli dosya dolapları kullanılmalı ve sürekli olarak kilitlenmelidir. Özel belgelerin fazladan kopyaları, belge taslakları ve süresi dolmuş şirket içi iletişimler imha edilmesi gereken materyallerden bazılarıdır. Çalışanlara basılı belgelerle ne yapmaları ve yapmamaları gerektiğini söyleyen bir politika oluşturulmalıdır. Ticari sırların çalınmasına ilişkin aşağıdaki örnek, kağıt belgelerin korunmasının önemini vurgulamaktadır:

Nahmias ve FBI yetkilileri, bir şirket güvenlik kamerasının Coca-Cola çalışanı Joya Williams'ı masasında dosyaları karıştırırken ve "belgeleri çantalara doldururken" yakaladığını söyledi. Yetkililer, Haziran ayında gizli bir FBI ajanının Atlanta havaalanında sanıklardan bir başkasıyla buluştuğunu ve ona içinde gizli Coca-Cola belgeleri ve şirketin geliştirmekte olduğu bir ürünün numunesi bulunan bir Armani çanta karşılığında sarı bir Kurabiye kutusu içinde 30.000 dolar verdiğini söyledi.

Bahsedilen güvenliğe ulaşma adımları sadece bir başlangıçtır. Güvenli bir kuruluş oluşturmaya nereden başlanacağı konusunda bir fikir vermelidirler.

Kaynakça

John R. Vacca â€" Network and System Security-Syngress (2010)

Siber Saldırılar Nasıl Önlenir?

Aktif bir Web varlığı oluşturduğunuz anda, şirketinizin sırtına bir hedef koymuş olursunuz. Örümceğin ağına düşen talihsiz böcek gibi, şirketinizin büyüklüğü de Web'de yarattığınız rahatsızlığın boyutunu ve kötü adamlar tarafından ne kadar çabuk fark edildiğinizi belirler. Bir av olarak ne kadar çekici olduğunuz, genellikle bir avcıya sunabileceklerinizle doğru orantılıdır. Eğer işiniz kredi kartı ya da diğer finansal bilgilerle gelişen bir e-ticaret sitesi ya da çalınacak değerli sırları olan bir şirketse, caziplik katsayınız artar; çalacak daha fazla değeriniz vardır. Ve eğer işiniz yeniyse ve Web'deki varlığınız yeniyse, belki de siber savaşın incelikleri konusunda henüz deneyimli olmadığınız ve dolayısıyla bir saldırıya karşı daha savunmasız olduğunuz varsayılabilir.

Ne yazık ki, ağ savunmanıza sızmak isteyenlerin çoğu eğitimli, motive olmuş ve en küçük açıklıkları kontrol ederek çevrenizde sessizce dolaşmak için daha hızlı ve daha etkili yöntemler geliştirme konusunda oldukça zekidir. Çoğu BT uzmanı, bir işletmenin güvenlik duvarının dünyanın her köşesinden gelen saldırganlar tarafından durmaksızın zayıflıklar ve güvenlik açıkları için araştırıldığını bilir. Yazılımla ilgili haberleri takip eden herkes, görünüşe göre birkaç ayda bir, bir işletim sistemi veya uygulamada yeni, istismara açık bir açık hakkında haber çıktığını anlar. En bilgili ağ yöneticisinin ya da yazılımı yazan programcının bile günümüzün giderek daha karmaşık hale gelen yazılımlarındaki tüm açıkları bulup kapatamayacağı yaygın olarak bilinmektedir.

Hatalar uygulamalarda, işletim sistemlerinde, sunucu işlemlerinde (daemon) ve istemcilerde mevcuttur. Varsayılan yönetici şifresini değiştirmemek veya varsayılan sistem ayarlarını kabul etmek ya da makineyi güvenli olmayan bir modda çalışacak şekilde yapılandırarak istemeden açık bir delik bırakmak gibi sistem yapılandırmaları da istismar edilebilir. Tüm İnternet trafiğinin üzerinde çalıştığı temel olan İletim Kontrol Protokolü/İnternet Protokolü (TCP/IP) bile istismar edilebilir, çünkü protokol bilgisayar korsanlığı tehdidi gerçekten yaygınlaşmadan önce tasarlanmıştır. Bu nedenle, örneğin bir bilgisayar korsanının IP verilerini kolayca değiştirmesine izin verebilecek tasarım kusurları içerir.

Bir uygulamada yeni ve istismar edilebilir bir açıklık olduğu duyulduğunda (ve duyulacaktır), dünyanın dört bir yanındaki cracker'lar internetteki siteleri taramaya başlar ve söz konusu açıklığa sahip tüm siteleri ararlar.

Ağınızdaki birçok açıklığın çalışanlarınızdan kaynaklanabileceği gerçeği işinizi daha da zorlaştırır. Sıradan bir şekilde porno sitelerinde gezinmek, yalnızca bir çalışanın siteyi ziyaret etmesiyle ağı her türlü kötü böcek ve kötü amaçlı koda maruz bırakabilir. Sorun şu ki, kullanıcılar için bu o kadar da önemli bir şey gibi görünmeyebilir. Ağı izinsiz girişlere açık bıraktıklarının ya farkında değiller ya da umursamıyorlar.

1. Peki, İzinsiz Giriş(Intrusion) Nedir?

Ağ Saldırısı, kuruluşunuzdaki bir bilgisayara veya atanmış etki alanınızdaki bir adrese yetkisiz olarak girilmesidir. İzinsiz giriş pasif (gizlice ve tespit edilmeden sızma) veya aktif (ağ kaynaklarındaki değişikliklerin etkilendiği) olabilir. İzinsiz girişler ağ yapınızın dışından veya içinden (bir çalışan, müşteri veya iş ortağı) gelebilir. Bazı izinsiz girişler sadece davetsiz misafirin orada olduğunu size bildirmek içindir, Web sitenizi çeşitli mesajlar veya kaba resimlerle tahrif eder. Diğerleri ise daha kötü niyetlidir, kritik bilgileri tek seferlik olarak ya da keşfedilene kadar verileri hortumlamaya devam edecek sürekli bir parazit ilişki olarak elde etmeye çalışır. Bazı davetsiz misafirler şifreleri kırmak, tuş vuruşlarını kaydetmek veya sitenizi taklit ederek habersiz kullanıcıları kendi sitelerine yönlendirmek için özenle hazırlanmış kodlar yerleştirmeye çalışır. Diğerleri ise kendilerini ağa gömer ve sürekli olarak sessizce veri çeker ya da halka açık Web sayfalarını çeşitli mesajlarla değiştirir.

Bir saldırgan sisteminize fiziksel olarak (kısıtlı bir makineye ve sabit diskine ve/veya BIOS'una fiziksel erişim sağlayarak), harici olarak (Web sunucularınıza saldırarak veya güvenlik duvarınızı aşmanın bir yolunu bularak) veya dahili olarak (kendi kullanıcılarınız, müşterileriniz veya ortaklarınız) girebilir

2. Ayıltıcı Rakamlar

Peki bu izinsiz girişler ne sıklıkla gerçekleşiyor? Tahminler şaşırtıcıdır: Hangi raporlama kuruluşunu dinlediğinize bağlı olarak, 2007 ve 2008 yılları arasında dünya çapında 79 milyon ila 160 milyon arasında elektronik veri ihlali meydana gelmiştir. ABD hükümet istatistikleri sadece 2007 yılında federal sistemlere karşı bilinen ve rapor edilen tahmini 37.000 olay olduğunu göstermektedir ve kırıcılar tarafından kullanılan araçlar giderek daha sofistike hale geldikçe bu sayının artması beklenmektedir.

Bir vakada, 2005 yılında büyük bir tüccardan 45 milyondan fazla kullanıcının kredi ve banka kartı bilgileri çalınmış ve 2006 yılında 130.000 kişinin daha verileri çalınmıştır. Satıcılar bu kaybın kendilerine tahmini olarak 5 milyon dolara mal olacağını bildirmişlerdir.

Spam, günümüzde işletmelerin karşılaştığı en büyük sorunlardan biri olmaya devam etmekte ve her yıl istikrarlı bir şekilde artmaktadır. Secure Computing Corporation tarafından Ekim 2008'de yayınlanan bir İnternet tehdit raporunda, "Masum makinelerin e-posta ve Web tabanlı enfeksiyonlar yoluyla ele geçirilmesi, her saat 5000'den fazla yeni zombinin yaratılmasıyla 3. çeyrekte de devam etti" denilmektedir. 2008 seçim yılında, seçimle ilgili spam mesajlarının günde 100 milyon mesajı aştığı tahmin edilmektedir.

Secure Computing tarafından yapılan araştırmaya göre, zararlı yazılım kullanımı da istikrarlı bir şekilde artıyor ve "tüm zararlı yazılım bulaşmış URL'lerin yaklaşık %60'ı" ABD ve Çin'den geliyor. Web ile ilgili saldırılar daha da yaygınlaşacak, siyasi ve mali amaçlı saldırılar listenin başında yer alacak. Secure Computing'in araştırması, Web saldırı araç setlerinin kullanılabilirliğinin artmasıyla birlikte, "Web kaynaklı tüm saldırıların yaklaşık yarısının muhtemelen tehlikeye atılmış meşru Web sitelerinde barındırılacağını" tahmin ediyor.

İzinsiz girişin amacı ne olursa olsun -eğlence, açgözlülük, övünme hakkı veya veri hırsızlığı- sonuç aynıdır: ağ güvenliğinizdeki bir zayıflık tespit edilmiş ve istismar edilmiştir. Ve siz bu zayıflığı, yani izinsiz giriş noktasını keşfetmediğiniz sürece, ortamınıza açılan açık bir kapı olmaya devam edecektir. Peki, dışarıda ağınıza girmek isteyen kimler var?

3. Düşmanınızı Tanıyın: Hackerlar Crackerlara Karşı

Programlama ve bilgisayar ağları konusunda uzman olan ve karmaşık problemleri çözme konusunda başarılı olan insanlardan oluşan bir topluluk, bilgi işlemin ilk günlerinden beri var olmuştur. Hacker teriminin kökeni bu kültürün üyelerine dayanır ve interneti kurup çalıştıranların ve Unix işletim sistemini yaratanların hackerlar olduğunu belirtmekte gecikmezler. Hackerlar kendilerini bir şeyler inşa eden ve onları çalışır hale getiren bir topluluğun üyeleri olarak görürler. Ve cracker terimi, kültürlerinde olanlar için bir onur nişanıdır.

Geleneksel bir hacker'a bilgisayar sistemlerine gizlice girerek veri çalan ya da hasara neden olan kişileri sorduğunuzda, büyük olasılıkla bu kişilerin gerçek hacker olmadığını söyleyerek sizi düzeltecektir. (Hacker camiasında bu tipler için kullanılan terim cracker'dır ve bu iki etiket eş anlamlı değildir). Bu nedenle, geleneksel hackerları gücendirmemek için cracker terimini kullanacağım ve onlara ve çabalarına odaklanacağım.

Akranlarının takdirini kazanmak isteyen yalnız kurt cracker'dan, intikam peşindeki hoşnutsuz eski çalışana ya da zengin kapitalistleri alaşağı etmeye kararlı düşman bir hükümetin derin ceplerine ve görünüşte sınırsız kaynaklarına kadar, cracker'lar sisteminizin savunma zırhındaki çatlağı bulmak için dışarıdadır.

Bir cracker'ın uzmanlık alanı â€" ya da bazı durumlarda hayattaki görevi â€" kendi amaçları için bireysel bir bilgisayarın veya ağın güvenlik açıklarını aramak ve kullanmaktır. Cracker'ların niyetleri normalde kötü niyetli ve/veya suç niteliğindedir. Taktiklerini, becerilerini ve bilgilerini geliştirmelerine yardımcı olmak için tasarlanmış geniş bir bilgi kütüphanesine sahiptirler ve yeraltı ağları üzerinden bilgi paylaşan benzer düşünen bireylerden oluşan bir topluluk aracılığıyla diğer crackerların neredeyse sınırsız deneyiminden yararlanabilirler.

Bu hayata genellikle en temel becerileri öğrenerek başlarlar: yazılım programlama. Bir bilgisayara istediklerini yaptırabilecek kod yazma becerisi başlı başına baştan çıkarıcıdır. Programlama hakkında daha fazla şey öğrendikçe, işletim sistemleri hakkındaki bilgilerini ve doğal bir ilerleme olarak işletim sistemlerinin zayıflıklarını da genişletirler. Ayrıca, yasadışı işlerinin kapsamını ve türünü genişletmek için HTML öğrenmeleri gerektiğini de çabucak öğrenirler â€" bu kod, şüphelenmeyen kullanıcıları önemli finansal veya kişisel verileri ifşa etmeleri için cezbeden sahte Web sayfaları oluşturmalarına olanak tanır.

Bu yeni kırıcıların bilgi almak için başvurabilecekleri geniş yeraltı örgütleri vardır. Toplantılar düzenliyor, makaleler yazıyor ve birbirlerine aktardıkları araçlar geliştiriyorlar. Tanıştıkları her yeni tanıdık, becerilerini güçlendirir ve onlara giderek daha sofistike tekniklere geçmeleri için eğitim verir. Belirli bir yeterlilik seviyesine ulaştıklarında, ticaretlerine ciddi bir şekilde başlarlar.

İnternette potansiyel hedef firmaları araştırarak işe başlarlar (kurumsal ağla ilgili her türlü bilgi için paha biçilmez bir kaynaktır). Bir hedef belirlendikten sonra, sessizce etrafta dolaşarak unutulmuş eski arka kapıları ve işletim sistemi açıklarını araştırabilirler. Bir saldırı başlatmak için başlangıç noktası olarak IP adresleri (veya IP adresi aralıkları) sağlayabilecek temel DNS sorgularını çalıştırarak basit ve zararsız bir şekilde başlayabilirler. Arkalarına yaslanıp gelen ve/veya giden trafiği dinleyebilir, IP adreslerini kaydedebilir ve çeşitli cihazlara veya kullanıcılara ping atarak zayıflıkları test edebilirler.

Yetkisiz bağlantılarını canlı ve karlı tutmak için tasarlanmış şifre kırma veya kayıt uygulamaları, tuş vuruşu kaydediciler veya diğer kötü amaçlı yazılımları gizlice yerleştirebilirler.

Cracker, bir siber-ninja gibi davranmak, sinsice yaklaşmak ve hiçbir iz bırakmadan ağınıza sızmak ister. Bazı daha deneyimli crackerlar, faaliyetlerini gizlemek için kendileriyle ağınız arasına çoğu ele geçirilmiş birden fazla makine katmanı koyabilir. Aynalarla dolu bir odada durmak gibi, saldırı o kadar çok yerden geliyor gibi görünür ki gerçeği hayaletten ayırt edemezsiniz. Ve siz daha ne yaptıklarını anlayamadan, rüzgârdaki duman gibi ortadan kaybolurlar.

4. Güdüler

Amaç aynı olsa da -ağ savunmanıza sızmak- bilgisayar korsanlarının motivasyonları genellikle farklıdır. Bazı durumlarda bir ağa izinsiz giriş, kuruma zarar vermek veya kâr amacıyla şirket sırlarını çalmak isteyen hoşnutsuz bir çalışan tarafından içeriden yapılabilir.

Kredi kartı bilgilerini çalmak için özenle çalışan ve daha sonra bunu satışa sunan büyük cracker grupları vardır. Hızlıca kapıp kaçmak isterler-istediklerini alır ve giderler. Kuzenleri ise ağ parazitleridir â€" ağınızı sessizce ihlal edip sonra da orada oturup verileri hortumlayanlar.

Yeni ve çok rahatsız edici bir eğilim, bazı hükümetlerin hem federal hem de kurumsal sistemlerin ağ kaynaklarına yönelik dijital saldırıları finanse ettiğinin keşfedilmesidir. ABD Savunma Bakanlığı'ndan Yeni Zelanda, Fransa ve Almanya hükümetlerine kadar çeşitli kurumlar, kimliği belirsiz Çinli bilgisayar korsanlığı gruplarından kaynaklanan saldırılar bildirmiştir. Çin hükümetinin herhangi bir dahli olduğunu reddettiği ve dahli olduğuna ya da olduğuna dair herhangi bir kanıt bulunmadığı belirtilmelidir. Ayrıca, Ekim 2008'de Güney Kore Başbakanının kabinesine "son dört yıl içinde yaklaşık 130.000 hükümet bilgisinin [Kuzey Koreli bilgisayar korsanları tarafından] hacklendiği" yönünde bir uyarıda bulunduğu bildirilmektedir.

5. Araçlar

Günümüzde crackerlar, yaptıkları işi yapmak için giderek daha sofistike ve iyi stoklanmış bir araç setiyle donanmaktadır. Tıpkı özel yapım maymuncuklarıyla profesyonel hırsızlar gibi, günümüzde kırıcılar da ağınızdaki zayıf noktaları gizlice test etmek için korkutucu bir dizi araç edinebilmektedir. Bu araçlar basit parola çalan kötü amaçlı yazılımlar ve tuş vuruşu kaydedicilerden (logger) şirketinizle e-ticaret işlemi yapmak isteyen müşterilerden gelen veri akışlarını kopyalayan sofistike parazit yazılım dizeleri yerleştirme yöntemlerine kadar uzanmaktadır. Daha yaygın olarak kullanılan araçlardan bazıları şunlardır:

- Wireless sniffers, bu cihazlar yalnızca belirli bir menzil içindeki kablosuz sinyallerin yerini tespit etmekle kalmaz, aynı zamanda sinyaller üzerinden iletilen verileri de hortumlayabilirler. Uzak kablosuz cihazların popülerliğinin ve kullanımının artmasıyla birlikte, bu uygulama kritik verilerin kaybından giderek daha fazla sorumlu hale gelmekte ve BT departmanları için önemli bir baş ağrısı oluşturmaktadır.

- Packet sniffers, bir ağ veri akışına yerleştirildikten sonra, bunlar bir ağ arayüzüne giren ve çıkan veri paketlerini pasif olarak analiz eder ve yardımcı programlar bir ağ arayüzünden geçen veri paketlerini yakalar.

- Port scanners, bu araçlar için iyi bir benzetme, açık ya da kilitli olmayan bir kapı arayan bir hırsızın mahalleyi gözetlemesidir. Bu araçlar, hedef sistemin bağlantı noktalarına ardışık, sıralı bağlantı istekleri göndererek hangisinin isteğe yanıt verdiğini veya açık olduğunu görür. Bazı port tarayıcılar, saldırganın port tarama hızını yavaşlatmasına â€" bağlantı isteklerini daha uzun bir süre boyunca göndermesine â€" izin verir, böylece izinsiz giriş girişiminin fark edilme olasılığı daha düşüktür. Bu cihazların olağan hedefleri eski, unutulmuş "arka kapılar" veya ağ değişikliklerinden sonra yanlışlıkla korumasız bırakılan bağlantı noktalarıdır.

- Port knocking, bazen ağ yöneticileri, güvenlik duvarı korumalı bağlantı noktalarını aşmak için gizli bir arka kapı yöntemi yaratırlar â€" ağa hızlı bir şekilde erişmelerini sağlayan gizli bir vuruş. Port vurma araçları bu korumasız girişleri bulur ve bu gizli vuruşun kanıtı için ağ trafiğini dinleyen bir Truva atı yerleştirir.

- Keystroke loggers, bunlar savunmasız sistemlere yerleştirilen ve kullanıcının tuş vuruşlarını kaydeden casus yazılım programlarıdır. Açıkçası, birisi arkasına yaslanıp bir kullanıcının yaptığı her tuş vuruşunu kaydedebiliyorsa, kullanıcı adları, parolalar ve kimlik numaraları gibi şeyleri elde etmek uzun sürmez.

- Remote administration tools, şüphelenmeyen bir kullanıcının sistemine yerleştirilen ve bilgisayar korsanının o sistemin kontrolünü ele geçirmesini sağlayan programlar.

- Network scanners, bir ağdaki ana bilgisayar sistemlerinin sayısını ve türünü, mevcut hizmetleri, ana bilgisayarın işletim sistemini ve kullanılan paket filtreleme veya güvenlik duvarlarının türünü görmek için ağları araştırın.

- Password crackers, bunlar, parolalarla ilişkili veri akışları için ağları koklar ve ardından bu parolaları koruyan şifreleme katmanlarını soymak için kaba kuvvet yöntemini kullanır.

6. Botlar

Son birkaç yıldır ortaya çıkan yeni ve özellikle öldürücü bir tehdit, bir virüsün çok sayıda korumasız bilgisayara (genellikle evlerde bulunanlar) gizlice yerleştirildiği, onları (sahiplerinin bilgisi olmadan) ele geçirdiği ve bilgisayar korsanının emirlerini yerine getirecek kölelere dönüştürdüğü bir tehdittir. Bot olarak bilinen bu ele geçirilmiş bilgisayarlar, botnet adı verilen geniş ve genellikle takip edilemeyen ağlara bağlanır. Botnet'ler, talimatlar merkezi bir bilgisayardan gelecek ve ağdaki diğer botlanmış bilgisayarlar arasında hızla paylaşılacak şekilde çalışacak şekilde tasarlanmıştır. Daha yeni botnet'ler artık "eşler arası" bir yöntem kullanıyor ve bu da merkezi bir tanımlanabilir kontrol noktasından yoksun oldukları için kolluk kuvvetlerinin tespitini imkansız olmasa da zorlaştırıyor. Ve genellikle uluslararası sınırları aşarak, onları soruşturacak ve kapatacak araçları (ya da iradesi) olmayan ülkelere girdikleri için, endişe verici bir hızla büyüyebiliyorlar. O kadar kazançlı olabilirler ki artık korsanların tercih ettiği bir araç haline gelmişlerdir.

Botnet'ler, büyük ölçüde, bilgisayar güvenliğinin temel ilkelerine (yüklü ve/veya güncel antivirüs yazılımı, şüpheli kodlar için düzenli taramalar vb.) uymayan ve böylece farkında olmadan suç ortağı haline gelen kullanıcıların sayısı nedeniyle var olmaktadır. Bir kez ele geçirildikten ve "botlandıktan" sonra, makineleri büyük hacimlerde istenmeyen spam veya kötü amaçlı kodun hızla dağıtılabileceği kanallara dönüştürülür. Mevcut tahminlere göre, internetteki 800 milyon bilgisayarın %40'ı siber hırsızlar tarafından kontrol edilen botlar tarafından yeni virüsler yaymak, istenmeyen spam e-postalar göndermek, hizmet reddi (DoS) saldırılarıyla Web sitelerini çökertmek ya da müşterilerin daha önce iş yaptığı yasal siteler gibi görünen ve davranan bankacılık veya alışveriş Web sitelerinden hassas kullanıcı verilerini hortumlamak için kullanılıyor.

Bu o kadar yaygın bir sorun ki, güvenlik firması Damballa tarafından yayınlanan bir rapora göre, botnet saldırıları Ağustos 2006'da günde tahmini 300.000 iken, bir yıl sonra günde 7 milyonun üzerine çıktı ve gönderilenlerin %90'ından fazlası spam e-posta idi. E-ticaret siteleri için daha da kötüsü, bir sitenin operatörlerinin siber şantajcıya koruma parası ödemedikleri takdirde DoS saldırılarıyla tehdit edildiği büyüyen bir eğilimdir. Bu teröristlerle pazarlık yapmayı reddedenler, sitelerinin acımasız siber "halı bombardımanı" turlarına yenik düştüğünü görüyorlar.

Bot kontrolörleri, ağlarını büyük miktarlarda reklam göndermek için büyük ve takip edilemez bir araca ihtiyaç duyan ancak kendi ağlarını oluşturmak için mali veya teknik kaynaklara sahip olmayan diğer kişilere kiralayarak da para kazanabilirler. Botnet teknolojisinin internette 100 dolardan daha düşük bir fiyata bulunabilmesi ve bu sayede çok kazançlı olabilecek bir işe başlamanın nispeten kolay olması işleri daha da kötüleştiriyor.

7. İzinsiz Girişlerin Belirtileri

Daha önce de belirtildiği gibi, şirketinizin sadece Web'deki varlığı bile sırtınıza bir hedef tahtası yerleştirir. İlk saldırıyla karşılaşmanız an meselesidir. Bu, birkaç başarısız oturum açma girişimi kadar masum görünen bir şey olabileceği gibi, bir saldırganın Web sitenizi tahrif etmesi ya da ağınızı çökertmesi kadar bariz bir şey de olabilir. Bu işe savunmasız olduğunuzu bilerek girmeniz önemlidir.

Bilgisayar korsanları ilk olarak işletim sisteminizdeki (OS) veya kullandığınız uygulamalardaki bilinen zayıflıkları arayacaklardır. Daha sonra, güvenlik duruşunuzda hızlı veya kolay bir şekilde istismar edilebilecek hatalar olan delikler, açık portlar veya unutulmuş arka kapılar aramaya başlarlar.

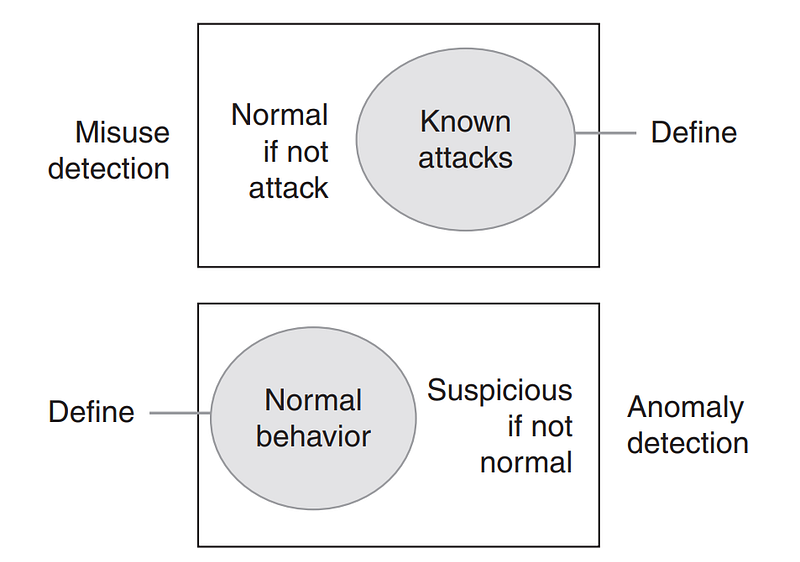

Muhtemelen bir izinsiz girişin en yaygın belirtilerinden biri â€" ister teşebbüs edilmiş ister başarılı olsun â€" birilerinin kuruluşunuzun kendi güvenlik sistemlerinden yararlanmaya çalıştığına dair tekrarlanan işaretlerdir ve şüpheli ağ faaliyetlerini izlemek için kullandığınız araçlar aslında size karşı oldukça etkili bir şekilde kullanılabilir. Ağ güvenliği ve dosya bütünlüğü tarayıcıları gibi araçlar, ağınızın güvenlik açığı konusunda sürekli değerlendirmeler yapmanıza yardımcı olmak için paha biçilmez olabilir ve bir giriş yolu arayan bilgisayar korsanları tarafından da kullanılabilir.

Çok sayıda başarısız oturum açma girişimi de sisteminizin hedef alındığının iyi bir göstergesidir. En iyi sızma testi araçları, aşıldığında bir uyarıyı tetikleyecek girişim eşikleriyle yapılandırılabilir. Tekrarlayan nitelikteki meşru ve şüpheli faaliyetleri pasif olarak ayırt edebilir, faaliyetler arasındaki zaman aralıklarını izleyebilir (sayı belirlediğiniz eşiği aştığında uyarı verir) ve belirli bir süre içinde birden çok kez görülen imzalardan oluşan bir veritabanı oluşturabilirler.

"İnsan unsuru" (kullanıcılarınız) ağ operasyonlarınızda sabit bir faktördür. Kullanıcılar sık sık yanlış yanıt girerler ancak genellikle bir sonraki denemede hatayı düzeltirler. Bununla birlikte, bir dizi yanlış yazılmış komut veya yanlış oturum açma yanıtları (bunları kurtarma veya yeniden kullanma girişimleriyle birlikte) kaba kuvvet saldırı girişimlerinin bir işareti olabilir.

Paket tutarsızlıkları -yön (gelen veya giden), kaynak adres veya konum ve oturum özellikleri (gelen oturumlar ve giden oturumlar)- da bir saldırının iyi göstergeleri olabilir. Bir paketin alışılmadık bir kaynağı varsa veya anormal bir bağlantı noktasına yönlendirilmişse (örneğin, tutarsız bir hizmet isteği), bu rastgele sistem taramasının bir işareti olabilir. Dışarıdan gelen ve içeride hizmet talep eden yerel ağ adreslerine sahip paketler IP sahteciliği yapılmaya çalışıldığının bir işareti olabilir.

Bazen garip veya beklenmedik sistem davranışları başlı başına bir işarettir. Bunu takip etmek bazen zor olsa da, sistem saatlerindeki değişiklikler, sunucuların kapanması veya sunucu işlemlerinin açıklanamaz bir şekilde durması (sistemin yeniden başlatılması girişimleriyle), sistem kaynağı sorunları (alışılmadık derecede yüksek CPU etkinliği veya dosya sistemlerinde taşmalar gibi), denetim günlüklerinin garip şekillerde davranması (yönetici müdahalesi olmadan boyutunun küçülmesi) veya kaynaklara beklenmedik kullanıcı erişimi gibi etkinliklerin farkında olmalısınız. Belirli günlerde düzenli zamanlarda olağandışı faaliyetler fark ederseniz, yoğun sistem kullanımı (olası DoS saldırısı) veya CPU kullanımı (kaba kuvvet parola kırma girişimleri) her zaman araştırılmalıdır.

8. Ne Yapabilirsiniz?

En güvenli ağın, yani tehlikeye girme ihtimali en az olan ağın, dış dünyayla doğrudan bağlantısı olmayan ağ olduğunu söylemeye gerek yok. Ancak bu pek de pratik bir çözüm değildir, çünkü bir Web varlığına sahip olmanızın tek nedeni iş yapmaktır. Ve İnternet ticareti oyununda, en büyük endişeniz içeri giren koyunlar değil, onlarla birlikte içeri giren koyun gibi giyinmiş kurtlardır. Peki, ağınızı izinsiz girişlerden uzak tutmak ve aynı zamanda erişilebilir tutmak arasında nasıl kabul edilebilir bir denge kurarsınız?

Åirketinizin ağ yöneticisi olarak, ağ güvenliği ve kullanıcı ihtiyaçları arasında ince bir çizgide yürüyorsunuz. Hala erişime izin veren iyi bir savunma duruşuna sahip olmalısınız. Kullanıcılar ve müşteriler hem işletmenizin can damarı hem de en büyük potansiyel enfeksiyon kaynağı olabilir. Ayrıca, işletmeniz kullanıcıların erişimine izin vererek büyüyorsa, onlara izin vermekten başka seçeneğiniz yoktur. Bu en iyi ihtimalle muazzam derecede zor bir görev gibi görünüyor.

Heybetli ama sabit bir kale gibi, kurduğunuz her savunma önlemi eninde sonunda içeri girmek isteyen çok motive hırsız lejyonları tarafından tehlikeye atılacaktır. Bu bir hamle/karşı hamle oyunudur: Siz ayarlarsınız, onlar adapte olur. Bu nedenle, dış tehditler uyum sağladıkça hızlı ve etkili bir şekilde uyum sağlayabilen ve değişebilen savunmalarla başlamalısınız.

Her şeyden önce, çevre savunmanızın olabildiğince güçlü olduğundan emin olmanız gerekir ve bu da çevrenizde hızla gelişen tehditlere ayak uydurmanız anlamına gelir. Yalnızca güvenlik duvarı işlevlerini yerine getiren bir güvenlik duvarına güvenme günleri geride kaldı; günümüzün kırıcıları, uygulamalardaki zayıflıklardan yararlanarak güvenlik duvarını nasıl aşacaklarını buldular. Saldırılara ve izinsiz girişlere karşı sadece tepkisel olmak da çok iyi bir seçenek değildir; bu, yaklaşan yumruğu görüp yolundan çekilmek ya da engellemek yerine ne yapacağınıza karar vermeden önce birinin size vurmasını beklemek gibidir. En yeni teknolojilere yaklaşımınızda esnek olmanız, ağınızın savunma zırhının en son tehdidi karşılayabildiğinden emin olmak için savunmanızı sürekli olarak denetlemeniz gerekir. Birilerinin siz farkına varmadan bir şeyleri geçip gitmemesi için, keşfedildiğinde hızlı bir şekilde ele alınabilecek şüpheli faaliyetleri sürekli olarak izlemek için çok dinamik ve etkili bir politikanız olmalıdır. Bu gerçekleştiğinde artık çok geçtir.

Ayrıca bu, ağ yöneticileri için de çok önemli bir bileşendir: Kullanıcılarınızı eğitmek zorundasınız. Ağ güvenliği süreçlerinizi ve sistemlerinizi sıkılaştırma konusunda ne kadar iyi bir iş çıkarmış olursanız olun, yine de zırhınızdaki en zayıf halka olan kullanıcılarınızla uğraşmanız gerekir. Eğer bu süreçleri yönetmek o kadar zorsa ve kullanıcılar zorluklardan kaçınmak için bu süreçlerin etrafından dolanıyorsa ya da bu süreçler virüslü bir siteyi ziyaret eden bir kullanıcının bu virüsü ağınıza bulaştırmasına neden olacak kadar gevşek bir şekilde yapılandırılmışsa, kurşun geçirmez süreçlere sahip olmanız bir işe yaramaz. Kullanıcı sayısı arttıkça ağınızın güvenliğini sağlamanın zorluk derecesi de önemli ölçüde artar.

Kullanıcı eğitimi, mobil bilişim söz konusu olduğunda özellikle önem kazanmaktadır. Bir cihazın kaybedilmesi, meraklı gözlerin parolaları veya verileri görebileceği bir yerde (veya şekilde) kullanılması, veri için kablosuz sinyalleri koklamak üzere özel olarak tasarlanmış bilgisayar korsanlığı araçlarının farkında olunması ve güvenli olmayan ağlarda oturum açılması, kullanıcıların aşina olması gereken potansiyel sorun alanlarıdır.

Günümüzün Ağ İhtiyaçlarını Bilin

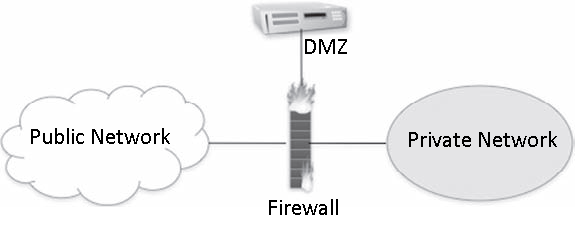

Ağ güvenliği mühendisliğine geleneksel yaklaşım, altyapıyı izinsiz girişlerden korumak için önleyici tedbirler â€" güvenlik duvarları â€" inşa etmeye çalışmak olmuştur. Güvenlik duvarı bir filtre gibi davranarak şüpheli görünen her şeyi yakalar ve arkasındaki her şeyi mümkün olduğunca steril tutar. Bununla birlikte, güvenlik duvarları iyi olsalar da, genellikle ağ kaynaklarını kullanan tehlikeye atılmış uygulamaları tanımlama yolunda fazla bir şey yapmazlar. Ve sızma araçları alanında görülen evrim hızıyla, sadece saldırıları önlemek için tasarlanmış bir yaklaşım giderek daha az etkili olacaktır.

Günümüzün bilişim ortamı artık eskiden olduğu gibi ofisle sınırlı değil. Güvenlik duvarının içinde hala sabit sistemler olsa da, her zamankinden daha sofistike uzaktan ve mobil cihazlar iş gücüne giriyor. Bu mobil bilişim akını, ağın geleneksel sınırlarını gittikçe daha uzak noktalara genişletti ve ağ güvenliği gereksinimleri hakkında farklı bir düşünce tarzı gerektirdi.

Ağınızın uç noktası ya da çevresi değişime uğruyor ve tarihsel sınırlarının ötesine genişliyor. Yakın zamana kadar bu uç nokta bir masaüstü sistem ya da dizüstü bilgisayar olan kullanıcıydı ve bu cihazların güvenliğini sağlamak nispeten daha kolaydı. Bir metafor kullanmak gerekirse: İlk ağ tasarımının uç noktaları ile bugünün uç noktaları arasındaki fark, İkinci Dünya Savaşı'ndaki savaşlar ile şu anki teröre karşı savaş arasındaki fark gibidir. İkinci Dünya Savaşı'ndaki savaşlarda çok net bir şekilde tanımlanmış "cephe hatları" vardı â€" bir taraf Müttefik güçler, diğer taraf ise Mihver tarafından kontrol ediliyordu. Ancak günümüzde teröre karşı savaşın böyle bir cephe hattı yoktur ve her bir savaş alanı için özelleştirilmiş farklı teknik ve stratejilerle birden fazla alanda savaşılmaktadır.

Günümüzün uzaktan kullanıcı ve mobil bilgi işlem patlamasıyla, ağınızın uç noktası artık eskisi kadar net bir şekilde tanımlanmıyor ve çok hızlı bir şekilde gelişiyor. Bu nedenle, sağlam bir çevre güvenlik sistemine sahip olmak hala genel güvenlik politikanızın kritik bir parçası olsa da, ağınızın fiziksel çevresi artık en iyi "son savunma hattınız" olarak görülemez.

Geliştirdiğiniz herhangi bir politika, birleşik tehdit yönetimi (UTM) sisteminizin gücünden yararlanacak şekilde düzenlenmelidir. Örneğin güvenlik duvarları, antivirüs ve saldırı tespit sistemleri (IDS'ler) şu anda bilinen tüm tehditleri engellemeye çalışarak çalışır â€" "kara liste" yaklaşımı. Ancak tehditler UTM sistemlerinin yapabildiğinden daha hızlı bir şekilde gelişir, bu nedenle neredeyse her zaman "olaydan sonra" bir yakalama oyunu olur. Belki de daha iyi ve daha kolay yönetilen bir politika, hangi cihazların erişimine izin verildiğini ve ağınızdaki uygulamalarda hangi uygulamaların çalışmasına izin verildiğini özellikle belirtmektir. Bu "beyaz liste" yaklaşımı, hızla gelişen tehdit karmaşıklığı hızına ayak uydurmak için gereken zaman ve enerji miktarını azaltmaya yardımcı olur, çünkü nelerin gireceğini ve neleri dışarıda tutmanız gerektiğini belirlersiniz.

Kullandığınız herhangi bir UTM sistemi iki şeyi yapmanızı sağlamalıdır: hangi uygulamalara ve cihazlara izin verildiğini belirlemek ve bu uygulamaları ve cihazları yönetmek için politika tabanlı bir yaklaşım sunmak. Kritik kaynaklarınızı yetkisiz veri çıkarımına (veya veri sızıntısına) karşı korumanıza, en kalıcı tehditlere (virüsler, kötü amaçlı yazılımlar ve casus yazılımlar) karşı koruma sağlamanıza ve dış savunmalarınıza nüfuz etmek için tasarlanmış sürekli değişen cihaz ve uygulama yelpazesiyle gelişmenize izin vermelidir.

Peki, bu yeni uzak uç noktaları entegre etmek için en iyi strateji nedir? Öncelikle, bu yeni uzak, mobil teknolojilerin giderek yaygınlaştığını ve yakın zamanda ortadan kalkmayacağını fark etmelisiniz. Aslında, büyük olasılıkla bilgi işlemin geleceğini temsil ediyorlar. Bu cihazlar karmaşıklık ve işlevsellik kazandıkça, son kullanıcıları masalarından ayırıyor ve bazı işletmeler için vazgeçilmez araçlar haline geliyorlar. iPhone'lar, Blackberry'ler, Palm Treo'lar ve diğer akıllı telefonlar ve cihazlar artık kurumsal e-posta sistemleriyle arayüz oluşturma, ağlara erişme, kurumsal düzeyde uygulamaları çalıştırma ve tam özellikli uzaktan bilgi işlem yapma kapasitesine sahip. Bu nedenle, kayıp veya çalınma (özellikle cihaz sağlam bir kimlik doğrulama yöntemiyle korunmuyorsa) ve verilerin hortumlanabileceği kablosuz sinyallerinin yetkisiz kişilerce ele geçirilmesi nedeniyle ağ yöneticileri için artan bir risk de taşımaktadırlar.

Doğal risklerle başa çıkmak için, bu cihazlarla başa çıkmak için etkili bir güvenlik politikası uygulamanız gerekir: hangi koşullar altında kullanılabilirler, kaç kullanıcınızın bunları kullanması gerekir, hangi düzeylerde ve türlerde erişime sahip olacaklar ve kimlikleri nasıl doğrulanacak?

Kablosuz LAN'lar üzerinden erişim isteyen kullanıcılara güçlü kimlik doğrulama eklemek için çözümler mevcuttur. Donanım veya yazılım çeşitlerinden biri olan belirteçler, kimlik bilgilerinin doğrulanması için kullanıcıyı bir kimlik doğrulama sunucusuna tanıtmak için kullanılır. Örneğin, Aladdin Knowledge Systems tarafından sunulan PremierAccess, bir kablosuz erişim noktasından gelen erişim isteklerini işleyebilir ve kullanıcının kimliği doğrulanırsa, bunları ağa geçirebilir.

Mobil bilişime izin verirken ağınızın güvenliğini sağlamak için atacağınız adımların başında, bu teknolojinin kullanıcılarını tam olarak eğitmek gelir. Kullanıcıların, mobil cihazlarının ağınıza (ve nihayetinde genel olarak şirkete) yönelik riskleri ve cihazın hem fiziksel hem de elektronik güvenliğine dikkat etmelerinin mutlak bir gereklilik olduğunu kesin bir şekilde anlamaları gerekir.

Ağ Güvenliği İçin En İyi Uygulama

Peki, mevcut ağınızı nasıl "temizler ve sıkılaştırırsınız" ya da kaçınılmaz saldırılara karşı koyabilecek yeni bir ağı nasıl tasarlarsınız? Bazı temel noktalara bakalım.

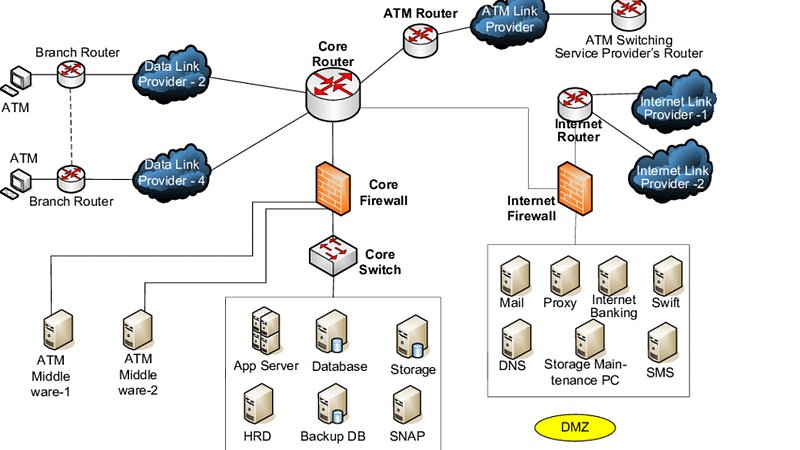

Ağ diyagramı

Åekildeki çizim tipik bir ağ düzeninin nasıl olabileceğini göstermektedir. DMZ dışındaki kullanıcılar ağa güvenli (HTTPS) bir Web veya VPN bağlantısı üzerinden yaklaşır. Çevre güvenlik duvarı tarafından kimlikleri doğrulanır ve bir Web sunucusuna ya da VPN ağ geçidine yönlendirilirler. Geçmelerine izin verilirse, ağ içindeki kaynaklara erişebilirler.

Sadece birkaç düzine kullanıcısı olan bir kuruluşun yöneticisiyseniz, görevinizi (ve illüstrasyon düzenini) yönetmek nispeten kolay olacaktır.

Ancak birkaç yüz (veya birkaç bin) kullanıcıyı yönetmeniz gerekiyorsa, görevinizin karmaşıklığı büyüklük sırasına göre artar. Bu da iyi bir güvenlik politikasını mutlak bir gereklilik haline getirir.

9. Güvenlik Politikaları

Bir odayı boyamadan önce yapılan sıkıcı hazırlık çalışmaları gibi, kuruluşların da iyi, ayrıntılı ve iyi yazılmış bir güvenlik politikasına ihtiyacı vardır. Aceleye getirilecek bir şey değil "sadece

yapılması" için güvenlik politikanızın iyi düşünülmüş olması gerekir; başka bir deyişle, 'şeytan ayrıntıda gizlidir'. Güvenlik politikanız, ağınızla ilgili herkesin "aynı çizgide düşünmesini" sağlamak için tasarlanmıştır.

Politika neredeyse her zaman devam eden bir çalışmadır. Teknolojiyle, özellikle de sisteminize gizlice girmeyi amaçlayan teknolojilerle birlikte gelişmelidir. Tehditler ve onları uzak tutmak için tasarlanan sistemler de gelişmeye devam edecektir.

İyi bir güvenlik politikası her zaman tek bir belge değildir; daha ziyade bilgisayar ve ağ kullanımı, kimlik doğrulama biçimleri, e-posta politikaları, uzaktan/mobil teknoloji kullanımı ve Web'de gezinme politikaları gibi belirli alanları ele alan politikaların bir araya getirilmesinden oluşur. Kapsamlı olmakla birlikte, etkilediği kişiler tarafından kolayca anlaşılabilecek şekilde yazılmalıdır. Bu doğrultuda, politikanızın aşırı karmaşık olması gerekmez. Yeni çalışanlara Savaş ve Barış'ı andıran boyutta bir şey verir ve içeriğini bilmekten sorumlu olduklarını söylerseniz, iyi bir ağ güvenliği farkındalığını sürdürmede sürekli sorunlar yaşamayı bekleyebilirsiniz. Basit tutun.

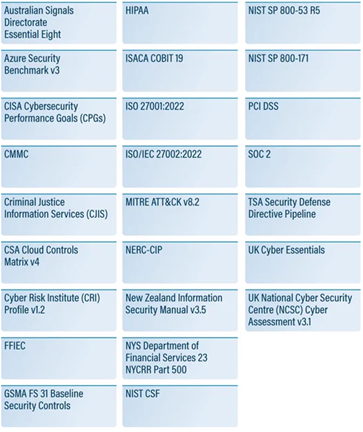

Güvenlik Standartları

Öncelikle, ağınızı ve temel mimarisini tanımlayan bazı politikalar hazırlamanız gerekir. Aşağıdaki soruları sorarak başlamak iyi bir başlangıç olabilir:

- Ne tür kaynakların korunması gerekiyor (kullanıcı finansal veya tıbbi verileri, kredi kartı bilgileri, vb.)

- Ağa içeriden kaç kullanıcı erişecek (çalışanlar, yükleniciler, vb.)