Ağ Güvenliği ve Yönetimi

Ağ Güvenliği ve Yönetimi

Ağ Güvenliği ve Yönetimi I: AĞ TEKNOLOJİLERİNİN TEMELLERİ

Ana Başlık 1: Ağ Mimarileri ve İletişim Modelleri

Bu ana başlık, ağların soyut ve somut yapısını inceler. Ağların coğrafi ölçekten fiziksel yerleşime, standartlaştırılmış iletişim modellerinden modern veri merkezi tasarımlarına kadar nasıl organize edildiğini ele alır.

Alt Başlık 1.1: Ağların Sınıflandırılması: Kapsama Alanına Göre (PAN, LAN, MAN, WAN)

Bilgisayar ağları, kapsadıkları coğrafi alana göre temel olarak dört ana kategoriye ayrılır. Bu sınıflandırma, bir ağın ölçeğini, amacını ve kullanılan teknolojiyi anlamak için temel bir çerçeve sunar.1 Bu ayrım, yalnızca mesafeyle ilgili bir ölçüt olmanın ötesinde, bilişim ihtiyacının kişiselden küresele doğru genişlemesinin bir yansımasıdır. Her bir ölçek, farklı bir teknolojik zorluk ve çözüm seti gerektirdiğinden, bu sınıflandırma aynı zamanda teknolojik evrimin bir haritası olarak da görülebilir.1

- PAN (Personal Area Network — Kişisel Alan Ağı): Ağ türleri arasında en dar coğrafi kapsama alanına sahiptir ve genellikle tek bir bireyin etrafındaki birkaç metrelik bir alanı kapsar. Temel amacı, akıllı telefon, kablosuz kulaklık, akıllı saat gibi kişisel elektronik cihazların birbiriyle doğrudan iletişim kurmasını sağlamaktır. Bu ağlar, düşük güç tüketimi ve basit eşleşmeye odaklanan Bluetooth gibi teknolojiler üzerine kuruludur. PAN’ların yükselişi, giyilebilir teknolojilerin ve Nesnelerin İnterneti (IoT) cihazlarının yaygınlaşmasının doğrudan bir sonucudur.1

- LAN (Local Area Network — Yerel Alan Ağı): Tek bir bina, ofis, okul veya ev gibi sınırlı bir fiziksel alanda kurulan ağlardır. LAN’lar, yüksek bant genişliği ve düşük gecikme süresi gerektiren yoğun işlemler için tasarlanmıştır ve bu amaçla genellikle kablolu Ethernet veya kablosuz Wi-Fi teknolojilerini kullanır.

- MAN (Metropolitan Area Network — Metropol Alan Ağı): Bir şehir veya büyük bir kampüs gibi orta büyüklükteki bir coğrafi alanı kapsayarak, genellikle birden fazla LAN’ı birbirine bağlar. Örneğin, bir şirketin şehirdeki farklı binalarını veya bir üniversitenin farklı kampüslerini birbirine bağlamak için kullanılabilir.1

- WAN (Wide Area Network — Geniş Alan Ağı): Ülkeler veya kıtalar arası bağlantıları içeren en geniş coğrafi kapsama alanına sahip ağ türüdür. İnternet, bir WAN’ın en bilinen ve en büyük örneğidir. WAN’lar, coğrafi olarak dağınık haldeki LAN’ları ve MAN’ları birbirine bağlayarak, güvenilirlik ve uzun mesafe bağlantısı gibi zorluklara odaklanan teknolojilerle küresel iletişimi mümkün kılar.1

Alt Başlık 1.2: Ağ Topolojileri: Fiziksel ve Mantıksal Yerleşimler

Ağ topolojisi, bir ağdaki cihazların (düğümlerin) ve aralarındaki bağlantıların fiziksel veya mantıksal düzenini tanımlar. Topoloji seçimi, ağın maliyetini, performansını, güvenilirliğini ve ölçeklenebilirliğini doğrudan etkiler.1

1.2.1. Geleneksel Topolojiler (Bus, Star, Ring, Tree)

- Bus (Ortak Yol): Bu topolojide, tüm cihazlar “omurga” olarak adlandırılan tek bir ana kabloya bağlanır. Kurulumu kolay ve diğer topolojilere göre daha az kablo gerektirdiği için ekonomik bir seçenektir. Ancak, omurga kabloda meydana gelen tek bir arıza tüm ağı devre dışı bırakır ve arıza tespiti zordur.1

- Star (Yıldız): Modern LAN’larda en yaygın kullanılan topolojidir. Tüm cihazlar, genellikle bir switch veya hub olan merkezi bir bağlantı noktasına ayrı kablolarla bağlanır. Bir kabloda veya cihazda meydana gelen arıza, genellikle sadece o cihazı etkiler ve ağın geri kalanı çalışmaya devam eder. Bu yüksek güvenilirlik ve yönetim kolaylığı, onu standart haline getirmiştir.1

- Ring (Halka): Cihazlar dairesel bir yolda birbirine bağlanır ve veri genellikle tek bir yönde halka etrafında dolaşır. Halkadaki bir cihazın veya kablonun arızalanması tüm ağı durdurabilir.1

- Tree (Ağaç): Hiyerarşik bir yapıya sahiptir ve genellikle birden fazla yıldız topolojisini bir omurga üzerinden birbirine bağlayarak ölçeklenebilirlik sağlar. Ağacın kökünde veya ana omurgasında meydana gelen bir arıza, ağın büyük bir bölümünü etkileyebilir.1

1.2.2. Modern Topolojiler (Mesh, Hybrid)

- Mesh (Örgü): Bu topolojide, cihazlar arasında birden fazla bağlantı yolu bulunur. Bu yapı, bir bağlantı kopsa bile alternatif yollar sunduğu için son derece yüksek hata toleransı ve güvenilirlik sağlar. Ancak, çok fazla kablolama gerektirdiği için kurulumu karmaşık ve maliyetlidir. Bu nedenle genellikle WAN bağlantılarında ve kritik altyapılarda tercih edilir.1

- Hybrid (Karma): İki veya daha fazla farklı topolojinin birleştirilmesiyle oluşur. Farklı topolojilerin avantajlarını birleştirerek esneklik ve ölçeklenebilirlik sağlar.1

Ağ mühendisliği tarihinde, operasyonel güvenilirlik ve yönetim kolaylığının, genellikle daha düşük başlangıç maliyetinden daha ağır bastığı görülmektedir. Geleneksel topolojilerden Bus, en az kablo gerektirdiği için en ekonomik seçenekti.1 Ancak, tek bir kablo arızasının tüm ağı çökertmesi ve arıza tespitinin zor olması gibi operasyonel dezavantajları vardı.1 Buna karşılık, daha fazla kablo ve merkezi bir cihaz gerektirdiği için başlangıç maliyeti daha yüksek olan Star topolojisi, bir arızanın sadece tek bir cihazı etkilemesi ve arıza tespitinin kolay olması gibi nedenlerle modern LAN’ların ezici standardı haline gelmiştir.1 Bu durum, ağın kesintisiz çalışmasının getirdiği iş değerinin, başlangıçtaki kablo maliyetinden çok daha önemli olduğunu göstermektedir.

Alt Başlık 1.3: Referans Modelleri: OSI ve TCP/IP Karşılaştırması

Farklı üreticiler tarafından geliştirilen donanım ve yazılımların sorunsuz bir şekilde birlikte çalışabilmesi için standartlaştırılmış bir çerçeveye ihtiyaç duyulmuştur. Bu ihtiyaca cevap olarak, ağ iletişimini daha küçük, yönetilebilir ve standartlaştırılmış fonksiyonel katmanlara ayıran referans modelleri geliştirilmiştir. Bu katmanlı mimariler, hem farklı sistemler arasında birlikte çalışabilirliği (interoperability) garanti eder hem de ağ sorunlarının tespitini ve çözümünü sistematik bir hale getirerek kolaylaştırır.1

1.3.1. OSI Referans Modeli: Yedi Katmanın Ayrıntılı Analizi

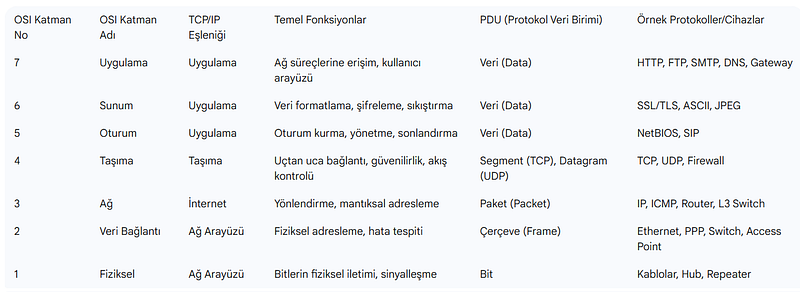

Uluslararası Standartlar Örgütü (ISO) tarafından geliştirilen Açık Sistemler Arası Bağlantı (OSI) modeli, ağ iletişimini yedi soyut katmana ayıran teorik ve kavramsal bir çerçevedir.1 Her katman, belirli ve iyi tanımlanmış işlevlerden sorumludur:

- Katman 7: Uygulama (Application): Son kullanıcıya en yakın katmandır. Ağ kaynaklarına erişim sağlayan HTTP, FTP, SMTP gibi protokolleri ve hizmetleri içerir.1

- Katman 6: Sunum (Presentation): Verinin, alıcı sistem tarafından anlaşılabilir bir formata dönüştürülmesinden sorumludur. Veri şifreleme, sıkıştırma ve karakter kodlaması gibi işlemleri yönetir.1

- Katman 5: Oturum (Session): İki cihaz arasındaki iletişim oturumlarının kurulmasını, yönetilmesini ve sonlandırılmasını sağlar.1

- Katman 4: Taşıma (Transport): Uçtan uca (end-to-end) veri iletimini yönetir. TCP ve UDP gibi protokollerle verinin güvenilir veya güvenilmez bir şekilde iletilmesini sağlar, akış kontrolü ve hata denetimi yapar.

- Katman 3: Ağ (Network): Farklı ağlar arasında veri paketlerinin en uygun rota üzerinden hedefe ulaştırılmasından sorumludur. Mantıksal adresleme (IP adreslemesi) ve yönlendirme (routing) bu katmanda gerçekleşir.

- Katman 2: Veri Bağlantı (Data Link): Aynı fiziksel ağ üzerindeki cihazlar arasında hatasız veri transferini sağlar. Fiziksel adresleme olarak bilinen MAC adreslerini kullanır ve veriyi çerçevelere (frames) dönüştürür.

- Katman 1: Fiziksel (Physical): Verinin bit dizileri olarak fiziksel ortama (kablo, fiber optik, radyo dalgaları) aktarılmasından sorumludur. Veriyi elektrik sinyallerine, ışık atımlarına veya radyo dalgalarına dönüştürür.1

1.3.2. TCP/IP Protokol Paketi: Dört Katmanlı Pratik Yapı

OSI modelinin aksine, TCP/IP modeli teorik bir çerçeveden ziyade, internetin gelişim sürecinde ortaya çıkmış ve pratikte yaygın olarak kullanılan bir protokoldür. Daha az katmana sahip olmasıyla daha basit ve esnek bir yapı sunar.

- Uygulama Katmanı: OSI modelinin Uygulama, Sunum ve Oturum katmanlarının işlevlerini birleştirir.1

- Taşıma Katmanı: OSI’deki Taşıma katmanıyla birebir aynı işlevlere sahiptir (TCP, UDP).1

- İnternet Katmanı: OSI’deki Ağ katmanına karşılık gelir (IP, ICMP).1

- Ağ Arayüzü Katmanı: OSI’deki Veri Bağlantı ve Fiziksel katmanları birleştirir.1

1.3.3. Veri Kapsülleme (Encapsulation) Süreci: PDU’ların Yolculuğu (Segment, Paket, Çerçeve)

Veri, gönderici cihazdaki bir uygulamadan başlayıp ağ kablosuna ulaşana kadar katmanlı mimaride aşağı doğru hareket eder. Bu süreçte her katman, bir üst katmandan aldığı veriye kendi kontrol bilgilerini içeren bir başlık (header) ekler. Bu işleme kapsülleme denir.1 Her katmanda verinin aldığı isim, yani Protokol Veri Birimi (PDU), değişir:

- Taşıma Katmanı: Veri, segmentlere bölünür ve her segmente bir TCP veya UDP başlığı eklenir. Bu aşamadaki PDU’ya Segment (veya UDP için Datagram) denir.1

- İnternet/Ağ Katmanı: Her segmente, kaynak ve hedef IP adreslerini içeren bir IP başlığı eklenir. Bu aşamadaki PDU’ya Paket denir.1

- Ağ Arayüzü/Veri Bağlantı Katmanı: Her pakete, kaynak ve hedef MAC adreslerini içeren bir çerçeve başlığı ve hata kontrolü için bir sonlandırıcı (FCS) eklenir. Bu aşamadaki PDU’ya Çerçeve (Frame) denir.1

- Fiziksel Katman: Çerçeve, fiziksel ortama iletilmek üzere bit dizisine dönüştürülür.

Alıcı cihazda bu sürecin tam tersi olan de-kapsülleme (de-encapsulation) işlemi gerçekleşir.

Bu iki modelin tarihsel gelişimi, teknoloji dünyasındaki önemli bir dinamiği gözler önüne serer: pragmatizmin teorik mükemmelliğe karşı zaferi. OSI modelinin yedi katmanlı yapısı, fonksiyonları net bir şekilde ayırarak akademik bir üstünlük sunsa da, TCP/IP’nin daha az katmanlı ve pratik yapısı, internetin öncüsü olan ARPANET projesinde hızla benimsenmiş ve internetin organik büyümesiyle birlikte fiili standart haline gelmiştir.1 Bu durum, genellikle yeterince iyi ve pratik olan çözümün, teorik olarak daha üstün ama karmaşık olan çözüme galip geldiğini gösteren klasik bir “protokol savaşları” örneğidir.1

Dahası, bu katmanlı modeller ve kapsülleme süreci, modern ağ donanımının tasarım felsefesini doğrudan şekillendirmiştir. Modellerin dikte ettiği “iş bölümü”, ağ cihazlarının belirli katmanların başlıklarını işlemek üzere uzmanlaşmasına olanak tanımıştır.1 Örneğin, bir Katman 2 switch, gelen bir çerçevenin sadece Katman 2 MAC adresi başlığını okuyarak iletim kararını verir; paketin içindeki IP adresini anlamasına gerek yoktur. Bu uzmanlaşma, bu işlemi Uygulamaya Özel Entegre Devreler (ASIC’ler) kullanarak son derece hızlı yapmasını sağlar.1 Buna karşılık, bir Katman 3 router, paketin Katman 3 IP başlığını inceleyerek farklı ağlar arasında daha karmaşık yönlendirme kararları vermeye odaklanır.1 Bu sayede, her cihazın kendi özel görevini en verimli şekilde yerine getirmesi sağlanarak modüler, ölçeklenebilir ve yüksek performanslı ağların temeli atılmıştır.

OSI Referans Modeli

Alt Başlık 1.4: Modern Veri Merkezi Mimarisi: 3 Katmanlıdan Spine-Leaf’e Geçiş

Veri merkezi ağ tasarımları, üzerinde çalışan uygulamaların taleplerine yanıt olarak önemli bir evrim geçirmiştir. Bu değişimin arkasındaki temel itici güç, veri merkezi içindeki trafik akış desenlerindeki köklü bir değişimdir.1

1.4.1. Geleneksel Üç Katmanlı Mimari (Çekirdek, Dağıtım, Erişim)

Yıllarca veri merkezi ağlarının standardı olan üç katmanlı mimari, hiyerarşik bir yapıya sahiptir. Bu katmanlar; sunucuların ağa bağlandığı Erişim Katmanı, erişim katmanından gelen trafiği toplayan Dağıtım/Toplama Katmanı ve ağın omurgasını oluşturan Çekirdek Katmanı’dır. Bu mimari, temel olarak veri merkezi dışındaki kullanıcılar ile veri merkezi içindeki sunucular arasındaki “Kuzey-Güney” (North-South) trafik akışı için optimize edilmiştir.1

1.4.2. Doğu-Batı Trafiği ve Sanallaştırmanın Etkisi

Sunucu sanallaştırması ve mikroservis mimarilerinin yükselişi, tek bir fiziksel sunucu üzerinde çalışan çok sayıda sanal makinenin (VM) birbiriyle yoğun bir şekilde iletişim kurmasını gerektirmiştir. Bu durum, veri merkezi içindeki sunucudan sunucuya gerçekleşen “Doğu-Batı” (East-West) trafiğinde dramatik bir artışa neden olarak bu trafik desenini baskın hale getirmiştir.1 Geleneksel üç katmanlı mimari, bu yeni trafik deseni için verimsizdir. Bir sunucudan diğerine giden bir paket, erişim katmanından dağıtım katmanına, oradan çekirdeğe ve sonra tekrar aşağıya doğru inmek zorunda kalabilir. Bu durum, gecikmeyi (latency) artırır ve ağda darboğazlar yaratır. Ayrıca, bu mimarinin ağ döngülerini önlemek için kullandığı Spanning Tree Protocol (STP), yedekli yolları bloke ederek mevcut bant genişliğinin yarısının kullanılamamasına neden olur ve sorunu daha da kötüleştirir.1

1.4.3. Spine-Leaf Mimarisi ve Avantajları (Düşük Gecikme, Ölçeklenebilirlik, ECMP)

Spine-Leaf mimarisi, Doğu-Batı trafiğinin yarattığı bu zorluklara doğrudan bir yanıt olarak geliştirilmiştir. Bu modern mimari, üç katmanlı hiyerarşiyi iki katmanlı bir “kumaş” (fabric) yapısıyla değiştirir: sunucuların bağlandığı Yaprak (Leaf) katmanı ve ağın çekirdeğini oluşturan Omurga (Spine) katmanı.1 Temel prensibi, her yaprak switch’in, omurga katmanındaki her bir spine switch’ine bağlanmasıdır.1 Bu tasarımın temel avantajları şunlardır:

- Düşük ve Öngörülebilir Gecikme: Herhangi iki sunucu arasındaki yol her zaman aynı sayıda atlamadan (hop) oluşur (Leaf -> Spine -> Leaf), bu da gecikmeyi düşük ve tutarlı kılar.

- Yüksek Bant Genişliği ve ECMP: Döngüsel bir topoloji olmadığı için STP’ye gerek yoktur. Bunun yerine, Eşit Maliyetli Çoklu Yol (Equal-Cost Multipath — ECMP) gibi yönlendirme protokolleri kullanılarak trafik mevcut tüm yollar arasında yük dengelemesi yapılarak iletilir, bu da bant genişliği kullanımını maksimize eder.

- Yüksek Ölçeklenebilirlik: Ağ kapasitesini artırmak için omurga katmanına yeni bir spine switch’i veya port sayısını artırmak için yaprak katmanına yeni bir leaf switch’i kolayca eklenebilir. Bu “yatay ölçeklenme” (scale-out) yaklaşımı, ağın yeniden tasarlanmasını gerektirmez.

Bu mimari değişim, uygulama mimarisindeki bir evrimin (sanallaştırma), ağ mimarisinde bir devrimi (Spine-Leaf) nasıl zorunlu kıldığının en net örneğidir. Ağlar, artık sadece bağlantı sağlamakla kalmayıp, üzerinde çalışan uygulamaların performans ve ölçeklenebilirlik gereksinimlerini karşılamak üzere özel olarak tasarlanmaktadır.

Ana Başlık 2: Temel Ağ Cihazları ve Teknolojileri

Bu ana başlık, teorik modelleri ve mimarileri hayata geçiren somut donanım ve teknolojileri inceler. Veri paketlerini ileten, yönlendiren ve güvence altına alan cihazlardan, bu veriyi taşıyan kablolu ve kablosuz teknolojilere kadar ağın fiziksel ve pratik yönlerine odaklanır.

Alt Başlık 2.1: Aktif Ağ Cihazları ve Çalıştıkları Katmanlar

Modern bir ağ altyapısı, her biri OSI modeli bağlamında belirli bir rolü üstlenen çeşitli aktif cihazlardan oluşur.

2.1.1. Switch (Anahtar): Katman 2 İşlevleri ve MAC Adres Tablosu

Bir anahtar, OSI modelinin 2. Katmanı olan Veri Bağlantı Katmanı’nda çalışan ve aynı yerel alan ağı (LAN) içindeki cihazları birbirine bağlayan bir cihazdır. Hub’ların aksine akıllı bir iletim yapar. Kendisine bağlı her cihazın fiziksel adresi olan MAC adresini öğrenir ve bu bilgileri bir MAC adres tablosunda (CAM tablosu olarak da bilinir) saklar. Bir cihazdan diğerine veri çerçevesi (frame) gönderildiğinde, anahtar hedef MAC adresini okur ve çerçeveyi yalnızca ilgili hedef porta iletir. Bu sayede gereksiz trafik önlenir ve ağ verimliliği artar.

2.1.2. Router (Yönlendirici): Katman 3 İşlevleri ve Yönlendirme Tabloları

Bir yönlendirici, OSI modelinin 3. Katmanı olan Ağ Katmanı’nda çalışır. Temel görevi, farklı ağları (örneğin, bir ofis LAN’ını internete veya farklı IP alt ağlarını) birbirine bağlamaktır. Paketleri MAC adreslerine göre değil, IP adreslerine göre yönlendirir. Bir paketin hedefine ulaşması için en iyi yolu belirlemek amacıyla, statik veya dinamik olarak oluşturulmuş bir yönlendirme tablosu (routing table) kullanır.

2.1.3. Karşılaştırmalı Analiz: Katman 3 Switch ve Router Farklılıkları

Ağlar büyüdükçe ve VLAN’lar yaygınlaştıkça, farklı VLAN’lar arasında iletişim kurma ihtiyacı doğmuştur. Bu görevi bir router’a göndermek, router’ı bir performans darboğazı haline getirebildiği için, hem anahtarlama hem de yönlendirme yeteneklerine sahip Katman 3 anahtarlar geliştirilmiştir.1 Her iki cihaz da Katman 3 yönlendirmesi yapabilse de, aralarında donanım tasarımı ve birincil kullanım senaryoları açısından temel farklar bulunur:

- Katman 3 Switch: Yönlendirme işlemini donanım tabanlı, yüksek hızlı ASIC’ler kullanarak “wire-speed” (hat hızında) gerçekleştirir. Bu, onu özellikle büyük kurumsal ağlarda veya veri merkezlerinde, farklı VLAN’lar arasında yüksek performanslı yönlendirme (inter-VLAN routing) yapmak için ideal kılar.

- Router: Yönlendirme kararlarını genellikle daha esnek olan yazılım tabanlı motorlarla alır. Bu esneklik, ona Ağ Adresi Çevirisi (NAT), Sanal Özel Ağ (VPN) sonlandırma, gelişmiş Hizmet Kalitesi (QoS) ve karmaşık WAN arayüzleri gibi daha zengin özellikler sunma yeteneği kazandırır. Genellikle ağın çevresinde (edge), LAN’ı WAN’a bağlamak için kullanılır.

Bu ayrım, ağ cihazları evrimindeki temel bir ikilemi yansıtır: donanım tabanlı işlemler hızı, yazılım tabanlı işlemler ise esnekliği ve zengin özellikleri temsil eder. Bu nedenle, bir Katman 3 anahtar, bir router’ın tam bir ikamesi değildir; her birinin optimize edildiği farklı görevler vardır.

2.1.4. Access Point (Erişim Noktası): Kablosuz Ağların Kapısı

Erişim noktası (AP), kablolu bir Ethernet ağını (IEEE 802.3) kablosuz bir ağa (WLAN — IEEE 802.11) dönüştüren bir cihazdır. Temel olarak, kablolu bir ağa kablosuz erişim sağlamak için Katman 2 seviyesinde bir köprü görevi görür.1

2.1.5. Firewall (Güvenlik Duvarı): Ağ Çevresinin Koruyucusu

Güvenlik duvarı, güvenli bir iç ağ ile güvenilmeyen bir dış ağ (genellikle internet) arasında bir bariyer oluşturan bir ağ güvenlik cihazıdır. Önceden tanımlanmış güvenlik kurallarına göre gelen ve giden trafiği denetler ve filtreler. Geleneksel güvenlik duvarları genellikle OSI modelinin 3. ve 4. katmanlarında çalışırken, Yeni Nesil Güvenlik Duvarları (NGFW) uygulama katmanına (Katman 7) kadar denetim yapabilir.1

Alt Başlık 2.2: Kablolu Teknolojiler: Ethernet’in Evrimi

Ethernet, IEEE 802.3 standardı ile tanımlanan, on yıllardır yerel alan ağlarının (LAN) tartışmasız standardı olmuş bir teknolojidir. Bu teknolojinin evrimi, hem hız standartlarındaki ilerlemeler hem de bu hızları destekleyen fiziksel medya (kablolama) türlerindeki yeniliklerle el ele gitmiştir.1

2.2.1. Hız Standartları (10 Mbps’den 100 Gbps’ye)

Ethernet’in hızı, yıllar içinde katlanarak artmıştır. Bu ilerleme, soyut protokollerin somut fiziksel kısıtlamalara ne kadar bağlı olduğunun ve bir alandaki ilerlemenin diğerinde bir yeniliği nasıl tetiklediğinin bir kanıtıdır.

- Ethernet (10 Mbps): Orijinal standart, 10Base-T olarak bilinir ve Kategori 3 (CAT3) UTP kablolar üzerinden çalışır.1

- Fast Ethernet (100 Mbps): 100Base-TX standardı, daha yüksek frekansları destekleyen Kategori 5 (CAT5) ve CAT5e kabloların yaygınlaşmasıyla 100 Mbps hıza ulaşmıştır.

- Gigabit Ethernet (1 Gbps): 1000Base-T standardı, CAT5e ve Kategori 6 (CAT6) kablolama altyapısının dört çiftini de aynı anda kullanarak 1Gbps hız sunmuştur.

- 10 Gigabit Ethernet ve Ötesi: 10GBase-T standardı, çapraz karışma (crosstalk) gibi parazitleri daha da azaltan Kategori 6A (CAT6A) veya daha yüksek kaliteli kablolama gerektirir. Veri merkezleri ve servis sağlayıcı altyapılarında ise 40 Gbps ve 100 Gbps gibi daha yüksek hızlar, genellikle fiber optik kablolama üzerinden sağlanmaktadır.

2.2.2. Kablo Türleri (UTP/STP, Fiber Optik) ve Kategoriler (CAT5e, CAT6/6A)

- Bükümlü Çift (Twisted Pair): En yaygın kullanılan kablo türüdür. Dış elektromanyetik paraziti azaltmak için birbiri etrafına bükülmüş dört çift telden oluşur. UTP (Unshielded Twisted Pair) en yaygın türken, STP (Shielded Twisted Pair) ek bir metal koruma katmanıyla daha gürültülü ortamlarda kullanılır. CAT5e, CAT6, CAT6A gibi kategoriler, kablonun desteklediği maksimum frekansı ve dolayısıyla veri hızını belirtir.1

- Fiber Optik Kablolar: Verileri elektrik sinyalleri yerine ışık sinyalleri aracılığıyla iletirler. Bu sayede elektromanyetik parazitlerden etkilenmezler, çok daha yüksek hızlarda ve çok daha uzun mesafelere sinyal kaybı olmadan veri taşıyabilirler. Bu özellikleri nedeniyle özellikle veri merkezleri, kampüs omurgaları ve WAN bağlantılarında tercih edilirler.1

Alt Başlık 2.3: Kablosuz Teknolojiler: Wi-Fi ve Mobil Ağlar

Modern iletişim, hareketlilik ve esneklik sağlayan kablosuz teknolojiler olmadan düşünülemez. Bu alandaki en son gelişmeler, sadece hızı artırmakla kalmayıp, aynı zamanda verimliliği ve kapasiteyi de kökten değiştiren yenilikler sunmaktadır.1

2.3.1. IEEE 802.11 Standartlarının Gelişimi (Wi-Fi 4, 5, 6/6E)

Wi-Fi teknolojisi, IEEE 802.11 standartları ailesi tarafından tanımlanır. Yıllar içinde bu standartlar, daha yüksek hızlar ve daha iyi verimlilik sunacak şekilde gelişmiştir:

- 802.11n (Wi-Fi 4): MIMO (Multiple Input, Multiple Output) teknolojisini tanıtarak ve hem 2.4 GHz hem de 5 GHz bantlarını kullanarak hızı teorik olarak 600 Mbps’e kadar artırmıştır.1

- 802.11ac (Wi-Fi 5): Esas olarak daha az kalabalık olan 5 GHz bandında çalışır ve MU-MIMO (Multi-User MIMO) gibi teknolojilerle gigabit seviyesinde hızlar sunar.1

- 802.11ax (Wi-Fi 6/6E): Özellikle yoğun cihaz ortamları için tasarlanmıştır ve temel odak noktası verimliliği artırmaktır.

Wi-Fi Standartları

2.3.2. Wi-Fi 6/6E’nin Getirdiği Yenilikler (OFDMA, MU-MIMO, TWT, 6 GHz Bandı)

Wi-Fi 6'nın evrimi, teknoloji standartlarının pazar ve uygulama taleplerine nasıl yanıt verdiğini gösteren temel bir strateji değişikliğini temsil eder. Önceki standartlar tepe hızına odaklanırken, Wi-Fi 6, akıllı telefon ve IoT cihazlarının patlamasıyla ortaya çıkan yoğunluk sorununa odaklanmıştır. Bu, “ne kadar hızlı?” sorusundan “aynı anda kaç cihaza verimli hizmet verebilirim?” sorusuna geçiştir.

- OFDMA (Orthogonal Frequency Division Multiple Access): Wi-Fi 6'nın en devrimci yeniliğidir. Önceki standartların aksine, bir Wi-Fi kanalını Kaynak Birimleri (RU) adı verilen daha küçük alt kanallara böler ve bu alt kanalları aynı anda birden fazla cihaza veri göndermek için kullanır. Bu, özellikle küçük veri paketleri gönderen çok sayıda IoT cihazının olduğu ortamlarda gecikmeyi azaltır ve verimliliği büyük ölçüde artırır.

- MU-MIMO (Multi-User MIMO): Bir erişim noktasının (AP) aynı anda birden fazla cihaza veri akışı göndermesine (ve Wi-Fi 6 ile almasına) olanak tanır, bu da toplam ağ kapasitesini artırır.

- TWT (Target Wake Time): Pille çalışan mobil ve IoT cihazları için tasarlanmış bir güç tasarrufu mekanizmasıdır. AP, her cihaza veri göndermek veya almak için ne zaman “uyanması” gerektiğini söyleyerek cihazların pil ömrünü önemli ölçüde uzatır.

- Wi-Fi 6E ve 6 GHz Bandı: Wi-Fi 6E, Wi-Fi 6'nın tüm bu özelliklerini yeni açılan 6 GHz frekans bandına taşır. Geleneksel 2.4 GHz ve 5 GHz bantlarının aksine, bu “yeşil alan” spektrumu daha az parazit ve yüksek hızlar için gerekli olan çok sayıda geniş kanal sunar. Bu, 8K video akışı ve sanal gerçeklik gibi yüksek bant genişliği gerektiren uygulamalar için idealdir.

2.3.3. 5G Teknolojisi: Temel Yetenekler (eMBB, URLLC, mMTC) ve Endüstriyel Uygulamalar

5G, beşinci nesil mobil iletişim teknolojisidir ve 4G’ye (LTE) göre devrim niteliğinde iyileştirmeler sunan bir platformdur. Wi-Fi 6E ve 5G, rakip teknolojiler değil, birbirini tamamlayan teknolojilerdir. Wi-Fi 6E, lisanssız spektrumda çalışarak iç mekanlarda yüksek yoğunluklu, düşük maliyetli LAN dağıtımları için idealken; 5G, lisanslı spektrumda çalışarak geniş coğrafi kapsama alanı, yüksek hızlı mobilite ve ultra güvenilirlik sunar, bu da onu dış mekanlar, WAN bağlantıları ve kritik endüstriyel uygulamalar için vazgeçilmez kılar.1 5G’nin temel yetenekleri üç ana kullanım senaryosu etrafında şekillenir:

- eMBB (Enhanced Mobile Broadband — Geliştirilmiş Mobil Geniş Bant): Çok daha yüksek veri hızları (teorik olarak 10 Gbps’ye kadar) ve artırılmış kapasite sunar.

- URLLC (Ultra-Reliable and Low-Latency Communications — Ultra Güvenilir ve Düşük Gecikmeli İletişim): Gecikme süresini milisaniye seviyelerine (1 ms’ye kadar) düşürür ve son derece yüksek güvenilirlik sağlar. Bu özellik, otonom araçlar, uzaktan cerrahi ve fabrikalardaki robotların gerçek zamanlı kontrolü gibi görevler için hayati öneme sahiptir.

- mMTC (Massive Machine-Type Communications — Kitlesel Makine Tipi İletişim): Kilometrekare başına milyonlarca cihazın (sensörler, akıllı sayaçlar vb.) ağa bağlanmasına olanak tanıyarak Nesnelerin İnterneti’nin (IoT) tam potansiyeline ulaşmasını sağlar.

Bu yetenekler, 5G’yi Endüstri 4.0 için dönüştürücü bir teknoloji haline getirmektedir. Akıllı fabrikalarda esnek üretim hatları, AR destekli uzaktan bakım, otonom lojistik ve akıllı tarım gibi uygulamalar, 5G’nin düşük gecikme ve yüksek güvenilirlik özelliklerinden doğrudan faydalanmaktadır.

Ağ Güvenliği ve Yönetimi II: AĞ PROTOKOLLERİ VE ADRESLEME

Giriþ

Bu bölüm, bilgisayar aðlarýnýn temelini oluþturan iki hayati unsuru derinlemesine incelemektedir: protokoller ve adresleme. Protokoller, aða baðlý cihazlarýn birbirleriyle nasýl iletiþim kuracaðýný, veri alýþveriþinde bulunacaðýný ve hatalarý nasýl yöneteceðini tanýmlayan kurallar ve standartlar bütünüdür; bir nevi aðýn evrensel "dili"dir.1 Adresleme ise, bu að üzerindeki her bir cihaza benzersiz bir "kimlik" atayarak, gönderilen verinin doðru hedefe ulaþmasýný saðlayan mekanizmadýr.1 Bu bölümde, TCP/IP modelinin çekirdek protokollerinden baþlayarak, modern internetin performans ve güvenlik ihtiyaçlarýna cevap veren yenilikçi protokollere kadar geniþ bir yelpaze ele alýnacaktýr. Ardýndan, internetin ilk günlerinden kalma IPv4 adreslemesinin getirdiði zorluklar ve bu zorluklarý aþmak için geliþtirilen tekniklerden, geleceðin internetini þekillendiren IPv6 mimarisine geçiþ incelenecektir. Son olarak, internetin devasa "aðlar aðý" yapýsýný bir arada tutan ve veri paketlerinin kýtalar arasýnda en uygun yollarý bulmasýný saðlayan karmaþýk yönlendirme protokolleri ve bu protokollerin ardýndaki teknik ve politik mantýk analiz edilecektir.

Ana Baþlýk 3: Temel ve Modern Að Protokolleri

Bu ana baþlýk, að iletiþiminin temel yapý taþlarýndan, günümüzün yüksek performans ve güvenlik beklentilerini karþýlamak üzere geliþtirilmiþ en yeni protokollere uzanan bir evrimi ele almaktadýr.

Alt Baþlýk 3.1: Çekirdek Protokoller ve Görevleri

Bu alt baþlýk, TCP/IP yýðýnýnýn en temel ve vazgeçilmez protokollerini, çalýþma mekanizmalarýný ve aðdaki rollerini detaylandýracaktýr. Bu protokoller olmadan modern að iletiþimi düþünülemez.

3.1.1. Adres Çözümleme (ARP) ve Dinamik Yapýlandýrma (DHCP)

ARP (Address Resolution Protocol): Bu protokol, TCP/IP modelinin Ýnternet Katmaný (OSI Katman 3) ile Að Arayüzü Katmaný (OSI Katman 2) arasýnda kritik bir "çevirmen" görevi görür. Bir cihaz, ayný yerel aðdaki baþka bir cihaza veri göndermek istediðinde, hedef cihazýn mantýksal IP adresini bilir, ancak veriyi fiziksel olarak iletmek için hedef cihazýn donaným adresi olan MAC adresine ihtiyaç duyar.1 ARP, yerel aða bir "ARP Request" yayýný (broadcast) yaparak, "Bu IP adresine sahip olan cihaz, MAC adresini bana bildirsin" der. Ýlgili cihaz, bir "ARP Response" ile kendi MAC adresini doðrudan istek yapan cihaza (unicast) gönderir.1 Bu IP-MAC eþleþmeleri, gelecekteki iletiþimleri hýzlandýrmak için cihazýn ARP önbelleðinde (ARP cache) geçici olarak saklanýr.1

DHCP (Dynamic Host Configuration Protocol): Bu protokol, bir aðdaki cihazlara IP adresi, alt að maskesi, varsayýlan að geçidi ve DNS sunucusu gibi temel að yapýlandýrma bilgilerinin merkezi ve otomatik olarak atanmasýný saðlar.1 Bu, að yönetimini büyük ölçüde basitleþtirir ve manuel yapýlandýrmadan kaynaklanabilecek hatalarý ortadan kaldýrýr. DHCP süreci,

DORA olarak bilinen dört adýmlý bir mekanizma ile çalýþýr 1:

- Discover (Keþfet): Aða yeni katýlan istemci, bir DHCP sunucusu bulmak için aða bir DHCPDISCOVER yayýn mesajý gönderir.

- Offer (Teklif Et): Aðdaki DHCP sunucularý, istemciye bir IP adresi ve diðer yapýlandýrma bilgilerini içeren bir DHCPOFFER mesajý ile yanýt verir.

- Request (Talep Et): Ýstemci, gelen tekliflerden birini seçer ve bu IP adresini kullanmak istediðini belirten bir DHCPREQUEST yayýn mesajý gönderir.

- Acknowledge (Onayla): Seçilen DHCP sunucusu, IP adresinin kiralandýðýný onaylayan ve kiralama süresi gibi son bilgileri içeren bir DHCPACK mesajý gönderir.

ARP ve DHCP, bir IP aðýnýn "tak ve çalýþtýr" (plug-and-play) doðasýnýn temelini oluþturan simbiyotik bir ikilidir. Bir cihaz aða fiziksel olarak baðlandýðýnda, ilk eylemi bir IP adresi almak için bir DHCP Discover yayýný yapmaktýr. DHCP sunucusu, cihaza bir IP adresi, alt að maskesi ve en önemlisi, dýþ dünya ile iletiþim kurabilmesi için bir varsayýlan að geçidi (router) IP adresi verir. Cihaz artýk bir IP adresine sahiptir, ancak varsayýlan að geçidine bir paket göndermek için onun fiziksel (MAC) adresini bilmesi gerekir. Bu noktada ARP devreye girer. Cihaz, varsayýlan að geçidinin IP adresi için bir ARP isteði yayýnlar ve að geçidinin MAC adresini öðrenir. Bu iki protokolün ardýþýk ve baþarýlý bir þekilde çalýþmasý, bir cihazýn aða katýldýktan saniyeler sonra internete eriþebilmesinin temel nedenidir. Birinin baþarýsýzlýðý, diðerinin saðladýðý bilginin iþlevsiz kalmasýna neden olur. Bu, að otomasyonunun en temel ve en eski, ancak en kritik örneðidir.

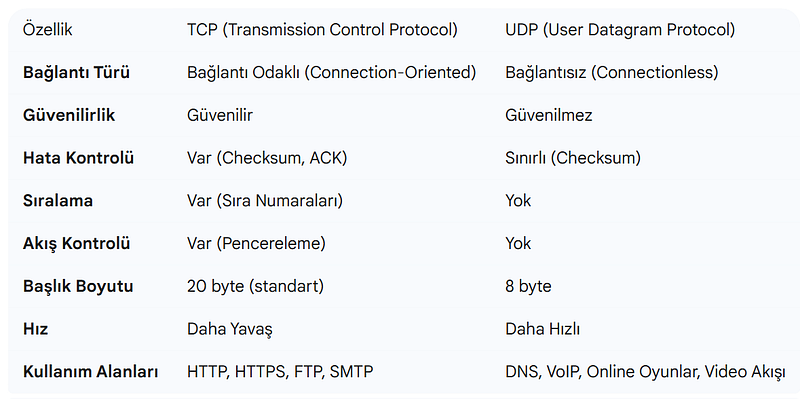

3.1.2. Taþýma Katmaný: TCP (Güvenilir) ve UDP (Hýzlý) Karþýlaþtýrmasý

TCP (Transmission Control Protocol): Güvenilir, sýralý ve hata kontrolü yapýlmýþ bir veri akýþý saðlamak için tasarlanmýþ, "baðlantý odaklý" (connection-oriented) bir protokoldür.1 Güvenilirliði, üç temel mekanizma ile saðlar:

- Üçlü El Sýkýþma (Three-Way Handshake): Veri aktarýmý baþlamadan önce, istemci ve sunucu arasýnda sanal bir devre kurar. Süreç þu adýmlardan oluþur: Ýstemci bir SYN (senkronizasyon) paketi gönderir, sunucu bir SYN-ACK (senkronizasyon-onay) paketiyle yanýtlar ve son olarak istemci bir ACK (onay) paketi göndererek baðlantýyý kurar.1

- Sýra ve Onay Numaralarý (Sequence & Acknowledgment Numbers): Gönderilen her veri segmentine bir sýra numarasý atanýr. Alýcý, aldýðý her segment için bir onay (ACK) numarasý gönderir. Kaybolan veya bozulan segmentler bu mekanizma sayesinde tespit edilir ve yeniden gönderilir.1

- Akýþ Kontrolü (Flow Control): Alýcýnýn, göndericiyi yavaþlatmasýný saðlayan "pencereleme" (windowing) mekanizmasý ile alýcýnýn arabelleðinin (buffer) taþmasýný önler.1

UDP (User Datagram Protocol): "Baðlantýsýz" (connectionless) ve "güvenilmez" bir protokoldür.1 Üçlü el sýkýþma, sýralama veya hata kontrolü gibi mekanizmalara sahip olmadýðý için çok daha az baþlýk bilgisi (overhead) içerir ve bu da onu son derece hýzlý yapar.1 Veri paketlerini "ateþle ve unut" (fire and forget) mantýðýyla gönderir. DNS sorgularý, VoIP, online oyunlar ve video akýþý gibi hýzýn, veri bütünlüðünden daha kritik olduðu uygulamalarda tercih edilir.1

Aþaðýdaki tablo, bu iki protokol arasýndaki temel farklarý özetlemektedir. Bu karþýlaþtýrma, að mühendisliðindeki en temel ödünleþimlerden birini (güvenilirlik ve hýz arasýndaki denge) net bir þekilde ortaya koyar ve belirli bir uygulama için neden bir taþýma protokolünün diðerine tercih edildiðini anlamak için kritik bir referanstýr.

TCP ve UDP Protokollerinin Karþýlaþtýrmalý Analizi

3.1.3. Kontrol ve Hata Mesajlaþmasý (ICMP): Ping ve Traceroute

ICMP (Internet Control Message Protocol): IP'nin ayrýlmaz bir parçasý olan ICMP, aðdaki cihazlarýn (router'lar ve ana bilgisayarlar) hata durumlarýný ve operasyonel bilgileri raporlamasý için kullanýlýr.1 IP, "en iyi çaba" (best-effort) bir protokol olduðu ve paket teslimatýný garanti etmediði için, bir paket hedefe ulaþamadýðýnda (örneðin, hedef ana bilgisayar kapalýysa veya bir yönlendiricinin TTL deðerini sýfýrlamasýyla paket atýlýrsa), bu durumu kaynaða bildirmek için ICMP mesajlarý kullanýlýr.1

Ping: Að tanýlama için en temel araçtýr. Bir hedefin að üzerinde eriþilebilir olup olmadýðýný ve kaynak ile hedef arasýndaki gidiþ-dönüþ süresini (RTT) test etmek için ICMP'nin "Echo Request" (Tip 8) ve "Echo Reply" (Tip 0) mesajlarýný kullanýr.1

Traceroute (Windows'ta tracert): Bir paketin kaynaktan hedefe giderken izlediði yolu (yani geçtiði yönlendiricileri veya "hop"larý) haritalamak için akýllý bir mekanizma kullanýr. Kaynak cihaz, hedefe doðru TTL (Time to Live) deðeri 1 olan bir paket gönderir. Yol üzerindeki ilk yönlendirici paketi aldýðýnda TTL deðerini 1 azaltarak 0 yapar, paketi atar ve kaynaða bir ICMP "Time Exceeded" (Tip 11) mesajý gönderir.1 Kaynak, bu mesajdan ilk yönlendiricinin IP adresini öðrenir. Ardýndan TTL deðeri 2 olan yeni bir paket gönderir ve bu süreç, paket hedefe ulaþana kadar her atlama noktasý için tekrarlanýr. Bu sayede, yol üzerindeki tüm yönlendiricilerin kimliði ve her atlamadaki gecikme süresi belirlenir.1

Alt Baþlýk 3.2: Modern Güvenlik ve Performans Protokolleri

Bu alt baþlýk, geleneksel protokollerin modern web'in talepleri karþýsýnda yetersiz kaldýðý noktalarda ortaya çýkan yenilikçi çözümleri inceler.

3.2.1. TLS 1.3: Daha Hýzlý ve Güvenli El Sýkýþma

RFC 8446 ile standartlaþtýrýlan TLS 1.3, önceki sürümlerine göre önemli güvenlik ve performans iyileþtirmeleri sunar.

- Performans Ýyileþtirmesi: En büyük yeniliði, el sýkýþma (handshake) sürecini optimize etmesidir. TLS 1.2'de güvenli bir baðlantý kurmak için iki gidiþ-dönüþ süresi (2-RTT) gerekirken, TLS 1.3 bu süreci tek bir gidiþ-dönüþe (1-RTT) indirir.1 Bu, özellikle yüksek gecikmeli mobil aðlarda web sayfalarýnýn yüklenme süresini önemli ölçüde azaltýr. Ayrýca, daha önce bir siteye baðlanýlmýþsa, 0-RTT özelliði sayesinde bazý veriler ilk mesajda güvenli bir þekilde gönderilebilir, bu da gecikmeyi daha da azaltýr.

- Güvenlik Sýkýlaþtýrmasý: TLS 1.3, POODLE ve ROBOT gibi saldýrýlara yol açan RC4, CBC modu þifreleri ve RSA anahtar deðiþimi gibi eski ve güvensiz kriptografik algoritmalarý tamamen kaldýrarak saldýrý yüzeyini daraltýr.1 Bu yaklaþým, "mükemmel ileriye dönük gizlilik" (perfect forward secrecy) özelliðini varsayýlan olarak zorunlu kýlarak güvenliði artýrýr.

3.2.2. QUIC ve HTTP/3: TCP'nin Sýnýrlarýný Aþmak

Temel Sorun: Head-of-Line (HOL) Blocking: TCP tabanlý HTTP/2, çoklama (multiplexing) özelliði ile performansý artýrsa da, TCP'nin doðasýndan kaynaklanan bir sorundan muzdaripti. TCP, paketlerin sýralý teslimini garanti ettiði için, bir akýþa ait tek bir paket kaybolduðunda, o paket yeniden iletilene kadar arkasýndan gelen tüm akýþlara ait paketler bekletilir. Bu duruma "hat baþý bloklamasý" (head-of-line blocking) denir.1

QUIC'in Çözümü: Google tarafýndan geliþtirilen ve IETF tarafýndan standartlaþtýrýlan QUIC (Quick UDP Internet Connections), bu sorunu çözmek için TCP yerine UDP üzerinde çalýþan yeni bir taþýma katmaný protokolüdür.1 QUIC, her bir HTTP akýþýný (stream) kendi içinde baðýmsýz olarak yönetir. Bu sayede, bir akýþa ait bir paket kaybolduðunda, diðer akýþlar etkilenmeden veri iletimine devam edebilir, böylece HOL bloklamasýný ortadan kaldýrýr.1

Ek Avantajlar: QUIC, taþýma (TCP) ve kriptografik (TLS) el sýkýþmalarýný tek bir adýmda birleþtirerek baðlantý kurulumunu 1-RTT veya 0-RTT'ye indirir. Ayrýca, bir kullanýcýnýn Wi-Fi'den mobil aða geçmesi gibi IP adresi deðiþikliklerinde baðlantýnýn kopmamasýný saðlayan "baðlantý geçiþi" (connection migration) özelliðine sahiptir.1

HTTP/3: HTTP protokolünün, taþýma katmaný olarak TCP yerine QUIC kullanacak þekilde tasarlanmýþ en yeni sürümüdür.1 Bu sayede QUIC'in tüm performans ve güvenlik avantajlarýný web uygulamalarýna taþýr.

TLS 1.3, QUIC ve HTTP/3'ün yükseliþi, internet mimarisinde önemli bir paradigma kaymasýný temsil etmektedir. Zeka ve kontrol, geleneksel olarak iþletim sistemi çekirdeðinde ve aðýn ortasýndaki (middlebox) cihazlarda bulunan yavaþ evrimleþen katmanlardan, hýzla yenilik yapýlabilen uygulama katmanýna (tarayýcýlar, sunucu yazýlýmlarý) taþýnmaktadýr. Geleneksel TCP/TLS yýðýný, iþletim sistemlerinin çekirdeðinde yer alýr ve bu katmanlarda bir deðiþiklik yapmak, tüm iþletim sistemi satýcýlarýnýn güncellemeleri benimsemesini gerektiren yavaþ bir süreçtir. Büyük teknoloji þirketleri, web performansýný artýrmak için bu yavaþ evrime mahkum kalmak istemediler. Çözüm, TCP'yi tamamen baypas etmek ve zaten her iþletim sisteminde bulunan ve uygulama katmanýndan programlanabilen UDP'yi bir temel olarak kullanmaktýr. QUIC, güvenilirlik, akýþ kontrolü ve þifreleme gibi TCP ve TLS'in tüm iyi özelliklerini alýr ve bunlarý UDP üzerinde, uygulama katmanýnda yeniden uygular.1 Bu stratejik hamle, uygulama geliþtiricilerinin iþletim sistemi güncellemelerini beklemeden, sadece tarayýcýlarýný ve sunucu yazýlýmlarýný güncelleyerek yeni bir taþýma protokolünü dünyaya yaymasýný saðlamýþtýr. Bu, inovasyonun hýzýný artýrmýþ ve kontrolü að operatörlerinden uygulama geliþtiricilerine kaydýrmýþtýr.

Ana Baþlýk 4: IP Adresleme ve Að Tasarýmý

Bu ana baþlýk, aðdaki cihazlara benzersiz kimlikler atama sanatý ve bilimini, IPv4'ün tarihsel mirasý ve getirdiði çözümlerden IPv6'nýn geleceðe yönelik mimarisine kadar kapsamlý bir þekilde inceler.

Alt Baþlýk 4.1: IPv4 Adresleme ve Yönetimi

4.1.1. Adres Yapýsý, Sýnýflar ve Özel IP Aralýklarý (RFC 1918)

Bir IPv4 adresi, 32 bitten oluþur ve genellikle noktalarla ayrýlmýþ dört ondalýk sayý (oktet) þeklinde gösterilir (örneðin, 192.168.1.1).1 Baþlangýçta, adresler ilk oktetlerinin deðerine göre A, B ve C gibi katý sýnýflara ayrýlmýþtý. Bu sýnýflý (classful) yapý, IP adresi tahsisinde büyük bir verimsizliðe yol açtýðý için artýk kullanýlmamaktadýr.1 IPv4 adres alanýnýn tükenmesini yavaþlatmak için, internet üzerinde yönlendirilmeyen ve kuruluþlarýn iç aðlarýnda serbestçe kullanýlabilen üç özel adres aralýðý RFC 1918 ile ayrýlmýþtýr:

10.0.0.0/8, 172.16.0.0/12 ve 192.168.0.0/16.1

4.1.2. Alt Aðlara Ayýrma (Subnetting): Performans ve Güvenlik Ýçin Að Bölümleme

Alt aðlara ayýrma (subnetting), büyük bir IP adres bloðunu daha küçük ve yönetilebilir alt aðlara (subnets) bölme iþlemidir.1 Bu iþlemin temel amaçlarý þunlardýr:

- Performans Artýþý: Aðý daha küçük yayýn alanlarýna (broadcast domains) bölerek gereksiz yayýn trafiðini azaltýr ve að verimliliðini artýrýr.

- Güvenlik Artýþý: Farklý departmanlarý veya sunucu türlerini ayrý alt aðlara yerleþtirmek, aralarýna güvenlik duvarý kurallarý veya Eriþim Kontrol Listeleri (ACL'ler) koyarak aralarýndaki trafiði kontrol etmeyi ve yanal hareketi (lateral movement) kýsýtlamayý kolaylaþtýrýr.1

Teknik olarak bu iþlem, alt að maskesi (subnet mask) kullanýlarak yapýlýr. Maskedeki '1' bitleri að kýsmýný, '0' bitleri ise ana bilgisayar kýsmýný temsil eder. Ana bilgisayar kýsmýndan bitler "ödünç alýnarak" að kýsmý geniþletilir ve bu sayede yeni alt aðlar oluþturulur.

4.1.3. CIDR ve VLSM: Esnek ve Verimli Adres Kullanýmý

CIDR (Classless Inter-Domain Routing): 1993 yýlýnda tanýtýlan CIDR, sýnýflarýn katý sýnýrlarýný ortadan kaldýrýr ve bir IP adresinin að ve ana bilgisayar kýsýmlarýný belirtmek için bir önek uzunluðu (prefix length) kullanýr (örneðin, 192.168.1.0/24).1 Bu, IP adreslerinin ihtiyaca göre çok daha verimli bir þekilde tahsis edilmesini saðlamýþtýr.

VLSM (Variable Length Subnet Mask): CIDR'ýn saðladýðý esneklik sayesinde, bir að bloðunu farklý boyutlardaki alt aðlara bölme tekniðidir.1 Örneðin, 100 ana bilgisayara ihtiyaç duyan bir alt að için /25 maskesi kullanýlýrken, iki yönlendirici arasýndaki noktadan noktaya baðlantý için sadece 2 adrese ihtiyaç duyan /30 maskesi kullanýlabilir. Bu, IP adresi israfýný en aza indirir.

4.1.4. Að Adresi Çevirisi (NAT)

NAT (Network Address Translation), genellikle bir yönlendirici veya güvenlik duvarý üzerinde çalýþarak, iç aðdaki çok sayýda özel IP adresini (RFC 1918) tek bir genel (public) IP adresi arkasýnda gizler ve çeviri yapar.1 Bu mekanizma, IPv4 adreslerinin tükenmesini on yýllarca geciktiren bir "yama" olmuþtur. Ancak NAT, internetin temel mimari prensiplerinden biri olan uçtan uca (end-to-end) baðlantý modelini bozar. Ýç aðdaki bir cihaza dýþarýdan doðrudan eriþim saðlamayý zorlaþtýrýr ve bazý uygulamalar (özellikle peer-to-peer) için sorunlar yaratýr.1

Alt Baþlýk 4.2: IPv6 Mimarisi ve Geleceðin Ýnterneti

4.2.1. 128-bit Adres Alaný, Gösterim ve Kýsaltma Kurallarý

IPv6'nýn en belirgin özelliði, 128 bitlik devasa adres alanýdýr. Bu, teorik olarak 2128 (yaklaþýk 340 undesilyon) adres anlamýna gelir ve IP adresi kýtlýðý sorununu kalýcý olarak çözer.1 Bir IPv6 adresi, iki nokta üst üste (:) ile ayrýlmýþ sekiz adet 16-bitlik onaltýlýk (hexadecimal) blok þeklinde yazýlýr.1 Yazýmý kolaylaþtýrmak için iki temel kural vardýr:

- Bir blok içindeki baþtaki sýfýrlar atýlabilir (örneðin, 0db8 -> db8).

- Ardýþýk sýfýr bloklarý, adreste yalnýzca bir kez olmak üzere :: ile kýsaltýlabilir (örneðin, 2001:0db8:0000:0000:8a2e:00ff:fe28:9c5a adresi 2001:db8::8a2e:ff:fe28:9c5a þeklinde yazýlabilir).1

4.2.2. IPv6 Adres Türleri (Global Unicast, Link-Local, Multicast)

IPv6, IPv4'teki broadcast kavramýný kaldýrarak yerine daha verimli ve spesifik adres türleri getirmiþtir:

- Global Unicast: Ýnternet üzerinde yönlendirilebilen genel adreslerdir (IPv4 public IP karþýlýðý). Genellikle 2000::/3 önekiyle baþlarlar.1

- Link-Local: Sadece ayný fiziksel baðlantý (link) üzerindeki cihazlar arasýnda iletiþim için kullanýlýr ve yönlendiricileri geçemez. fe80::/10 önekiyle baþlarlar. Cihazlar aða baðlandýðýnda otomatik olarak bir link-local adresi oluþturur.1

- Unique Local: IPv4'teki özel IP adreslerine benzer þekilde, bir kuruluþun iç aðýnda kullanýlýr ve internette yönlendirilmez. fc00::/7 önekiyle baþlarlar.1

- Multicast: Bir grup arayüzü tanýmlar. Bu adrese gönderilen bir paket, grubun tüm üyelerine iletilir. IPv4'teki broadcast'in yerini daha verimli bir þekilde alýr.1

4.2.3. Otomatik Yapýlandýrma (SLAAC) ve Basitleþtirilmiþ Baþlýk Yapýsý

SLAAC (Stateless Address Autoconfiguration): Cihazlarýn bir DHCP sunucusuna ihtiyaç duymadan kendi Global Unicast IP adreslerini otomatik olarak yapýlandýrmasýna olanak tanýr.1 Cihaz, yerel yönlendiriciden aldýðý 64-bitlik að önekini, kendi 48-bitlik MAC adresinden türettiði 64-bitlik arayüz ID'si ile birleþtirerek 128-bitlik benzersiz bir adres oluþturur. Bu, að yönetimini büyük ölçüde basitleþtirir ve özellikle büyük ölçekli IoT daðýtýmlarý için kritik bir özelliktir.

Basitleþtirilmiþ Baþlýk: IPv6 baþlýðý, IPv4'e göre daha az alana sahiptir ve bazý alanlar isteðe baðlý "uzantý baþlýklarýna" taþýnmýþtýr. Bu, yönlendiricilerin paketleri daha hýzlý ve verimli iþlemesini saðlar, çünkü baþlýk sabit boyutludur ve her pakette gereksiz alanlar için iþlem yapýlmasý gerekmez.

4.2.4. IPv4'ten IPv6'ya Geçiþ Mekanizmalarý (Dual-Stack, Tünelleme)

Ýki protokolün uzun bir süre bir arada var olacaðý bir geçiþ dönemi için çeþitli mekanizmalar geliþtirilmiþtir:

- Dual-Stack (Ýkili Yýðýn): En yaygýn ve basit yöntemdir. Að cihazlarý ve iþletim sistemleri hem IPv4 hem de IPv6 protokol yýðýnlarýný ayný anda çalýþtýrýr. Bir hedefle iletiþim kurulacaðý zaman, mümkünse IPv6 üzerinden, deðilse IPv4 üzerinden iletiþim kurulur.

- Tünelleme (Tunneling): IPv6 trafiðinin, henüz IPv6 desteði olmayan IPv4 aðlarý üzerinden taþýnmasýný saðlar. Bu teknikte, bir IPv6 paketi, bir IPv4 paketinin veri kýsmýna yerleþtirilerek sarmalanýr (encapsulate). 6to4, Teredo ve ISATAP gibi çeþitli otomatik ve manuel tünelleme teknikleri mevcuttur.

IPv6'nýn tasarýmý, sadece adres kýtlýðýný çözmekle kalmayýp, ayný zamanda IPv4'ün zamanla biriktirdiði "teknik borcu" temizlemeye yönelik bilinçli bir mühendislik çabasýný yansýtýr. IPv4'ün karmaþýk manuel veya DHCP tabanlý yapýlandýrma sorununa IPv6, SLAAC ile yanýt verir. IPv4'ün uçtan uca baðlantýyý bozan NAT sorununa IPv6, geniþ adres alaný sayesinde NAT'a gerek býrakmayarak çözüm bulur. IPv4'ün iþlemciyi yoran karmaþýk paket baþlýðýna karþýlýk IPv6, yönlendiriciler tarafýndan daha hýzlý iþlenebilen basitleþtirilmiþ, sabit boyutlu bir baþlýk sunar. Sonuç olarak, IPv6 sadece "daha fazla IP adresi" sunmakla kalmaz; ayný zamanda að yönetimini basitleþtirmeyi, performansý artýrmayý ve internetin orijinal mimari vizyonunu yeniden tesis etmeyi amaçlayan bütünsel bir yeniden tasarýmdýr.

Ana Baþlýk 5: Yönlendirme Protokolleri ve Ýnternetin Omurgasý

Bu ana baþlýk, veri paketlerinin bir að içinde veya dünya genelindeki aðlar arasýnda hedeflerine nasýl ulaþtýðýný yöneten protokolleri inceler.

Alt Baþlýk 5.1: Yönlendirme Prensipleri

5.1.1. Statik ve Dinamik Yönlendirme Karþýlaþtýrmasý

Statik Yönlendirme: Að yöneticisinin her bir rotayý yönlendiricilere manuel olarak girmesidir.1 Küçük ve topolojisi deðiþmeyen aðlarda güvenli ve kaynak verimli bir çözümdür. Ancak, að büyüdüðünde yönetimi imkansýzlaþýr ve aðdaki deðiþikliklere (örneðin bir hattýn kopmasý) otomatik olarak uyum saðlayamaz, yani hata toleransý yoktur.

Dinamik Yönlendirme: Yönlendiricilerin, yönlendirme protokolleri (RIP, OSPF, BGP vb.) kullanarak birbirleriyle iletiþim kurup að topolojisini otomatik olarak öðrenmesi ve yönlendirme tablolarýný güncellemesidir.1 Bu yaklaþým, büyük ve karmaþýk aðlar için ölçeklenebilirlik, esneklik ve hata toleransý saðlar.

5.1.2. Ýdari Mesafe (Administrative Distance) ve Metrik Kavramlarý

Bir yönlendirici, ayný hedefe giden bir yolu birden fazla kaynaktan (örneðin, hem statik bir rota hem de OSPF protokolü üzerinden) öðrendiðinde, yönlendirme tablosuna hangi yolu ekleyeceðine karar vermek için iki aþamalý bir süreç iþler:

- Ýdari Mesafe (ADââ"âAdministrative Distance): Ýlk olarak, yönlendirme bilgisinin kaynaðýnýn güvenilirlik derecesini belirten AD deðerine bakýlýr. Deðeri daha düþük olan kaynak daha güvenilir kabul edilir ve o kaynaktan öðrenilen yol tercih edilir. Örneðin, Cisco cihazlarda statik bir rotanýn AD deðeri 1 iken, OSPF'nin 110'dur. Bu durumda, statik rota her zaman OSPF'e tercih edilir.

- Metrik: Eðer yollar ayný dinamik protokolden öðrenilmiþse (yani AD deðerleri eþitse), bu kez protokolün kendi içindeki en iyi yolu belirlemek için kullandýðý metrik deðerine bakýlýr. Metriði en düþük olan yol, en iyi yol olarak seçilir ve yönlendirme tablosuna eklenir.1 Metrik hesaplamasý protokole göre deðiþir: RIP için hop sayýsý, OSPF için bant geniþliðine dayalý maliyet, EIGRP için ise bant geniþliði ve gecikme gibi birden çok parametrenin birleþimidir.

Alt Baþlýk 5.2: Ýç Að Geçidi Protokolleri (IGPââ"âOtonom Sistem Ýçi)

IGP'ler, tek bir Otonom Sistem (AS) içindeki yönlendiricilerin birbirleriyle rota bilgilerini paylaþmasý için kullanýlýr.1

5.2.1. Mesafe Vektörü: RIPv1 ve RIPv2

Çalýþma Mantýðý: En eski ve en basit mesafe vektörü (distance vector) protokolüdür. Metrik olarak sadece "hop sayýsýný" (atlama sayýsý) kullanýr ve en fazla 15 hop'a izin verir.1 Yönlendiriciler periyodik olarak yönlendirme tablolarýnýn tamamýný komþularýna gönderir.

RIPv1 ve RIPv2 Farklarý: RIPv1 sýnýflý (classful) bir protokoldür ve yönlendirme güncellemelerinde alt að maskesi bilgisini göndermez. RIPv2 ise sýnýfsýzdýr (classless), Deðiþken Uzunluklu Alt Að Maskesi'ni (VLSM) destekler ve güncellemelerini broadcast yerine daha verimli olan multicast ile yapar.1 Yavaþ yakýnsama süresi ve basit metriði nedeniyle modern aðlarda kullanýmý kalmamýþtýr.

5.2.2. Baðlantý Durumu: OSPF ve Dijkstra Algoritmasý

Çalýþma Mantýðý: OSPF (Open Shortest Path First), bir baðlantý durumu (link-state) protokolüdür. Her yönlendirici, aðýn tamamýnýn topolojik bir haritasýný (link-state database) oluþturur. Bu harita üzerinde Dijkstra'nýn en kýsa yol öncelikli (Shortest Path Firstââ"âSPF) algoritmasýný çalýþtýrarak kendisinden aðdaki diðer tüm hedeflere giden en hýzlý (en düþük maliyetli) yollarý hesaplar.

Avantajlarý: Aðdaki deðiþikliklere çok hýzlý bir þekilde uyum saðlar (hýzlý yakýnsama) ve ölçeklenebilirlik için aðý "alanlara" (areas) bölme yeteneðine sahiptir. Bu hiyerarþik yapý, büyük aðlarda yönlendiriciler üzerindeki iþlem yükünü azaltýr.

5.2.3. Hibrit: EIGRP ve DUAL Algoritmasý

Çalýþma Mantýðý: EIGRP (Enhanced Interior Gateway Routing Protocol), Cisco'nun geliþtirdiði, hem mesafe vektörü hem de baðlantý durumu özelliklerini birleþtiren bir protokoldür. En iyi yolu bulmak ve döngüsüz (loop-free) bir topoloji saðlamak için DUAL (Diffusing Update Algorithm) algoritmasýný kullanýr.

Hýzlý Yakýnsama: EIGRP'nin en büyük avantajlarýndan biri, birincil yola (Successor) ek olarak, döngüye neden olmayacaðý garanti edilen en iyi yedek yolu (Feasible Successor) önceden hesaplayýp hazýr tutmasýdýr. Birincil yol çöktüðünde, yönlendirici anýnda yedek yola geçerek çok hýzlý bir yakýnsama saðlar.

Alt Baþlýk 5.3: Dýþ Að Geçidi Protokolü (EGPââ"âOtonom Sistemler Arasý)

5.3.1. Ýnternetin Yönlendirme Protokolü: BGP

Ýnternet, binlerce baðýmsýz aðýn (Otonom Sistemlerââ"âAS) bir araya gelmesiyle oluþur. BGP (Border Gateway Protocol), bu farklý AS'ler arasýndaki yönlendirme için kullanýlan tek Dýþ Að Geçidi Protokolü'dür (EGP).1 BGP, bir "yol vektörü" (path-vector) protokolü olarak sýnýflandýrýlýr.

5.3.2. Otonom Sistem Numarasý (ASN) ve Rolü

Otonom Sistem Numarasý (ASN), internet üzerindeki her bir otonom sistemi (büyük bir ISP, bir üniversite, bir bulut saðlayýcý aðý gibi) benzersiz þekilde tanýmlayan bir numaradýr.1 BGP, yönlendirme bilgilerini AS'ler arasýnda deðiþ tokuþ etmek ve yönlendirme politikalarýný uygulamak için bu numaralarý kullanýr.

5.3.3. Politika Tabanlý Yönlendirme: AS-PATH ve Diðer BGP Öznitelikleri

OSPF gibi IGP'lerin amacý bir AS içinde teknik metriklere (bant geniþliði, maliyet) dayalý en hýzlý yolu bulmakken, BGP'nin amacý AS'ler arasýnda politika tabanlý en iyi yolu bulmaktýr.1 Bu politikalar genellikle hýzdan ziyade ticari anlaþmalara (peering, transit), maliyetlere ve güvenlik kaygýlarýna dayanýr.1 Ýnternet tek bir þirkete ait deðildir; rakip ISP'ler ve bulut saðlayýcýlarý gibi kendi çýkarlarýna göre hareket eden kuruluþlardan oluþur. Bu kuruluþlarýn birincil amacý küresel aðý deðil, kendi aðlarýný optimize etmek ve kâr etmektir. Bir ISP, trafiðini daha hýzlý ama pahalý bir "transit" baðlantý yerine, daha yavaþ ama ücretsiz bir "peering" baðlantýsý üzerinden göndermeyi tercih edebilir. BGP, bu ticari kararlarý teknik olarak uygulayabilmek için gerekli araçlarý sunar.

AS-PATH Özniteliði: BGP'nin en temel özniteliðidir. Bir hedefe ulaþmak için geçilmesi gereken AS'lerin bir listesini içerir. Ýki temel iþlevi vardýr 1:

- Döngü Önleme: Bir yönlendirici, gelen bir rota duyurusunun AS-PATH listesinde kendi AS numarasýný görürse, bu rotanýn bir döngü oluþturduðunu anlar ve onu reddeder.

- Yol Seçimi ve Politika: Varsayýlan olarak, en kýsa AS-PATH'e sahip yol tercih edilir. Ancak yöneticiler, "AS-PATH prepending" tekniði ile bu listeye kendi ASN'lerini birden çok kez ekleyerek yolu yapay olarak uzatabilir ve diðer AS'lerin o yolu daha az tercih etmesini saðlayabilirler. Bu, hýzla ilgili deðil, tamamen bir politika aracýdýr.

LOCAL_PREF ve MED gibi diðer BGP öznitelikleri de, bir AS'nin hangi yollarý tercih edeceðini veya komþularýnýn kendi aðlarýna nasýl ulaþacaðýný etkilemek için kullanýlan politika araçlarýdýr.1 Ýnternetteki bir paketin izlediði yol, her zaman teknik olarak en verimli yol deðildir; genellikle bir dizi ticari ve politik kararýn sonucudur. Bu felsefi ayrýmý anlamak, küresel internetin gerçekte nasýl çalýþtýðýný anlamanýn anahtarýdýr.1

Aþaðýdaki tablo, bir AS içi yönlendirme protokolü olan OSPF ile AS'ler arasý yönlendirme protokolü olan BGP arasýndaki temel felsefi ve teknik farklarý özetlemektedir.

OSPF (IGP) ve BGP (EGP) Arasýndaki Felsefi ve Teknik Farklar

Ağ Güvenliği ve Yönetimi III: AĞ YÖNETİMİ VE OTOMASYON

Giriþ

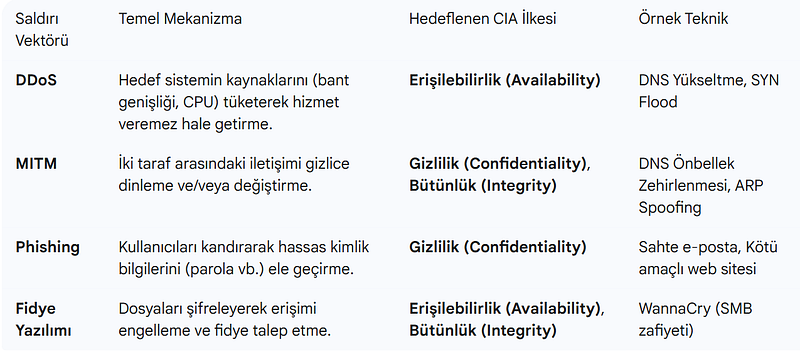

Modern að altyapýlarý, dijital dönüþümün bel kemiðini oluþturarak, kurumlarýn iþ operasyonlarýnýn sürekliliði, performansý ve güvenliði için hayati bir rol oynamaktadýr. Bulut biliþim entegrasyonu, Nesnelerin Ýnterneti (IoT) cihazlarýnýn yaygýnlaþmasý ve daðýtýk iþ gücü modellerinin benimsenmesiyle birlikte aðlar, benzeri görülmemiþ bir karmaþýklýk ve ölçeðe ulaþmýþtýr. Bu dinamik ortamda, geleneksel manuel yönetim yaklaþýmlarý yetersiz kalmakta; insan hatasýna açýk, yavaþ ve ölçeklenemez olmalarý nedeniyle iþ hedeflerini karþýlamada bir darboðaz oluþturmaktadýr. Bu durum, að operasyonlarýnda köklü bir paradigma deðiþimini zorunlu kýlmýþ, sistematik izleme ve programatik otomasyon yaklaþýmlarýna geçiþi kaçýnýlmaz hale getirmiþtir.

Bu bölüm, modern að operasyonlarýnýn iki ana eksenini derinlemesine incelemektedir. Birinci eksen, bir aðý "gözlemleme" ve saðlýðýný anlama bilimi olan Að Yönetimi ve Ýzleme'dir. Bu baþlýk altýnda, çalýþan bir aðýn durumunu anlamak, performansýný ölçmek ve olasý sorunlarý tespit etmek için kullanýlan temel çerçeveler, protokoller ve metodolojiler ele alýnacaktýr. Ýkinci eksen ise, bu gözlemlerden elde edilen bilgilere dayanarak aðý "kontrol etme" ve yönetme sanatý olan Að Otomasyonu ve Programlanabilirlik'tir. Bu baþlýk altýnda, að yönetiminin yazýlým ve kod aracýlýðýyla yönetilen programatik bir disipline dönüþümü, bu dönüþümü mümkün kýlan araçlar ve felsefeler incelenecektir. Bu iki konu, bir bütün olarak, að yönetiminin reaktif sorun çözümünden, proaktif ve öngörücü operasyonlara doðru evrimini temsil etmektedir.

Ana Baþlýk 6: Að Yönetimi ve Ýzleme

Bu ana baþlýk, çalýþan bir aðýn durumunu anlamak, performansýný ölçmek ve olasý sorunlarý tespit etmek için kullanýlan temel çerçeveleri, protokolleri ve metodolojileri derinlemesine inceleyecektir. Etkili izleme, aðýn sadece çalýþýr durumda olmasýný deðil, ayný zamanda optimum performansta ve öngörülebilir bir þekilde çalýþmasýný saðlamanýn temelini oluþturur.

Alt Baþlýk 6.1: Að Yönetiminin Temel Çerçevesi: FCAPS Modeli

Að yönetiminin karmaþýklýðýný sistematik bir þekilde ele almak amacýyla Uluslararasý Standardizasyon Örgütü (ISO) tarafýndan geliþtirilen FCAPS modeli, uluslararasý kabul görmüþ standart bir çerçevedir.1 Bu model, að operasyonlarýný beþ temel iþlevsel alana ayýrarak, Að Yönetim Sistemleri (NMSââ"âNetwork Management Systems) ve Operasyon Destek Sistemleri (OSS) için yapýlandýrýlmýþ bir yaklaþým sunar ve að yöneticilerine kapsamlý bir yol haritasý saðlar.1

6.1.1. Hata (Fault), Yapýlandýrma (Configuration), Muhasebe (Accounting)

- Fault (Hata) Yönetimi: Temel amacý, að hizmetlerinin kullanýlabilirliðini en üst düzeye çýkarmak için aðda meydana gelen hatalarý proaktif olarak tespit etmek, izole etmek, düzeltmek ve kaydetmektir.1 Bu süreç, að bileþenlerinden gelen SNMP trap'leri veya syslog mesajlarý gibi bildirimlerin sürekli izlenmesini (alarm surveillance), sorunun temel nedeninin analiz edilmesini ve düzeltici eylemlerin baþlatýlmasýný içerir.1 Etkili hata yönetimi, að kesintilerini en aza indirerek hizmet sürekliliðini saðlar.

- Configuration (Yapýlandýrma) Yönetimi: Aðdaki tüm donaným ve yazýlým bileþenlerinin envanterinin tutulmasý, yapýlandýrma bilgilerinin izlenmesi ve yönetilmesi süreçlerini kapsar.1 Að sorunlarýnýn önemli bir kýsmýnýn yanlýþ yapýlandýrmalardan kaynaklandýðý göz önüne alýndýðýnda, bu alan kritik bir öneme sahiptir. Cihaz keþfi, yapýlandýrma yedeklemesi, yapýlan deðiþikliklerin takibi ve yapýlandýrmalarýn kurumsal standartlara uygunluðunun saðlanmasý gibi faaliyetleri içerir.1

- Accounting (Muhasebe/Hesap) Yönetimi: Að kaynaklarýnýn kullanýmýný izleyerek, ölçerek ve raporlayarak kullanýcýlarý, departmanlarý veya iþ birimlerini faturalandýrmak için gerekli istatistikleri toplama iþlevidir.1 Hangi kullanýcýnýn ne kadar bant geniþliði tükettiðini belirlemek ve maliyetleri adil bir þekilde paylaþtýrmak için kullanýlýr. Faturalandýrmanýn uygulanmadýðý kurumsal ortamlarda bu kategori, kullanýcý hesaplarýnýn, parolalarýn ve izinlerin yönetimi gibi görevleri içeren "Yönetim" (Administration) olarak da adlandýrýlabilir.1

6.1.2. Performans (Performance) ve Güvenlik (Security)

- Performance (Performans) Yönetimi: Að performansýnýn kabul edilebilir ve önceden tanýmlanmýþ seviyelerde kalmasýný saðlamayý hedefler.1 Bu, aðýn mevcut verimliliðinin ölçülmesini ve gelecekteki ihtiyaçlara hazýrlanmasýný içerir. Verim (throughput), yanýt süreleri (gecikme), jitter ve paket kaybý gibi temel performans metriklerinin sürekli izlenmesini, potansiyel darboðazlarýn proaktif olarak tespit edilmesini ve gelecekteki kapasite ihtiyaçlarýnýn planlanmasýný kapsar.

- Security (Güvenlik) Yönetimi: Aðdaki varlýklara eriþimi kontrol etmeyi ve aðý iç ve dýþ tehditlere karþý korumayý amaçlar.1 Bu, að kimlik doðrulama, yetkilendirme mekanizmalarýnýn yönetilmesini, güvenlik duvarlarý ve saldýrý tespit/önleme sistemleri gibi güvenlik cihazlarýnýn yapýlandýrýlmasýný ve güvenlik ihlallerinin tespiti için günlüklerin (log) tutulmasýný içerir.

FCAPS modeli, doðasý gereði reaktif bir çerçeve sunar; yani bir olay (hata, performans düþüþü, güvenlik ihlali) meydana geldiðinde ona yanýt verme üzerine kuruludur.1 Ancak modern aðlarýn dinamizmi ve iþ kesintilerinin yüksek maliyeti, bu reaktif duruþu yetersiz kýlmaktadýr. Bu noktada FCAPS, geleneksel rolünün ötesine geçerek bir evrim geçirmiþtir. Artýk sadece "ne yönetilecek" sorusunun cevabý deðil, ayný zamanda "nasýl proaktif yönetilecek" sorusunun temelini oluþturan stratejik bir çerçeve haline gelmiþtir. Örneðin, "Hata Yönetimi" artýk sadece bir arayüzün kapandýðýna dair bir alarm almak deðil, bu hatayý algýlayan bir otomasyon betiðinin trafiði otomatik olarak yedek yola yönlendirmesi anlamýna gelebilir. Benzer þekilde, "Yapýlandýrma Yönetimi", bir yapýlandýrma sapmasýný tespit edip otomatik olarak düzelten bir Ansible playbook'u ile "proaktif" hale gelir. Bu baðlamda FCAPS, bu raporun ilerleyen bölümlerinde ele alýnacak olan otomasyon ve programlanabilirlik teknolojilerinin uygulanmasý gereken alanlarý tanýmlayan bir yol haritasý sunarak, raporun iki ana baþlýðý arasýnda mantýksal bir köprü kurar.

Alt Baþlýk 6.2: Að Ýzleme Protokolü: SNMP

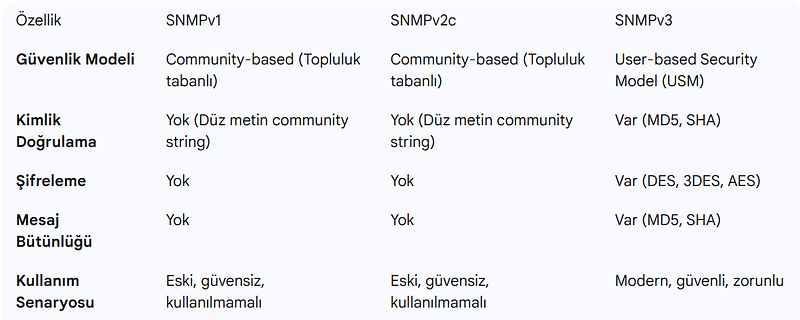

Basit Að Yönetim Protokolü (SNMPââ"âSimple Network Management Protocol), aða baðlý cihazlarý izlemek ve yönetmek için kullanýlan bir uygulama katmaný protokolüdür. 1980'lerde aðlarýn büyümesiyle ortaya çýkmýþ ve en yaygýn kabul gören að izleme standardý haline gelmiþtir.1

6.2.1. SNMP Mimarisi (Manager, Agent) ve Versiyonlarý (v1, v2c, v3)

SNMP, temel olarak bir "yönetici-ajan" (manager-agent) mimarisine dayanýr.1

- SNMP Manager (Yönetici): Genellikle bir Að Yönetim Ýstasyonu (NMS) üzerinde çalýþan ve aðdaki cihazlarý izleyen, onlardan veri toplayan ve yöneticilere sunan merkezi bir yazýlýmdýr.

- SNMP Agent (Ajan): Ýzlenen cihazlarýn (router, switch, sunucu vb.) üzerinde çalýþan bir yazýlým modülüdür. Cihazýn durumu ve performansý hakkýndaki verileri toplar, saklar ve yöneticiden gelen isteklere yanýt verir veya proaktif olarak bildirim gönderir.

SNMP'nin evrimi, özellikle güvenlik yetenekleri açýsýndan kritik farklar gösteren üç ana versiyon üzerinden incelenebilir:

- SNMPv1 ve SNMPv2c: Protokolün ilk versiyonlarýdýr. Temel yönetim yetenekleri sunarlar ancak güvenlikleri çok zayýftýr. Kimlik doðrulama için "community string" adý verilen bir parola kullanýrlar, ancak bu parola að üzerinde þifrelenmemiþ (düz metin) olarak gönderilir.1 Bu durum, að trafiðini dinleyen bir saldýrganýn bu parolayý kolayca ele geçirmesine ve cihazlara yetkisiz eriþim saðlamasýna olanak tanýyan ciddi bir güvenlik zafiyetidir. Bu nedenle modern aðlarda kullanýmlarý kesinlikle tavsiye edilmez.1

- SNMPv3: Önceki sürümlerin güvenlik açýklarýný gidermek için geliþtirilmiþ en modern ve güvenli versiyondur.1 Güçlü güvenlik özellikleri sunar ve modern aðlarda kullanýmý zorunlu kabul edilir.1 SNMPv3'ün sunduðu temel güvenlik hizmetleri þunlardýr:

- Authentication (Kimlik Doðrulama): Mesajlarýn yetkili bir kaynaktan geldiðini ve deðiþtirilmediðini doðrular (mesaj bütünlüðü). Genellikle MD5 veya SHA algoritmalarý kullanýlýr.

- Encryption (Åifreleme): Mesajlarýn içeriðini gizleyerek að üzerinde dinlenmesini engeller ve gizliliði saðlar. Genellikle DES veya AES algoritmalarý kullanýlýr.

Aþaðýdaki tablo, SNMP versiyonlarý arasýndaki temel farklarý, özellikle güvenlik odaklý olarak özetlemektedir.

SNMP Versiyonlarýnýn Karþýlaþtýrmalý Analizi

6.2.2. Yönetim Bilgi Tabaný (MIB) ve Nesne Tanýmlayýcý (OID)

SNMP tabanlý að yönetiminin temelinde Yönetim Bilgi Tabaný (MIB) ve Nesne Tanýmlayýcý (OID) kavramlarý yer alýr.

- MIB (Management Information Baseââ"âYönetim Bilgi Tabaný): Bir að cihazýnýn yönetilebilen tüm nesnelerinin (parametrelerinin) hiyerarþik bir veritabanýdýr.1 Bir MIB, bir SNMP yöneticisinin bir ajandan hangi bilgileri isteyebileceðini ve hangi parametreleri deðiþtirebileceðini tanýmlayan bir "harita" veya "sözlük" olarak düþünülebilir.1 MIB'ler, tüm SNMP uyumlu cihazlarda ortak olan standart MIB'ler ve bir üreticinin cihazýna özgü özellikleri yönetmek için kullanýlan özel (kurumsal) MIB'ler olarak ikiye ayrýlýr.

- OID (Object Identifierââ"âNesne Tanýmlayýcý): MIB içindeki her bir yönetilen nesne, OID adý verilen benzersiz bir sayýsal adresle tanýmlanýr.1 OID'ler, isimsiz bir kökten baþlayan ve farklý kuruluþlar tarafýndan atanan seviyelerden oluþan aðaç yapýlý bir hiyerarþiye sahiptir.1 Örneðin, bir arayüzün durumu, CPU kullanýmý veya sistemin çalýþma süresi gibi her bir parametrenin kendine özgü bir OID'si vardýr. Bir OID, noktalarla ayrýlmýþ bir sayý dizisinden oluþur (örneðin,

1.3.6.1.2.1.1.1.0 sysDescr nesnesini temsil eder).1 Bir NMS'in bu sayýsal verileri anlamlý bilgilere çevirebilmesi için ilgili MIB dosyalarýna sahip olmasý gerekir.

Alt Baþlýk 6.3: Að Trafik Analizi

SNMP, cihaz saðlýðý hakkýnda "ne" olduðunu (örneðin, CPU kullanýmý %70) söylerken, að trafik analizi "neden" olduðunu (hangi uygulama veya kullanýcýnýn bu CPU yüküne neden olduðu) anlamak için gereklidir. Bu analiz, að kaynaklarýnýn nasýl kullanýldýðýný anlamak ve performansý optimize etmek için derinlemesine bir görünürlük saðlar.

6.3.1. Temel Performans Metrikleri (Bant Geniþliði, Gecikme, Jitter, Paket Kaybý)

Að performansýný nicel olarak deðerlendirmek için dört temel metrik kullanýlýr. Bu metrikler birbirleriyle yakýndan iliþkilidir ve birindeki bir deðiþiklik diðerlerini etkileyebilir.1

- Bant Geniþliði (Bandwidth): Bir iletiþim kanalýnýn teorik olarak maksimum veri aktarým kapasitesidir ve genellikle saniyedeki bit sayýsý (bps) olarak ölçülür.1 Bu, bir að baðlantýsýnýn ne kadar "geniþ" olduðunu ifade eder. Bant geniþliði ile sýkça karýþtýrýlan

verim (throughput) ise, belirli bir süre içinde baþarýyla aktarýlan gerçek veri miktarýdýr ve her zaman teorik bant geniþliðinden daha düþüktür.1 - Gecikme (Latency): Bir veri paketinin kaynaktan hedefe ulaþmasý için geçen süredir. Genellikle milisaniye (ms) cinsinden ölçülür ve gidiþ-dönüþ süresi (Round-Trip Timeââ"âRTT) olarak da ifade edilir.1 Yüksek gecikme, özellikle video konferans ve online oyunlar gibi interaktif uygulamalarda kullanýcý deneyimini olumsuz etkiler.1

- Jitter: Paket gecikmesindeki deðiþimdir; baþka bir deyiþle, bir veri akýþýndaki paketlerin varýþ aralýklarýndaki tutarsýzlýktýr.1 Yüksek jitter, ses (VoIP) ve video gibi gerçek zamanlý akýþlarda bozulmalara, kesintilere ve kalite düþüþüne neden olabilir.1

- Paket Kaybý (Packet Loss): Gönderilen veri paketlerinin hedefe hiç ulaþamamasý durumudur. Að týkanýklýðý, donaným arýzalarý veya hatalý yapýlandýrmalar nedeniyle meydana gelebilir.1 TCP gibi güvenilir protokoller, kaybolan paketleri yeniden göndererek bu sorunu telafi etmeye çalýþýr, ancak bu durum gecikmeyi artýrýr ve performansý düþürür. UDP tabanlý uygulamalarda ise paket kaybý doðrudan kalitede düþüþe neden olur.1

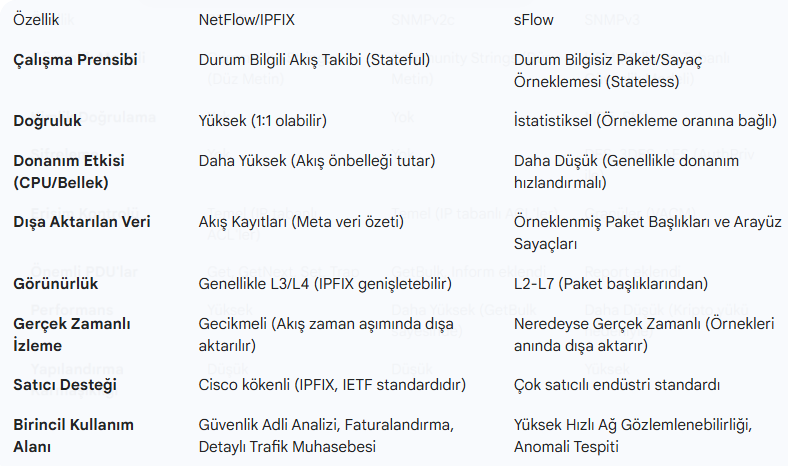

6.3.2. Akýþ Tabanlý Analiz: NetFlow, sFlow ve IPFIX Karþýlaþtýrmasý

Að trafiðinin kim tarafýndan, ne zaman ve nasýl kullanýldýðýna dair derinlemesine analiz için akýþ tabanlý (flow-based) protokoller kullanýlýr. Bu protokoller, að üzerinde mevcut olan trafiði pasif olarak izleyerek aða ek bir yük getirmezler.1

- NetFlow: Cisco tarafýndan geliþtirilen, "durum bilgili" (stateful) bir teknolojidir. Bir "akýþ" (flow), ayný kaynak/hedef IP adresi, port numaralarý ve protokol gibi ortak özelliklere sahip bir dizi paket olarak tanýmlanýr.1 Yönlendiriciler veya anahtarlar, bu akýþlar hakkýndaki meta verileri bir önbellekte toplar ve periyodik olarak bir "NetFlow Collector"a gönderir. Yüksek doðruluk sunar ancak yüksek trafikli aðlarda cihaz kaynaklarýný (CPU, bellek) yoðun kullanabilir.1

- sFlow (sampled Flow): NetFlow'dan farklý olarak, "durum bilgisi olmayan" (stateless) bir paket örnekleme teknolojisidir.1 Bir akýþ kavramýný takip etmek yerine, að trafiðinden istatistiksel olarak paket örneklemesi (packet sampling) yapar (örneðin, her X paketten biri) ve bu paketlerin baþlýklarýný analiz için bir toplayýcýya gönderir.1 Bu yöntem, özellikle çok yüksek hýzlý (10 Gbps ve üzeri) aðlarda donaným üzerinde daha az yük oluþturur, ancak akýþ tabanlý teknolojilere göre daha az ayrýntý ve doðruluk sunar.1

- IPFIX (IP Flow Information Export): NetFlow v9'u temel alarak IETF tarafýndan standartlaþtýrýlmýþ, üreticiden baðýmsýz bir protokoldür.1 Bu nedenle "geleceðe dönük NetFlow" olarak da adlandýrýlýr.1 IPFIX'in en büyük avantajý, þablonlar (templates) kullanarak esnek ve geniþletilebilir olmasýdýr. Bu, satýcýlarýn özel veri alanlarýný tanýmlamasýna ve dýþa aktarmasýna olanak tanýr, bu da onu modern, çok satýcýlý ortamlarda trafik analizi için en güçlü çözüm haline getirir.1

NetFlow/IPFIX ve sFlow arasýndaki seçim, temel bir mühendislik ödünleþimini yansýtýr: %100 doðruluk mu, yoksa sýnýrsýz ölçeklenebilirlik mi? NetFlow, her bir "konuþmayý" (akýþý) baþýndan sonuna kadar izleyerek, güvenlik adli biliþimi veya faturalandýrma gibi her bir baytýn önemli olduðu senaryolar için mükemmel olan detaylý bir kayýt oluþturur. Ancak bu, cihazýn belleðinde ve CPU'sunda on binlerce aktif akýþýn durumunu takip etmesini gerektirir. 100 Gbps hýzýnda çalýþan bir veri merkezi omurgasýnda, saniyede milyonlarca yeni akýþ baþlayabilir ve bu ölçekte her akýþý takip etmek donaným için imkansýz hale gelir. sFlow bu sorunu, "Trafiðin tamamýný görmeme gerek yok, genel eðilimi anlamak için istatistiksel olarak geçerli bir örneklem yeterli" diyerek çözer. Bu, kaynak tüketimini büyük ölçüde azaltýr ve en yüksek hýzlarda bile çalýþmasýný saðlar. Ancak bu örnekleme, kýsa süren bir mikro-patlamayý (microburst) veya sinsi bir siber saldýrýnýn ilk adýmlarýný temsil eden küçük bir akýþý kaçýrma riski taþýr. Bu nedenle, bir að mimarý, kurumsal WAN kenarýnda güvenlik analizi için IPFIX'in doðruluðunu tercih ederken, bir bulut saðlayýcýsý veri merkezi omurgasýndaki genel trafik desenlerini anlamak için sFlow'un ölçeklenebilirliðini seçebilir. Seçim, teknik üstünlükten ziyade kullaným senaryosuna ve iþ gereksinimlerine baðlýdýr.

Aþaðýdaki tablo, bu üç teknoloji arasýndaki temel farklarý ve ödünleþimleri özetlemektedir.

Akýþ Analiz Teknolojilerinin Karþýlaþtýrmasý

Alt Baþlýk 6.4: Log Yönetimi ve Syslog Protokolü

Að cihazlarý, iþletim sistemleri ve uygulamalar, çalýþmalarý sýrasýnda meydana gelen olaylarý (hatalar, uyarýlar, kullanýcý giriþleri vb.) kaydetmek için log (günlük) dosyalarý oluþturur. Bu loglarýn toplanmasý, saklanmasý ve analiz edilmesi, sorun giderme, performans izleme ve güvenlik denetimi için kritik öneme sahiptir.

- Merkezi Log Yönetiminin Önemi: Farklý kaynaklardan gelen tüm loglarýn tek bir merkezi konumda (genellikle bir SIEMââ"âSecurity Information and Event Management sistemi) toplanmasý esastýr.1 Bu yaklaþým, olaylarý araþtýrmak için tek bir noktadan hýzlý arama yapmayý saðlar, farklý sistemlerden gelen loglarý birbiriyle iliþkilendirerek (korelasyon) karmaþýk olaylarý tespit etmeyi mümkün kýlar, yasal uyumluluk için uzun süreli saklama imkaný sunar ve bir saldýrganýn yerel loglarý silerek izlerini kaybettirmesini zorlaþtýrýr.1

- Syslog Protokolü: Að cihazlarýndan ve Unix/Linux sistemlerinden log mesajlarýný merkezi bir sunucuya göndermek için kullanýlan standart bir protokoldür.1 Syslog mimarisi basittir: log üreten cihazlar (client), bu loglarý bir Syslog sunucusuna (collector) gönderir. Mesajlar genellikle UDP port 514 üzerinden þifresiz olarak gönderilir.1

Syslog Mesaj Yapýsý: Bir syslog mesajý genellikle üç bölümden oluþur:

- PRI (Priority): Mesajýn hem kaynaðýný (Facility) hem de önem derecesini (Severity) belirten bir deðerdir. PRI=(FacilityÃ8)+Severity formülüyle hesaplanýr.

- Facility (Kaynak): Mesajý üreten sistemin türünü belirtir (örneðin, kern, mail, auth).

- Severity (Önem Derecesi): Mesajýn önem seviyesini belirtir. 0'dan (Emergency) 7'ye (Debug) kadar 8 seviye vardýr.

- Header (Baþlýk): Genellikle bir zaman damgasý ve mesajý gönderen cihazýn ana bilgisayar adýný (hostname) içerir.

- MSG (Mesaj): Olayýn kendisini açýklayan asýl metni içerir.

Ana Baþlýk 7: Að Otomasyonu ve Programlanabilirlik

Bu ana baþlýk, að yönetiminin manuel, Komut Satýrý Arayüzü (CLI) tabanlý operasyonlardan, yazýlým ve kod aracýlýðýyla yönetilen programatik bir disipline dönüþümünü ele alacaktýr. Bu dönüþüm, verimliliði artýrmak, insan hatasýný azaltmak ve að altyapýsýný iþ hedefleriyle daha uyumlu hale getirmek için zorunludur.

Alt Baþlýk 7.1: Kod Olarak Altyapý (Infrastructure as Codeââ"âIaC) Prensibi

Kod Olarak Altyapý (IaC), altyapýnýn (að cihazlarý, sunucular, yük dengeleyiciler vb.) manuel süreçler veya interaktif yapýlandýrma araçlarý yerine, makine tarafýndan okunabilir taným dosyalarý (kod) aracýlýðýyla yönetilmesi ve saðlanmasý pratiðidir.1 Bu yaklaþým, altyapýyý bir yazýlým geliþtirme projesi gibi ele alarak, að yönetiminde devrim yaratmýþtýr.

IaC'nin temel faydalarý þunlardýr:

- Tekrarlanabilirlik ve Tutarlýlýk: Ayný yapýlandýrma kodu, her seferinde birebir ayný altyapý ortamýný oluþturur. Bu, geliþtirme, test ve üretim ortamlarý arasýnda tutarlýlýk saðlayarak "benim makinemde çalýþýyordu" sorununu ortadan kaldýrýr.

- Otomasyon ve Hýz: Altyapý saðlama ve yapýlandýrma süreçleri tamamen otomatikleþtirilerek manuel müdahaleler ve bunlardan kaynaklanan hatalar en aza indirilir. Bu, yeni hizmetlerin veya uygulamalarýn devreye alýnmasý için gereken süreyi haftalardan dakikalara indirir.

- Sürüm Kontrolü: Altyapý kodu, Git gibi sistemlerde saklandýðý için tüm deðiþiklikler izlenir, denetlenebilir ve gerektiðinde kolayca bir önceki kararlý sürüme geri alýnabilir. Bu, altyapý için bir "geri al" (undo) yeteneði saðlar.

Alt Baþlýk 7.2: Otomasyon Araçlarý ve Dilleri

Að otomasyonunu ve programlanabilirliðini hayata geçirmek için çeþitli araçlar ve programlama dilleri kullanýlmaktadýr.

7.2.1. Ansible: Ajansýz Mimari ve Playbook'lar

Ansible, basitliði, gücü ve geniþ ekosistemi sayesinde að otomasyonu alanýnda en popüler araçlardan biri haline gelmiþtir.

- Ajansýz Mimari (Agentless Architecture): Ansible'ýn en ayýrt edici özelliðidir. Yönetilecek að cihazlarýna herhangi bir özel yazýlým (ajan) yüklenmesini gerektirmez.1 Ýletiþimi genellikle standart ve hemen hemen tüm að cihazlarýnda bulunan SSH (Secure Shell) protokolü üzerinden kurar. Bu, daðýtýmý ve yönetimi büyük ölçüde basitleþtirir.

- Playbook'lar: Otomasyon görevleri, insan tarafýndan okunabilir YAML (YAML Ain't Markup Language) formatýnda yazýlan "Playbook"lar aracýlýðýyla tanýmlanýr.1 Bir playbook, hangi cihazlarda (hosts), hangi görevlerin (tasks) hangi modüller kullanýlarak yürütüleceðini adým adým belirten bir plandýr. YAML'ýn basit sözdizimi, programlama geçmiþi olmayan að mühendislerinin bile otomasyon iþ akýþlarý oluþturmasýný kolaylaþtýrýr.

7.2.2. Python: Betik Dili ve Kütüphaneler (Paramiko, Netmiko)

Python, esnekliði, okunabilirliði ve güçlü kütüphane ekosistemi sayesinde að otomasyonu için fiili standart programlama dili haline gelmiþtir.1 Ansible gibi araçlarýn yetersiz kaldýðý özel veya karmaþýk otomasyon senaryolarý için betikler (scripts) yazma imkaný sunar.

- Paramiko: SSHv2 protokolünü uygulayan temel bir Python kütüphanesidir. Að cihazlarýna SSH baðlantýsý kurmak, komutlarý uzaktan çalýþtýrmak ve dosya transferi yapmak için kullanýlýr.1 Düþük seviyeli bir kütüphane olup, SSH etkileþimleri üzerinde tam kontrol saðlar.

- Netmiko: Paramiko üzerine inþa edilmiþ, að cihazlarýna özel olarak geliþtirilmiþ bir kütüphanedir.1 Farklý üreticilerin (Cisco, Juniper, Arista vb.) CLI farklýlýklarýný (örneðin, komut istemi (prompt), sayfalama ve hata mesajlarý) soyutlayarak komut göndermeyi ve yapýlandýrma yapmayý büyük ölçüde basitleþtirir. Bu, að mühendislerinin farklý cihaz türleri için ayrý ayrý kod yazma yükünü ortadan kaldýrýr ve otomasyon betiklerini daha taþýnabilir hale getirir.

Alt Baþlýk 7.3: Modern Yönetim Protokolü: NETCONF ve SNMP'ye Göre Avantajlarý

SNMP, að izleme için endüstri standardý olmasýna raðmen, yapýlandýrma yönetimi için (özellikle SET komutuyla) ilkel, güvensiz ve hataya açýk kalmýþtýr. NETCONF (Network Configuration Protocol), bu boþluðu doldurmak ve að cihazlarýnýn programatik kontrolünü saðlamak için tasarlanmýþ modern bir protokoldür.1

NETCONF Mimarisi: NETCONF, yapýlandýrma verilerini ve protokol mesajlarýný yapýlandýrýlmýþ, XML tabanlý bir formatta taþýr. Güvenli bir taþýma katmaný olarak ise standart SSH protokolünü kullanýr. Bu, hem verinin yapýsal tutarlýlýðýný hem de iletiþim güvenliðini garanti altýna alýr.

SNMP'ye Göre Temel Avantajlar:

- Ýþlemsel (Transactional) Yetenekler: NETCONF'un en devrimci özelliðidir. Bir dizi yapýlandýrma deðiþikliðinin tek bir atomik iþlem olarak gönderilmesine olanak tanýr. Bu, ya tüm deðiþikliklerin baþarýlý bir þekilde uygulanmasýný ya da herhangi bir hata durumunda hiçbirinin uygulanmamasýný garanti eder. Bu sayede, cihazýn yarý yapýlandýrýlmýþ, kararsýz bir duruma düþmesi engellenir.1

- Güvenilir Geri Alma (Rollback): Ýþlemsel doðasý sayesinde, baþarýsýz olan veya sorun yaratan bir yapýlandýrma deðiþikliðinin tamamýnýn tek bir komutla güvenilir bir þekilde geri alýnabilmesini saðlar. SNMP'de ise her SET iþlemi baðýmsýz olduðu için böyle bir mekanizma yoktur ve hatalý bir deðiþiklik sonrasý cihazý eski haline getirmek karmaþýk manuel müdahaleler gerektirebilir.1

- Yapýlandýrma Veri Depolarýnýn Ayrýmý: NETCONF, running-config (aktif yapýlandýrma) ve startup-config (baþlangýç yapýlandýrmasý) gibi farklý yapýlandýrma veri depolarý arasýnda net bir ayrým yapar. Bu, deðiþikliklerin canlý sisteme uygulanmadan önce doðrulanmasýna ve test edilmesine olanak tanýr.

Aþaðýdaki tablo, SNMP'nin yapýlandýrma (SET operasyonu) yetenekleri ile NETCONF arasýndaki felsefi ve teknik farklarý özetlemektedir.

Yönetim Protokolleri: SNMP vs. NETCONF

Alt Baþlýk 7.4: Yapýlandýrma Yönetimi: Yedekleme ve Sürüm Kontrolü (Git)

Etkili yapýlandýrma yönetimi, að kararlýlýðýný artýrýr, kesinti sürelerini azaltýr ve sorun gidermeyi hýzlandýrýr. Bu sürecin iki temel taþý, düzenli yedekleme ve modern sürüm kontrolüdür.

- Yapýlandýrma Yedekleme: Að cihazlarýnýn (yönlendiriciler, anahtarlar, güvenlik duvarlarý) yapýlandýrma dosyalarýnýn düzenli olarak yedeklenmesi, en temel ve en kritik yönetim görevlerinden biridir.1 Bir cihaz arýzalandýðýnda veya hatalý bir yapýlandýrma deðiþikliði yapýldýðýnda, bilinen son iyi yapýlandýrmanýn yedeðinden hýzlýca geri dönmek, hizmet kesintisini dakikalara indirebilir.1

- Sürüm Kontrolü ile Devrim: Git: IaC felsefesinin bir uzantýsý olarak, að yapýlandýrmalarýnýn artýk birer "kod" olarak ele alýnmasý ve Git gibi bir Sürüm Kontrol Sistemi'nde (VCS) saklanmasý, modern að yönetimi için en iyi pratiklerden biri haline gelmiþtir.1 Git kullanmanýn temel faydalarý þunlardýr:

- Deðiþiklik Takibi: Yapýlandýrma dosyasýnda kimin, ne zaman ve neyi deðiþtirdiðini tam olarak izlemeyi saðlar. Bu, denetlenebilirlik ve hesap verebilirlik için bir temel oluþturur.1

- Karþýlaþtýrma ve Geri Alma: Ýki farklý sürüm arasýndaki farklarý (diff) net bir þekilde göstererek hatalý yapýlandýrmalarýn tespitini kolaylaþtýrýr ve sorunlu bir deðiþikliði kolayca geri almayý (revert) mümkün kýlar.1

- Ýþbirliði ve Denetim: Birden fazla að mühendisinin ayný anda ve koordineli bir þekilde yapýlandýrmalar üzerinde çalýþmasýna olanak tanýr. Deðiþikliklerin (örneðin, "pull request"ler aracýlýðýyla) daðýtýmdan önce gözden geçirilmesine ve onaylanmasýna imkan tanýyarak kaliteyi artýrýr.

Bu bölümde ele alýnan IaC, Ansible, Python, NETCONF ve Git gibi teknolojiler, tekil araçlardan ziyade, að mühendisliði disiplinini temelden deðiþtiren, birbiriyle iliþkili bir kültürel dönüþümü temsil etmektedir: NetDevOps. Geleneksel að mühendisi, CLI aracýlýðýyla cihazlarý tek tek yöneten bir "operatör" iken, uygulama daðýtým hýzýnýn artmasýyla manuel olarak yönetilen að, birincil "darboðaz" haline gelmiþtir. Bu darboðazý aþmak için, að dünyasý DevOps araçlarýný ve felsefelerini benimsemeye baþlamýþtýr. Að yapýlandýrmalarý artýk kod olarak ele alýnmakta, Git'te saklanmakta ve Ansible/Python ile otomatik olarak daðýtýlmaktadýr. Sonuç olarak, modern að mühendisinin rolü bir "að operatöründen" bir "að otomasyon geliþtiricisine" evrilmiþtir. Artýk sadece að protokollerini bilmek yeterli deðil; Python, API'ler ve Git gibi yazýlým geliþtirme becerileri de zorunlu hale gelmiþtir.

Sonuç

Bu bölüm, modern að yönetiminin iki temel ve birbiriyle iç içe geçmiþ yönünü ortaya koymuþtur: izleme ve otomasyon. FCAPS modeli ve SNMP gibi geleneksel yönetim çerçeveleri, bir aðýn saðlýðýný anlamak için temel bir zemin sunarken, NetFlow ve IPFIX gibi akýþ analiz teknolojileri, bu anlayýþý "ne oluyor?" sorusundan "neden oluyor?" sorusuna taþýyarak çok daha derin bir görünürlük katmaný eklemektedir. Bu izleme yetenekleri, reaktif sorun çözümünün temelini oluþturur.

Ancak, günümüzün dinamik ve ölçekli aðlarý için reaktif bir duruþ artýk yeterli deðildir. Að otomasyonu ve programlanabilirliði, bu noktada bir verimlilik aracý olmanýn ötesinde, stratejik bir zorunluluk olarak ortaya çýkmaktadýr. Kod Olarak Altyapý (IaC) felsefesi, Git ile birleþtiðinde, að yapýlandýrmalarýný denetlenebilir, tekrarlanabilir ve güvenilir hale getirir. Ansible ve Python gibi araçlar, bu felsefeyi hayata geçirerek manuel müdahaleyi ve insan hatasýný ortadan kaldýrýr. NETCONF gibi modern protokoller ise, iþlemsel yetenekleriyle bu otomasyonun saðlam ve güvenilir bir temel üzerinde çalýþmasýný saðlar.