Güvenlik Analistleri için Security Onion

Güvenlik Analistleri için Security Onion

Security Onion Nedir?

Security Onion, açık kaynaklı bir güvenlik platformudur ve siber güvenlik uzmanları tarafından geliştirilmiştir. Temel olarak, ağ görünürlüğü, bilgisayar görünürlüğü, saldırı tespiti, günlük yönetimi ve olay yönetimi gibi işlevler sunar.

Ana Özellikleri:

- Ağ Görünürlüğü: Güvenlik tehditlerini tespit etmek için ağ trafiğini izler. Suricata ve Zeek gibi araçlar kullanarak, kötü niyetli veya anormal trafiği tanımlar.

- Ana Bilgisayar Görünürlüğü: Elastic Agent ile, sunuculardan ve iş istasyonlarından veri toplar, canlı sorgular yapar ve merkezi yönetim sağlar.

- Saldırı Tespiti: Ağ trafiğini izleyerek, bilinen kötü niyetli aktiviteleri tespit eder.

- Günlük Yönetimi: Tüm veriler Elasticsearch'e akarak, analiz ve raporlama için kullanılabilir.

- Vaka Yönetimi: Güvenlik olaylarını takip etmek ve yönetmek için bir arayüz sunar.

Security Onion, siber güvenlik analistlerinin tehditleri daha hızlı tespit etmelerine ve ağlarındaki olayları daha iyi anlamalarına yardımcı olur.

Ana Bileşenler:

- Suricata: Ağ trafiğini izleyen ve kötü niyetli aktiviteleri tespit eden bir saldırı tespit ve önleme sistemidir.

- Zeek (eski adıyla Bro): Ağ trafiğini analiz eden ve güvenlik olayları hakkında derinlemesine bilgi sağlayan bir çerçevedir.

- Elastic Stack: Elasticsearch, Logstash ve Kibana'dan oluşur; verilerin depolanması, işlenmesi ve görselleştirilmesi için kullanılır.

- Wazuh: Günlük analizi, saldırı tespiti ve uyumluluk izleme sağlayan bir güvenlik izleme aracıdır.

- CyberChef: Veri dönüşümleri ve analizleri için kullanılan bir web uygulamasıdır.

Açık Kaynak Güvenlik Analiz Platformu

Security Onion, siber güvenlik analistleri için geliştirilmiş ücretsiz ve açık kaynak bir Linux dağıtımıdır. Doug Burks tarafından 2008'de başlatılan bu proje, tehdit avcılığı, ağ güvenliği izleme (NSM) ve log yönetimini tek bir bütünleşik platformda sunar. Amacı, ağ trafiği ve sistem günlükleri üzerinde tam görünürlük sağlayarak saldırıları tespit etmek ve analiz etmektir. Resmi tanımda da belirtildiği üzere, Security Onion "tehdit avcılığı, kurumsal güvenlik izleme ve log yönetimi" için bir platform olarak tanımlanır. İçerisindeki bileşenler ile IDS/IPS uyarıları, protokol meta verisi, tam paket yakalama ve uç nokta telemetrisi gibi çok çeşitli veri kaynaklarını bir araya getirir. Böylece SOC ekipleri, güvenlik olaylarını merkezi bir konsolda yöneterek otomatik ve manuel analizler yapabilir. Örneğin, Security Onion'un yaptığı network visibility sayesinde Suricata ile imza tabanlı saldırı tespiti ve Zeek ile ağ protokol analizleri yapılır; host visibility sayesinde ise Elastic Agent/​osquery gibi araçlarla sunucu ve uç bilgisayar aktiviteleri takip edilir. Tüm bunlar, analistlerin kötü niyetli trafiği tekrar oynatıp derinlemesine incelemesine imkân tanır. Ayrıca platform'un açık kaynak ve ücretsiz olması, daha düşük maliyetle kapsamlı ağ güvenliği yönetimi yapılmasını sağlar.

Security Onion

Mimari Yapısı (Modüler Bileşenler, Dağıtım Seçenekleri)

Security Onion, esnek ve modüler bir mimariye sahiptir. Tekli (standalone) kurulum modu; tüm bileşenlerin tek bir sunucuda çalıştığı basit bir yapı sunar. Bu mod, test, laboratuvar veya küçük ortamlar için uygundur. Standalone modda Elastic Agent'lar Sensör verilerini toplar, Logstash'a gönderir, oradan Redis kuyruğuna alınır ve ikinci bir Logstash hattıyla Elasticsearch'e indekslenir. Bu kurulumda hem ağ (Zeek, Suricata) hem uç nokta (Windows Event Log, Sysmon vb.) logları toplanıp merkezi bir ELK kümesine beslenir. Dağıtık (distributed) kurulum ise çok daha yüksek ölçeklenebilirlik sunar: Bir yönetici (manager) node, bir veya birden fazla sensör (forward) node ve bir veya birden fazla arama (search) node'dan oluşur.

- Yönetici node: SOC kullanıcı arayüzü (Kibana tabanlı) burada çalışır. Elasticsearch dizin yöneticisi, Logstash ve Elasticsearch bileşenleri barındırır. Kullanıcılar analist olarak bu node'a bağlanır ve sorgularla veriye ulaşır[9]. (Yönetici node için ayrı arama node'ları gereklidir, aksi takdirde loglar kuyruğa takılabilir[10].)

- Arama (Search) node'lar: Yönetici node'dan gelen Redis kuyruğunu dinler ve logları işleyip indeksler[11]. Arama node'ları, yönetici node'dan gelen sorgulara yanıt verir, böylece büyük veri hacimleri paralel işlenebilir.

- Sensör (Forward) node'lar: Ağ trafiğini yakalayarak Suricata ve Zeek ile analizler yapar; uyarı ve meta verileri yönetici node'daki Logstash'a iletirler[12]. Ayrıca Stenographer ile tam paket yakalama (PCAP) yapıp bu verileri kendilerinde tutarlar. Elastic Agent burada kurulu olup, Windows/Syslog verilerini de gönderir[12].

- Alıcı (Receiver) node'lar: Opsiyonel, yöneticiye gelen log hattını çoğaltarak yedeklilik sağlar. Logstash ve Redis çalıştırarak veri akışında ek bir katman sunar; böylece yönetici node'u devrede olmadığında bile log kuyruğu tıkanmadan işlemeye devam eder[13].

Ayrıca Import ve Evaluation modları, yeni başlayanlar için basit test senaryoları sunar (örn. pcap dosyası veya tek makine üzerinde sniffing). Desktop node tipi ise Security Onion masaüstü ortamı sunarak arayüz deneyimi sağlar. Böylece kurulum sihirbazı (setup wizard) ile istenilen dağıtım senaryosu kolayca seçilir. Dağıtık mimari gerektikçe yeni arama veya sensör node'ları eklenerek sistem büyütülebilir. Tüm mimari Docker tabanlı konteynerlerle yürütülür; güncel sürümlerde Oracle Linux 9 tabanlı, konteynerize bir altyapı kullanılır.

Entegre Araçlar ve Bileşenler

Security Onion, çok sayıda açık kaynaklı güvenlik aracını bir araya getirir. Bu araçlar arasında öne çıkanlar şunlardır:

- Suricata: İmza tabanlı ağ tabanlı IDS/IPS çözümü. Kötü niyetli paketleri tespit eder ve uyarılar üretir. Full paket yakalama ve ağ trafiği inceleme de yapabilir.

- Zeek : Ağ protokol analiz motoru. HTTP, DNS, SSH vb. protokollere ait meta verileri ve anormal aktiviteleri kaydeder.

- Stenographer: Tam paket (PCAP) yakalama aracı. Ağ trafiğinin özetleri ve ham verileri güvenli şekilde kaydeder. Analistler PCAP'leri geri oynatabilir (Wireshark gibi).

- Strelka: Dosya analizi motoru. Zeek veya Suricata tarafından ortaya çıkarılan dosya nesnelerini açıp içeriğini analiz eder (YARA taraması vb.).

- Kibana / ELK Yığını: Elasticsearch, Logstash ve Kibana üzerinden merkezi log yönetimi ve görselleştirme sağlanır. Tüm ağ ve uç nokta logları Elasticsearch'e indekslenir ve Kibana panolarıyla incelenir.

- Elastic Agent & Fleet (Host Görünürlüğü): Security Onion 2.x'te OSSEC/Wazuh'un yerini Elastic Agent aldı. Uç noktalara kurulan Agent'lar Windows Event Log, Sysmon, Syslog vb. logları toplar ve merkezi Elastic'e iletir[18][19]. Osquery entegrasyonu ile canlı sorgular yapılabilir.

- Wazuh/OSSEC : Önceki sürümlerde host tabanlı saldırı tespiti için kullanıldı. Åu anda resmi olarak içermese de, Security Onion literatüründe HIDS/RUIDS yetenekleriyle tanınmıştır.

- TheHive : Eskiden olay yönetimi için entegre bir vaka yönetim platformuydu, ancak lisans değişikliği nedeniyle 2022'den itibaren kullanımdan kaldırıldı ve yerine dahili Cases modülü getirildi.

- CyberChef: "Siber mutfak" aracı. Metin şifre çözücü, hash kırıcısı, diğer adli analiz yardımcıları içeren esnek bir araçtır. SOC arayüzünden ulaşılarak otomatik veya manuel olarak veri işleme yapılabilir.

- Sigma ve YARA Kuralları: Güvenlik Onion, genel tehdit tanımlama kuralları için Sigma ve YARA desteği sunar. Analistler Detections arayüzü ile Suricata, Zeek, Sigma ve YARA kurallarını yönetebilir ve ayarlarını inceleyebilir. Yeni tespit kuralları oluşturabilir veya mevcutları iyileştirebilir.

- OpenCanary: IDS tabanlı tuzak (honeypot) oluşturma aracı. Security Onion, OpenCanary ile sahte hizmetleri dinlemeye alarak saldırganların tuzağa düşmesini sağlar.

- Güvenlik Aracı Koleksiyonu: Sguil/Squert (eski UI), NetworkMiner, ve Threat Intel kaynaklarına (STIX/TAXII, MISP vb.) entegrasyon seçenekleri de bulunur. Güvenlik Onion, gerek kendi arayüzlerinde gerekse Elastic'in entegrasyonları üzerinden pek çok üçüncü taraf çözümden veri çekebilir.

Bu entegre araç seti sayesinde Security Onion, saldırı tespiti ve analiz için eksiksiz bir güvenlik ortamı sunar. Özetle platform, Suricata/Zeek'den gelen ağ verilerini, Elastic Agent'tan gelen uç nokta verilerini tek bir yere toplayarak kapsamlı bir güvenlik tabanı oluşturur. (Not: Yeni sürümlerde TheHive artık kullanılmamaktadır ve Wazuh desteği Elastic Agent tarafından büyük ölçüde ikame edilmiştir.)

Log Toplama ve Korelasyon Özellikleri

Security Onion, ağ sensörlerinden ve uç noktalardan gelen logları toplamak için Elastic Agent ve Logstash tabanlı gelişmiş bir pipeline kullanır. Ağ sensörleri (Suricata, Zeek) ve syslog kaynakları, Elastic Agent veya Winlogbeat aracılığıyla Logstash'a iletilir; Logstash bu verileri Redis kuyruklarında sıraya alır. Daha sonra birden fazla Logstash hattı kuyruğu okuyup Elasticsearch'e yazma işini gerçekleştirir. Örneğin Standalone kurulumda, Suricata ve Zeek logları ilk önce Logstash'a; oradan Redis'e, oradan yeniden Logstash üzerinden Elasticsearch'e akar. Windows Event Log ve Sysmon gibi uç nokta verileri de benzer şekilde Elastic Agent üzerinden toplanıp aynı akışa girer. Bu sayede tüm log verileri Elastic Common Schema (ECS) formatında depolanır ve farklı kaynaklar arasında tutarlı aramalar yapılabilir.

Tüm veriler Elasticsearch'te toplandığı için, analistler ağ ve uç nokta verileri üzerinde çapraz korelasyon yapabilir. Güvenlik Onion, Sigma ve YARA kuralları gibi genel tespit kurallarını destekler; bu kurallar birden fazla log akışında anormallik veya göstergeleri yakalayarak saldırıları ortaya çıkarabilir. Örneğin Kibana tabanlı SOC arayüzünde bir olay incelenirken, aynı anda ilgili IP adresi veya kullanıcı bilgileriyle tüm log kaynaklarında detaylı arama (hunt) yapılabilir. Bu, "alarmâ†'vaka yönetimiâ†'avcılık" iş akışının merkezini oluşturur. Ayrıca Community ID (CoA) gibi ağ akış belirleyicileri, farklı sensörlerden gelen bağlantıları ilişkilendirmede yardımcı olur. Böylece bir olayda alınan uyarı başka bir log kaynağıyla bağlantılandırılarak daha geniş olay zincirleri ortaya çıkarılabilir. Tüm bu işlevler, SOC dashboard'ları ve Detections arayüzü üzerinden kolayca yönetilebilir.

Tehdit Tespiti ve Olay Müdahale İmkanları

Security Onion, hem otomatik hem de analist müdahalesine uygun çok katmanlı tehdit tespiti yetenekleri sunar. Ağ tarafından Suricata ile imza tabanlı saldırılar (snort/Suricata kuralları) sürekli taranır ve kritik uyarılar üretilir. Zeek, protokole özgü anormallikler ve meta veriler sağlarken, Strelka dosya analizleriyle şüpheli içerikler YARA imzalarına karşı taranır.

Host tarafında Elastic Agent ve osquery kombinasyonu ile kötü amaçlı yazılımlar, imza eşleşmeleri, dosya bütünlüğü ihlalleri ve benzeri olaylar saptanır. Tehdit avcılığı (threat hunting) için güvenlik analistleri SOC arayüzündeki Hunt sekmesini kullanarak hedefli sorgular yapabilir (örneğin belirli bir IP'nin veya dosya hash'inin aranmaması gibi). Dedektif kurallar (Sigma, YARA, Snort/Suricata) SOC'un Detections sayfasından yönetilir; analistler yeni kurallar ekleyebilir veya mevcut kuralları özelleştirebilir.

Olay müdahale açısından, tüm bulgular Security Onion içinde vakalara (Cases) dönüştürülebilir. Eskiden TheHive entegrasyonu varken şimdi platformun kendi Cases arayüzü üzerinden vaka yönetimi yapılır. Bir uyarı tespit edildiğinde analist bu uyarıyı vakaya taşıyarak tüm ilişkilendirilen logları ve gözlemleri kaydedebilir. Örneğin bir şüpheli trafik görüldüğünde bu uyarı üzerinden Cases oluşturarak ilgili IP, dosya hash ve diğer IOC'leri belgeleyebilir. Daha sonra Hunt sekmesinde benzer olaylar taranır, gerektiğinde PCAP arayüzünden tam paketler incelenir ve CyberChef ile zararlı içerikler analiz edilir. Son adımda, osquery ile uç noktalarda canlı sorgular yapılarak (örn. belirli bir dosyanın bulunduğu makineler aranır) etkilenme düzeyi ölçülür. Tüm bu süreç, SOC arayüzüyle (Alertsâ†'Huntâ†'PCAPâ†'Cases) entegre bir şekilde yürütülür. ElastAlert desteği sayesinde kullanıcı tanımlı özel alarmlar da oluşturulabilir. Özetle, Security Onion hem ağ hem de host odaklı çoklu dedektörlerle kapsamlı tehdit tespiti yapar; vakaya dayalı iş akışları ile izleme, müdahale ve raporlamayı kolaylaştırır.

Kullanıcı Arayüzü ve Görselleştirme

Security Onion'un kullanıcı arayüzü Security Onion Console (SOC) adı altında Kibana tabanlı grafiksel panellerden oluşur. SOC içerisinde temel olarak şu sekmeler bulunur:

- Alerts: Suricata IDS'den gelen tüm uyarıların listelendiği panel. Uyarılar önem seviyesine göre etiketlenir (critical, high, low vb.) ve süre filtresiyle analiz edilebilir. Her alarm ayrıntısında kaynak IP/port, hedef, ülke bilgisi gibi meta veriler görülür.

- Dashboards: Ağ meta verilerinin (Zeek DNS, HTTP logları; Suricata olayları; Netflow vb.) özetlendiği görsel panolar içerir. Örneğin CPU/akış grafikleri, üst kaynak IP'ler veya popüler protokoller gibi göstergeler sunar. Böylece genel ağ durumu ve anormallikler görsel olarak takip edilir.

- Hunt: İnce ayarlı sorguların yapıldığı bölüm. Dashboard'lardaki veriler üzerinde örneğin tek bir IP, port veya kullanıcı filtresiyle derinlemesine arama yapmayı sağlar. Alert sekmesindeki bir uyarıyı buraya taşıyarak inceleyebilir, virus total araması gibi fonksiyonlar kullanabilirsiniz.

- Cases: Vaka yönetim arayüzüdür. Uyarılar veya Hunt'ta bulduklarınızı buraya eskale edip bir vakaya dönüştürebilir, vaka adım notları ekleyebilir ve analiz aşamalarını belgeleyebilirsiniz.

- PCAP: Captured paketlerin incelenebildiği bölüm. Wireshark benzeri filtrelerle şüpheli paketler derinlemesine analiz edilir.

- Detections: Suricata, Zeek, Sigma ve YARA kurallarının yönetildiği arayüz. Kuralların etkinlikleri izlenip düzenlenir.

- CyberChef: Veri dönüştürme ve analiz araçları sunan entegre bir sekmedir.

- Grid / Downloads / Admin: Dağıtık kurulumlarda node yönetimi, ajan güncellemesi ve kullanıcı yönetimi gibi idari panelleri içerir.

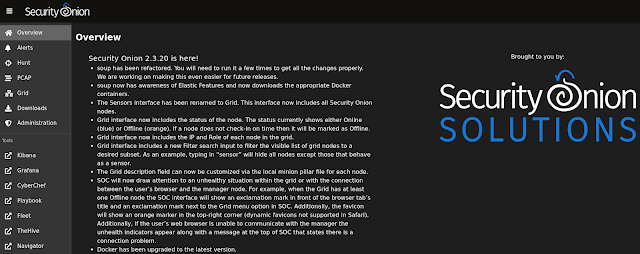

Bu arayüzlerin altında Kibana güçlü görselleştirme motoru olarak çalışır. Kibana sayesinde toplanan tüm ham log verisi grafiğe dökülüp grafik ve tablo bazlı raporlar oluşturulabilir. Analistler verilerin raw hallerini görüntüleyip detaylı arama (discover) yapabilir; aynı zamanda ilgi çekici bir IP veya hash'i kolayca takip edebilir. 2.x sürümlerinde sistem sağlığı izlemesi için sağlık metriklerini InfluxDB'ye kaydeder; eskiden kullanılan Grafana arayüzü kaldırılmıştır. Dolayısıyla performans ve sağlık verileri InfluxDB sorguları veya özel Kibana panolarıyla izlenir. Tüm bu görsel bileşenler, analistlerin saldırıları grafikler ve özet tablolar üzerinden hızlıca kavramasına imkân tanır.

Kurulum ve Konfigürasyon Seçenekleri

Security Onion kurulumu ISO üzerinden gerçekleştirilir. Kurulum sonrası so-setup komutuyla sistem konfigürasyonu yapılır. Kullanıcıya çeşitli dağıtım senaryoları sunan bir yükleme sihirbazı bulunur. Örneğin Eval modu tek bir ağ arayüzüyle hızla test ortamı oluştururken, Standalone modu tam özellikli bir tek sunucu kurulumudur. Standalone'da Logstashâ†'Redisâ†'Logstashâ†'Elasticsearch hattı çalışır. Distribütör modunda ise kurulum sırasında manager, search ve forward rollerini seçebilirsiniz. Böylece ölçeklenebilir bir grid oluşturulur. Manager node, Kibana ve Elasticsearch çalıştırırken; forward node'lar Suricata/Zeek sensörü olarak çalışır; search node'lar ise indeksleme ve sorgulama alt yapısını barındırır. Ayrıca Desktop modu kullanılarak grafik arayüzlü bir masaüstü ortamı kurulabilir.

Kurulumda ağ arayüzleri belirlenir (management, sniffing gibi) ve node rolü seçilir. SaltStack tabanlı yapılandırmayla (SO-setup) tüm bileşenlerin adresleme ve sertifikasyon ayarları yapılır. Yazılım güncellemeleri soup komutuyla (security onion upgrade playbook) gerçekleştirilir. AWS/Azure marketplace imajları da mevcuttur; bulut ortamlarında resmi AMI/VM imajları kullanarak hızlıca konuşlandırılabilir. Her kurulumdan sonra so-status komutu ile hizmetlerin durumu kontrol edilebilir. Dağıtık ortamlarda Grid paneli üzerinden tüm bileşenlerin durumu merkezi olarak takip edilir.

Günlük Operasyonel Kullanım Örnekleri ve Senaryolar

Security Onion günlük SOC operasyonlarında pek çok senaryoda kullanılır. Örnek kullanım akışı şu şekildedir: Analist öncelikle Alerts sekmesinde gelen Suricata uyarılarını gözden geçirir. Åüpheli bir IP, domaine veya saldırı imzası tespit edildiyse, bu alarmı Hunt sekmesine taşıyarak detaylı sorgu başlatır. Örneğin ilgili IP ile ilgili DNS kayıtlarını, bağlantı grafiklerini inceleyebilir. Ardından, PCAP sekmesinden o trafik akışının ham paketlerini analiz eder. Bulduğu zararlı olabilecek bir dosyayı CyberChef'e göndererek içeriğini çözer, hash analizleri yapar. Tüm bu bulgular Cases modülüne not edilir; olayın kapsamı ve adımları belgelenir. Gerekirse osquery ile ağdaki tüm makinelerde bu dosyanın varlığı kontrol edilir. Sonuçta vaka kapatılır veya gerektiğinde aksiyon planı oluşturulur.

Günlük kullanımda ayrıca dashboard panolarına bakılarak ağın genel durumu değerlendirilir. Örneğin günlük trafiğin top kaynakları, DNS istekleri, şüpheli URL'ler gibi metrikler gözden geçirilir. Yeni IDS kuralları Detections sayfasında yazılıp test edilir. Otomasyon için Threat Intel verileri veya mevcut açık istihbaratı (örn. CVE'ler, IOC listeleri) Elastic entegrasyonları ile içeri çekebilir, sürekli güncel tutabilirsiniz. Kurulum sonrası sistem loglarını da Kibana Discover'da inceleyerek anormal kullanıcı hareketleri veya başarısız giriş denemelerini gözetleyebilirsiniz. Kısacası, Security Onion ile sabah-kahvaltı rutininden saldırı analizi sonuna kadar tüm güvenlik operasyonları tek bir platformda yürütülür. Tipik bir tehdit avı senaryosunda alarm tespitinden vaka kapamaya kadar SOC aracı Waterfall iş akışı şu şekilde ilerler: Hunt â†' PCAP â†' CyberChef â†' Cases[29]. Bu entegre iş akışı sayesinde analistler birden fazla araç arasında geçiş yapmak zorunda kalmadan olayları hızlıca çözümleyebilir.

Avantajları ve Sınırlılıkları

Avantajlar: Security Onion'un en büyük avantajı ücretsiz ve açık kaynak olmasıdır. Ticari lisans ücreti olmadan güçlü güvenlik araçlarına erişim sağlar. İçerisinde Suricata, Zeek, Elasticsearch gibi "best-of-breed" bileşenleri barındırır. Kurulum sihirbazı ve Dokümantasyon'un zenginliği sayesinde dağıtımı görece kolaydır. Hem ağ hem uç nokta izleme imkânı tek bir platformda birleşmiştir. Çok geniş bir kullanıcı topluluğu ve canlı bir destek forumu vardır; aktif dokümantasyon güncellemeleri yapılır. Kullanıcılar tarafından geliştirilen kurallar ve panolar paylaşılabilmektedir. Hazır training ve sertifikasyon programları mevcuttur. Ayrıca modüler mimarisi sayesinde küçük-ofisden büyük kurumsal yapıya kadar ölçeklenebilir. Topluluktan gelen geri beslemeyle düzenli güncellemeler yayınlanır.

Sınırlılıklar: Ancak Security Onion da bazı kısıtlamalara sahiptir. Kaynak ihtiyaçları yüksektir; en az 16â€"24 GB RAM ve hızlı SSD disk önerilir. Yüklü bileşenler performans gerektirir. Kullanımı başlangıçta karmaşık gelebilir â€"çok sayıda araç ve arayüz bir arada olduğundan öğrenme eğrisi dik olabilir. Özellikle Elastic tabanlı bileşenlerin yönetimi (shard, heap, scaling vb.) deneyim gerektirir. Sürüm geçişleri bazen yapılandırma farkları doğurabilir (örneğin 2.4 sürümde yapılan büyük değişiklikler bazı kullanıcıları zorlamıştır). Ayrıca ticari destek ihtiyacı duyan kuruluşlar için resmi yardım sınırlı kalabilir (Security Onion Solutions pro destek sunar, ancak ücretsiz sürümde bağımlılık topluluğa kalır). Güvenlik Onion, Splunk veya kurumsal SIEM çözümleri kadar kapsamlı analitik işlevselliğe sahip değildir; örneğin gelişmiş korelasyon motorları, kayıt tutma yükümlülüğü yönetimi veya tam kurumsal raporlamalar sınırlı olabilir. TheHive gibi bazı eski entegre araçların kullanım dışı kalması (vaka yönetimi için dahili modul kısıtlamaları) da ek sorumluluk getirebilir.

Özetle, Security Onion yüksek yetenekli bir SIEM/NSM platformu sunarken, güçlü donanım ve tecrübeye ihtiyaç duyabilir. Çok büyük veya çok hassas ortamlarda ek çözümlerle (yedekleme, çoklu küme, yüksek erişilebilirlik) desteklenmelidir. Yine de avantajlarının çoğu, açık kaynak topluluğunun gücüyle telafi edilmektedir.

Benzer Sistemlerle Karşılaştırma

Security Onion, ELK tabanlı SIEM çözümleri, Splunk veya AlienVault OSSIM gibi sistemlerle karşılaştırıldığında belirgin farklar gösterir:

- ELK Stack (Elasticsearchâ€"Logstashâ€"Kibana): ELK, genel bir log toplayıcı ve analiz platformudur. Security Onion aslında ELK bileşenlerini içerir, ancak ön tanımlı olarak ağ sensörü verilerini işleme ve özel güvenlik arayüzleri sunar. Sıfırdan ELK kurulumunda sensör entegrasyonu, kural yönetimi vb. ayarlar manuel yapılmalıdır. Security Onion ise hazır konfigurasyon ve NSM odaklı taban sağlar. Yani SO, ELK'yı güvenlik için özelleştirilmiş bir dağıtım olarak düşünebilirsiniz.

- Splunk: Splunk Enterprise Security, çok güçlü özellikleri ve kullanıcı dostu arayüzü ile öne çıkar, ancak lisans maliyeti yüksektir. Splunk, büyük veri analizi için optimize edilmiştir ama özellikle ağ izleme bileşenleri Security Onion kadar bütünleşik değildir. Security Onion daha çok ağ trafiği ve açık kaynak IDS'leri (Suricata/Bro) etrafında tasarlanmışken, Splunk daha geniş log tipleriyle ve içgörüyle çalışır. Kullanıcı yorumlarına göre, Splunk daha zengin özellikli olsa da Security Onion "daha uygun maliyetli ve kolay dağıtılabilir" bir seçenek olarak görülmektedir.

- AlienVault OSSIM (USM): OSSIM, açık kaynak SIEM ve güvenlik istihbarat platformudur. İçinde Snort, OSSEC, Nmap, OTX gibi araçlar barındırır. Ancak OSSIM yıllar içinde güncellenme sıklığı azalmış ve kurulum karmaşıklığı ile eleştirilmiştir. Security Onion, daha modern bir mimari (Elasticsearch, konteyner vb.) ile daha iyi performans ve ölçeklendirme sağlar. Ayrıca geniş topluluk desteği ve düzenli güncellemeler avantajı vardır. OSSIM/USM'nin bazı entegre vulnerability tarayıcı ve UTM özellikleri SO'da direkt bulunmaz, ancak SO kendi bileşenleriyle benzer fonksiyonları yerine getirir.

- Wazuh : Wazuh daha çok uç nokta güvenliği ve SIEM için öne çıkar; host tabanlı tehditleri izler, uyumluluk raporları sunar. Security Onion ise "ağ odaklı" bir çözüm olarak konumlanır. Bir yorumda belirtildiği gibi, "Wazuh öncelikle uç nokta güvenlik ve SIEM sunarken, Security Onion daha çok ağ trafiği izleme ve saldırı tespiti üzerine kuruludur". Bu nedenle ihtiyaçlarınıza göre seçim değişir: Ağ temelli saldırılara odaklanıyorsanız SO, uç noktalar ve uyumluluk için Wazuh tercih edilebilir.

Eğitim, Dökümantasyon ve Topluluk Desteği

Security Onion öğrenimi ve uygulaması için kapsamlı kaynaklar mevcuttur. Resmi dokümantasyon sitesi (docs.securityonion.net) tüm özellikleri, kurulum adımlarını ve kullanım kılavuzlarını içerir. GitHub üzerindeki README ve wiki sayfaları da temel bilgileri sağlar. Düzenli olarak güncellenen resmi blog (blog.securityonion.net) sürüm duyuruları, vaka örnekleri ve ipuçları sunar.

Eğitim açısından Security Onion Solutions, çeşitli kurslar düzenler. Başlangıç seviyesinde Security Onion Essentials ücretsiz bir on-demand kurs olarak mevcuttur. İleri seviye Production, Threat Hunting vb. kurslar hem online on-demand hem de yüz yüze formatlarda verilir. Her kurs gerçek dünya örnekleri ve lab çalışmaları içerir. Ayrıca Security Onion Solutions tarafından verilen sertifika programı (SOCP) ile profesyonel seviye uzmanlık belgesi alınabilir. Çevrimiçi platformlarda da temel Security Onion eğitimleri bulunur (ör. Cybrary platformunda kurslar).

Topluluk desteği güçlüdür. Resmi forum (https://securityonion.net/discuss) üzerinden sorunlar paylaşılır ve çözülür; ekip de aktif olarak katılır. GitHub Discussions sayfası ve Slack kanalı gibi mecralar da kullanılmaktadır. Dokümantasyonda belirtildiği üzere "sorunlarınızı forumda (securityonion.net/discuss) paylaşabilirsiniz". Geniş bir kullanıcı tabanı ve GitHub üzerinde etkin bir açık kaynak topluluğu sayesinde yeni başlayanlar için bolca örnek soru-cevap ve rehber bulunmaktadır. Sonuç olarak, Security Onion'un sağlam eğitim materyalleri, güncel belgeleri ve canlı topluluk desteği sayesinde kullanımı ve öğrenimi kolaylaştırılır.