Windows Persistence ve XDR Analizi

Windows Persistence ve XDR Analizi

Windows Kalýcýlýk Saðlama(Persistence) Metotlarý

Windows'ta kalýcýlýk saðlama (persistence) yöntemleri, bir sistemin yeniden baþlatýlmasý veya kullanýcý oturumunun kapatýlmasý durumunda bile zararlý yazýlýmlarýn veya yetkisiz eriþimlerin devam etmesini saðlamak için kullanýlýr.

1- Kullanýcý Manipülasyonu (Users)

Saldýrganlar tarafýndan kalýcýlýðý sürdürmek için yaygýn olarak kullanýlan bir yöntem de kullanýcý yaratmaktýr. Aslýnda bunun yapýlmasýnýn tek nedeni kalýcýlýðý saðlamak deðildir. Saldýrgan(lar)ýn "Administrator" hesabýnýn kontrolünü ele geçirdiklerinde yeni kullanýcýlar oluþturduklarýný gözlemliyoruz. Çünkü bu önemli bir kullanýcýdýr ve faaliyetleri düzenli olarak takip edilebilir. Bu nedenle, çok dikkat çekmeyecek yeni bir kullanýcý yaratýyorlar ve mümkünse bu kullanýcýnýn ayrýcalýklarýný artýrýyorlar.

Oluþturulan kullanýcýlar genellikle "support", "sysadmin", "admin" gibi anahtar kelimeler içerir. Çoðu þirkette bu gibi isimlere sahip kullanýcýlar fazla dikkat çekmeyecektir.

Bilgisayarda var olan hesaplarý görüntülemek için "net users" komutunu kullanabiliriz.

net user

Bir olay müdahale prosedürü sýrasýnda, hýzlý bir þekilde deðerlendirmemiz gereken 2 þey vardýr. Åu anda sistemde olmamasý gereken bir kullanýcý var mý? Saldýrý sýrasýnda bir kullanýcý oluþturuldu ve daha sonra silindi mi?

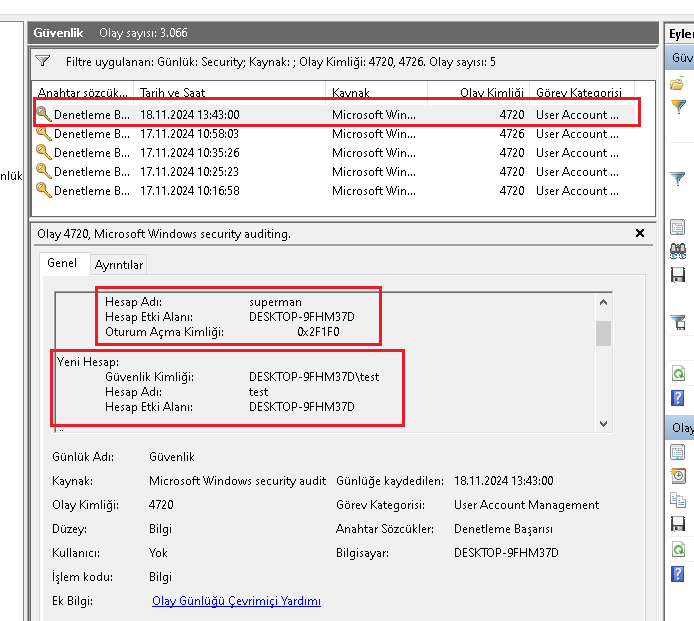

Oluþturulan ve silinen kullanýcýlarý görmek için EventViewer üzerinde araþtýrabiliriz.

- Kullanýcý Oluþturma:

- Event ID 4720: Yeni bir kullanýcý hesabý oluþturulduðunda bu olay kaydedilir.

- Kullanýcý Silme:

- Event ID 4726: Bir kullanýcý hesabý silindiðinde bu olay kaydedilir.

Event Viewer Filtereleme

Olay Görüntüleyecisinde yer alan kayýtlarda oluþturulan kullanýcýyý, zamanýný ve hangi kullanýcý üzerinden oluþturulduðunu görebiliriz.

EventViewer log inceleme

2- Zamanlanmýþ Görevler (Scheduled Task)

En çok kullanýlan kalýcýlýk yöntemlerinden biri zamanlanmýþ görevler oluþturmaktýr. Virüslerden fidye yazýlýmlarýna kadar çoðu zararlý þey, kalýcýlýðý korumak için zamanlanmýþ görevler kullanýr. Saldýrgan, zamanlanmýþ görevler kullanarak zararlý dosyanýn düzenli aralýklarla çalýþmasýný saðlar. Sistemde aktif olarak çalýþan þüpheli zamanlanmýþ görevleri tespit etmenin çeþitli yollarý vardýr. Öncelikle bir sysinternals aracý olan "Autoruns" kullanýlarak bunun nasýl yapýldýðýný gösterelim. Autoruns: Ýndir.

Autoruns aracý ile analiz

Autorun aracý ile scheduled tasks bölümüne baktýðýmýzda OneDrive servisinin zamanlanmýþ görevlerini görebiliriz. Tabi bu servis microsoft imzalý ve doðrulanmýþ olduðu için güvenli ve yasaldýr.

3- Kayýt Defteri Çalýþtýrma Anahtarlarý(Registry Run Keys)

Registry run keyleri, Windows iþletim sisteminde, belirli programlarýn veya komutlarýn otomatik olarak baþlatýlmasýný saðlamak için kullanýlan yerlerdir. Bu anahtarlar, sistem açýldýðýnda veya bir kullanýcý oturum açtýðýnda devreye girer. Zararlý yazýlýmlar, bu anahtarlarý kullanarak sistemde kalýcýlýk (persistence) saðlamaya çalýþýr, yani sistem yeniden baþlatýldýðýnda veya kullanýcý oturum açtýðýnda kendilerini yeniden baþlatabilirler.

Registry keyleri regedit aracý ile düzenlenebilir.

registry editor

Aþaðýdaki çalýþtýrma anahtarlarý Windows sistemlerinde varsayýlan olarak oluþturulur:

â HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

â HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

â HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

â HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

Baþlangýç klasörü öðelerini kalýcýlýk için ayarlamak üzere aþaðýdaki Kayýt Defteri anahtarlarý kullanýlabilir:

â HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\UserShellFolders

â HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\ShellFolders

â HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellFolders

â HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\UserShellFolders

Aþaðýdaki Kayýt Defteri anahtarlarý, önyükleme sýrasýnda hizmetlerin otomatik olarak baþlatýlmasýný kontrol edebilir:

â HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunServices Once

â HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices Once

â HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunServices

â HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

Baþlangýç programlarýný belirtmek için ilke ayarlarýný kullanmak, iki Kayýt Defteri anahtarýndan birinde karþýlýk gelen deðerleri oluþturur:

â HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

â HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Bu anahtarlar ile boot zamanýnda veya logon zamanýnda programlar baþlatýabilir. Autoruns aracý ile baþlatýlan programlaarý görebiliriz.

Autoruns Logon Keys

Autoruns Boot Keys

4-Baþlangýç Klasörü(Startup Folder)

Baþlangýç dosyasýna eklenen dosyalarý görüntülemek için aþaðýdaki indekslerin iþaretlenmesi gerekmektedir.

- C:\Users[Username]\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

- C:\Programshell:startupData\Microsoft\Windows\Start Menu\Programs\StartUp

Windowsta win+R tuþlarý ile açýlan çalýþtýr penceresi ile baþlandýç klasörüne eriþebiliriz.

shell:startup

startup folder

Çalýþtýr aracý ile açtýðýmýz baþlangýç klasöründe zararlýnýn býrakmýþ olduðu dosyalarý görebiliriz.

Baþlangýç Klasörü

5- Hizmetler(Services)

Saldýrganlar, zararlý komutlar çalýþtýrmak için yeni bir hizmet oluþturabilir veya mevcut bir hizmeti deðiþtirebilir. Oluþturduklarý veya deðiþtirdikleri hizmetin tespit edilmesini zorlaþtýrmak için "Chrome Update" gibi yasal kod adlarý kullanabilirler.

Olay Günlüklerinden yeni oluþturulmuþ bir hizmeti tespit etmek için 4697:Sisteme bir hizmet yüklendi ID'li log kullanýlabilir.

Kalýcýlýðýn yaný sýra hack faaliyetlerini kolaylýkla yürütebilmek için güvenlik önlemleri için çalýþtýrýlan "Windows Defender", "Firewall" vb. servisleri sürekli durdururlar.

Bu nedenlerle bir Windows cihazý analiz edilirken hangi servislerin oluþturulduðu/deðiþtirildiði ve hangi sistemlerin durdurulduðu incelenmelidir.

Bu incelemede yine autoruns aracý ve olay görüntületyicisi kullanýlabilir.

Not: Test makinem ransomware bulaþmasý sonucu çöktüðü için bu bölümün resimlerini alamadým, tekrar kurmayla da uðraþmak istemedim :)

6-BITS Jobs

BITS (Background Intelligent Transfer Service), Windows iþletim sisteminin bir bileþenidir ve genellikle güncellemeleri ve dosya aktarýmý iþlemlerini gerçekleþtirmek için kullanýlýr.Ancak, kötü niyetli kullanýcýlar BITS'yi kötü amaçlý yazýlýmlar için kullanabilir.

BITS Jobs ile malware persistence þu þekilde gerçekleþebilir:

- Dosya Ýndirme ve Yürütme: Kötü niyetli bir uygulama BITS job oluþturarak bir dosyayý indirebilir ve bu dosyayý yürütebilir. Bu, uygulamanýn uzun süre çalýþmasýný saðlar ve sistem yeniden baþlatýldýðýnda bile etkili olabilir.

- Gizlilik ve Güvenlik Bypass: BITS jobs, genellikle güvenlik duvarlarý tarafýndan izin verilir ve kötü amaçlý iþlemler için ideal bir yöntem olabilir. Bu, kötü niyetli uygulamalarýn tespiti ve engellenmesini zorlaþtýrýr.

- Komut Çalýþtýrma: BITS jobs, belirli bir komutu yürütmek için kullanýlabilir. Bu komut, BITS job tamamlandýðýnda veya hata oluþtuðunda çalýþtýrýlabilir.

Örnek olarak, kötü niyetli bir uygulama BITSAdmin aracýlýðýyla bir job oluþturabilir ve bu job, belirli bir dosyayý indirip çalýþtýracak þekilde ayarlanabilir.

Bu yazýmda zararlý yazýlýmlarýn bilgisayarlarda kalýcýlýk saðlama yöntemlerine deðindim. Daha fazlasý için mitre attack enterprise matrisinin persistence taktiðini inceleyebilirsiniz. Bknz: https://attack.mitre.org/tactics/TA0003/

SOC Analistleri Ýçin Kalýcýlýk Saðlama Kapsamlý XDR Analiz Kýlavuzu

Siber güvenlik operasyonlarýnda, kalýcýlýk (persistence) bir saldýrganýn sistemde kalýcý bir ayak izi býrakmasýný saðlayan en kritik aþamalardan biridir. Bu, saldýrýnýn ilk eriþim vektöründen (örneðin, bir oltalama e-postasý veya bir açýk istismarý) sonraki uzun vadeli hedeflerine ulaþmasýný mümkün kýlar. Geleneksel antivirüs (AV) çözümlerinin veya sistemin yeniden baþlatýlmasýnýn ötesinde, saldýrganlarýn sisteme sürekli eriþimini garanti altýna alýr. Kalýcýlýk, tehdit aktörlerine bir dizi avantaj saðlar: Komuta ve Kontrol (C2) sunucularýyla iletiþim kurmak için bir arka kapý oluþturma, geleneksel güvenlik kontrollerini atlatma ve að içinde ayrýcalýk yükseltme ve yatay hareketliliði kolaylaþtýrma imkaný. Bu aþama, bir siber saldýrýnýn kýsa süreli bir olaydan uzun soluklu bir sýzma operasyonuna dönüþmesinde belirleyici rol oynar.

Bu rapor, MITRE ATT&CK bilgi tabanýndaki belirli taktik ve tekniklere odaklanarak, bir SOC analistinin karþýlaþabileceði Windows registry tabanlý kalýcýlýk mekanizmalarýný derinlemesine incelemektedir. Özellikle T1547: Boot or Logon Autostart Execution ve T1112: Modify Registry gibi yaygýn teknikler ele alýnacak ve bu tekniklerin nasýl tespit edileceði detaylandýrýlacaktýr.

Bölüm 1: Windows Registry Üzerinden Kalýcýlýk Mekanizmalarý

1.1. Otomatik Baþlatma (Autostart) Registry Anahtarlarý: Temel Mekanizmalar

Windows, kullanýcý oturumu veya sistem baþlatma sýrasýnda belirli programlarý otomatik olarak çalýþtýrmak için registry anahtarlarýný kullanýr. Saldýrganlar, bu meþru iþlevi kendi zararlý yazýlýmlarýný sistemde kalýcý kýlmak için istismar ederler. Bu anahtarlara yapýlan eklemeler, zararlý yazýlýmýn sistem her baþladýðýnda veya bir kullanýcý oturum açtýðýnda yeniden çalýþtýrýlmasýný saðlar.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run: Bu anahtar, yalnýzca mevcut kullanýcý oturum açtýðýnda otomatik olarak çalýþan programlarý içerir.RunOnceanahtarý ise programýn yalnýzca bir kez çalýþtýrýlmasýný saðlar ve yeniden baþlatmadan sonra otomatik olarak silinir.HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run: Bu anahtar, bir kullanýcýdan baðýmsýz olarak, sistemdeki tüm kullanýcýlar için otomatik çalýþan programlarý barýndýrýr. Bu anahtara deðiþiklik yapmak genellikleSYSTEMveyaAdministratorayrýcalýklarý gerektirir, bu da saldýrganýn sisteme daha derin bir eriþim saðladýðýnýn bir göstergesi olabilir.

MITRE ATT&CK verilerine göre, Registry Run Keys / Startup Folder (T1547.001) tekniði, bilinen 54 tehdit grubunun en sýk kullandýðý kalýcýlýk yöntemidir. Bu tekniðin bu kadar yaygýn kullanýlmasýnýn ana nedenlerinden biri, Windows'un meþru bir özelliði olmasý ve bu nedenle geleneksel güvenlik çözümleri tarafýndan kolayca gözden kaçýrýlabilmesidir. Bu durum, bir SOC analisti için tehdit avcýlýðýna baþlarken ilk kontrol edilmesi gereken yerin bu anahtarlar olduðunu açýkça ortaya koymaktadýr. Zira saldýrganlarýn bu anahtarlarý kullanmasý, yüksek baþarý oraný ve düþük algýlama riski arayýþlarýnýn bir sonucudur. Bu nedenle, kalýcýlýk odaklý tespit kurallarýnýn önceliklendirilmesi, bu alandaki anormalliklere odaklanmalýdýr.

1.2. Diðer Kritik Kalýcýlýk Anahtarlarý ve Yollarý

Kalýcýlýk sadece temel Run anahtarlarýyla sýnýrlý deðildir. Saldýrganlar, tespit edilme riskini azaltmak için daha az bilinen veya sisteme özgü anahtarlarý da hedef alabilir.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit: Bu anahtar, kullanýcý oturum açma iþlemi baþlamadan önce çalýþtýrýlan programý referans alýr. Saldýrganlar, sisteme giriþ sýrasýnda meþruuserinit.exedosyasýndan önce veya onun yerine kendi arka kapýlarýný çalýþtýrmak için bu anahtarý manipüle edebilirler.HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\User Shell Folders: Bu anahtarlar, kullanýcýya özgü Windows kabuk klasörlerinin (örneðin, "Baþlangýç" klasörü) konumunu belirler. Saldýrganlar, bu anahtarlarý deðiþtirerek zararlý bir yürütülebilir dosyanýn veya betiðin "Baþlangýç" klasöründe çalýþmasýný saðlayabilir.HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run: Grup Ýlkesi (Group Policy) ayarlarý aracýlýðýyla otomatik baþlatma programlarý belirlemek için bu anahtar kullanýlýr. Saldýrganlar, bu anahtarlarý istismar ederek kalýcýlýk elde edebilirler.HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Svchost: Daha ileri düzey tehdit aktörleri, daha az bilinen sistem anahtarlarýný da hedef alabilir. Örneðin, APT41, Cobalt Strike kalýcýlýðý için bu anahtarý modifiye etmiþtir. Bu, saldýrganlarýn standart Run anahtarlarýnýn ötesinde yaratýcý yollar aradýðýný gösterir.

1.3. Gerçek Dünya Örnekleri: Saldýrgan Gruplarý ve Zararlý Yazýlýmlarýn Kullanýmý

MITRE ATT&CK verileri, farklý tehdit gruplarýnýn ve zararlý yazýlýmlarýn bu teknikleri nasýl kullandýðýna dair somut örnekler sunmaktadýr.

- Emotet Trojan: Emotet, kalýcýlýk saðlamak için

%AppData%yoluna býraktýðý zararlý DLL dosyasýna iþaret eden birRunanahtarý ekler. Bu sayede her kullanýcý oturumu açýldýðýnda otomatik olarak çalýþýr. - APT28 (Fancy Bear): Bu geliþmiþ kalýcýlýk tekniði,

Userinitanahtarýný manipüle ederek meþru iþlemler baþlamadan önce bir arka kapý yüklemesini saðlar. Bu durum, daha temel saldýrýlarýn ötesinde, sistem açýlýþ zincirinin kritik bir noktasýný hedefleyen sofistike bir yaklaþýmý gösterir. - APT41: APT41'in

Svchostanahtarýný kullanmasý, saldýrganlarýn Windows'un iç iþleyiþine derinlemesine hakim olduðunu ve standart güvenlik denetimlerinin ötesine geçebildiðini kanýtlamaktadýr.

Aþaðýdaki tablo, bir SOC analisti için hýzlý bir baþvuru kýlavuzu niteliðindedir ve en sýk karþýlaþýlan registry kalýcýlýk anahtarlarýný, bunlarýn etkilerini ve ilgili tehdit örneklerini özetlemektedir.

Bölüm 2: Olay Kayýtlarý (Event Logs) Üzerinden Tespit ve Analiz

2.1. Windows Güvenlik Olay Günlükleri (Windows Security Event Logs)

Sistemdeki registry deðiþikliklerini izlemek için en temel kaynaklardan biri Windows'un yerel olay günlükleridir. Olay Kimliði (Event ID) 4657, bir registry deðerinin deðiþtirildiðini, oluþturulduðunu veya silindiðini kaydeder. Bu olayýn analizi, bir saldýrýnýn ayak izlerini ortaya çýkarmada kilit rol oynar. Ancak bu olay kimliðinin kaydedilebilmesi için ilgili registry anahtarlarý üzerinde denetim (auditing) politikasýnýn önceden etkinleþtirilmesi gerektiði unutulmamalýdýr.

Olay Kimliði 4657, bir analistin incelemesi gereken dört ana veri alanýný içerir :

Subject(Konu): Bu alan, deðiþikliði yapan kullanýcý hesabýna ait bilgileri (Security ID,Account Name,Logon ID) saðlar. Sistemin normalde bu tür bir deðiþikliði yapmamasý gereken bir kullanýcý hesabýnýn (Guestveya normal bir kullanýcý) bu eylemi gerçekleþtirmesi þüpheli bir durumdur.Object(Nesne): Deðiþikliðin yapýldýðý tam konumu (Object Name- anahtar yolu) ve deðerin adýný (Object Value Name) gösterir. Bu alanlardaRun,RunOncegibi bilinen kalýcýlýk anahtarlarýnýn aranmasý kritiktir.Process Information(Süreç Bilgisi): Deðiþikliði gerçekleþtiren yürütülebilir dosyanýn adý ve ID'si (Process Name,Process ID) bu alanda yer alýr.powershell.exe,cmd.exe,reg.exegibi sistem yöneticisi araçlarýnýn bu anahtarlarda deðiþiklik yapmasý dikkatle incelenmelidir, çünkü bunlar kötü niyetli betikler tarafýndan sýkça kullanýlýr.Change Information(Deðiþiklik Bilgisi):New ValueveOld Valuealanlarý, deðiþikliðin içeriðini, yani çalýþtýrýlacak dosya yolunu veya komut satýrý argümanlarýný gösterir. Bu alandaC:\Users\Public\,C:\ProgramData\gibi alýþýlmadýk veya genel olarak yazýlabilir dizinlere iþaret eden dosya yollarýnýn bulunmasý, kuvvetli bir tehdit göstergesidir.

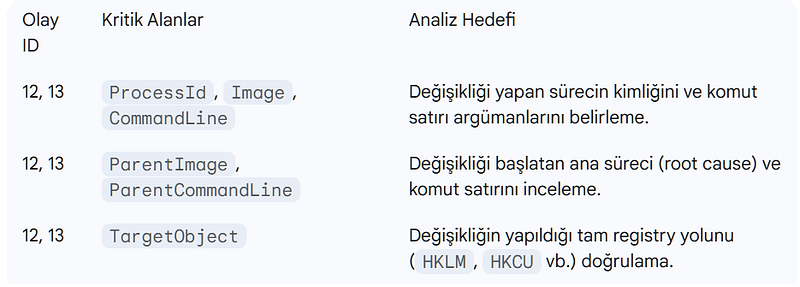

2.2. Sysmon Olay Günlükleri (Sysmon Event Logs)

Sysmon (System Monitor), Windows Event Log'larýna kýyasla çok daha zengin ve detaylý telemetri verisi sunan bir araçtýr. Sysmon, özellikle registry deðiþikliklerini izlemek için iki önemli olay kimliði saðlar. Bu olaylar, Windows'un yerel loglarýnýn ötesinde, olayýn kök nedenini anlamaya yardýmcý olan ek baðlamsal bilgiler içerir.

Event ID 12(RegistryEvent - Object create and delete): Bu olay, registry anahtarlarýnýn ve deðerlerinin oluþturulmasýný veya silinmesini izler. Bir saldýrganýn, kalýcýlýk saðlamak için yeni birRunanahtarý oluþturmasý bu olayla tespit edilebilir.Event ID 13(RegistryEvent - Value Set): Bu olay, mevcut registry deðerlerinin içeriðindeki deðiþiklikleri kaydeder. Bir saldýrganýn, daha önce var olan birRunanahtarýnýn deðerini deðiþtirmesi bu olayla tespit edilebilir.

Bu Sysmon olaylarý, bir analist için ParentImage ve ParentCommandLine gibi kritik alanlar içerir. Bu alanlar, deðiþikliði yapan ana sürecin ne olduðunu ve nasýl baþlatýldýðýný gösterir. Bu, saldýrýnýn kaynaðýna doðru iz sürmek ve saldýrý zincirini yeniden oluþturmak için hayati önem taþýr. Örneðin, bir PowerShell betiðinin bir registry deðiþikliðine neden olduðu tespit edildiðinde, ParentImage alaný bu betiðin hangi ana süreç (explorer.exe gibi) tarafýndan baþlatýldýðýný gösterebilir.

Bölüm 3: EDR/XDR Çözümleriyle Derinlemesine Analiz ve Tehdit Avcýlýðý

3.1. EDR'nin Registry Kalýcýlýðý Tespitindeki Rolü

EDR (Endpoint Detection and Response) çözümleri, uç noktalardaki (sunucular, masaüstü bilgisayarlar) faaliyetleri sürekli olarak izleyerek ve kaydederek registry, dosya sistemi, süreç ve að baðlantýlarý gibi kaynaklardan zengin telemetri verileri toplar. EDR platformlarý, bu veriler üzerinde davranýþsal analiz, makine öðrenimi ve kural tabanlý tespit motorlarý çalýþtýrarak potansiyel tehditleri belirler. Örneðin, alýþýlmadýk bir konumdan çalýþan bir yürütülebilir dosyanýn kritik bir registry anahtarýný deðiþtirmeye çalýþmasý, bir EDR çözümü için yüksek öncelikli bir alarm tetikleyebilir.

3.2. XDR ile Kapsamlý Analiz ve Korelasyon

XDR (Extended Detection and Response), EDR'nin yeteneklerini daha geniþ bir veri yelpazesiyle (að trafiði, e-posta, bulut, kimlik bilgileri) birleþtirerek çok daha kapsamlý bir görünürlük saðlar. Bir saldýrý, asla tek bir eylemden ibaret deðildir; bir dizi baðlantýlý olayýn birleþiminden oluþur. Bu, bir saldýrý zincirinin (kill chain) parçasý olan olaylarý ayrý ayrý ele almak yerine, bunlarý bir bütün olarak deðerlendirmenin gerekliliðini ortaya koyar.

Bir XDR platformu, bir registry deðiþikliðini diðer olaylarla iliþkilendirerek saldýrýnýn tam hikayesini ortaya çýkarabilir. Olaylarý tek baþýna deðerlendirmek yerine, bir EDR/XDR çözümünün tüm bu verileri korelasyon kurallarý aracýlýðýyla birleþtirmesi, saldýrýnýn bütününü anlamak için temel bir adýmdýr. Bu baðlantýsal analizin akýþý þu þekilde iþler:

- Ýlk Eriþim Vektörü: Bir saldýrý, genellikle bir oltalama e-postasý veya zararlý bir web sitesinden dosya indirme ile baþlar. XDR, e-posta veya að telemetrisi üzerinden bu ilk adýmý tespit edebilir.

- Dosya Oluþturma: Zararlý dosya (

.exeveya betik) geçici bir dizine (C:\Users\Public\gibi) býrakýlýr. EDR, Sysmon Event ID 11 gibi loglarla bu dosya oluþturma olayýný kaydeder. - Kalýcýlýk Saðlama: Bu zararlý süreç, kalýcýlýk saðlamak için bir

Runanahtarýný deðiþtirir veya yeni bir anahtar ekler. EDR, Sysmon Event ID 12/13 veya Windows Event ID 4657 ile bu registry deðiþikliðini tespit eder. - Komuta ve Kontrol (C2) Ýletiþimi: Kalýcýlýk saðlandýktan sonra, zararlý süreç bir C2 sunucusuyla iletiþim kurar. EDR/XDR, bu anormal að trafiðini (örneðin, bilinmeyen bir IP adresine veya alýþýlmadýk bir porta baðlantý) Sysmon Event ID 3 veya diðer að telemetri loglarýyla belirler.

Bu korelasyon zinciri, tek bir registry deðiþikliði alarmýný, bir siber saldýrýnýn tüm adýmlarýný içeren yüksek güvenilirlikte bir olaya dönüþtürür.

3.3. Registry Deðiþikliklerini Diðer IOC'lerle Korelasyonu

Bir registry deðiþikliðinin gerçek bir tehdit mi yoksa meþru bir iþlem mi olduðunu ayýrt etmek için diðer göstergelerle korelasyon hayati önem taþýr.

- Að Baðlantýlarýyla Korelasyon: Åüpheli bir registry deðiþikliði yapan sürecin, anormal að trafiði oluþturup oluþturmadýðý kontrol edilmelidir. Bilinmeyen IP adreslerine veya alýþýlmadýk portlara giden trafik, C2 kanallarýnýn veya veri sýzdýrma giriþimlerinin bir iþareti olabilir.

- Dosya ve Süreç Olaylarýyla Korelasyon:

Registry modificationalarmý tetiklendiðinde, eþ zamanlýProcess creation(Sysmon Event ID 1) veFile creation(Sysmon Event ID 11) olaylarý incelenmelidir. Bu, zararlý dosyanýn sisteme ilk nasýl girdiðini (örneðin, bir PowerShell betiði tarafýndan býrakýlmýþ olabilir) ve hangi ana sürecin bu deðiþikliði yaptýðýný anlamaya yardýmcý olur.

Birçok meþru yazýlým (örneðin, güncellemeler, antivirüsler) da Run anahtarlarýný deðiþtirebilir, bu da yanlýþ pozitiflere neden olur. Ancak, bir EDR/XDR platformunda, bir sürecin Run anahtarýný deðiþtirmesi tek baþýna þüpheli olmayabilir. Bu olay, ayný sürecin C:\Users\Public\ gibi þüpheli bir dizine yeni bir dosya býrakmasý ve ardýndan bilinen kötü amaçlý bir IP adresine að baðlantýsý kurmasý ile birleþtiðinde, bu olaylar bir saldýrýnýn göstergesi olarak yüksek güvenilirlikte bir alarm oluþturur. Bu çoklu olay korelasyonu, yanlýþ pozitifleri azaltmanýn ve gerçek tehditleri ortaya çýkarmanýn anahtarýdýr.

Bölüm 4: Sýnýrlamalar, Dikkat Edilmesi Gerekenler ve Ýleri Düzey Teknikler

4.1. Yanlýþ Pozitifleri Yönetme: Legitim Süreçleri Ayýrt Etme

Bir SOC analistinin karþýlaþabileceði en büyük zorluklardan biri, meþru registry deðiþikliklerini kötü niyetli olanlardan ayýrt etmektir. Birçok meþru yazýlým (örneðin, güncellemeler, antivirüsler, yönetici betikleri) otomatik baþlangýç anahtarlarýný kullanýr. Bu durumu yönetmek için analistler, meþru süreçlerin davranýþsal özelliklerini anlamalý ve tespit kurallarýnda istisnalar tanýmlamalýdýr. Meþru yazýlýmlar genellikle C:\Program Files\ gibi standart sistem dizinlerinden çalýþýr ve belirli dosya adlarýna sahiptir. Bu yollara istisnalar eklemek, gürültüyü önemli ölçüde azaltabilir.

Proaktif bir yaklaþýmla, Get-PSAutorun gibi araçlar kullanýlarak sistemdeki otomatik baþlangýç girdilerinin bir temel hattý (baseline) oluþturulabilir. Bu temel hat, periyodik olarak alýnan yeni taramalarla karþýlaþtýrýlarak, sisteme yeni eklenen veya deðiþtirilen girdiler hýzla tespit edilebilir.

4.2. Saldýrganlarýn Gizlenme Taktikleri

Saldýrganlar, tespit edilmekten kaçýnmak için çeþitli gizlenme taktikleri kullanýr. Bir SOC analistinin bu teknikleri bilmesi, manuel kontrollerde gözden kaçabilecek tehditleri belirlemesi açýsýndan önemlidir.

NullKarakterlerle Gizlenmiþ Anahtarlar: Saldýrganlar, registry anahtarý adlarýnýn baþýna birnullkarakter (\x00) ekleyerek bazý standart Windows araçlarý (Reg.exe,Regedit) tarafýndan bu anahtarlarýn görüntülenmesini engelleyebilir. Bu durum, analistin yalnýzca Windows'un yerel araçlarýna güvenmek yerine, Sysmon veya geliþmiþ EDR çözümleri gibi derinlemesine telemetri saðlayan araçlara güvenmesi gerektiðini gösterir.- Sahte Dosya Yollarý ve Süreç Adlarý: Zararlý yazýlýmlar, kendilerini meþru sistem dosyalarý gibi gösterebilirler. Örneðin, bir zararlý dosya

C:\Windows\System32\gibi bir sistem dizinine yerleþtirilebilir veyaWindowsUpdategibi meþru bir süreç adý kullanýlabilir.

4.3. Registry Ötesi Kalýcýlýk Tekniklerine Kýsa Bir Bakýþ

Bir SOC analistinin bakýþ açýsý, yalnýzca registry'ye odaklanmakla sýnýrlý kalmamalýdýr. Bir kalýcýlýk avcýlýðý görevinde, bir tehdit aktörünün birden fazla yöntem kullanabileceði göz önünde bulundurulmalýdýr.

- Zamanlanmýþ Görevler (Scheduled Tasks): Saldýrganlar,

schtasks.exekomutu veya Task Scheduler GUI'si aracýlýðýyla, periyodik olarak veya bir oturum açma gibi belirli olaylara baðlý olarak çalýþan zararlý görevler oluþturabilirler. Bu görevler, bir kez kurþulup uzun süre tespit edilmeden kalabilir. - WMI Olay Abonelikleri (WMI Event Subscriptions): WMI (Windows Management Instrumentation), bir olayýn (örneðin, sistemin açýlmasý veya bir kullanýcýnýn oturum açmasý) ardýndan kod çalýþtýrmak için kullanýlabilen güçlü bir sistem yönetim aracýdýr. Saldýrganlar, WMI olay filtreleri, tüketicileri (consumers) ve baðlayýcýlarý (bindings) oluþturarak sistemde kalýcý bir konum elde edebilirler.

- Windows Hizmetleri: Saldýrganlar,

sc createkomutuyla yeni bir hizmet oluþturabilir veya mevcut bir hizmeti ele geçirerek zararlý kodlarýnýSYSTEMayrýcalýklarýyla çalýþtýrabilirler.

Sonuç ve Öneriler

Bir SOC analisti için, Windows registry kalýcýlýk mekanizmalarýný anlamak ve tespit etmek, bir saldýrý zincirini kýrmanýn ve bir sýzmanýn uzun vadeli etkilerini sýnýrlamanýn temelidir. Bu raporun bulgularý, kalýcýlýk avcýlýðýnýn sadece teknik bilgiye deðil, ayný zamanda olgusal korelasyon ve tehdit aktörlerinin davranýþsal kalýplarýný anlamaya dayandýðýný göstermektedir.

SOC Analistleri Ýçin Anahtar Çýkarýmlar:

- En yaygýn

Runanahtarlarýna odaklanýn, ancak daha az bilinen anahtarlarý (örneðin,WinlogonveSvchost) da göz ardý etmeyin. Saldýrganlar, meþru sistem iþlevlerini gizlenmek için kullanabilirler. - Yalnýzca Windows Event Log'larýna güvenmeyin; Sysmon gibi zengin telemetri saðlayan araçlarý kullanýn. Sysmon, deðiþikliði yapan ana süreci ve komut satýrý argümanlarýný belirleme konusunda benzersiz bir yetenek sunar.

- Yalnýzca bir log kaydýna odaklanmayýn. EDR/XDR'ýn korelasyon yeteneklerini kullanarak, bir registry deðiþikliðini bir saldýrý zincirinin parçasý olarak görün (registry deðiþikliði -> süreç oluþturma -> að baðlantýsý).

- Saldýrganlarýn gizlenme taktiklerine karþý uyanýk olun.

Nullkarakterlerle gizlenmiþ anahtarlar ve sahte süreç adlarý gibi teknikler, standart araçlarla gözden kaçabilir. - Tehdit avcýlýðýný sadece registry ile sýnýrlý tutmayýn. Zamanlanmýþ Görevler, WMI Olay Abonelikleri ve Windows Hizmetleri gibi diðer kalýcýlýk mekanizmalarýný da kontrol edin.

Proaktif Savunma Ýçin Adýmlar:

- Kritik registry anahtarlarý için denetim (auditing) politikalarýný etkinleþtirin ve bu loglarý merkezi bir SIEM çözümüne iletin.

- Sistem genelinde otomatik baþlatma noktalarýnýn bir temel hattýný oluþturarak anormal deðiþiklikleri daha hýzlý tespit edin.

- En Az Ayrýcalýk (Least Privilege) ilkesini uygulayarak, ayrýcalýklý olmayan kullanýcýlarýn kritik registry anahtarlarýnda deðiþiklik yapmasýný kýsýtlayýn.

- EDR/XDR çözümlerini doðru þekilde konfigüre edin ve bu platformlarýn proaktif tehdit avcýlýðý yeteneklerinden tam olarak yararlanýn. Bu adýmlar, bir kuruluþun siber savunmasýný güçlendirecek ve tehdit aktörlerinin sistemlerde kalýcý bir ayak izi býrakmasýný zorlaþtýracaktýr.