Wireshark Analizi

Wireshark Analizi

Hizmet Engelleme Saldırıları (DoS-DDoS) Wireshark Analizi

Merhaba, bu yazımda DoS ve DDoS olarak bilinen hizmet engelleme saldırılarının wireshark ile analizini gerçekleştireceğim.

Wireshark

Wireshark, bir ağ analiz aracı olarak kullanılan açık kaynaklı bir yazılımdır. Wireshark, ağ trafiğini yakalayabilir, inceleyebilir ve analiz edebilir, böylece ağ sorunlarını teşhis etmek, güvenlik tehditlerini tespit etmek veya ağ performansını izlemek için kullanılabilir.

Detaylı bilgi için: https://www.wireshark.org/

Wireshark'ı bilgisayarınıza kurmak için aşağıdaki adımları izleyebilirsiniz. Unutmayın ki işletim sisteminize ve kullanım amacınıza bağlı olarak bu adımlar değişebilir. İşte Wireshark'ı kurmanın genel adımları:

Windows İşletim Sistemi için:

- Wireshark'ın Resmi İnternet Sitesini Ziyaret Edin: Wireshark'ı resmi web sitesinden indirmeniz önerilir. Resmi web sitesine şu adresten ulaşabilirsiniz: https://www.wireshark.org/

- İndirme Sayfasına Git: Ana sayfada, "Download" veya "İndir" bağlantısına tıklayın.

- İndirme Seçeneklerini Belirleyin: Windows için Wireshark sürümünü seçin ve indirme işlemine başlayın. İndirdiğiniz dosya .exe uzantılı olacaktır.

- Kurulum Sihirbazını Çalıştırın: İndirilen .exe dosyasını çalıştırın. Windows UAC (Kullanıcı Hesap Kontrolü) izni gerektirebilir. İzni verin ve kurulum işlemine devam edin.

- Yükleme Seçeneklerini Ayarlayın: Kurulum sırasında Wireshark ve WinPcap (bazı sürümlerde Npcap) gibi bileşenlerin yüklenip yüklenmeyeceğini seçebilirsiniz. Genellikle önerilen ayarları kabul etmek iyi bir seçenektir.

- Kurulumu Tamamlayın: Kurulum işlemini tamamlamak için gerekli adımları takip edin. Kurulum tamamlandığında, Wireshark'ı başlatma seçeneğiniz olacaktır.

- Wireshark'ı Başlatın: Kurulum tamamlandığında Wireshark'ı başlatın. Artık ağ trafiğini yakalayabilir ve analiz edebilirsiniz.

Linux İşletim Sistemi için:

Wireshark, birçok Linux dağıtımının depolarında bulunur, bu yüzden aşağıdaki komutları kullanarak paketi yükleyebilirsiniz. Örneğin, Debian veya Ubuntu tabanlı bir sistemde:

sudo apt update

sudo apt install wireshark

Kurulum sırasında sudo ile yönetici izni gerekebilir. Ayrıca, Wireshark'ı kullanabilmek için kullanıcıyı "wireshark" grubuna eklemek veya sudo ile başlatmak gerekebilir.

Mac İşletim Sistemi için:

Wireshark'ı Mac OS X üzerinde kullanmak için, resmi web sitesinden bir DMG dosyasını indirebilir ve kurabilirsiniz. Kurulum sırasında sık sık yönergeleri takip etmelisiniz.

Wireshark'ı kurduktan sonra, ağ trafiğini yakalamak ve analiz etmek için kullanmaya başlayabilirsiniz. Unutmayın ki ağ trafiği izleme işlemi, belirli izinler gerektirebilir ve bu işlemi yasal ve etik kurallara uygun bir şekilde yapmalısınız.

DoS â€" DDoS

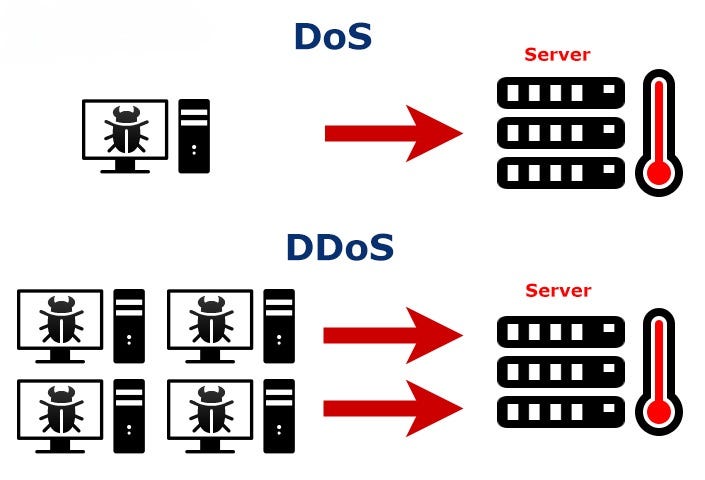

Denial of Service (DoS) ve Distributed Denial of Service (DDoS) saldırıları, bilgisayar sistemlerine veya ağlara hizmet sağlama yeteneklerini geçici veya kalıcı olarak engellemeyi amaçlayan siber saldırı türleridir.

DoS (Denial of Service) saldırısı, tek bir kaynaktan gelen trafiği kullanılamaz hale getirme girişimidir. DDoS (Distributed Denial of Service) saldırısı ise birçok kaynaktan gelen koordineli trafiği kullanılamaz hale getirme girişimidir. Temel fark, DoS'ün tek kaynaktan gelmesi, DDoS'ün ise çoklu kaynaklardan gelmesidir. DDoS, daha büyük ve daha etkili bir saldırı türüdür.

Bu saldırıları kendi lab ortamınızda gerçekleştirmek için bir linux makine üzerinde hping3 aracını kullanabilirsiniz. Bunun yanında DoS Attack Framework aracı da DoS saldırıları yapmak için size bir etkileşimli arayüz sunar.

TCP Saldırıları

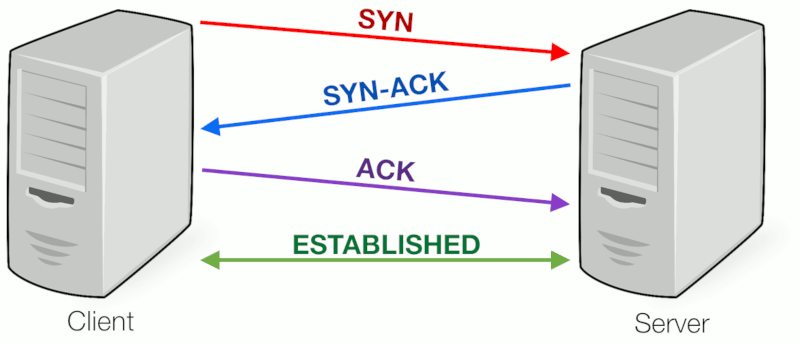

TCP (Transmission Control Protocol), bilgisayarlar arasında güvenilir ve sıralı veri iletimi sağlamak için kullanılan bir iletişim protokolüdür. TCP'nin çalışma şekli, bayraklar olarak adlandırılan kontrol işaretçileri kullanılarak yönetilir. TCP'nin çalışma prensipleri ve bayraklarının açıklamaları verilmiştir:

- Başlatma (SYN â€" Synchronize): İstemci(client) taraf, bağlantıyı başlatmak için bir "SYN" bayrağı içeren bir paket gönderir.

- Yanıt (SYN-ACK â€" Synchronize Acknowledgment): Sunucu tarafı, bağlantıyı kabul ediyorsa, "SYN-ACK" bayrağı içeren bir yanıt gönderir.

- Onay (ACK â€" Acknowledgment): İstemci taraf, ikinci tarafın kabul yanıtını aldığını doğrulamak için bir "ACK" bayrağı içeren bir yanıt gönderir ve bağlantı tamamlanır.

- Veri İletimi (PSH â€" Push, URG â€" Urgent, FIN â€" Finish, RST â€" Reset): Bağlantı kurulduktan sonra, taraflar veri iletimine başlarlar. İletilecek veri paketleri bu bayraklarla işaretlenerek iletilir:

- PSH (Push): Verinin hızlı iletilmesini istediğini belirtir.

- URG (Urgent): Öncelikli veri olduğunu belirtir.

- FIN (Finish): Veri iletimini sonlandırır.

- RST (Reset): Bağlantıyı sıfırlar ve sonlandırır.

TCP, gönderilen verinin sırasını ve güvenilirliğini sağlamak için bayraklarını kullanır. Veri paketleri belirli bir sırada iletilir ve eksik veya hatalı paketler yeniden talep edilir.

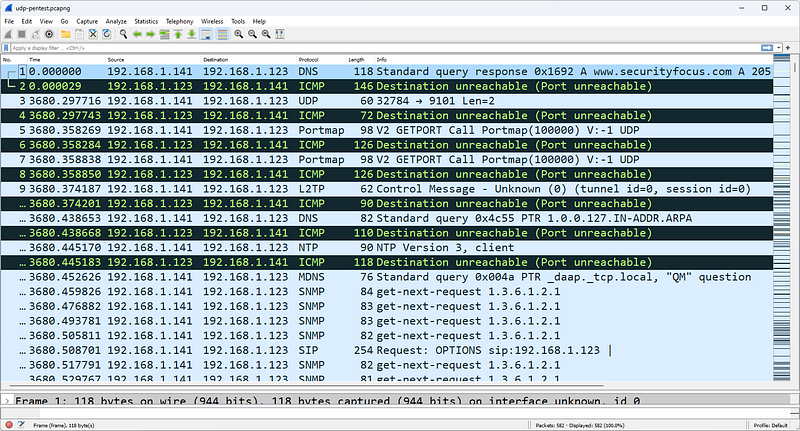

Üç Yollu El Sıkışma (Three Way Handshake)

TCP protokolünün kullanıldığı hizmet engelleme saldırıları, genellikle ağ veya sunucu kaynaklarını tüketmek ve hizmet kesintilerine neden olmak amacıyla gerçekleştirilen saldırılardır. Bu tür saldırılar, TCP/IP iletişimi üzerindeki zayıf noktalardan yararlanarak hedef ağ veya sunucuları etkileyebilir. İşte TCP protokolünün kullanıldığı bazı hizmet engelleme saldırıları:

SYN Flood Saldırısı

Bu saldırıda, saldırganlar hedef sunucuya çok sayıda sahte bağlantı isteği (SYN isteği) gönderirler. Hedef sunucu bu istekleri yanıtlamaya çalışırken kaynaklarını tüketir ve gerçek kullanıcılara hizmet veremez hale gelir.

Wireshark ile SYN Flood saldırısı yakaladığımızda çok kısa zaman aralıklarıyla gönderilmiş birçok SYN bayraklı TCP paketi görürüz.

SYN-Flood

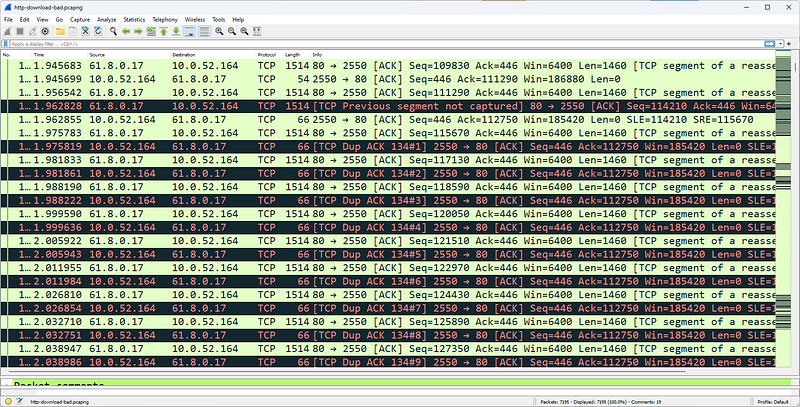

RST Flood Saldırısı

Saldırganlar, hedef sunucuya sahte TCP RST paketleri göndererek mevcut bağlantıları sıfırlarlar. Bu, hedef sunucunun işleyişini bozabilir ve hizmetleri kullanılamaz hale getirebilir.

Wireshark ile RST Flood saldırısı yakaladığımızda çok kısa zaman aralıklarıyla gönderilmiş birçok RST bayraklı TCP paketi görür. Kaynak adresini de manipüle eder farklı IP adreslerinden geliyormuş gibi gösterir.

RST Flood

ACK-PSH Flood Saldırısı

Bu tür saldırılarda, saldırganlar hedef sunucuya büyük miktarda sahte TCP ACK ve PSH (Push) paketleri gönderirler. Bu, sunucunun kaynaklarını tüketmeye ve hizmetlerin yavaşlamasına neden olabilir.

Wireshark ile ACK-PSH Flood saldırısı yakaladığımızda çok kısa zaman aralıklarıyla gönderilmiş birçok PSH+ACK bayraklı TCP paketi görür. Kaynak adresini manipüle eder farklı IP adreslerinden geliyormuş gibi gösterir.

ACK-PSH Flood

ACK Flood Saldırısı

Saldırganlar, hedef sunucuya büyük miktarda sahte TCP ACK (Acknowledgment) paketi gönderirler. Bu, sunucunun kaynaklarını hızla tüketebilir.

ACK-PSH'e benzer şekilde ACK Flooda da wireshark ile baktığımızda çok kısa aralıklarla gönderilmiş ACK bayraklı TCP paketleri görüyoruz. Kaynak adresi manipüle edilerek farklı kaynaktan geliyormuş gibi gösterilmiş.

ACK Flood

Bu tür saldırılar, sunucuların ve ağların aşırı yüklendiği durumlar yaratır ve hizmet kesintilerine neden olabilir. Bu nedenle, hedefler genellikle saldırıları tespit etmek ve savunmak için güvenlik önlemleri ve siber güvenlik çözümleri kullanırlar. Bu çözümler, trafiği filtreleme, güvenlik duvarları, saldırı tespiti sistemleri ve yük dengeleme gibi önlemleri içerebilir. Ayrıca, ağ güvenliği politikaları ve iyi güvenlik uygulamaları da önemlidir.

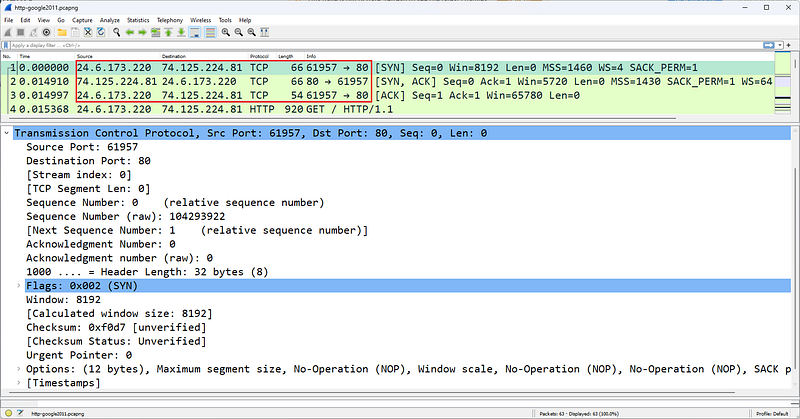

UDP Saldırıları

UDP (User Datagram Protocol), IP tabanlı ağlarda veri iletimi için kullanılan bir iletişim protokolüdür. UDP, veri paketlerinin hızlı ve düşük gecikme ile iletilmesini sağlar, ancak verilerin güvenilir bir şekilde iletilmesini veya alınmasını garanti etmez. UDP, genellikle ses ve video akışları gibi uygulamalarda ve ağ oyunlarında kullanılır.

UDP, veriyi güvenli bir şekilde iletmek veya almak için TCP gibi güvenlik ve güvenilirlik mekanizmalarını içermez. Bu nedenle, UDP saldırıları daha öngörülemez ve savunması daha zor olabilir. Bazı UDP saldırıları ve açıklamaları:

UDP Flood Saldırısı

Bu tür bir saldırıda, saldırganlar hedef sunucuya büyük miktarda sahte UDP paketi gönderirler. Bu paketler, hedef sunucunun kaynaklarını tüketmeye ve hizmetlerini kullanılamaz hale getirmeye çalışır. Bu tür saldırılar, hedef sunucunun yanıt veremediği kadar hızlı bir şekilde paket göndermeyi içerebilir.

TCP saldırılarına benzer şekilde UDP salrıılarında da wireshark ile baktığımızda çok kısa aralıklarla gönderilmiş paketler görürüz. Farklı olan nokta bu sefer TCP değil UDP paketleri mevcut. Ayrıca yine kaynak adresi manipüle edilerek farklı kaynaktan geliyormuş gibi gösterilmiş.

UDP Flood

UDP Fragmentation Saldırıları

Bu tür saldırılarda, saldırganlar büyük UDP paketlerini küçük parçalara böler ve hedef sunucuya bu parçaları gönderirler. Bu, hedef sunucunun paketleri yeniden monte etmek için kaynaklarını tüketmesine neden olabilir.

UDP saldırılarına karşı korunma, trafik filtreleme, güvenlik duvarları, paket dengeleme ve saldırı tespiti sistemleri gibi güvenlik önlemleri içerebilir. Ayrıca, hedef sunucunun kaynakları ve ağ trafiği izlenmeli ve anormal durumlar tespit edildiğinde müdahale edilmelidir.

ICMP Saldırıları

ICMP (Internet Control Message Protocol), IP ağı üzerinde hata bildirimi, ağ yönlendirme bilgileri ve diğer ağ yönetimi işlevlerini gerçekleştirmek için kullanılan bir iletişim protokolüdür. ICMP saldırıları, bu protokolü kötü niyetli amaçlarla kullanarak bir hizmeti veya ağı etkisiz hale getirmeyi amaçlar. Aşağıda, yaygın ICMP saldırılarının bazıları ve açıklamaları verilmiştir:

Ping Saldırıları (Ping Flood)

Saldırganlar, hedef sunucuya büyük miktarda ICMP Echo Request (ping) isteği gönderirler. Bu istekler, hedef sunucunun yanıtlamasını gerektirir ve sunucunun kaynaklarını tüketebilir.

Wireshark ile ağ trafiğini incelediğimizde çok sayıda ICMP echo request paketi görüyoruz. Bu istekler tek bir kaynaktan gelmiş.

Ping Flood

Smurf Saldırıları

Bu tür saldırılarda, saldırganlar sahte kaynak IP adresleri kullanarak büyük miktarda ICMP Echo Request isteği gönderirler. Bu istekler, ağdaki tüm cihazlara iletilir ve tüm cihazlar yanıt verir, bu da hedef sunucunun aşırı yüklenmesine neden olur.

Wireshark ile ağ trafiğini incelediğimizde çok sayıda ICMP echo request paketi görüyoruz. Bu istekler manipüle edilmiş kaynaklardan gelmiş görünüyor.

Smurf Attack

ICMP Redirect Saldırıları

Saldırganlar, hedef ağdaki cihazları sahte ICMP Redirect istekleriyle yanıltmaya çalışır. Bu, ağ trafiğini kötü amaçlı bir sunucuya yönlendirmek için kullanılabilir.

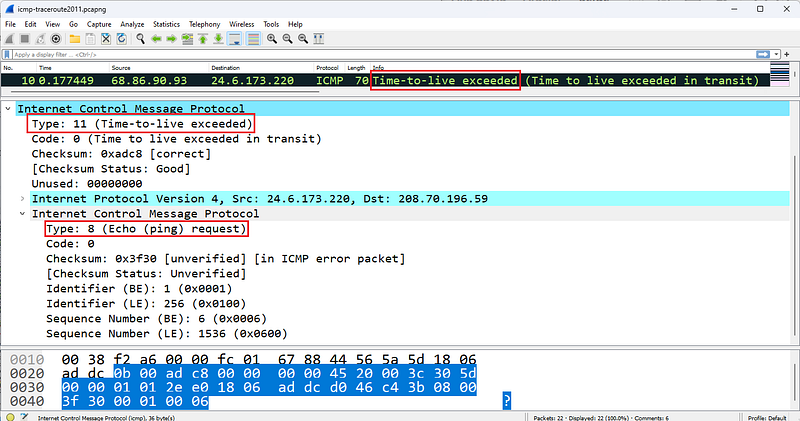

ICMP Time Exceeded Saldırıları

Bu tür saldırılarda, saldırganlar ICMP Time Exceeded mesajları göndererek hedef sunucunun kaynaklarını tüketmeye çalışır. Bu mesajlar, ICMP trafiği tarafından oluşturulan trafiği artırabilir.

ICMP saldırıları, hedef ağı veya sunucuyu aşırı yükleyerek hizmet kesintilerine neden olabilir. Bu tür saldırılara karşı korunma, güvenlik duvarları, IPS (Intrusion Prevention System), ICMP trafiği filtreleme ve sızma testleri gibi güvenlik önlemlerini içerebilir. Ayrıca, ağ yöneticilerinin ağ trafiğini izlemesi ve anormal aktiviteyi tespit etmesi önemlidir.

HTTP/HTTPS Saldırıları

HTTP ve HTTPS hizmet engelleme (DoS â€" Denial of Service) saldırıları, web sunucularını veya web uygulamalarını hedef alarak bu hizmetlere erişimi engellemeyi amaçlar. Bu tür saldırılar, sunucuların aşırı yüklenmesine ve hizmet kesintilerine neden olabilir. İşte HTTP ve HTTPS hizmetlerine yönelik bazı hizmet engelleme saldırıları:

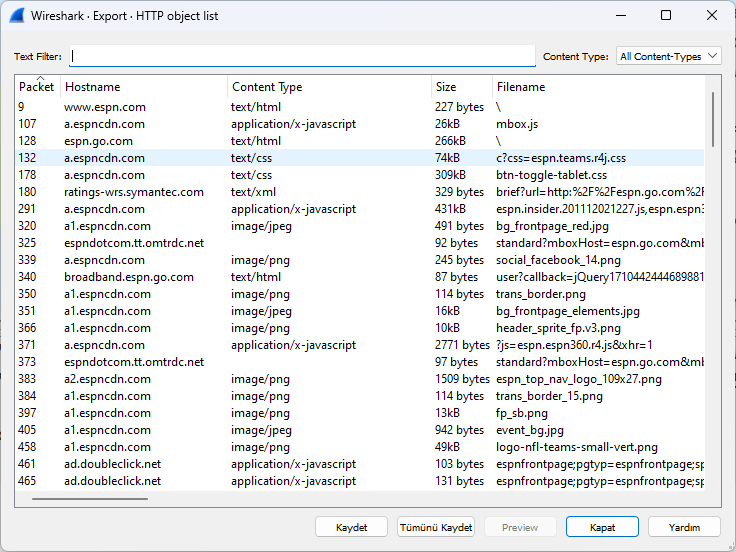

HTTP Flood Saldırıları

Saldırganlar, hedef web sunucusuna çok sayıda HTTP isteği gönderirler. Bu, sunucunun kaynaklarını tüketebilir ve hizmet verememesine neden olabilir.

Bu saldırının gerçekleştirilmesi için python dili ile yazılmış bir araç buldum. Linki burada. Kendi lokalimde kurduğum bir web sunucusuna HTTP flood saldırısı gerçekleştirdim.

Wireshark ile trafiği incelediğimizde çok kısa aralıklarla çok sayıda HTTP GET paketi gittiğini görüyoruz.

HTTP GET Flood

Slowloris Saldırıları

Saldırganlar, web sunucusu ile yavaş bir bağlantı kurarlar ve bu bağlantıyı açık tutarlar. Bu, sunucunun yeni bağlantılara yanıt vermesini engelleyebilir.

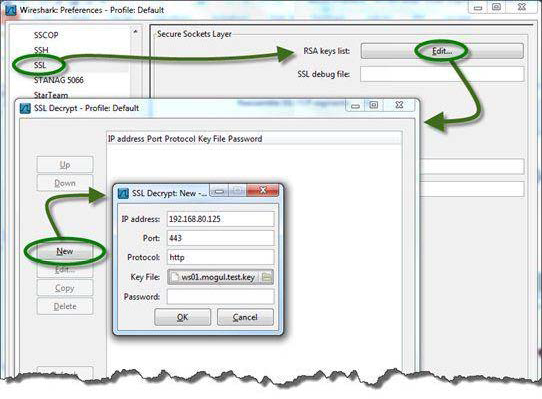

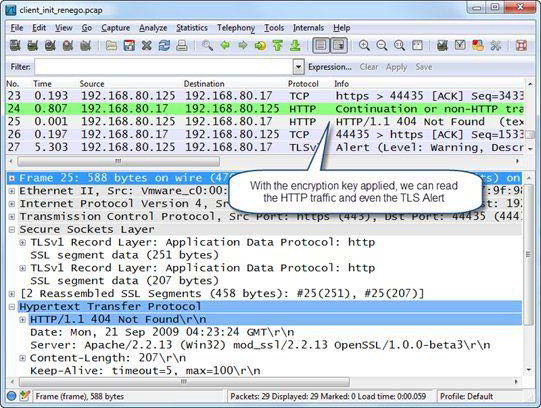

SSL/TLS Handshake Saldırıları

Saldırganlar, SSL/TLS el sıkışma süreçlerini aşırı yükleyerek sunucuların kaynaklarını tüketebilirler. Bunun için hedef web sunucusunun HTTPS protokolünü kullanması ve SSL sertifikasının olması gerekir.

BEAST (Browser Exploit Against SSL/TLS) Saldırıları

Bu tür saldırılarda, saldırganlar önceden şifrelenmiş verileri çözmeye çalışarak güvenli bağlantıları etkileyebilirler. Bunun için hedef web sunucusunun HTTPS protokolünü kullanması ve SSL sertifikasının olması gerekir.

Heartbleed Saldırıları

Heartbleed zafiyeti, SSL/TLS sunucularını hedef alan bir saldırı türüdür. Saldırganlar sunucudan hassas bilgileri çalabilirler. Aynı şekilde bu saldırı için hedef web sunucusunun HTTPS protokolünü kullanması ve SSL sertifikasının olması gerekir.

Hizmet engelleme saldırılarına karşı korunma yöntemleri, trafik filtreleme, güvenlik duvarları, yük dengeleme, CDN (Content Delivery Network) kullanımı ve hizmet izleme gibi güvenlik önlemlerini içerebilir. Ayrıca, güncel yazılım yamaları ve güvenlik politikalarının uygulanması da önemlidir.

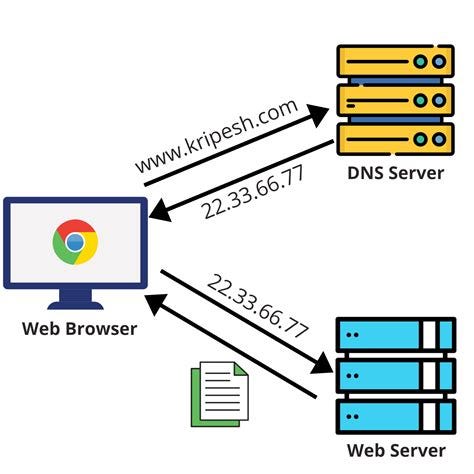

DNS Saldırıları

DNS (Domain Name System), internet üzerindeki alan adlarını (örneğin, www.example.com) IP adreslerine (örneğin, 192.0.2.1) çeviren ve bu çevirme işlemini sağlayan bir hizmet ve protokoldür. DNS, insanlar için anlaşılabilir olan alan adlarını, bilgisayarlar için anlaşılabilir olan IP adreslerine çevirir. Bu, internet tarayıcıları gibi uygulamaların kullanıcıların girdiği alan adlarını gerçek IP adreslerine dönüştürmesine olanak tanır.

DNS

DNS hizmet engelleme saldırıları, bu hizmetin çalışmasını aksatmayı veya kesmeyi amaçlayan siber saldırılardır. DNS hizmetlerine yönelik yapılan hizmet engelleme saldırıları şunlar olabilir:

DNS Flood Saldırıları

Saldırganlar, hedef DNS sunucusuna çok sayıda sahte DNS sorgusu gönderirler. Bu sorguları işlemek için sunucunun kaynakları hızla tükenir ve DNS hizmeti kesilir.

DNS Amplifikasyon Saldırıları

Saldırganlar, DNS sunucusuna büyük boyutlu sorgular gönderirler, bu sorgular DNS sunucusundan daha büyük yanıtları tetikler. Yanıtlar, hedef sunucuya doğru yönlendirilir ve hedef sunucunun aşırı yüklenmesine neden olur.

DNS Cache Poisoning (Zehirleme) Saldırıları

Saldırganlar, hedef DNS sunucusunun önbelleğine sahte veri eklemeye çalışırlar. Bu, hedefin kullanıcılarına yanlış IP adresleri göndererek kullanıcıları yanıltabilir.

NXDOMAIN Saldırıları

Saldırganlar, hedef sunucunun yanıt verdiği sahte NXDOMAIN (Domain Bulunamadı) sorguları göndererek hedefin kaynaklarını tüketirler.

DNS hizmet engelleme saldırıları, internet erişimini kesmek veya web sitelerini kullanılamaz hale getirmek gibi ciddi sonuçlara yol açabilir. Bu tür saldırılara karşı korunma, DNS sunucularının güvenlik ayarlarının iyileştirilmesi, trafiği izleme ve filtreleme, DNS güvenlik uzantılarının kullanılması ve yedek DNS sunucularının bulundurulması gibi önlemleri içerebilir. DNS sunucularının ve altyapının güncel ve güvende olduğundan emin olmak da önemlidir.

Macof Saldırısı

MACOF (MAC Flooding) saldırısı, Ethernet ağlarında gerçekleştirilen bir ağ saldırısı türüdür. Bu saldırı, ağdaki cihazların MAC (Media Access Control) adreslerini kötü niyetli bir şekilde sızdırmak veya ağ performansını bozmak amacıyla gerçekleştirilir. MACOF, genellikle yerel ağlarda veya kablosuz ağlarda gerçekleştirilir. Saldırının çalışma şekli şu şekildedir:

- Saldırgan, ağa bağlı bir cihaz gibi davranarak çok sayıda rastgele MAC adresi oluşturur.

- Bu sahte MAC adresleri, ağdaki tüm cihazlara yönlendirilen Ethernet çerçeveleri (frames) içerisinde kullanılır. Saldırgan, bu sahte MAC adresleriyle normal ağ trafiği gibi veri paketleri gönderir.

- Ağdaki anahtarlayıcılar (switches) normalde bir MAC adresi ve bağlı olduğu bağlantı noktası arasındaki ilişkiyi öğrenir ve bu bilgiyi bir öğrenme tablosuna kaydederler. Ancak, saldırgan sahte MAC adresleriyle bu tabloyu hızla doldurarak anahtarlayıcıları aşırı yükler.

- Aşırı yüklenen anahtarlayıcılar, veri paketlerini tüm bağlantı noktalarına iletir, bu da ağ trafiğini yavaşlatır veya kesintilere neden olabilir.

MACOF saldırısı, anahtarlayıcıların normal işlevini bozarak ağı etkisiz hale getirmeyi amaçlar. Bu tür bir saldırıya karşı korunma, güvenlik duvarları ve güvenlik politikaları ile ağ trafiğini izleme ve anormal trafiği tespit etme gibi önlemler içerebilir. Ayrıca, ağdaki anahtarlayıcıların güvenlik ayarlarının doğru bir şekilde yapılandırılması önemlidir.

Kaynaklar

TCP/IP Model Wireshark Analizi

Merhaba bu yazımda TCP/IP modelini ve Wireshark ile temel bir ağ analizinin nasıl yapılabileceğini anlatmaya çalıştım.

Ağ Trafik Akışlarını Anlama

Switching (anahtarlama)

Anahtarlar paketleri MAC başlığında (Ethernet başlığı gibi) bulunan hedef MAC adresine (hedef donanım adresi, fiziksel adresi olarak da bilinir) göre iletir.

Switchler paketlerdeki MAC veya IP adreslerini değiştirmez

Bir paket bir anahtara ulaştığında, anahtar doğru sağlama toplamına (checksum) sahip olduğundan emin olmak için paketi kontrol eder. Paketin sağlama toplamı yanlışsa, paket "bad" olarak kabul edilir ve paket atılır. Anahtarlar, kötü sağlama toplamları nedeniyle kaç paketi attıklarını gösteren hata sayaçları tutmalıdır. Sağlama toplamı doğruysa, anahtar paketin hedef MAC adresini inceler ve bu MAC adresini kullanan ana bilgisayara hangi anahtar bağlantı noktasının gittiğini bilip bilmediğini belirlemek için MAC adresi tablosuna başvurur. Anahtarın tablolarında hedef MAC adresi yoksa, paketi tüm anahtar bağlantı noktalarından( portlardan) iletir cevap veren hedefi keşfetmeyi umar. Bu işlem ARP protokolü ile gerçekleştirilir.Anahtarın tablolarında hedef MAC adresi varsa, paketi uygun bağlantı noktasına iletir .

Routing (yönlendirme)

Yönlendiriciler paketleri IP başlığındaki hedef IP adresine göre iletir. Bir paket yönlendiriciye gönderildiğinde Yönlendiricinin MAC adresi, bu yönlendirici paketin geçerli olduğundan emin olmak için sağlama toplamını(checksum) inceler. Sağlama toplamı geçersizse paket düşürülür. Sağlama toplamı geçerliyse, yönlendirici MAC başlığını çıkarır (örneğin Ethernet başlığı) ve IP başlığını inceleyerek "TTL" (Time to Live) ve hedefini belirler. paketi. Eğer paket çok "eski" ise (Time to Live değeri 1), yönlendirici paketi atar ve bir ICMP Yaşam Süresi Aşıldı mesajı göndericiye geri gönderilir. Paket eski değilse(TTL süresi Aşılmadıysa), yönlendirici hedef IP ağının bilinip bilinmediğini belirlemek için yönlendirme tablolarına bakar. Yönlendirici hedef ağa doğrudan bağlıysa, paketi hedefe gönderebilir. Yönlendirici, IP başlığı Time to Live değerini azaltır ve ardından paketi iletmeden önce pakete yeni bir MAC başlığı oluşturur ve uygular

Yönlendiriciler hedef MAC adresini hedefe veya bir sonraki yönlendiriciye değiştirir

Hedef yerel olarak bağlı bir ağda değilse, yönlendirici paketi yönlendirme tablolarına bakarken öğrendiği sonraki atlama yönlendiricisine iletir.

Yönlendiriciler, adresleme bilgilerine dayalı olarak paketleri engelleyen veya izin veren kurallar içerebilir. Birçok yönlendirici güvenlik duvarı özellikleri sağlar ve diğer özelliklere göre trafiği engelleyebilir/izin verebilir.

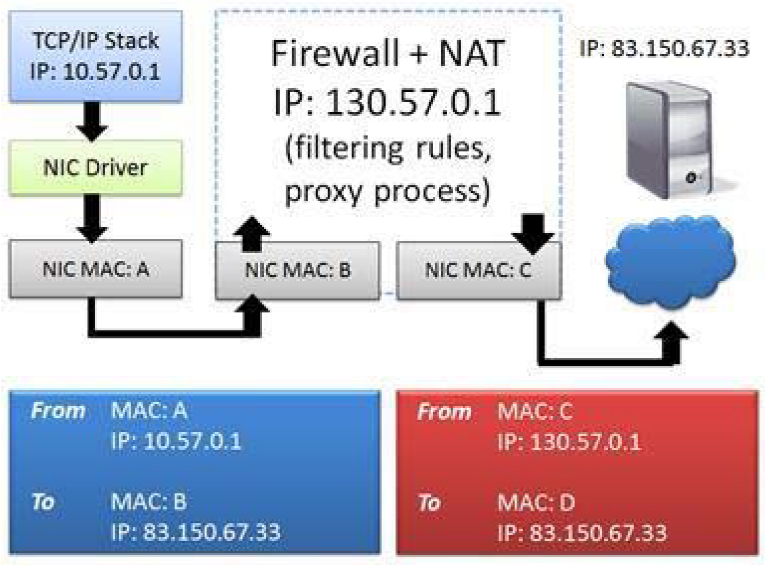

Proxy, Firewall and NAT/PAT

Güvenlik duvarları trafiği incelemek ve bir dizi kurala dayalı olarak letişime izin vermek/vermemek için oluşturulur. Örneğin, güvenlik duvarı dışındaki ana bilgisayarlardan gelen ve dahili sunuculardaki 21 numaralı porta yönlendirilen tüm TCP bağlantı girişimlerini engellemek isteyebilirsiniz.

Temel güvenlik duvarları OSI modelinin 3. Katmanında, yani ağ katmanında çalışır. Bu kapasitede, güvenlik duvarı ağ trafiğini işlerken bir yönlendirici gibi davranır ve güvenlik duvarı kuralları tarafından engellenmeyen trafiği iletir. Güvenlik duvarı, paketi iletmeden önce pakete yeni bir MAC başlığı ekler. Güvenlik duvarı Ağ Adresi Çevirisi(NAT) veya proxy yetenekleri gibi ek özellikleri destekliyorsa, ek paket değişikliği gerçekleşecektir.

Güvenlik duvarı gerçek kaynak IP adresini gizlemek için NAT kullanır

NAT sistemleri paketteki IP adreslerini Åekilde gösterildiği gibi değiştirir. Bu genellikle istemcinin özel IP adresini gizlemek için kullanılır. Temel bir NAT sistemi basitçe paketin kaynak ve hedef IP adresini değiştirir ve bir yanıt alındığında trafiği düzgün bir şekilde iletmek için bağlantı ilişkilerini bir tabloda izler.

Port Address Translation (PAT) sistemleri de port bilgilerini değiştirir ve bunu tek bir giden adres kullanırken birden fazla dahili bağlantıyı demultiplex etmek için bir yöntem olarak kullanır. Bir NAT/PAT cihazının bir tarafında gördüğünüz IP adresleri NAT/PAT cihazının diğer tarafında gördüğünüz IP adresleriyle eşleşmeyecektir. Bir NAT cihazının her iki tarafındaki iletişimleri ilişkilendirmek için, eşleşen paketleri tanımlamak üzere IP başlığının ötesine bakmanız gerekecektir.

Diğer Teknolojiler

Ağ trafiği modellerini ve paket içeriklerini etkileyen çok sayıda başka teknoloji vardır.

Sanal LAN (VLAN) etiketleme (802.1Q olarak tanımlanır) paketlere bir kimlik (etiket) ekler. Bu etiket, anahtarlamalı bir ortamda sanal ağlar oluşturmak için kullanılır. Åekil 7'de bir Ethernet çerçevesindeki VLAN etiketi gösterilmektedir. Bu durumda, gönderici VLAN 32'ye aittir.

Multiprotocol Label Switching (MPLS), uzak ana bilgisayarlar arasında sanal bağlantılar oluşturmanın bir yöntemidir. MPLS paketlerinin önüne MPLS kenar cihazları tarafından özel bir başlık eklenir. Örneğin, bir istemciden gönderilen bir paket, MPLS etiketinin pakete yerleştirildiği bir MPLS yönlendiricisine ulaşır. Paket artık yönlendirme tablosu aramalarına göre değil, MPLS etiketine göre iletilir. Paket MPLS ağından çıktığında MPLS etiketi çıkarılır.

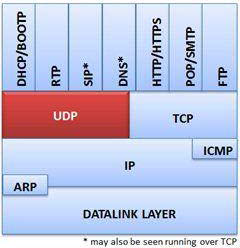

TCP/IP Modeli

TCP/IP Modelinin ve OSI Modelinin yanında temel TCP/IP öğelerini göstermektedir. TCP/IP öğeleri TCP/IP Modeli ile güzel bir şekilde eşleşmesine rağmen, OSI Modeli hala sektörümüzde sürekli olarak anılmaktadır. "Katman 2" cihazları (anahtarlar) ve "Katman 3" cihazları (yönlendiriciler) TCP/IP Modeline göre değil OSI Modeline göre sayısal tanımlama alırlar.

TCP/IP Modeli ve OSI Modeli ile birlikte TCP/IP öğeleri

Birçok ağ hatası veya ihlali TCP/IP protokolü veya uygulama sorunlarına bağlanabilir. Bu sorunları tanımak için normal davranışın ne olduğunu bilmemiz gerekir. TCP/IP yapısında sık kullanılan protokeller şunlardır:

- İnternet Protokolü (IPv4/IPv6), paketleri bir ağ üzerinde uçtan uca almak için kullanılan yönlendirilebilir ağ katmanı protokolü olarak işlev görür. Yönlendiriciler, yönlendirme kararları vermek için IP başlığında bulunan bilgileri kullanır. Katman 3 anahtarları da trafiği yönlendirebilir.

- Kullanıcı Datagram Protokolü (UDP) ve İletim Kontrol Protokolü (TCP) sırasıyla bağlantısız ve bağlantı yönelimli taşıma katmanı hizmetleri sağlar. UDP ve TCP başlıklarındaki bağlantı noktası alanları kullanılan uygulamayı tanımlar. TCP başlıkları, sıralama ve onaylama hizmetleri de sunan alanlar içerir. UDP ve TCP, OSI Modelinin 4. Katmanı (Aktarım Katmanı) ile eşleştirilmiştir.

- Yönlendirme Bilgi Protokolü (RIP) ve Open Shortest Path First (OSPF), yönlendirme cihazları arasında ağ ve yol bilgisi alışverişi sağlayan iki protokol örneğidir.

- İnternet Kontrol Mesajı Protokolü (ICMP/ICMPv6) ağ bilgisi sağlamak için kullanılır ve genellikle ping için kullanılan protokol olarak tanınır. ICMPv6, bir IPv6 adresinin zaten kullanımda olup olmadığını kontrol etmek ve görmek için kullanılır (yinelenen adres algılama).

- Etki Alanı Adı Sistemi (DNS) ana bilgisayar adından IP adresine çözümleme hizmetleri sağlar. telnet station3 yazdığınızda, DNS station3 adını IP adresine çözümler. Diğer ad öğeleri de (Posta Değişimi veya MX kayıtları gibi) DNS ile çözümlenebilir.

- Dinamik Ana Bilgisayar Yapılandırma Protokolü (DHCP), yalnızca IP adresi bilgisi değil, dinamik istemci yapılandırması ve hizmet bulma hizmetleri sağlar. DHCP ayrıca varsayılan ağ geçidi ayarları, DNS sunucu ayarları ve daha fazlasını da sağlayabilir.

- Adres Çözümleme Protokolü (ARP) yerel bir cihaz için donanım adresi arama hizmetleri sağlar. ARP ayrıca bir IPv4 adresinin zaten kullanımda olup olmadığını kontrol etmemizi ve görmemizi sağlar (yinelenen adres testi).

TCP/IP iletişiminde her şey yolunda giderse, istemciler hizmetleri hızlı bir şekilde bulur. Bu hizmetler taleplere hızla yanıt verir ve istemci sistemlerin bir hizmeti birden fazla kez talep etmesi gerekmez. Bir analist, iletişimler arasındaki büyük gecikmeleri, isim çözümleme hatalarını, yinelenen istekleri ve yeniden iletimleri, güvensiz uygulamaları ve çok daha fazlasını ortaya çıkarabilir. Hataları belirlemek için trafiği analiz etmeden önce, neyin normal ağ iletişimi olarak kabul edildiğini bilmeniz gerekir.

İstemci â€" FTP Sunucu Senrayosu

TCP/IP, bir istemci bir sunucuyla iletişim kurarken çok adımlı bir çözümleme süreci kullanır. Örneğimizde, hem istemci hem de sunucu aynı ağ üzerindedir. Bu süreç aşağıdaki adımları içerir:

- Uygulama tarafından kullanılan kaynak ve hedef portları tanımlayın (port numarası çözümlemesi).

- Gerekirse hedef adını bir IP adresine çözümleyin (ağ adı çözümlemesi).

- Hedef yerel ağ üzerindeyse, hedefin donanım adresini elde edin (yerel MAC adresi çözümlemesi).

- Hedef uzaksa, hedefe ulaşmak için kullanılacak en iyi yönlendiriciyi belirleyin (rota çözümlemesi).

- Hedef uzaksa, yönlendiricinin MAC adresini belirleyin (tekrar yerel MAC adresi çözümlemesi).

TCP/IP çözümleme süreçleri

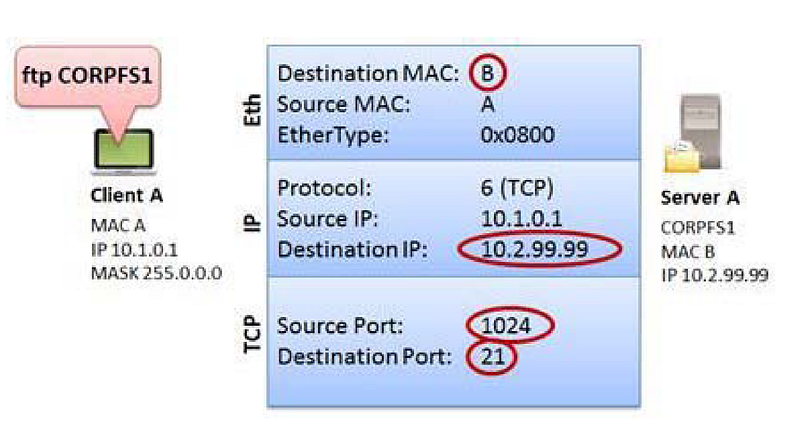

Örneğimizde bir istemci ile FTP Sunucu arasında yapılan bağlantıyı ele alacağız.

İstemci CORPFS1'e bir FTP bağlantısı yapmak istiyor

Adım 1: Port Numarası Çözümleme

Örneğimizde, kullanıcı ftp CORPFS1 yazmıştır. FTP genellikle veri aktarımı için 20 numaralı bağlantı noktasını veya dinamik bir bağlantı noktasını, oturum açma ve parola gönderme işlevleri, USER ve PASS gibi komutlar için 21 numaralı bağlantı noktasını kullanır. Örneğimizde, istemci 21 numaralı bağlantı noktasını kullanarak FTP sunucusuna bağlanmaya çalışıyor. Bu port numarası istemcideki etc/services dosyasında bulunmaktadır. Bu numara giden paketin TCP başlığı hedef port alanına yerleştirilecektir. İstemci, kaynak bağlantı noktası alan değeri için dinamik (geçici) bir bağlantı noktası kullanır. Bu işlem ağ üzerinde trafik oluşturmaz. Dolayısıyla izleme dosyası(trace file) da bir bilgi göremeyiz.

Adım 2: Ağ Adı Çözümlemesi (İsteğe Bağlı)

İstemci tarafından açık bir hedef IP adresi tanımlanmışsa, ağ adı çözümleme işlemi gerekli değildir. İstemci bir hedef ana bilgisayar adı tanımlamışsa (örneğimizde CORPFS1), hedef ana bilgisayarın IP adresini elde etmek için ağ adı çözümleme işlemi gereklidir.

Ad çözümleme(name resolution) işlemini gerçekleştirirken belirli bir sırayı izlemeniz gerekir:

- Ad için DNS çözümleyici önbelleğine bakın.

- Giriş DNS çözümleyici önbelleğinde yoksa, yerel hosts dosyasını inceleyin (varsa).

- Yerel hosts dosyası yoksa veya istenen ad/adres hosts dosyasında yoksa, DNS sunucusuna istek gönderin (yerel sistem için bir tane yapılandırılmışsa).

Yapılandırılmış DNS sunucu listesindeki ilk DNS sunucusundan yanıt alınamazsa, istemci sorguyu yeniden deneyebilir ilk DNS sunucusuna yönlendirin veya bilinen bir sonraki DNS sunucusunu sorgulayın. Hala cevap yok mu? Bilinen başka DNS sunucusu yok mu? İstemci, hedef IP adresi alanına yerleştirilecek değeri çözemezse paketi oluşturamaz.

Örneğimizde, istemcinin yerel yapılandırmasında listelenen ilk DNS sunucusuna bir DNS sorgusu gönderdiğini görebiliriz. (Her şey yolunda giderse) bir DNS sunucusundan CORPFS1'in IP adresini içeren bir yanıt görmeliyiz.

Bu işlem, Åekil 181'de TX ile gösterildiği gibi ağ üzerinde trafik oluşturabilir. İsim çözümlemesi yerel hosts dosyasını kullanırsa veya istenen bilgiyi önbellekten alırsa, hiçbir paket gönderilmez. Bir DNS sorgusu gönderilmesi gerekiyorsa, bu sorgu izleme dosyasında görülecektir.

Adım 3: Rota Çözümlemesi-Hedef Yerel Olduğunda

Bu işlem sırasında istemci, hedef cihazın yerel (aynı ağ üzerinde) veya uzak (bir yönlendiricinin diğer tarafında) olup olmadığını belirler. İstemci, bir hedefin aynı ağda olup olmadığını belirlemek için kendi ağ adresini hedef ağ adresiyle karşılaştırır. Åekil 180'de gösterilen örnekte, istemcinin IP adresi 10.1.0.1/8'dir (ağ 10). Sunucunun IP adresi 10.2.99.99'dur. Hedef de ağ 10 üzerindedir.

İstemcinin IP adresine ve alt ağ maskesine bağlı olarak olası sonuçları göz önünde bulundurun.

- Alt ağ maskesi 255.0.0.0 olan 10.1.22.4 kaynak adresi = CORPFS1 yereldir (4. adıma gidin)

- Alt ağ maskesi 255.255.0.0 ile 10.1.22.4 kaynak adresi = CORPFS1 uzaktır (adım 5'e gidin)

- Alt ağ maskesi 255.255.0.0 olan 10.2.22.4 kaynak adresi = CORPFS1 yereldir (adım 4'e gidin)

Bu süreç ağ üzerinde trafik oluşturmaz.

Adım 4: Yerel MAC Adresi Çözümlemesi

Hedef cihaz yerelse, istemci yerel hedefin MAC adresini çözümlemelidir. İstemci önce ARP önbelleğini bu bilgi için kontrol eder Eğer bu bilgi yoksa, istemci hedefin donanım adresini bulmak için bir ARP yayını gönderir. Bir ARP yanıtı alındığında, istemci ARP önbelleğini günceller.

Bu işlem, TX ile belirtildiği gibi ağ üzerinde trafik oluşturabilir. MAC adresi önbellekteyse, hiçbir paket gönderilmeyecektir. Bir ARP sorgusu gönderilmesi gerekiyorsa, bu sorgu izleme dosyasında görülecektir.

Adım 5: Rota Çözümlemesi-Hedef Uzak Olduğunda

Hedef cihaz uzaksa, istemci uygun nexthop yönlendiriciyi belirlemek için rota çözümlemesi yapmalıdır. İstemci, hedef için bir ana bilgisayar veya ağ yolu girişi olup olmadığını belirlemek için yerel yönlendirme tablolarına bakar. Hiçbir giriş yoksa, istemci varsayılan bir ağ geçidi girişi olup olmadığını kontrol eder. Bu işlem ağ üzerinde trafik oluşturmaz.

Varsayılan ağ geçidi(Default Gateway) bir "kör inanç" yolu sunar â€" istemcinin hedefe giden bir rotası olmadığından, paketi varsayılan ağ geçidine gönderir ve varsayılan ağ geçidinin paketle ne yapacağını bulabileceğini umar.

Varsayılan ağ geçitleri genellikle ya paketi iletir (hedefe giden en iyi rotaya sahiplerse), hedefe giden en iyi rotaya sahip başka bir yerel yönlendiriciye işaret eden bir ICMP yeniden yönlendirme yanıtı gönderir ya da paketi nereye gönderecekleri konusunda hiçbir fikirleri olmadığını belirten bir yanıt verir (ICMP Destination Unreachable).

Adım 6: Bir Ağ Geçidi için Yerel MAC Adresi Çözümlemesi

Son olarak, istemci bir sonraki atlama yönlendiricisinin veya varsayılan ağ geçidinin MAC adresini çözmelidir. İstemci önce ARP önbelleğini kontrol eder. Bilgi önbellekte yoksa, istemci bilgiyi almak için bir ARP yayını gönderir.

Sonraki yönlendiricinin MAC adresi ve ARP önbelleğini günceller.

Bu işlem, TX ile belirtildiği gibi ağ üzerinde trafik oluşturabilir. İstenen bir yönlendiricinin MAC adresi önbellekte ise, hiçbir paket gönderilmeyecektir. İstenen yönlendirici için bir ARP sorgusu gönderilmesi gerekiyorsa, bu sorgu izleme dosyasında(trace file) görülecektir.

Paket Analizi

Her şey yolunda giderse (ve bu durumda hedef yerelse), bu işlem sırasında aşağıdaki bilgileri çözmüş olmamız gerekir:

- Hedef MAC adresi

- Hedef IP adresi

- Kaynak ve hedef bağlantı noktası numaraları

Ethernet üzerinden TCP/IP paketi için keşfedilen bilgiler

TCP/IP Trafik Analizi

Bu kısımda, http-riverbed-one.pcapng ve http-riverbed-two.pcapng dosyasını inceleyeceğiz. Kaynakça bölümünden erişebilirsiniz.

Bu iki dosya www.riverbed.com adresine 89 saniye aralıkla erişim sağlayan bir istemciye aittir.

http-riverbed-one.pcapng dosyasında doğal olarak başta DNS sorgularının olduğunu görüyoruz. İstemcinin paketleri oluşturması için domaini çözümlemesi ve hedef IP bilgisini elde etmesi gerekir.

http-riverbed-one.pcapng dosyasında domain çözümlemesi için yapılan DNS sorguları

http-riverbed-two.pcapng dosyasına başlangıçta DNS sorgularının olmadığını fark ediyoruz. Bu, istemcinin istenen IP adreslerinden bazılarına DNS önbelleğinde sahip olduğunu, dolayısıyla bu isimler için DNS sorgusu oluşturmaya gerek olmadığını gösterir.

http-riverbed-two.pcapng dosyasında DNS sorguları görünmüyor.

http-riverbed-one.pcapng dosyasındaki DNS yanıtlarının çoğu, istemcinin ad çözümleme bilgilerini önbellekte kısa bir süre için tutmuş yeniden DNS sorgusu göndermemiştir.

Ancak oturum süresinin aşılması tarayıcımızın bu adları yeniden çözümlemek için DNS sorguları gönderdiğini http-riverbed-two.pcapng dosyasında görebiliriz.

http-riverbed-two.pcapng dosyasında yenilenen DNS çözümlemeleri

Ayrıca http-riverbed-two.pcapng dosyasındaki toplam paket sayısının sadece 319 olduğunu fark edeceksiniz. Tarayıcı, DNS bilgilerinin bir kısmını önbellekten almanın yanı sıra çok sayıda sayfa öğesini de önbellekten görüntülemiştir.

http-riverbed-one.pcapng dosyasında protokol istatistiklerine baktığımızda (Statistic | Protocol hierarchy) trafiğin büyük oranda TCP kullandığını görürüz. Çünkü HTTP protokolü TCP'yi kullanır. UDP trafiğine baktığımızda ise Domain Name System(DNS) protokolünün kullandığını görürüz.

http-riverbed-one.pcapng Protokol İstatistikleri

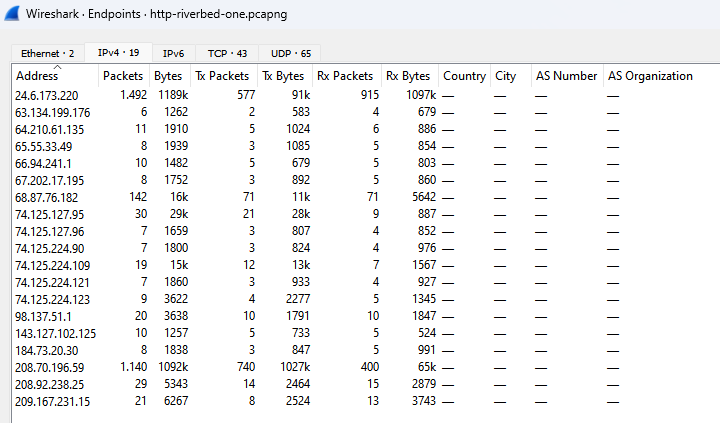

http-riverbed-one.pcapng dosyasındaki dominant trafiği görmek için Statistic| Conversations penceresini açabiliriz. Burda IPv4 sekmesini açtığımızda paketlere göre sıralama yaparsak dominant trafiğin hostlar arasında giden 1140 paketle 24.61.173.220 ile 208.70.196.59 IPleri arasında olduğunu söyleyebiliriz.

conversations

http-riverbed-one.pcapng dosyasında Statistic| Endpoints penceresinde trafikte geçen IP adreslerini görebiliriz. Buradai IP adreslerinnin hepi public IP adresi gibi görünüyor. Dolayısıyla trafik dış bir networkde yakalanmış diyebiliriz.

endpoints

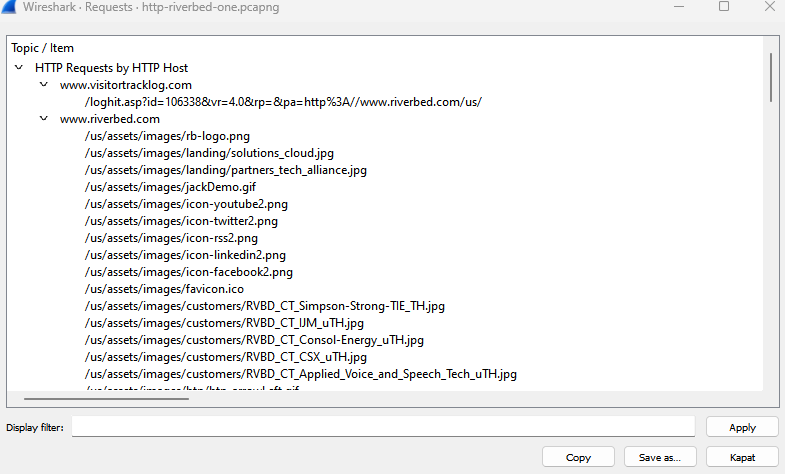

http-riverbed-one.pcapng dosyasında Statistic| HTTP| Requests penceresinde pcap dosyası içerisinde gidilen web adreslerini görüntüleyebiliriz.

Requests

http-riverbed-one.pcapng dosyasında

ip.addr == 24.6.173.220 && ip.addr == 208.70.196.59

fltresini yazarak daha önce bulduğumuz dominant trafiği inceleyelim.

Dominant Trafik

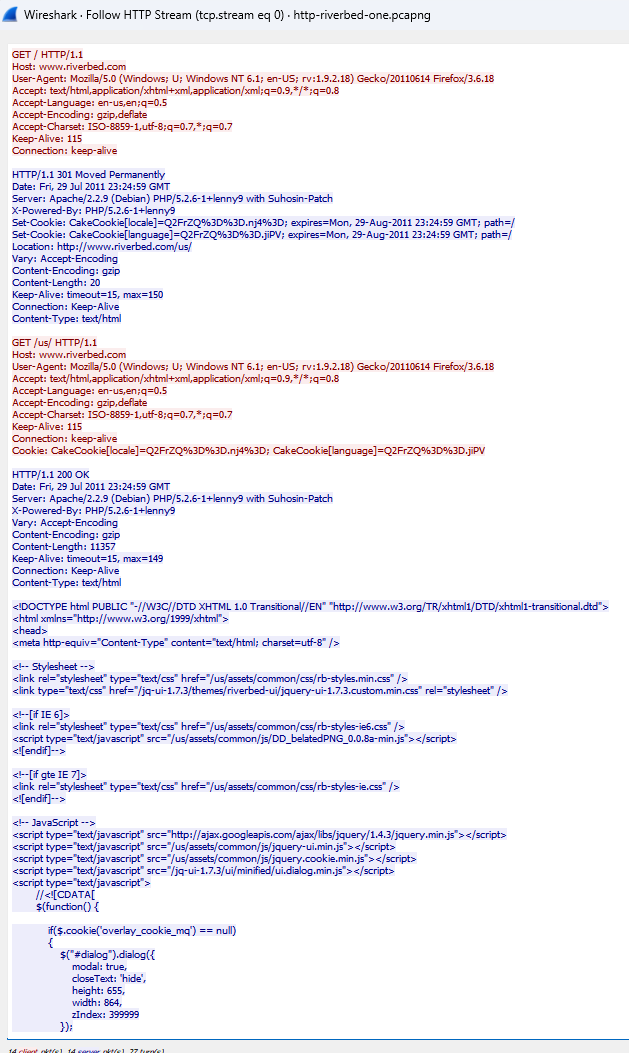

HTTP paketinin üzerine tıklayıp follow HTTP Stream seçeneğini seçersek tüm HTTP trafiğini görüntüleyebiliriz.

Follow HTTP Stream

Karşımıza uzun bir akış çıkıyor. Burada www.riverbed.com adresine giden-gelen trafiği bulmuş olmuş. Bu adresle kurulan HTTP bağlantılarını request (kırmızı yazı) ve response (mavi yazı) olarak görebiliriz.

www.riverbed.com HTTP Stream

Kaynakça

- Wireshark Network Analysis, Second Edition, Laura Chappel, https://www.chappell-university.com/studyguide

- Trace Files: https://s3.amazonaws.com/book.supplements/StudyGuide_v2/9781893939943_traces-set1b.zip

DNS Wireshark Analizi

Merhaba bu yazımda Domain Name System(DNS) protokolünü ve Wireshark ile analizini anlatmaya çalışacağım.

DNS Nasıl Çalışır?

DNS, www.wiresharktraining.com gibi sembolik ana bilgisayar adlarını IP adreslerine dönüştürmek için kullanılır. DNS ayrıca ad bilgilerini DNS sunucuları arasında aktarmak, bir IP adresiyle ilişkili ana bilgisayar adını belirlemek (ters veya işaretçi sorgusu) ve MX (posta alışverişi) kaydı gibi diğer ad öğelerini aramak için de kullanılabilir.

DNS ağ üzerindeki en önemli uygulamalardan biridir. Bir DNS sorunu, bilgisayarların hostname bilgilerini kullanırken birbirlerini bulmalarını engelleyecektir.

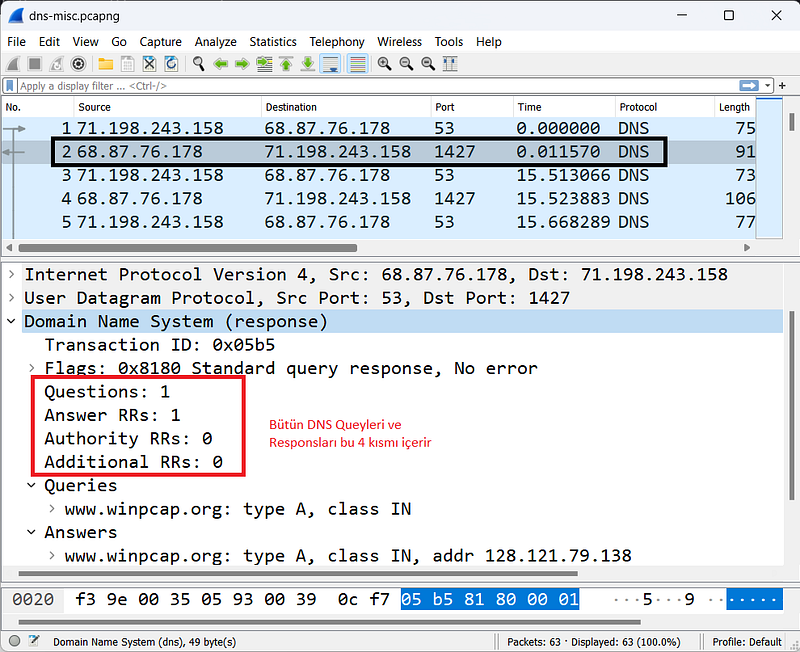

DNS paketi

DNS UDP veya TCP üzerinden çalışabilir. Yaygın olarak UDP kullanan DNS sorguları ve yanıtları görürsünüz. Bölge aktarımları TCP üzerinden çalışır. DNS için varsayılan port numarası 53dür.

RFC 1035, Domain Names â€" Implementation and Specification, UDP paket yükü üzerinden DNS'yi 512 bayt ile sınırlar. Bu genellikle bir DNS sorgusu için yeterlidir. Ancak bir yanıt 512 bayttan fazla alan gerektirdiğinde, yanıtta bir kesme bayrağı biti gönderilir. Bu, çözümleyicinin DNS sorgusunu daha büyük bir paket boyutuna izin veren TCP kullanarak tekrar göndermesini tetikler.

RFC 2671, DNS için Uzatma Mekanizmaları (EDNS0), UDP üzerinden 512 bayttan daha fazlasına izin verir.

DNS Query/Response Analizi

Domain çözümlemesi DNS sorgu ve yanıt işlemleri çok basittir. Bir istemci DNS sunucusuna bir DNS sorgusu göndererek genellikle bir domain karşılığında bir IP adresi ister. DNS sunucusu ya doğrudan sahip olduğu bilgilerle yanıt verir ya da istemciler adına diğer DNS sunucularına sorar.

A kaydı DNS Sorgusu

Åekilde www.winpcap.org için A kaydına (CNAME) yönelik standart bir DNS isteğini göstermektedir. Bu DNS sorgusu, kullanıcının domaini tarayıcı URL bölümüne girip Enter tuşuna bastığında otomatik olarak oluşturulmuştur.

Bir istemcinin talep ettiği ad, hedefin gerçek adı olmayabilir. Bu durumda, www.winpcap.org için bir canonical name(CNAME) veya gerçek ad döndürülmüştür. CNAME winpcap.orgdur ve bu ana bilgisayarın adresi 128.121.79.138'dür.

DNS Hataları Analizi

En yaygın DNS sorunu, bir adın ad namse server veritabanında bulunmaması nedeniyle oluşan hatadır. Bunun nedeni yanlış bir ad girilmesi veya henüz İnternet name serverlarına yayılmamış yeni bir name girilmesi olabilir.

Bulunamayan Domain Sorgusu

Åekilde bir kullanıcı 2.26.64.24.in-addr.arpa adresine erişmeye çalışmaktadır. Name Server böyle bir domain olmadığını belirterek yanıt verir. Kullanıcı domain çözümleyemezse, hedef adrese ulaşamaz.

Sunucu hatası yanıtları, name serverın bir hata nedeniyle istemci için bilgileri çözümleyemediğini gösterir. Bu, name serverın başka bir name servera bir sorgu göndermesi (özyinelemeli bir sorgu yoluyla) ve yanıt beklerken zaman aşımına uğraması veya bir tür dahili hata nedeniyle yanıtın anlaşılamaması veya bir sorguyla bağlantılı olmaması olabilir.

DNS Hataları Sonucu IP Çözümlemesi Yapılamıyor

Åekilde www.nmap.org adresine ulaşmaya çalışırken alınan sunucu hatası yanıtı gösterilmektedir. Bunun geçerli bir adres olduğunu biliyoruz, ancak DNS bunu çözümleyemiyor. Bir DNS sorunu nedeniyle siteye ulaşamıyoruz. Zaman sütununa dikkat edin; istemcinin bir DNS sorgusu gönderdiğini, ardından sorguyu yeniden göndermeden önce yanıt için 1 saniye beklediğini görebiliriz. İstemci üçüncü sorgudan önce 1 saniye daha beklemiş, ancak dördüncü DNS sorgusundan önce bu bekleme süresini iki katına çıkararak yaklaşık 2 saniyeye çıkarmıştır.

DNS sorunlarının nedenini bulmak için Wireshark'ı DNS sunucusunun yukarısına taşıyarak bu konumdaki arama işlemini izlemeniz gerekebilir.

ICMP cevabı hedefde 53 portuun açık oladığını belirtir.

Åekilde istemcimiz DNS sorguları göndermekte ve bu sorgular ICMP Destination Unreachable/Port Unreachable yanıtlarıyla yanıtlanarak 53 numaralı portun bu hostta açık olmadığını göstermektedir.

Bu durumda hatanın nerde olduğu, istemcinin DNS sunucusunun doğru IP adresine sahip olup olmadığına ya da DNS sunucusu servisinin istek atılan IP üzerinde çalışıyor olup olmadığına bağlıdır. Bu durumda, istemci tekrar dener â€" yapılandırılmış yalnızca bir DNS sunucusu vardır(genelde 2 tane olur), bu nedenle aramayı tekrar dener. Sunucu bu portun dinlemediğini belirttiği için istemcinin isteği yine reddedilir.

DNS Paket Yapısı

Tek bir transport protokolü (UDP veya TCP) kullanan diğer uygulamaların aksine, DNS hem UDP hem de TCP kullanır. DNS genellikle name resolution istekleri ve yanıtları için UDP-53'ü, zone transferleri ile daha büyük name resolutionlar ve yanıtları için TCP-53'ü kullanır.

www.winpcap.com adresine yapılan DNS name reqestleri

Tüm DNS paketleri Åekilde gösterildiği gibi dört ana bölümden oluşan tek bir temel yapı kullanır.

Transaction ID

İşlem Kimliği alanı, DNS sorgularını yanıtlarla ilişkilendirir. Bu alana ve değere filtre uygulayabilirsiniz (örneğin, dns.id==0x05b5) tüm ilişkili DNS sorgularını/yanıtlarını görüntülemek için.

Flags

Bayraklar baytı, sorgu özelliklerini tanımlayan çok sayıda alandan oluşur.

Query/Response

Sorgu/Yanıt biti paketin bir sorgu mu (0) yoksa bir yanıt mı (1) olduğunu gösterir. DNS sorgularını (dns.flags.response==0) veya yanıtlarını (dns.flags.response==1) görüntülemek için bir Wireshark filtresi oluşturabilirsiniz.

Opcode

Opcode alanı sorgu türünü belirtir. En yaygın olarak, bu alan standart sorgular için 0000 içerir ve yanıtlarda alan 0000 olarak bırakılır.

Authoritative Answer

Yanıtlarda kullanılan Yetkili Yanıt alanı, yanıtın alan adı için yetkili bir sunucudan geldiğini gösterir.

Truncation

Kesme alanı, DNS yanıtının uzunluk nedeniyle kesildiğini gösterir. Bir istemci kesilmiş bir DNS yanıtı görürse, sorguyu TCP üzerinden yeniden denemelidir. TCP tabanlı sorgular/yanıtlar görmek çok yaygın değildir.

Recursion Desired

Sunucunun özyinelemeli sorgu işlemlerini kullanıp kullanamayacağını belirtmek için DNS sorgularında özyineleme tanımlanabilir. Yineleme, bir DNS sunucusunun istemci adına başka bir sunucudan yanıt istemesine olanak tanır. Yerel ad sunucusu yanıta sahipse, doğrudan yanıt verecektir. Cevaba sahip değilse, istemci adına arama işlemine başlayacaktır.

Recursion Available

Yanıtlarda tanımlanan bu ayar, DNS sunucusunda yinelemenin kullanılabilir olup olmadığını belirtir.

Reserved

Bu alan 0 olarak ayarlanmıştır.

Rcode (Response Code)

Rcode alanı yanıtta bir hata durumu olup olmadığını gösterir. Aşağıdaki tabloda olası Rcode değerleri listelenmektedir.

- Kod 0: Hata durumu yok.

- Kod 1: Biçim hatası-sorgu yorumlanamadı.

- Kod 2: Sunucu hatası-sunucu, ad sunucusundaki bir sorun nedeniyle sorguyu işleyemedi.

- Kod 3: Ad hatası-alan adı mevcut değil.

- Kod 4: Uygulanmadı.

- Kod 5: Reddedildi-ad sunucusu ilke nedeniyle işlevi gerçekleştirmeyi reddediyor.

Question Count

Bu alan Soru bölümündeki soru sayısını gösterir. Genellikle sorgu paketi başına yalnızca bir soru görürsünüz.

Answer Resource Record (RR) Count

Bu alan, Yanıt RR'leri bölümündeki yanıtların sayısını gösterir. Bir yanıt CNAME bilgisi içeriyorsa, Yanıt RR Sayısı alanında muhtemelen iki sayı göreceksiniz â€" biri CNAME için diğeri CNAME kaydının IP adresi için.

Authority RRs Count

Bu alan Yetki RR'leri bölümündeki yanıtların sayısını gösterir. Bu yanıtlar, adlandırma hiyerarşisinde hedef ada daha yakın olan sunuculardan gelir.

Additional RRs Count

Bu alan, Ek RR'ler bölümündeki yanıt sayısını gösterir. Bu bölümde, Yetki RR bölümündeki sunucular için A kayıtları bulabilirsiniz.

Queries

Bu değişken uzunluktaki alan, çözümlenmekte olan adı ve istenen bilgi türünü tanımlar.

Name

Bu alan çözümlenmekte olan adı içerir. Biçim, addaki alfanümerik bayt sayısını belirtmek için sayısal bir sınırlayıcı kullanan değişken uzunluktadır. Aşağıda bazı örnekler verilmiştir:

- 3www9wireshark3org0

- 3www4iana3org0

Type

Bu alan sorgu türünü gösterir. Kayıtlı tip numaralarının tam listesi için www.iana.org/assignments/dns-parameters adresine bakın.

- Type A: Host addres

- Type NS: Authoritative name server

- Type CNAME: Canonical name for an alias

- Type SOA: Start of Zone Authority

- Type PTR: Pointer record

- Type HINFO: Host information

- Type MX: Mail exchange

- Type AAAA: IPv6 address

Class

Bu alan, TCP/IP iletişimleri için bir İnternet sınıfı adresini belirtmek üzere 1 olarak ayarlanır.

Answer RRs

Bu alan, Sorular alanındaki bu bölümle aynı formatı kullanır.

Authority RRs

Bu alan, Questions alanındaki bu bölümle aynı formatı kullanır.

Additional RRs

Bu alan, Questions alanındaki bu bölümle aynı formatı kullanır.

Resource Record Time to Live (TTL) Value

Bu alan DNS yanıtlarının Yanıt bölümünde yer alır ve alıcının DNS bilgilerini önbellekte ne kadar süre tutabileceğini gösterir. DNS'deki her yanıt, o DNS bilgisi için bir TTL değeri içerecektir.

RR bilgileriyle yanıt veren DNS sunucuları, kalan TTL değerini sürekli olarak geri sayar; aynı DNS sorgusunu on saniye arayla yapmak, sunulan TTL değerinde on saniyelik bir fark gösterecektir.

DNS/mDNS Trafiği Filtreleri

DNS trafiği için capture filter port numarasını temel alır çünkü tcpdump filtre biçimi dns protokolünü algılayamıyor. Libpcap ve WinPcap güncellendikçe bu durum değişebilir.

UDP veya TCP üzerinden standart DNS trafiği için yakalama filtresi 53 numaralı bağlantı noktası iken mDNS 5353 numaralı portu kullanır.

Görüntüleme filtresi sözdizimi basitçe dns'dir. Bu filtre hem DNS hem de mDNS trafiğini görüntüler. Aşağıda ek DNS görüntüleme filtreleri listelenmektedir.

- dns.flags.response==0 : DNS query

- dns.flags.response==1 : DNs response

- dns.flags.rcode != 0 : Hata içeren DNS responselar

- dns.count.answers > 5 : 5den fazla response içeren DNS responselar

- dns.qry.name=="www.abc.com" : www.abc.com için DNS query

- dns contains "abc" : "abc içeren" DNS query ya da responselar

- dns.qry.type==0x0001 : Bir hostname için olan DNS sorguları.

- dns.qry.type==0x000c : Bir alan adı işaretçisi sorgusu(inverse query) için DNS sorguları.

- dns.resp.type==0x0005 : CNAME değeri içeren DNS responselar (canonical name)

- dns.resp.type==0x0006 : SOA (Start of Authority) içeren DNS responselar

- dns.flags.recdesired==1 : recursion desired olan DNS Queryleri

- dns.flags.recavail==1 : recursion availabl ile başlayan DNS responselar

Daha fazla Display filter seçeneği Wireshark'ın şu adresteki Referansında bulunabilir www.wireshark.org/docs/dfref/d/dns.html.

Kaynakça

- Wireshark Network Analysis, Second Edition, Laura Chappel, https://www.chappell-university.com/studyguide

- Trace Files: https://s3.amazonaws.com/book.supplements/StudyGuide_v2/9781893939943_traces-set1b.zip

ARP Wireshark Analizi

Merhaba bu yazımda Address Resolution Protocol (ARP) protokolünü ve Wireshark ile analizini anlatmaya çalışacağım.

ARP Nasıl Çalışır?

ARP, bir donanım adresini(fiziksel adres, MAC adresi) yerel ağdaki bir IP adresiyle ilişkilendirmek ve yinelenen IPv4 adreslerini test etmek için kullanılır. ARP ne kadar basit olursa olsun, ağ adresleme veya yapılandırmalarla ilgili sorunları işaret eden protokol olabilir. ARP, RFC 826, Ethernet Adres Çözümleme Protokolü'nde tanımlanmıştır ve IPv6 iletişiminde kullanılmaz.

ARP Protokolü

**ARP protokolü sadece yerel ağda(internal network) kullanılabilir!**Bu nedenle ARP konuşmalarını analiz etmek için sizinde trafiğin aktığı yerel ağa bağlı olmanız gerekir.

ARP, MAC ve IP adres katmanları arasında adres çözümlemesi sunar

ARP paketleri, bir IP başlığı içermedikleri için TCP ağındaki trafiğin çoğuna kıyasla benzersizdir(internet katnanında çalışan bir protokol değildir). Bu özellik ARP paketlerinin yönlendirilemeyen(data-link katmanı protokolü olduğu için) paketler olduğu anlamına gelir.

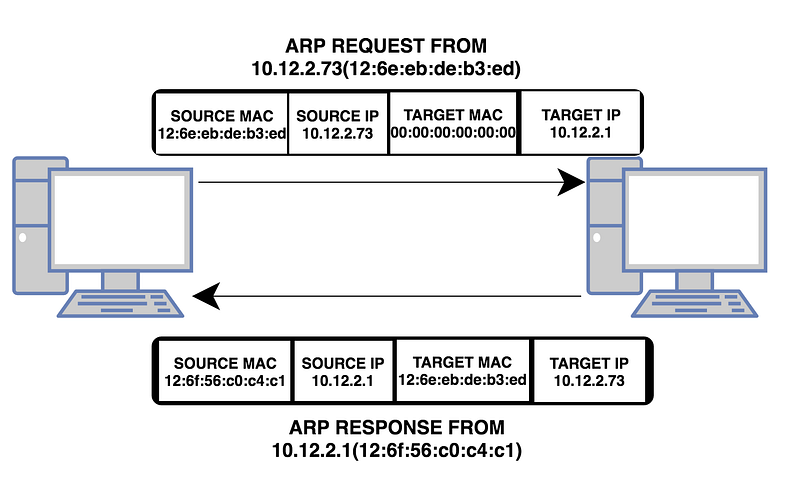

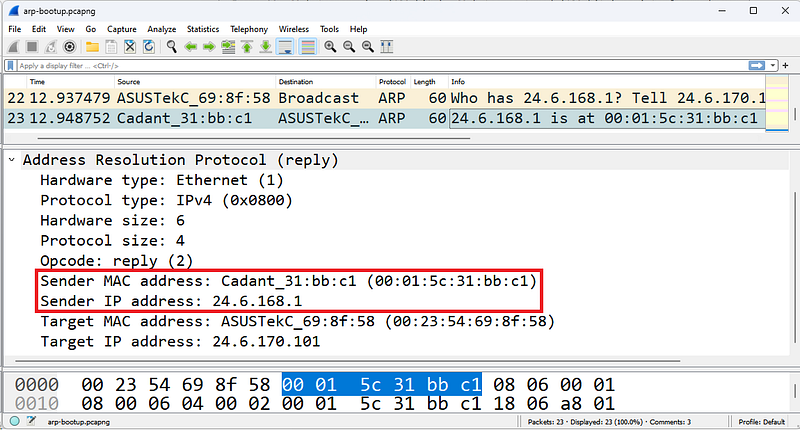

ARP Requests/Responses Analizi

Normal ARP iletişimleri basit bir istek ve basit bir yanıttan oluşur. Bir host, hedef IP adresini içeren bir ARP yayını gönderir (ancak hedef MAC adresi yoktur â€" ARP MAC adresi çözümlemesi için kullanılır).

ARP isteği

Åekilde 00:23:54:69:8f:58 MAC adresine ve 24.6.170.101 IP adresine sahip bir host 24.6.168.1 için MAC adresini aramaktadır. Broadcast yayınlarda MAC adresi şekilde görüldüğü 00:00:00:00:00:00 olur. Bunun nedeni, switchlerin unicast trafikte paketleri hedef MAC adresine göre iletmesidir. 0lı MAC adresi broadcast iletimi tesmil eder.

ARP Yanıtı

Åekilde gösterilen yanıt paketi artık 24.6.168.1 gönderici IP adresini ve bu cihazın MAC adresini içerir. Gönderen ve hedef adreslerinin ARP isteklerinde ve yanıtlarında geçerli paket göndericisiyle ilişkilendirilir. Yani yanıt unicast olarak döner.

ARP Sorunlarının Analizi

Cevapsız ARP istekleri ağdaki başka bir hostun göndericiyle aynı IP adresine sahip olup olmadığını belirlemek için kullanılır. IP adreslerinin statik veya dinamik olarak atanmış olmasına bakılmaksızın tüm hostlara ARP istekleri gönderir. Cevap gelmemesi durumunda bu IP adresinin ağda kullanılmadığı ve boş olduğu tespit edilir. Wireshark cevapssız ARP paketlerini belirleyebilir.

ARP Duyurusu

Åekilde bir hostun ağdaki başka bir cihazın 24.6.170.101 IP adresini kullanıp kullanmadığını kontrol etmektedir.

ARP trafiğini inceliyor, ancak ARP yayınlarına yanıt göremiyorsanız

(a) unicast yanıtlarını görebileceğiniz bir konuma bağlanmamış olabilir â€" veya

(b) ARP yayını cevapsız bir ARP'dir ve yanıt alınamaması bir IP adresi çakışması olmadığını gösterir.

Yanlış Yapılandırmalar

Ağ adresleme sorunları da ARP sorunlarına neden olabilir.

Yanlış yapılandırılmış bir host subnet değerinden kaynaklanan bir ARP sorunu

Åekilde, İstemci A yanlış alt ağ maskesiyle yapılandırılmıştır. İstemci A, 10.2.99.99 adresindeki hedef Sunucu A'nın yerel mi yoksa uzak mı olduğunu belirlemek için çözümleme sürecinden geçtiğinde, İstemci A(client A) sunucunun yerel olduğunu belirler. İstemci A, sunucunun 10.0.0.0/8 ağında olduğuna inanır. İstemci A, sunucunun da 10.0.0.0/8 ağında bulunduğuna inanır. Bunun nedeni, İstemci A'nın alt ağ maskesinin 255.0.0.0 olarak ayarlanmış olmasıdır.

Proxy ARP

Proxy ARP'i destekleyen yönlendiriciler (RFC 1027, Using ARP to Implement Transparent Subnet Gateways'de tanımlanmıştır) diğer ağlardaki cihazlar adına yanıt verebilir. Proxy ARP kullanmanın, genel ARP trafiğindeki artış da dahil olmak üzere çok sayıda dezavantajı vardır.

ARP Zehirlemesi

ARP zehirleme trafiği de wireshark üzerinde benzersiz bir şekilde görünmektedir.

ARP Poisoning

Åekilde Wireshark mükerrer adres kullanımının gerçekleştiğini tespit etmiştir. 00:d0:59:aa:af:80 adresindeki bir hostun hem 192.168.1.103 hem de 192.168.1.1 adreslerine arp yanıtı gönderdiğini görebiliriz. Bu, ARP tabanlı MITM(Man-in-the-Middle) saldırısının ilk aşamasıdır.

ARP Paket Yapısı

İki temel ARP paketi vardır: ARP istek paketi ve ARP yanıt paketi. Her iki paket de aynı biçimi kullanır. ARP'ın en kafa karıştırıcı kısmı gönderici ve hedef adres bilgilerinin yorumlanmasıdır. Bir hosttan ARP yayını gönderildiğinde, gönderen host gönderen adresi alanlarına donanım ve IP adreslerini koyar.

Hedef protokol adresi alanı, aranan cihazın IP adresini içerir. Hedef donanım adresi alanı, bilginin bilinmediğini belirtmek için tüm 0'lara ayarlanır. Bir ARP yanıtında, ARP yanıtlayıcısının artık gönderen olduğunu göstermek için hedef ve gönderen bilgileri tersine çevrilir. Aramayı gerçekleştiren orijinal istasyon artık hedeftir.

Hardware Type

Bu, kullanılan donanım veya veri bağlantısı türünü tanımlar. Donanım tipi 1 Ethernet'e atanır ve 6 baytlık bir donanım adresi uzunluğu tanımlar. Donanım Tipi alan değer listesinin tamamı www.iana.org adresinde mevcuttur.

Protocol Type

Bu alan kullanılan protokol adres tipini tanımlar. Bu alan, Ethernet II çerçeve yapılarında da kullanılan standart protokol kimliği değerlerini kullanır. Bu protokol tipleri www.iana.org/assignments/protocol-numbers adresinde tanımlanmıştır.

Length of Hardware Address

Bu alan, bu pakette kullanılan donanım adreslerinin uzunluğunu (bayt cinsinden) tanımlar.

Length of Protocol Address

Bu alan, bu pakette kullanılan protokol (ağ) adreslerinin uzunluğunu (bayt cinsinden) tanımlar.

Opcode

Opcode, paketin bir istek mi yoksa yanıt paketi mi olduğunu ve gerçekleşen adres çözümleme türünü tanımlar.

Aşağıda ARP ve RARP (ters ARP) işlem kodları listelenmektedir:

- Opcode 1: ARP request

- Opcode 2: ARP reply

- Opcode 3: RARP request

- Opcode 4: RARP reply

Bir cihazın bir MAC adresinden ağ adresini öğrenmesini sağlayan bir süreç. RARP, RFC 903, A Reverse Address Resolution Protocol'de tanımlanmıştır. RARP'ın erken bir adres atama protokolü olarak kullanıldığı çok eski ağ ortamları dışında RARP'ın kullanıldığını görmeyiz.

Sender's Hardware Address

Bu alan, bu isteği veya yanıtı gönderen cihazın donanım adresini gösterir.

Sender's Protocol Address

Bu alan, bu isteği veya yanıtı gönderen cihazın protokol (ağ) adresini gösterir.

Target Hardware Address

Bu alan, biliniyorsa, istenen hedef donanım adresini gösterir. ARP isteklerinde bu alan genellikle tüm 0'larla doldurulur. ARP yanıtlarında, bu alan ARP isteğini gönderen aygıtın donanım adresini içerir.

Target Protocol Address

Bu alan, bir istekte istenen hedef protokol (ağ) adresini gösterir. Yanıtta, isteği yayınlayan cihazın adresini içerir.

ARP Trafiğini Filtreleme

ARP trafiği için capture filter ve display filter basitçe arp 'dır. Aşağıda ek ARP display filterları listelenmektedir:

- arp.opcode==0x0001 â€" ARP request

- arp.opcode==0x0002 â€" ARP reply

- arp.src.hw_mac==00:13:46:cc:a3:ea â€" ARP kaynak fiziksel adresi 00:13:46:cc:a3:ea (istek veya yanıt)

- (arp.src.hw_mac==00:21:97:40:74:d2) && (arp.opcode==0x0001) â€" Kaynak fiziksel adresi 00:21:97:40:74:d2 olan ARP isteği

- (arp.src.hw_mac==00:d0:59:aa:af:80) && !(arp.src.proto_ipv4==192.168.1.1)

ARP paketinde 00:d0:59:aa:af:80 adresindeki bir ana bilgisayar kendi IP adresi (192.168.1.1) harici IP adresleri için yolladığı ARP reply paketleri (arp poisoning). - (arp.opcode==0x0002) && !(arp.src.proto_ipv4==192.168.0.1/16) â€" Çözümlenen IP adresinin uzak cihaz için olduğu ARP paketi (ARP proxy yanıtı)-proxy ARP.

Kaynakça

- Wireshark Network Analysis, Second Edition, Laura Chappel, https://www.chappell-university.com/studyguide

- Trace Files: https://s3.amazonaws.com/book.supplements/StudyGuide_v2/9781893939943_traces-set1b.zip

IPv4/IPv6 Wireshark Analizi

Merhaba bu yazımda IPv4 ve IPv6 protokolünü ve Wireshark ile analizini anlatmaya çalışacağım.

IP Nedir?

IP (v4/v6 â€" topluca "IP" olarak anılır), ağa bağlı sistemler için teslim hizmetlerinin yanı sıra düşük MTU (Maximum Transmission Unit) ağları için parçalama ve yeniden birleştirme sağlar. IP ayrıca belirli trafiğin diğer trafiğe göre önceliklendirilmesini sağlamak için hizmet kalitesi belirleme özelliği de sunar.

IP bağlantısız ve güvenilmezdir, IP ana bilgisayarları arasında datagramların en iyi şekilde teslim edilmesini sağlar. IP'nin kendisi, bir paketin hedef konuma ulaşıp ulaşmadığını belirlemenin hiçbir yolunu sunmaz. Garantili teslimata ihtiyaç duyan bir uygulama IP üzerinden TCP (TCP over IP) kullanmalıdır.

IP, UDP ve TCP tabanlı uygulamalar ve ICMP için teslim hizmetleri sağlar

IPv4 başlığı tipik olarak 20 bayt uzunluğundadır, ancak IP başlık uzunluğunu (4 baytlık artışlarla) uzatabilen bir alan içerir.

IPv4 Analizi

IPv4 RFC 791'de ele alınmıştır. Normal IPv4 iletişimi, en verimli paket boyutunu kullanarak paketleri bir konumdan diğerine götürür.

IPv4 paketleri yönlendiriciler tarafından iletilirken, yönlendirme kararları vermek için hedef IP adresi incelenir, MTU boyutu bir sonraki bağlantının MTU boyutuna göre kontrol edilir (parçalanmanın gerekli olup olmadığını ve izin verilip verilmediğini belirlemek için), MAC başlığı çıkarılır ve bir sonraki ağ için yeni bir tane uygulanır ve IP başlığındaki yaşam süresi (TL) değeri azaltılır. IP başlığı ayrıca yönlendirme önceliklendirmesi için de kontrol edilir.

Bir IPv4 iletişiminde her şey yolunda giderse, trafik IP adreslerine ve IP adreslerinden akmalıdır. Bir NAT/PAT cihazı trafiği kesip adresi değiştirmediği sürece başlıktaki IPv4 adresi değişmemelidir.

Bir paket yoldaki bir sonraki bağlantıya iletilemeyecek kadar büyükse, yönlendirici IP başlığının parçalanma ayarını inceler. Don't Fragment biti ayarlanmışsa, paket iletilemez. Yönlendirici, paketi oluşturan kişiye MTU sınırlamasını tanımlayan bir ICMP Tip 3, Kod 4 mesajı (Hedefe Ulaşılamıyor/Parçalanma Gerekli, ancak Parçalama Biti Ayarlandı) göndermelidir. Gönderen, paketi daha küçük bir paket boyutunda yeniden iletmelidir. Parçalanmaya izin veriliyorsa, yönlendirici tek büyük paketi iki (veya daha fazla) küçük pakete bölmeli, parça ofsetini tanımlamalı ve paketlerin parça olduğunu belirtmeli ve iletmelidir.

IP, bir bağlantının MTU'su datagram boyutunu desteklemediğinde paketleri parçalayabilir

Åekilde, İstemci A'dan Sunucu A'ya giden 1500 baytlık bir MTU paketi yol boyunca gidemez. Sınırlama Yönlendirici B ve Yönlendirici C arasındaki bağlantıdadır. Yönlendirici B paketi parçalara ayırmalı (izin veriliyorsa) ve parçaları iletmeli veya ICMP Tip 3, Kod 4 mesajını İstemci A'ya geri göndermelidir.

Parçalanma, veri akışının verimliliğini azalttığı için bir ağda arzu edilen bir durum değildir. Bununla birlikte, kaçınılmaz olabilir. Olası MTU sorunlarını wirehsarkda belirlemek için;

İstatistikler | Paket Uzunluklarını inceleyin veya ICMP Tip 3/Kod 4 paketleri için bir filtre uygulayın (icmp.type==3 && icmp.code==4).

IPv4 sorunları genellikle parçalanma, olağandışı IP adresleri ve aşırı yayınlarla ilgilidir. Birkaç örnek aşağıda verilmiştir.

- ICMP Tip 3, Kod 4 paketleri engellendiğinde parçalanma sorunları ortaya çıkabilir, bu da bir ana bilgisayarın paketlerinin neden hedefe ulaşmadığını öğrenmesini engeller. ICMP Tip 3, Kod 4 paketi kara delik tespiti için kullanılır.

Kaynak IP adresinin 127.0.0.1 olması şüphelidir

- Olağandışı IP adresleri, yinelenen adresler veya Åekilde gösterilen adres gibi ağda izin verilmeyen adresler olabilir. IP kaynak adresi loopback adresi (127.0.0.0/8), çok noktaya yayın adresi veya yayın adresi olamaz.

- Bir ağ boyunca akan aşırı yayınlar(broadcast), Wireshark'ı bir switche bağlayarak kolayca tespit edilebilir.

Åekilde ağda asla bulunmaması gereken bir paket gösterilmektedir â€" kaynak 127.0.0.1 loopback adresidir.

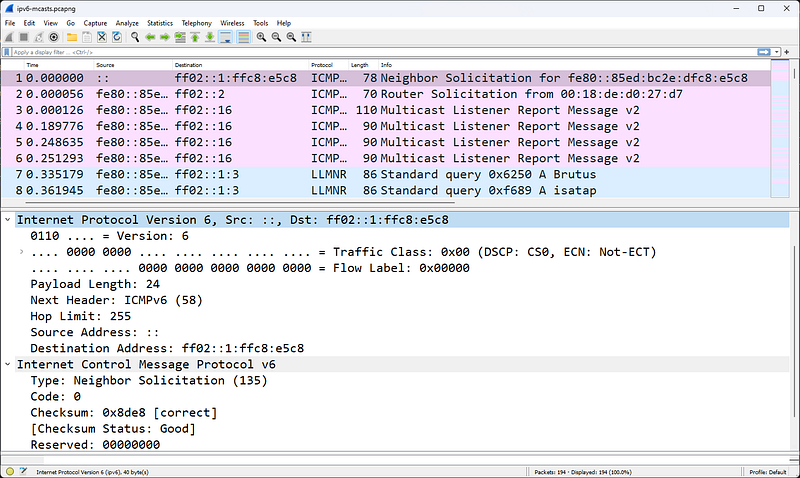

IPv6 Analizi

IPv6 sadece katman 3 yönlendirilmiş bir protokoldür.

IPv6 Başlığı

Åekilde bir IPv6 başlığı gösterilmektedir. Ethernet başlık Tipi alanının 0x86dd olduğuna dikkat edin, bu da bir IPv6 başlığının sırada olduğunu gösterir.

RFC 2460, İnternet Protokolü, Sürüm 6 (IPv6) Spesifikasyonu, IPv6 başlık spesifikasyonunu tanımlar. IPv6 adresleme RFC 4291, IP Sürüm 6 Adresleme Mimarisi'nde ele alınmıştır. IPv6 ana bilgisayarlarının diğer yerel hedefleri nasıl bulduğuna ilişkin ayrıntılar için RFC 4861, IP sürüm 6 (IPv6) için Komşu Bulma bölümüne bakın.

IPv6 ile ilgili bu kısa bölüm, yalnızca çift yığınlı ana bilgisayarlarda göreceğiniz en yaygın IPv6 trafiğine bir göz atmanız için tasarlanmıştır.

IPv6 iletişiminde üç farklı adres türü vardır:

- Unicast â€" tek interface adresi

- Multicast â€"arayüzler grubu

- Anycast â€" bir grup arayüzün en yakını

IPv6'da yayın(broadcast) adresi yoktur-çoklu yayınlar ağ yayınlarının yerine kullanılır.

IPv6 adresleri on altı bayt uzunluğundadır (128 bit) ve x:x:x:x:x:x:x şeklinde yazılır; burada x bir ila dört onaltılık basamağı temsil eder. Gösterimi kısaltmak için tek bir alanda baştaki sıfırları atabilirsiniz.

Multicast yayınlar ff02 ile başlar

RFC 4291, IPv6 adresleri için aşağıdaki örneği sağlar:

- Address 2001:0DB8:0:0:8:800:200C:417A (bir unicast adres)

Shortened Version 2001:DB8::8:800:200C:417A - Address FF01:0:0:0:0:0:0:101 (bir multicast adres)

Shortened Version FF01::101 - Address 0:0:0:0:0:0:0:1 (bir loopback adres)

Shortened Version ::1 - Address 0:0:0:0:0:0:0:0 (unspecified adres)

Shortened Version ::

:: bir adreste yalnızca bir kez kullanılabilir ve 16 bitlik sıfırlardan oluşan bir veya daha fazla grubu temsil eder. :: bir adresteki baştaki veya sondaki sıfırları temsil etmek için de kullanılabilir. Wireshark, yukarıdaki şekilde gösterildiği gibi IPv6 adreslerinin kısaltılmış sürümünü kullanır.

IPv6 ağ öneklerini temsil ederken Sınıfsız Alanlar Arası Yönlendirme (CIDR) gösterimi kullanılır. Örneğin, 2001:DB8:0:CD30::/64, 2001:DB8:0000:CD30:: ağını temsil eder.

Unicast adresler 2xxx ile başlar. Multicast adresler FFxx ile başlar. Link-Local Unicast adresleri FE80 ile başlar.

Link-Local adresler tek bir bağlantı üzerinde adresleme için kullanılır ve yönlendirilmez. IPv6, otomatik adres yapılandırması ve komşu keşfi için Link-Local adresleri kullanır.

Yukarıdaki şekilde görülen ilk paket bir ICMPv6 İsteği'dir â€" bu protokol ARP'ın yerini alır. Kaynak adres :: olduğunda, paketin amacı Yinelenen Adres Algılama (DAD)dır.

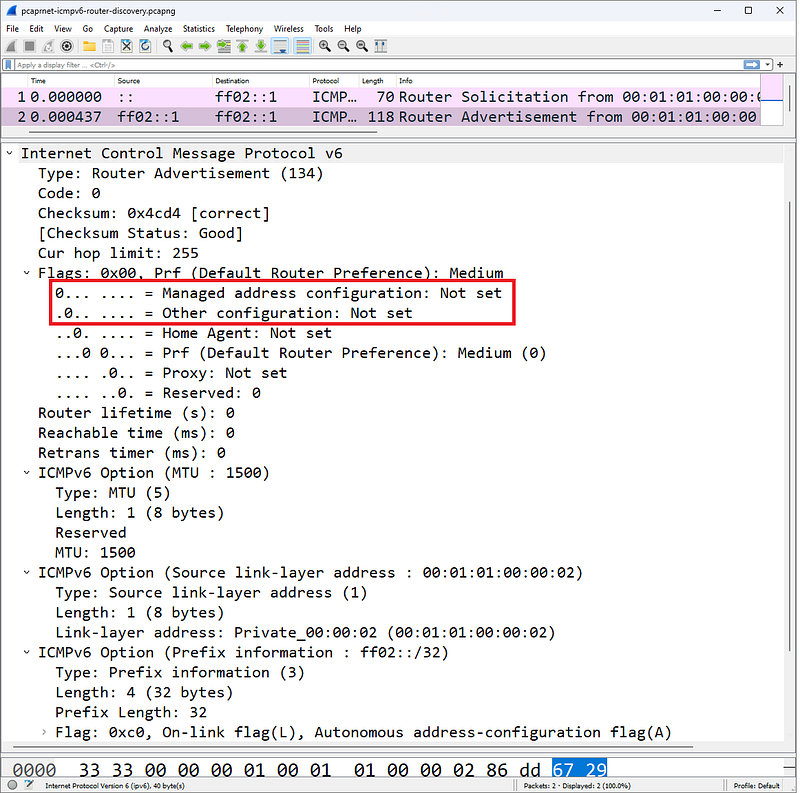

Yönetilen Adres Yapılandırması ve Diğer Yapılandırma bitleri DHCPv6 istemcisinin bir IPv6 adresini ve diğer parametreleri nasıl alacağını tanımlar

IPv6 hostu, başlangıç işlemi sırasında IPv6 hostuna gönderilen Yönlendirici Reklam paketi tarafından tanımlanan çeşitli yöntemlerden birini kullanarak bir adres alabilir. Åekilde iki bite dikkat çektik:

- Yönetilen Adres Yapılandırması (M) biti

- Diğer Yapılandırma (O) biti.

DHCPv6 istemci adresi ve diğerparametreler bu iki bitin ayarına göre yapılandırılacaktır. Bir IPv6 istemcisi, ICMPv6 Yönlendirici paketindeki M ve O bitlerine başvurarak üç farklı şekilde bir adres alabilir:

- Stateless Address AutoConfiguration (SLAAC)

- stateful DHCPv6

- stateless DHCPv6

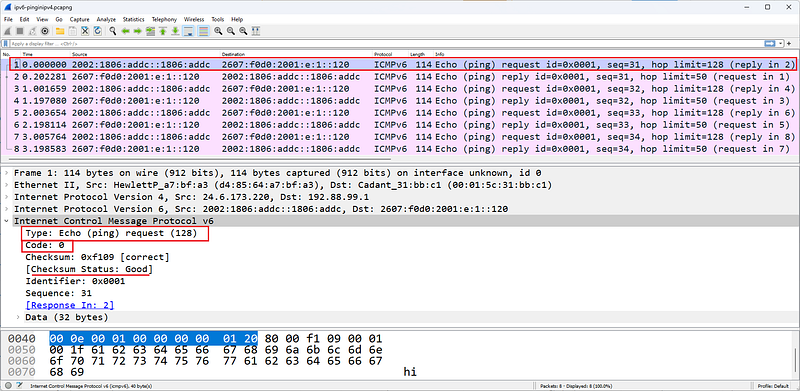

6to4 Tunneling(IPv4 İçinde Tünellenmiş IPv6)

IPv6'ya geçişin bir parçası olarak, mevcut TCP/IP ana bilgisayarları çift yığınları ve IPv4 içinde IPv6 tünelleme yeteneğini destekler. Bu paketler bir IPv4 ağı üzerinden hedef IPv6 ana bilgisayarına yönlendirilebilir. Üç farklı kapsülleme yöntemi vardır-6to4, Teredo ve ISATAP.

Protokol değeri 41, bir IPv6 başlığının daha sonra geldiğini gösterir

RFC 3056, IPv6 Etki Alanlarının IPv4 Bulutları Üzerinden Bağlanması, 6to4 tünellemeyi tanımlar. Wireshark bir IPv6 başlığının bir IPv4 başlığını takip ettiğini tespit ettiğinde, pakete iki not ekler:

- Source 6to4 Gateway IPv4 (ipv6.src_6to4_gw_ipv4)

- Source 6to4 SLA ID (ipv6.src_6to4_sla_id)

Kaynak adresin ilk 2 baytı 0x2002 olacaktır. 6to4 Ağ Geçidi adresi, kapsülleyen ana bilgisayarın IPv4 adresidir (IPv6 başlığını yerleştiren istemci veya IPv6 başlığını yerleştiren bir yönlendirici). Åekil 209'da, kaynak IPv6 adresi 24.6.173.220'ye (ana bilgisayarın IPv4 adresi) dönüşen 0x1806addc'yi içerir. Kaynak 6to4 SLA Kimliği (Site Level Aggregation Identifier) bir alt ağ tanımlamak için kullanılır.

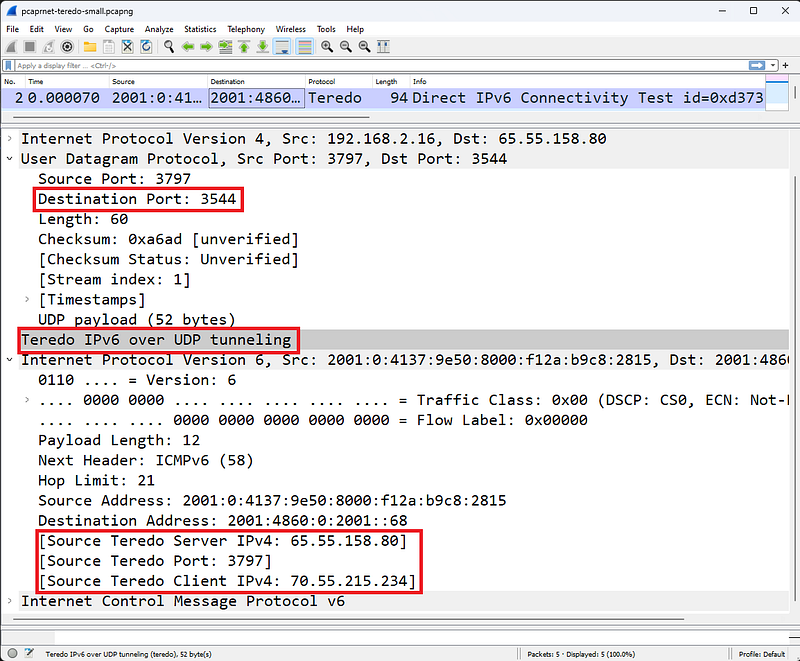

Teredo

Teredo, bir IPv6 başlığını bir UDP paketi içinde kapsülleyen başka bir tünelleme yöntemidir. Bu teknoloji, Protokol 41'i işlemeyen Ağ Adresi Çevirisi (NAT) cihazlarını geçmeye yardımcı olmak için geliştirilmiştir. Teredo, RFC 4380, Ağ Adresi Çevirileri (NAT'lar) aracılığıyla UDP üzerinden IPv6 Tünelleme'de ele alınmıştır.

Teredo, IPv6'yı bir UDP paketi içinde tüneller

Åekilde, bir Teredo istemcisinden Teredo sunucusuna giden bir paketi göstermektedir. Wireshark, Teredo port udp-3544'ü kullanır ve UDP tünelleme disektörü üzerinden Teredo IPv6yı sağlar.

Burada üç Wireshark notasyonu görebiliriz:

- Source Teredo Server IPv4 (ipv6.src_ts_ipv4)

- Source Teredo Port (ipv6.src_tc_port)

- Source Teredo Client IPv4 (ipv6.src_tc_ipv4)

Site İçi Otomatik Tünel Adresleme Protokolü (ISATAP)

Hem 6to4 hem de ISATAP IPv6'yı IPv4 içinde kapsüller, ancak paket bir IPv4 ağı üzerinden farklı şekilde gönderilir. Wireshark ISATAP'ın kullanımda olduğunu tespit edebilir (tıpkı Teredo'nun kullanımda olduğunu tespit ettiği gibi).

6to4 tünellemenin aksine, ISATAP 64 bit arayüz tanımlayıcısı oluşturmak için yerel olarak atanmış bir IPv4 adresi (genel veya özel) kullanır. Örneğin, ISATAP'ta 24.6.173.220 IPv4 adresi ::0:5EFE:1806:addc olur. Bir 6to4 tünel yapılandırmasında, aynı IPv4 adresi Åekil 210'da görüldüğü gibi 2002:1806:addc::/48 olur.

ISATAP, ISATAP yönlendiricilerinin IPv6 trafiği için bir site içi tünel yapılandırmasını gerektirir ve bilgilendirici RFC 5214'te ele alınmıştır.

IPv4 Paket Yapısı

Bu kısımda başlık alanları ve işlevleri ayrıntılı olarak açıklanmaktadır. Her alanla ilgili daha fazla ayrıntı için RFC 791'e bakabilirsiniz.

IPv4 Başlığı

Åekilde, kabul edilebilir IPv4 adreslemesine sahip standart bir IPv4 başlığını göstermektedir.

Version Field

IP başlığındaki ilk alan sürüm alanıdır. Åekilde, tamamen genişletilmiş bir IPv4 başlığını göstermektedir. Bu bölümde IPv4 ile başlayacağız ve daha sonra IPv6'yı inceleyeceğiz.

Header Length Field

Bu alan aynı zamanda İnternet Başlık Uzunluğu alanı veya IHL(Internet Header Length) olarak da adlandırılır. Bu alan sadece IP başlığının uzunluğunu belirtir. Bu alan gereklidir çünkü IP farklı başlık uzunluklarını destekler. Bu alan değeri 4 baytın katları olarak sağlanır. Örneğin, bu alanın gerçek ondalık kodu 5 olacaktır. Wireshark, 20 baytlık gerçek IP başlık uzunluğu değerini bulmak için bu değeri 4 baytla çarpar. Åekilde IPv4 başlığı 20 bayt uzunluğundadır. Bu IP başlığında farklı bir başlık uzunluğu kullanılmamıştır.

Differentiated Services Field and Explicit Congestion Notification

Altı bitlik Farklılaştırılmış Hizmetler Alanı (DiffServ) trafiği önceliklendirmek ve belirli bir Hizmet Kalitesi (QoS) düzeyi sağlamak için kullanılır.

Alan, paketin nasıl işleneceğini (atlama başına davranış) belirlemek için kullanılan bir Farklılaştırılmış Hizmetler Kod Noktası (DSCP) değeri içerir.

Assured Forwarding and Expedited Forwarding Per-Hop Behavior

RFC 2597, Assured Forwarding PHB Group, Assured Forwarding'i bir DiffServ sağlayıcısının bir DiffServ müşterisinden aldığı IP paketleri için farklı düzeylerde yönlendirme güvenceleri sunması için bir araç olarak tanımlar.

RFC 2598, bir Hızlandırılmış Yönlendirme PHB'si, Hızlandırılmış Yönlendirmenin "DS (DiffServ) alanları aracılığıyla düşük kayıplı, düşük gecikmeli, düşük titreşimli, garantili bant genişliği, uçtan uca hizmet oluşturmak için kullanılabileceğini tanımlar. Böyle bir hizmet uç noktalara noktadan noktaya bağlantı veya 'sanal kiralık hat' gibi görünür. Bu hizmet aynı zamanda Premium hizmet olarak da tanımlanmaktadır."

İki bitlik Açık Tıkanıklık Bildirimi (ECN) alanı, yol boyunca ağ tıkanıklığını tanımlamak için gönderen ve/veya yol boyunca yönlendiriciler tarafından kullanılır.

Total Length Field

Bu alan IP başlığının ve geçerli verilerin uzunluğunu tanımlar (buna herhangi bir veri bağlantısı dolgusu dahil değildir).

Åekilde gösterilen örnekte, toplam uzunluk alanı değeri 1500 bayttır. Bunun ilk 20 baytı IP başlığıdır â€" bu, kalan paket uzunluğunun (herhangi bir veri bağlantısı dolgusu dahil değil) 1480 bayt olduğunu gösterir.

Identification Field

Her bir IP paketine gönderilirken benzersiz bir ID değeri verilir. Paketin daha küçük bir paket boyutunu destekleyen bir ağa sığması için parçalanması gerekiyorsa, bu parçaların aynı orijinal paketin parçası olduğunu belirtmek için her parçaya aynı kimlik numarası yerleştirilecektir.

Flags Field

Bayraklar alanı aslında üç bit uzunluğundadır ve aşağıdaki bit değeri atamalarına sahiptir:

- Bit 0: Rezerve edilmiş-0 olarak ayarlanmıştır.

- Bit 1: Parçalama Biti (0=parçalayabilir; 1=parçalama yapmaz)

- Bit 2: Daha Fazla Parça Biti (0=son parça; 1=daha fazlası gelecek)

Bir uygulama(application katmanı protokolleri) parçalanmaya izin vermeyecek şekilde yazılabilir. Eğer öyleyse, uygulama Don't Fragment bitini ayarlayacaktır 1. Parçalanmaya izin veriliyorsa ve bir paketin daha küçük bir paketi destekleyen bir ağı geçmek için parçalanması gerekiyorsa MTU, Parçalama biti 0 olarak ayarlanacaktır. Paket birden fazla parçaya bölündüğünde -üç Örneğin, birinci ve ikinci parçalarda More Fragments to Come biti 1 olarak ayarlanacaktır. Son parçanın More Fragments (Daha Fazla Parça) biti 0 olarak ayarlanır ve bu da onun setteki son parça olduğunu gösterir. Tümü fragmanlar aynı IP ID değerini kullanacaktır. Parçalanma yeniden birleştirme işlemi uç noktada gerçekleşir.

Fragment Offset Field

Paket bir parçaysa, bu alan, parçalar tekrar tek bir pakette birleştirilirken (hedef ana bilgisayarda) bu paketin verilerinin nereye yerleştirileceğini gösterir. Bu alan, 8 baytlık değerler halinde ofseti sağlar. Örneğin, ilk parçanın ofseti 0 olabilir ve 1400 bayt veri içerebilir (herhangi bir başlık dahil değildir). İkinci parçanın ofset değeri 175 olacaktır (175 x 8 = 1400). Bu alan yalnızca paket bir parça ise kullanılır, aksi takdirde 0 olarak ayarlanır.

Wireshark'ın IP parçalarını görüntülemesi

Time to Live Field

Bu alan, paketin kalan ömrünü (saniye ve yönlendiriciler üzerinden atlama sayısı olarak) gösterir.

Tipik başlangıç TTL değerleri 32, 60, 64 ve 128'dir. Varsayılan TTL değerleri satıcının TCP/IP yığınına dahil edilmiştir. Uygulamalar (traceroute gibi) bu varsayılan değerleri istenildiği gibi geçersiz kılabilir. Bir paket yönlendirici tarafından her iletildiğinde, yönlendirici TTL alanını 1 azaltmalıdır. Yönlendiricinin paketi kuyruğunda uzun bir süre (bir saniyeden uzun) tutması gerekiyorsa, bu TTL değerini paketin kuyrukta tutulduğu saniye sayısı kadar azaltmalı ve atlama için TTL'yi azaltmalıdır.

Yönlendirilecek bir paket bir yönlendiriciye TTL=1 ile ulaşırsa, yönlendirici TTL'yi 0'a düşüremeyeceği ve paketi iletemeyeceği için paketi atmalıdır. Yönlendirici, göndericiye bir ICMP Tip 11, Kod 0 yanıtı (Time Exceeded, Time to Live Exceeded in Transit) oluşturarak paketin Time to Live değeri nedeniyle iletilmediğini belirtebilir.

Eğer TTL=1 olan bir paket bir ana bilgisayara ulaşırsa, ana bilgisayar ne yapmalıdır? Elbette paketi işler. Ana bilgisayarların paketleri aldıktan veya yönlendirdikten sonra TTL değerini düşürmesi gerekmez.

Düşük TTL değerleri bazen olağandışı olarak kabul edildiğinden, Wireshark'ın bu paketleri bir izleme dosyasında tanımlamaya yardımcı olan TTL low ya da unexpected adlı bir renklendirme kuralı vardır. Renklendirme kuralı sözdizimi (!ip.dst==224.0.0.0/4 && ip.ttl < 5 && !pim) || (ip.dst==224.0.0.0/24 && ip.ttl != 1) şeklindedir.

Bir paket parçalandığında, tüm parçalara aynı TTL değeri verilir. Bir ağ üzerinden farklı yollar izlerlerse, hedefe farklı TTL değerleriyle ulaşabilirler. Ancak ilk parça hedefe ulaştığında, hedef ana bilgisayar bu paketin TTL değerinden saniye cinsinden geri saymaya başlar. Bu zamanlayıcı sona ermeden önce tüm parçaların ulaşması gerekir, aksi takdirde parça kümesi 'tamamlanmamış' ve kullanılamaz olarak kabul edilir. Hedef, yeniden birleştirme işlemi sırasında paketin ömrünün dolduğunu belirtmek için kaynağa bir ICMP Tip 11, Kod 1 yanıtı (Zaman Aşıldı, Parça Yeniden Birleştirme Süresi Aşıldı) gönderir. Bu, istemciden orijinal parçalanmamış paketi yeniden iletmesini ister.

Protocol Field

Tüm başlıklar, bir sonraki adımın ne olduğunu tanımlayan bir alana sahiptir. Örneğin, bir TCP/IP paketinde, Ethernet II başlığının bir sonraki adımın IP olduğunu belirten bir Tip alanı vardır. IP başlığında bir sonraki adımın ne olduğunu belirten bir Protokol alanı vardır. Protokol alanında daha sık görülen değerler aşağıda listelenmiştir:

- Protocol 1: ICMP

- Protocol 2: IGMP

- Protocol 6: TCP

- Protocol 8: EGP

- Protocol 9: Cisco'nun IGRP'si gibi herhangi bir özel iç ağ geçidi

- Protocol 17: UDP

- Protocol 45: IDRP

- Protocol 88: Cisco EIGRP

- Protocol 89: OSPF

Protokol alanı değerlerinin en güncel listesini edinmek için www.iana.org/assignments/protocol-numbers adresini ziyaret edin.

Header Checksum Field

IP başlığı Sağlama Toplamı alanı yalnızca IP başlığının içeriğine ilişkin hata tespiti sağlar; bu alan paketin IP başlığı dışındaki içeriğini kapsamaz. Bu sağlama toplamı, sağlama toplamı alanının kendisini hesaplamaya dahil etmez.

IPv4 Source Address Field

Bu, paketi gönderen cihazın IP adresidir. DHCP önyükleme işlemi gibi bazı durumlarda, istemci IP adresini bilmeyebilir, bu nedenle bu alanda 0.0.0.0 kullanabilir. Bu alan bir çok noktaya yayın veya yayın adresi ya da geri döngü adresi içeremez.

IPv4 Destination Address Field

Bu alan tek noktaya yayın, çok noktaya yayın, yayın adresi içerebilir. Bu adres paketin son hedefini tanımlar.

Options Field

IP başlığı bir dizi seçenekle genişletilebilir (bu seçenekler sıklıkla kullanılmasa da). Başlık seçeneklerle genişletilirse, bu seçenekler 4 baytlık bir sınırda bitmelidir, çünkü İnternet Başlık Uzunluğu (IHL) alanı başlık uzunluğunu 4 baytlık sınırlarla tanımlar.

Aşağıdaki liste yalnızca kısmi bir seçenek kümesini göstermektedir. Listenin tamamı için www.iana.org adresine bakın.

- Option 0: Seçenek Listesi Sonu (IP seçeneklerinin ne zaman sona ereceğini tanımlar))

- Option 3: Loose Source Route (bazı yol bilgileri sağlar)

- Option 4: Time Stamp (Yol boyunca zaman damgası)

- Option 7: Record Route (bir yol boyunca geçen yönlendiricileri işaretler)

- Option 9: Strict Source Route (özel yol bilgisi sağlayın)

IPv4 Broadcast/Multicast Traffic

Ağ üzerinde iki temel yayın/çoklu yayın türü vardır: aramalar ve duyurular. Bir DHCP istemcisinin açıldığında ve bir DHCP sunucusu bulması gerektiğinde gönderdiği keşif yayını bir arama örneği olabilir. Bir başka arama yayını örneği de ARP MAC-IP adres çözümleme yayınıdır.

- General Broadcast: 255.255.255.255

- Subnet Broadcast: 10.2.255.255

- Multicast: 224.x.x.x â€" 239.x.x.x

Duyuruya örnek olarak OSPF reklam çok noktaya yayını verilebilir. Bu paketler, bilinen bağlantı durumu yönlendirme girdileri hakkında istenmeyen duyurulardır.

Günümüzün yüksek kapasiteli ağ bağlantılarında değerli bant genişliğini kaplayan yayınlar ve çoklu yayınlar konusundaki endişeler aşırı vurgulanmış olabilir. Diğer bir endişe ise bu paketlerin ileten veya alan cihazlarda ihtiyaç duyduğu işlem gücüdür. Bir anahtar veya yönlendirici aşırı yüklenmişse ve paketleri düşürüyor veya uzun süre kuyrukta tutuyor gibi görünüyorsa, ağdaki yayın/çoklu yayın oranını incelemeyi düşünün.

IPv6 Paket Yapısı

Her bir alanın amacını tanımlamak için bir IPv6 başlığının içine bakalım. Bazı alanlar IPv4 alanlarına çok benzer.

Version Field

Bu dört bitlik alan 0110 (ondalık 6) olarak ayarlanır.

Traffic Class Fields (DiffServ, ECT and ECN-CE)

Åekilde yakından bakın. Bazı alanların nasıl örtüştüğüne dikkat edin; 8 bitlik Trafik Sınıfı alanı Farklılaştırılmış Hizmetler (DiffServ) alanı, ECN-Yetkin Aktarım alanı ve ECN-CE alanından oluşur.

6 bitlik DiffServ alanı, IPv4 başlığındaki DiffServ alanlarıyla aynı işlevselliği sağlar. Bu alan, trafiğe öncelik vermek ve belirli bir düzeyde Hizmet Kalitesi (QoS) sağlamak için kullanılır. Alan, paketin nasıl işleneceğini (perhop davranışı) belirlemek için kullanılan bir Farklılaştırılmış Hizmetler Kod Noktası (DSCP) değeri içerir.

ECN Özellikli Aktarım (ECT) biti, ECN'nin desteklendiğini belirtmek için bir gönderen tarafından ayarlanır.

ECN-CE (Tıkanıklık Yaşandı) biti, yaklaşan tıkanıklığı tespit eden bir yönlendirici tarafından ayarlanır. Yönlendiricinin ECN-CE bitini kullanabilmesi için ECT bitinin ayarlanmış olması gerekir.

Flow Label Field

Bir "akış", bir kaynaktan hedefe giden ve bir küme olarak etiketlenen paketlerin bir dizisidir. Bir IPv6 akışı, 20 bitlik Akış Etiketi alanı ile kaynak ve hedef IPv6 adres alanları tarafından tanımlanır. Akış Etiketi alan değerinin sıfır olması, paketin herhangi bir akışın parçası olmadığını gösterir. Akış Etiketi alan değeri yol boyunca değiştirilmez. Akış Etiketi alanının kullanımı hakkında daha fazla bilgi için bkz. RFC 3697, IPv6 Akış Etiketi Belirtimi.

Payload Length Field

Bu alan, IPv6 yükünün uzunluğunu (IPv6 başlığını izleyen ancak paket dolgusunu içermeyen baytlar) tanımlar. IPv6 uzantı başlıkları yükün bir parçası olarak kabul edilir.

Next Header Field

Bu alan, pakette bir sonraki adımın ne olduğunu gösterir (tıpkı IPv4 Protokolü alanı gibi). Geçerli protokol numaralarının tam listesi için www.iana.org/assignments/protocol-numbers/protocol-numbers.xml adresine bakın. Bir IPv6 paketi, IPv6 başlığını takip eden birden fazla Uzantı Başlığına sahip olabilir.

Aşağıdaki tabloda IPv6 Uzantı Başlıkları ve bunların Sonraki Başlık alanı değerleri listelenmektedir. Bunlar önerilen kullanım sırasına göre listelenmiştir.

- Next Header Field Value 0: Hop-by-Hop Seçenekleri

- Next Header Field Value 60: Destination Options (Yönlendirme Seçenekleri ile)

- Next Header Field Value 43: Routing Header

- Next Header Field Value 44: Fragment Header

- Next Header Field Value 51: Authentication Header

- Next Header Field Value 50: Encapsulation Security Payload Header

- Next Header Field Value 60: Destination Options

- Next Header Field Value 135: Mobility Header

- Next Header Field Value 59: No next header

Hop Limit Field

Bu alan, paketi ileten her cihaz tarafından 1 azaltılır. Değer 1'e ulaştığında paket yönlendirilmez.

Source IPv6 Address Field

128 bit IPv6 kaynak adresi. IPv6 adresleme hakkında ayrıntılar için bkz: RFC 4291, IP Sürüm 6 Adresleme Mimarisi

Destination IPv6 Address Field

128 bit IPv6 hedef adresi.

IPv4 Trafiğini Filtreleme

IPv4 trafiği için capture ve display filter basitçe ip'dir.

- ip.src==192.168.1.1 â€" Kaynak IP adresi alanında 192.168.1.1 içeren IPv4 paketleri

- ip.dst==192.168.1.103 â€" Hedef IP adresi alanında 192.168.1.103 içeren IPv4 paketleri

- ip.addr==192.168.1.103 â€" Kaynak veya hedef IP adresi alanlarında 192.168.1.103 içeren IPv4 paketleri

- !ip.addr==192.168.1.103 â€" Kaynak veya hedef IP adresi alanlarında 192.168.1.103 içermeyen paketler

- ip.hdr_len > 20 â€" Seçenekli IPv4 başlığı (başlık uzunluğu 20 bayttan uzun)

- (ip.flags.mf==1) || !(ip.frag_offset==0) && ip â€" Parçalanmış paket â€" IP parça ofseti alanında daha fazla parça biti ve sıfır olmayan değer arar. ARP dahil tüm IP dışı protokollerle başa çıkmak için "&& ip" eklendi. ip-fragments.pcapng üzerinde test edin.

- ip.ttl < 10 â€" IP Yaşam Süresi(TTL) değerleri 10'dan az

IPv6 Trafiğini Filtreleme

IPv6 için yakalama filtresi basitçe ip6'dır. Tek bir hosttan gelen trafiği yakalamak için host[IPv6 adresi] kullanın â€" örneğin, ana bilgisayar fe80::708d:fe83:4114:a512.

Belirli bir IPv6 alt ağından gelen trafik için bir yakalama filtresi uygulamak için aşağıdaki sözdizimini kullanın:

ip6 net [network]::/[net bits],

Örneğin, ip6 net fe00::/8, 0xfe ile başlayan adreslere giden veya gelen tüm IPv6 paketlerini yakalar. Tüm IPv6 trafiği için display filter ipv6'dır. Aşağıdaki tabloda çok sayıda diğer IPv6 görüntüleme filtresi gösterilmektedir.

- ipv6.nxt==0x06 â€" Bir TCP başlığından önce gelen IPv6 paketleri